靶场地址:https://www.mozhe.cn/bug/detail/MEJyQWEyd29tN2ErT1VocThlaUNVdz09bW96aGUmozhe

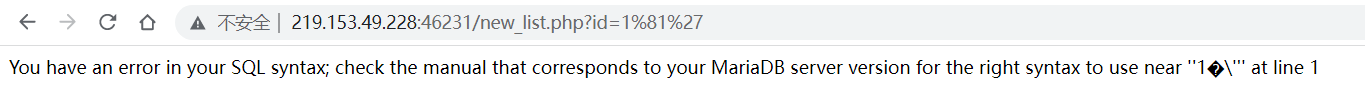

①url:http://219.153.49.228:46231/new_list.php?id=1

单引号无法闭合,猜测用了转义,尝试宽字节注入id=1%df'

%df与转义符\组合,即url编码%df%5c,mysql会识别为一个GBK编码的汉字運,并不一定非得是%df,由于ascii字符集到%7f为止,所以只要大于%7f即可与转义符组合,例如%81

此时查询语句可能为

select xx from xxx where id = "1運'"

②后续就和联合查询一样了,注意闭合后一个'

例如

id = 1%df%27 order by 5 -- q

联合查询中 where aaa = 'xxx’时,'也会被转义,直接对xxx进行16进制编码,格式为0x,变成where aaa = 0x.....

本文揭示了如何利用宽字节和转义字符进行SQL注入,通过实例讲解id=1%df'编码成汉字'運'的技巧,并展示了联合查询中的转义处理。核心内容涉及Web安全漏洞和编码策略。

本文揭示了如何利用宽字节和转义字符进行SQL注入,通过实例讲解id=1%df'编码成汉字'運'的技巧,并展示了联合查询中的转义处理。核心内容涉及Web安全漏洞和编码策略。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?