想象一下,你训练了一个准确率高达99%的图像识别模型,结果黑客只需要在图片上添加一些肉眼几乎看不见的噪声,就能让这个"聪明"的模型把猫认成汽车,把数字"7"认成"1"。这不是科幻电影,而是深度学习模型面临的真实威胁——对抗攻击。

更可怕的是,这种攻击在自动驾驶、人脸识别、医疗诊断等安全关键领域可能造成灾难性后果。一辆自动驾驶汽车如果因为一张被恶意修改的停车标志图片而发生事故,后果不堪设想。

印度理工学院古瓦哈提分校的研究团队最近提出了一种全新的防御方案Trans-defense,它就像给AI模型配上了一副"火眼金睛",能够看穿那些精心伪装的恶意扰动。

一、对抗攻击:深度学习模型的致命弱点

要理解Trans-defense的创新之处,我们首先需要了解对抗攻击到底是什么。简单来说,对抗攻击就是通过在输入数据中添加精心设计的微小扰动,使得深度学习模型产生错误的预测。

这些扰动对人类来说几乎不可察觉,但对模型来说却是致命的。比如在MNIST手写数字数据集上,一个准确率99%的模型在受到PGD(Projected Gradient Descent,投影梯度下降)攻击后,准确率可能暴跌到只有10%左右!

现有的防御方法主要分为两大类:

模型特定防御这种方法通过增强特定模型的参数来提高鲁棒性,比如对抗训练和防御性蒸馏。但它们计算成本高,且容易受到更高级攻击的影响。

模型无关防御这种方法在图像输入分类器之前进行预处理,比如JPEG压缩、随机像素偏转等。它们速度更快,被认为是更优的选择。

然而,现有方法大多只在空间域工作,忽略了频率域信息。这就好比只用了肉眼观察,而没有用显微镜分析——漏掉了关键信息!

二、Transformer-Based Denoiser:双重域防御的新思路

Trans-defense的核心洞察非常巧妙:对抗攻击主要影响图像的高频成分!研究人员发现,被攻击图像的高频部分比低频部分受到更严重的破坏。

这就好比在一幅画上,攻击者主要破坏了画面的细节和边缘(高频信息),而大致的轮廓和颜色区块(低频信息)相对完好。基于这个发现,团队设计了一个两阶段的防御策略:

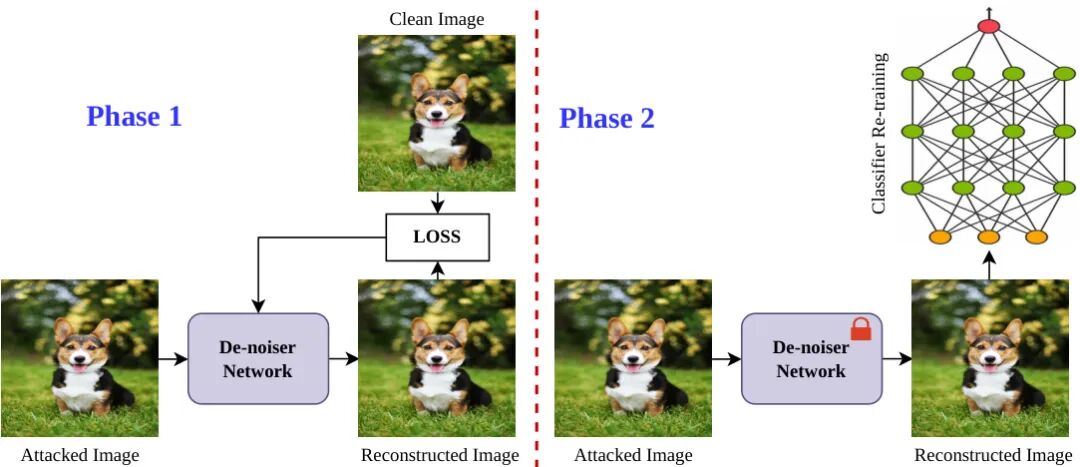

图1:训练流程概览

第一阶段:训练去噪网络使用基于Transformer的去噪器清除图像中的对抗扰动

第二阶段:对抗重训练使用去噪后的图像重新训练分类器,增强其鲁棒性

这种方法的美妙之处在于它的双重保障:去噪器负责清除攻击,而对抗训练则弥补任何剩余的漏洞。

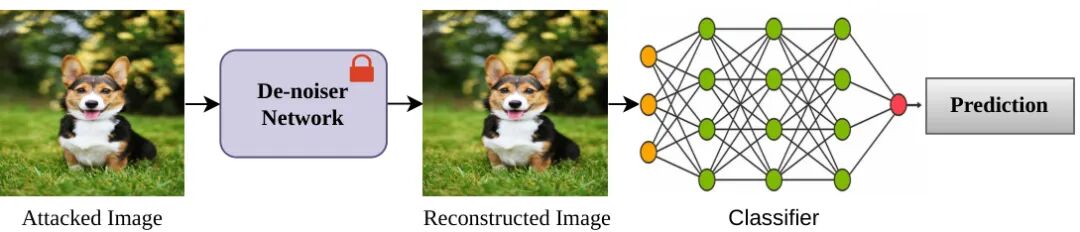

图2:推理流程概览

三、高效去噪网络:结合空间与频域信息的创新设计

Trans-defense的核心是其创新的去噪网络设计,它巧妙地将空间域和频率域信息结合起来。

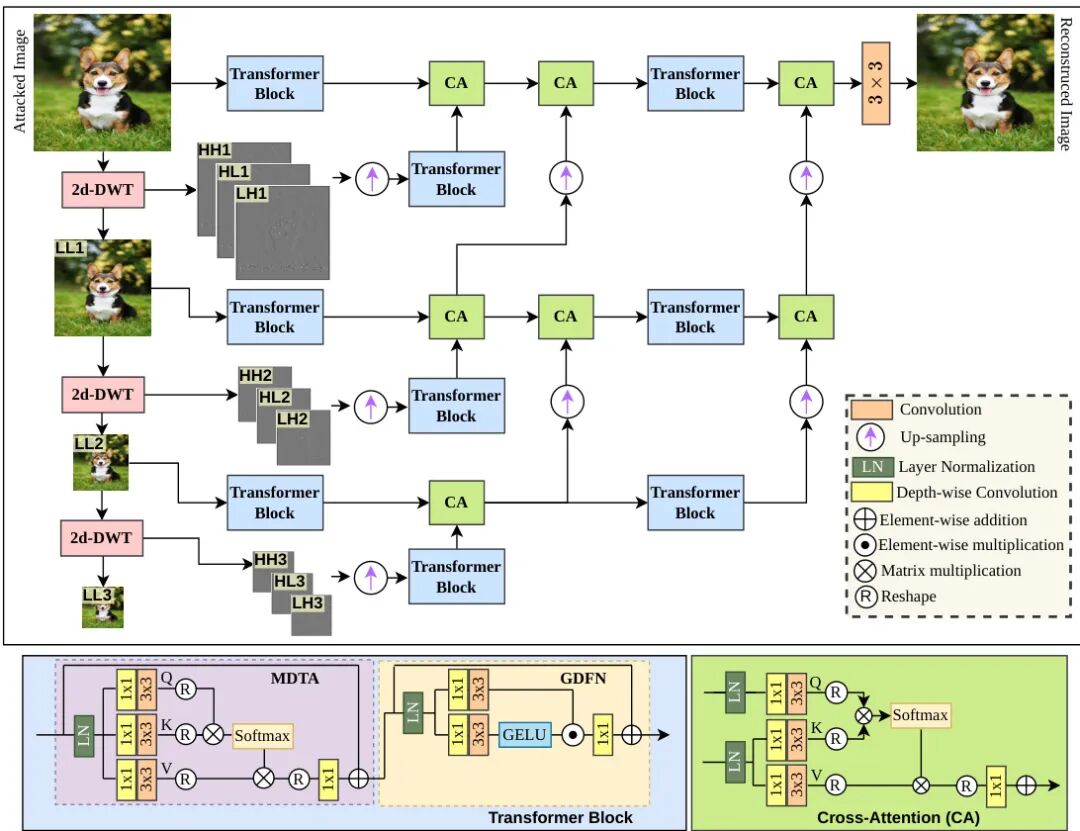

图3:提出的去噪网络概览

这个网络使用了**离散小波变换(DWT,Discrete Wavelet Transform)**来进行频率分析。DWT能够将图像分解为四个子带:

**LL(低频)**包含图像的主要空间特征

**LH、HL、HH(高频)**包含图像的细节和边缘信息

研究人员发现,对抗攻击主要污染的是高频成分(LH、HL、HH),而低频成分(LL)相对较少受到影响。但简单地移除高频成分会降低干净图像的准确率,因为模型预测与这些高频成分相关。

离散小波变换将图像分解为四个子带:LL、LH、HL、HH

解决方案是使用**交叉注意力(Cross-Attention)**机制来结合空间域和小波特征。这种方法就像让两个专家——一个擅长分析整体结构(空间域),一个擅长分析细节纹理(频率域)——相互协作,共同还原被破坏的图像。

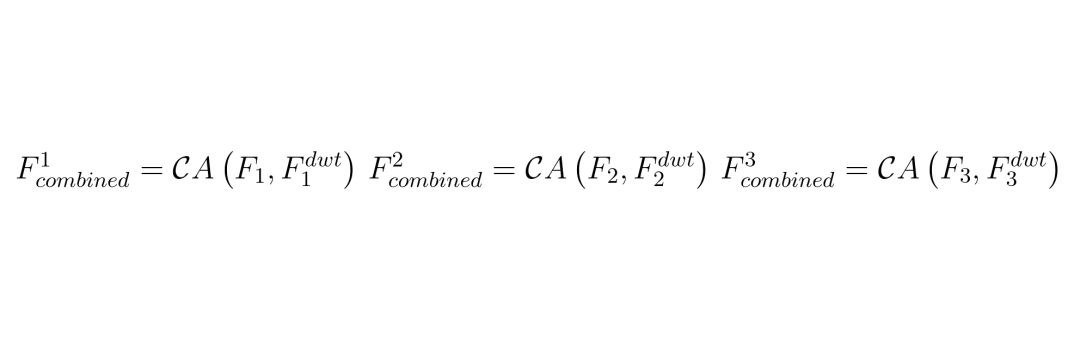

网络在三个不同尺度上提取特征,并使用交叉注意力融合这些特征:

通过交叉注意力机制融合不同尺度的空间和频率特征

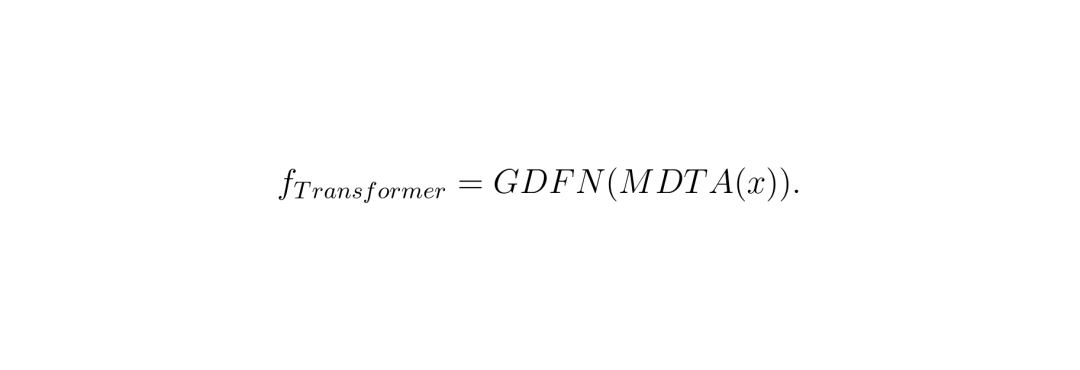

为了确保实时防御能力,团队使用了Restormer架构的Transformer块,它通过多Dconv头转置注意力(MDTA)块和门控前馈网络(GDFN)实现了线性复杂度,大大提高了计算效率。

Transformer块的计算流程:GDFN(MDTA(x))

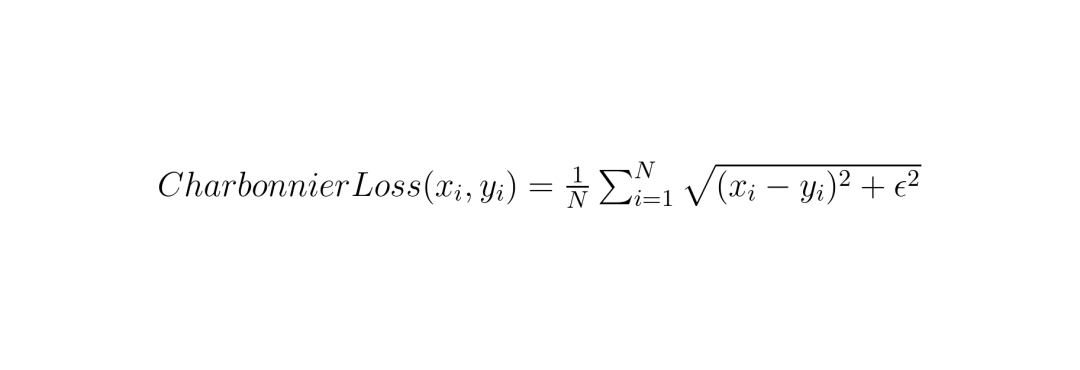

在损失函数方面,去噪器使用L1 Charbonnier损失,相比L2损失在去噪任务中表现更稳定:

Charbonnier损失函数,在去噪任务中比L2损失更稳定

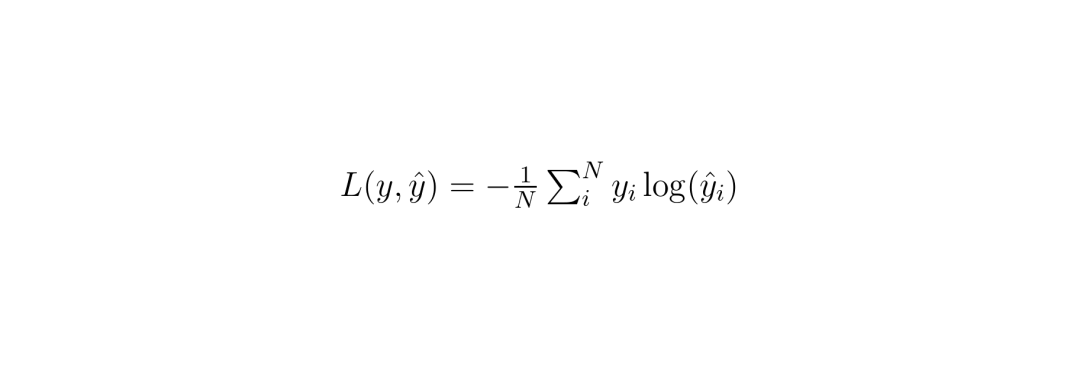

而对抗训练阶段则使用标准的交叉熵损失:

交叉熵损失函数用于对抗训练阶段

这种结合空间和频率域信息的创新设计,让Trans-defense在保持高去噪效果的同时,还能维持对干净图像的高识别准确率,真正做到了"攻防兼备"!

四、消融研究:关键组件的有效性验证

为了验证Trans-defense中各个组件的实际贡献,研究团队进行了详细的消融实验。这些实验就像拆解一台精密仪器,让我们能看清每个零件的作用。

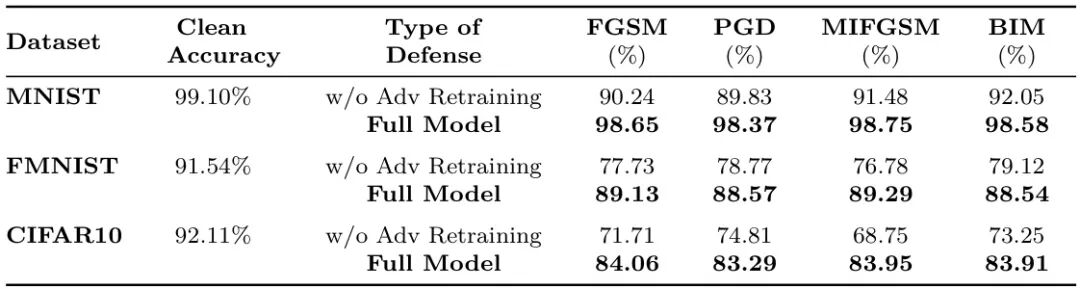

首先测试的是对抗重训练的效果。回想一下,本方法的两阶段策略中,第二阶段就是用训练好的去噪器处理图像后重新训练分类器。这个步骤到底有多重要?

表2:有无对抗重训练的对比

结果令人震惊!在没有对抗重训练的情况下,模型在CIFAR10数据集上对抗FGSM攻击的准确率只有71.71%,而加入对抗重训练后飙升到84.06%。这意味着对抗重训练带来了10-12%的准确率提升,相当于给防御系统加装了一道保险门。

为什么对抗重训练如此有效?本质上,它让分类器学会了识别经过去噪器处理后的"伪自然域"图像。就像教一个孩子不仅认识原版玩具,还要能识别修复过的玩具,这样无论玩具被怎么破坏,他都能认出来。

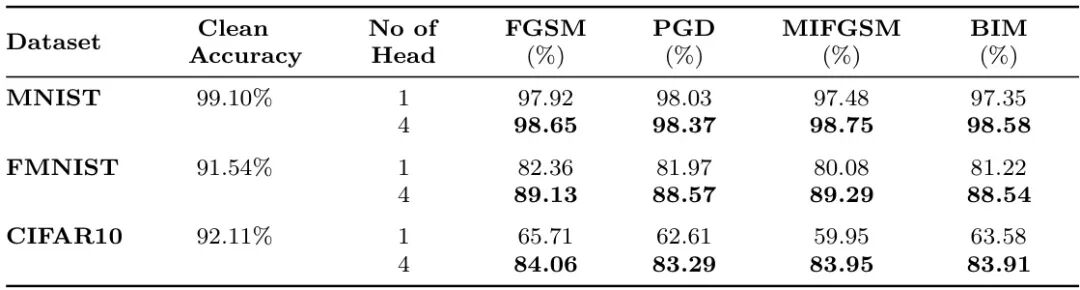

另一个关键测试是关于Transformer中注意力头数量的影响。注意力头就像团队中的专家成员,头数越多,能同时处理的信息就越丰富。

表3:不同头数对比

实验显示,在简单的MNIST数据集上,单头和多头Transformer性能相差不大。但当面对复杂的CIFAR10数据集时,4头Transformer展现出明显优势,对抗FGSM攻击的准确率从65.71%提升到84.06%。这证明复杂任务需要更多的"专家"协同工作。

想象一下,单头Transformer就像只有一个侦探在破案,而4头Transformer则是四个侦探团队协作,各自擅长不同方面的调查,破案效率自然更高。

这些消融实验不仅证实了各个组件的必要性,还为我们提供了调参的宝贵指导。比如在处理简单任务时,可以适当减少头数以节省计算资源,而在复杂场景下则需要投入更多计算力。

五、实验结果分析

Trans-defense在三个经典数据集上的表现令人印象深刻,但更值得深入分析的是其背后的成功逻辑。

从方法论角度看,本方法成功的核心在于双重域的协同防御。空间域提供整体结构信息,频率域捕获细节特征,两者通过交叉注意力完美融合。这种设计类似于人类视觉系统,既有整体感知又有细节分析能力。

实验结果中一个有趣的现象是:在CIFAR10数据集上,本方法在大多数攻击场景中都取得了最佳性能,但在MI-FGSM攻击下略逊于GCTHFA-GAN。这可能是因为MI-FGSM是一种更复杂的迭代攻击,需要更精细的频率分析策略。

另一个值得注意的发现是:模型在保持对干净图像高准确率的同时,还能有效防御攻击。这打破了传统防御方法中"防御强度与干净准确率 trade-off"的困境。

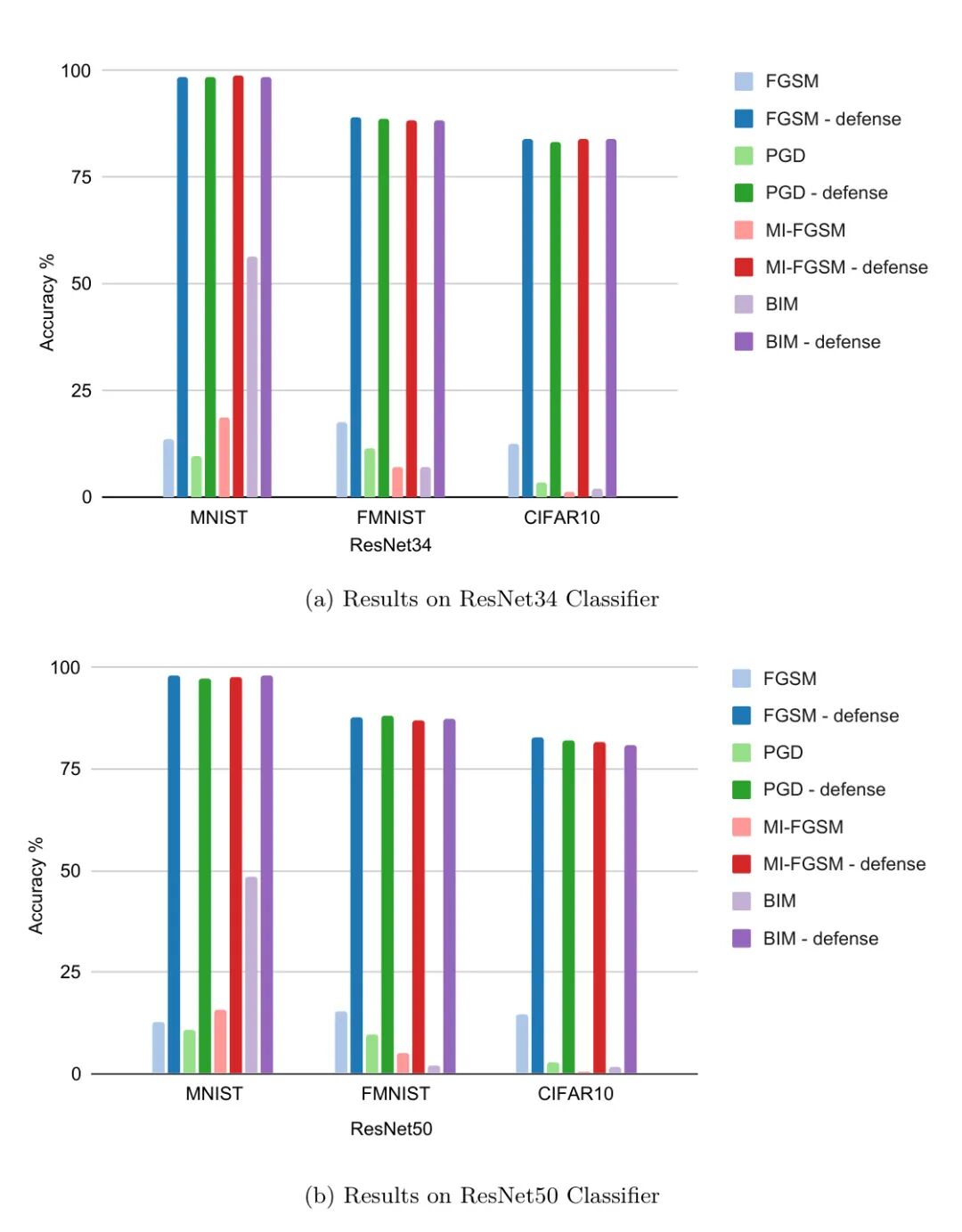

图4:ResNet34和ResNet50分类器在对抗攻击及本防御下的准确率比较

从图4可以清晰看到,在应用Trans-defense后,两个分类器在各种攻击下的准确率都恢复到了接近原始水平。这种一致性表现证明了方法的鲁棒性和泛化能力。

实验设计的合理性也值得称赞。团队选择了从简单到复杂的三个数据集,覆盖了灰度图像和彩色图像,使用了两种不同的分类器架构,这种多层次验证确保了结论的可靠性。

六、实验结果

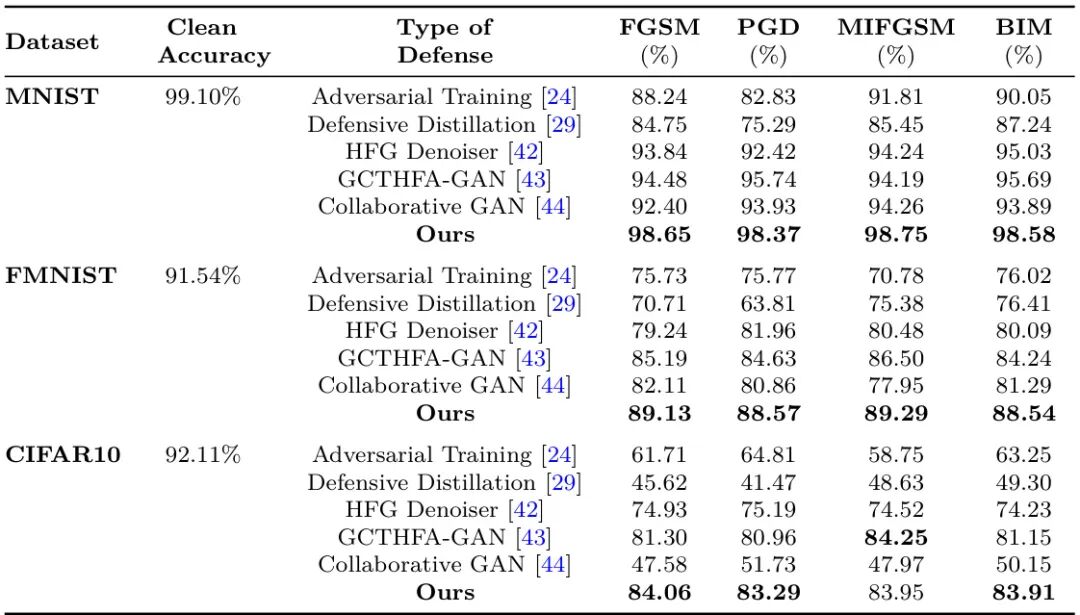

Trans-defense在与现有顶尖防御方法的正面交锋中表现如何?让我们用数据说话。

表1:现有对抗防御方法对比

在MNIST数据集上,Trans-defense对抗FGSM攻击的准确率达到98.65%,比第二名的GCTHFA-GAN高出4.17个百分点。对抗PGD攻击时,本方法取得98.37%的准确率,相比GCTHFA-GAN的95.74%仍有明显优势。

在更具挑战性的Fashion-MNIST数据集上,本方法在四种攻击下的平均准确率达到88.88%,显著优于其他方法。特别是在BIM攻击下,本方法的88.54%准确率比GCTHFA-GAN的84.24%高出4.3个百分点。

CIFAR10数据集上的结果同样令人鼓舞。本方法在FGSM、PGD和BIM攻击下都取得了最佳性能,仅在MI-FGSM攻击下以83.95%的准确率略低于GCTHFA-GAN的84.25%。但考虑到本方法在其他攻击上的全面优势,这个微小的差距完全可以接受。

更值得关注的是,本方法在所有数据集和所有攻击类型上都表现稳定,没有出现大的性能波动。这种一致性在实际应用中至关重要,因为攻击者可能会尝试多种不同的攻击策略。

与基于GAN的防御方法相比,Trans-defense不需要解决复杂的双重优化问题,训练过程更加稳定和高效。与传统的对抗训练相比,本方法不需要预先知道攻击类型,具有更好的泛化能力。

七、结论:双重域防御方法的优势总结

Trans-defense的成功验证了空间-频率双域防御策略的有效性。这种方法就像给AI模型配上了"双重视觉"——一只眼睛看整体结构,另一只眼睛分析细节纹理。

本方法的核心优势可以总结为三个方面:

全面的防御覆盖通过结合空间和频率域信息,本方法能够检测和消除各种类型的对抗扰动,特别是那些主要影响高频成分的复杂攻击。

优异的性能平衡在保持对干净图像高识别准确率的同时,提供强大的防御能力,打破了传统方法中的性能权衡困境。

良好的实用价值模型无关的设计使其可以轻松集成到现有系统中,相对较低的计算成本使其有望在实时应用中部署。

更重要的是,本方法为对抗防御领域提供了一个新的思路范式。传统方法往往只在单一域内工作,而Trans-defense证明了跨域信息融合的巨大潜力。

从技术实现角度看,交叉注意力机制的成功应用也值得关注。这种机制不仅实现了空间和频率域信息的有效融合,还保持了计算效率,为后续研究提供了宝贵的技术路径。

八、未来展望:对抗防御技术的新方向

Trans-defense虽然取得了令人瞩目的成果,但对抗防御的研究之路还很长。基于本方法的成功经验,我们可以展望几个有前景的发展方向。

首先,多模态域防御可能成为下一个突破点。除了空间和频率域,是否可以引入其他域的信息?比如时域信息对于视频攻击防御,或者语义域信息对于理解攻击的深层意图。

其次,自适应防御机制值得探索。当前的防御方法大多是静态的,而未来的攻击可能会动态调整策略。能否开发出能够根据攻击特征自动调整防御策略的智能系统?

在效率优化方面,轻量化防御网络将是重要研究方向。虽然Trans-defense已经相对高效,但在资源受限的边缘设备上部署仍需进一步优化。可能的方案包括知识蒸馏、神经网络剪枝等技术的应用。

另一个有趣的方向是可解释性防御。当前的防御方法往往是黑箱操作,如果能开发出能够解释防御决策过程的方法,将大大增强用户对AI系统的信任。

从应用场景拓展来看,本方法的双域防御理念可以推广到其他类型的攻击防御,比如后门攻击、数据投毒攻击等。甚至可能启发网络安全、异常检测等其他领域的研究。

如何学习大模型 AI ?

由于新岗位的生产效率,要优于被取代岗位的生产效率,所以实际上整个社会的生产效率是提升的。

但是具体到个人,只能说是:

“最先掌握AI的人,将会比较晚掌握AI的人有竞争优势”。

这句话,放在计算机、互联网、移动互联网的开局时期,都是一样的道理。

我在一线互联网企业工作十余年里,指导过不少同行后辈。帮助很多人得到了学习和成长。

我意识到有很多经验和知识值得分享给大家,也可以通过我们的能力和经验解答大家在人工智能学习中的很多困惑,所以在工作繁忙的情况下还是坚持各种整理和分享。但苦于知识传播途径有限,很多互联网行业朋友无法获得正确的资料得到学习提升,故此将并将重要的AI大模型资料包括AI大模型入门学习思维导图、精品AI大模型学习书籍手册、视频教程、实战学习等录播视频免费分享出来。

第一阶段(10天):初阶应用

该阶段让大家对大模型 AI有一个最前沿的认识,对大模型 AI 的理解超过 95% 的人,可以在相关讨论时发表高级、不跟风、又接地气的见解,别人只会和 AI 聊天,而你能调教 AI,并能用代码将大模型和业务衔接。

- 大模型 AI 能干什么?

- 大模型是怎样获得「智能」的?

- 用好 AI 的核心心法

- 大模型应用业务架构

- 大模型应用技术架构

- 代码示例:向 GPT-3.5 灌入新知识

- 提示工程的意义和核心思想

- Prompt 典型构成

- 指令调优方法论

- 思维链和思维树

- Prompt 攻击和防范

- …

第二阶段(30天):高阶应用

该阶段我们正式进入大模型 AI 进阶实战学习,学会构造私有知识库,扩展 AI 的能力。快速开发一个完整的基于 agent 对话机器人。掌握功能最强的大模型开发框架,抓住最新的技术进展,适合 Python 和 JavaScript 程序员。

- 为什么要做 RAG

- 搭建一个简单的 ChatPDF

- 检索的基础概念

- 什么是向量表示(Embeddings)

- 向量数据库与向量检索

- 基于向量检索的 RAG

- 搭建 RAG 系统的扩展知识

- 混合检索与 RAG-Fusion 简介

- 向量模型本地部署

- …

第三阶段(30天):模型训练

恭喜你,如果学到这里,你基本可以找到一份大模型 AI相关的工作,自己也能训练 GPT 了!通过微调,训练自己的垂直大模型,能独立训练开源多模态大模型,掌握更多技术方案。

到此为止,大概2个月的时间。你已经成为了一名“AI小子”。那么你还想往下探索吗?

- 为什么要做 RAG

- 什么是模型

- 什么是模型训练

- 求解器 & 损失函数简介

- 小实验2:手写一个简单的神经网络并训练它

- 什么是训练/预训练/微调/轻量化微调

- Transformer结构简介

- 轻量化微调

- 实验数据集的构建

- …

第四阶段(20天):商业闭环

对全球大模型从性能、吞吐量、成本等方面有一定的认知,可以在云端和本地等多种环境下部署大模型,找到适合自己的项目/创业方向,做一名被 AI 武装的产品经理。

- 硬件选型

- 带你了解全球大模型

- 使用国产大模型服务

- 搭建 OpenAI 代理

- 热身:基于阿里云 PAI 部署 Stable Diffusion

- 在本地计算机运行大模型

- 大模型的私有化部署

- 基于 vLLM 部署大模型

- 案例:如何优雅地在阿里云私有部署开源大模型

- 部署一套开源 LLM 项目

- 内容安全

- 互联网信息服务算法备案

- …

学习是一个过程,只要学习就会有挑战。天道酬勤,你越努力,就会成为越优秀的自己。

如果你能在15天内完成所有的任务,那你堪称天才。然而,如果你能完成 60-70% 的内容,你就已经开始具备成为一名大模型 AI 的正确特征了。

这份完整版的大模型 AI 学习资料已经上传优快云,朋友们如果需要可以微信扫描下方优快云官方认证二维码免费领取【保证100%免费】

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?