近我在Github上发现了一个很棒的开源自动化运维平台 - Spug,今天我想向大家介绍一下。

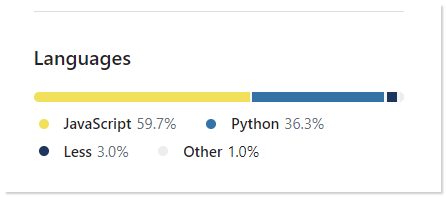

这是一个由Javascript和Python编写的面向中小型企业设计的自动化运维平台,无需Agent,非常轻巧。

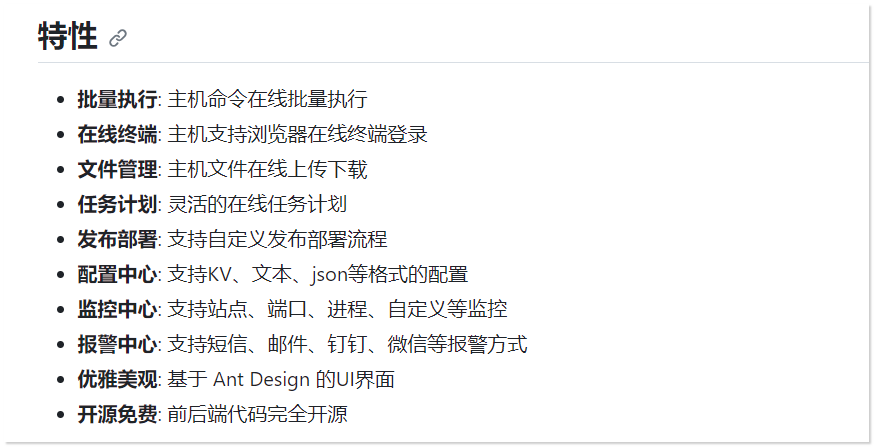

它整合了主机管理、主机批量执行、主机在线终端、应用发布部署、在线任务计划、配置中心、监控、报警等一系列功能。

尽管它很小,但功能齐全。

目前在Github上已经获得了9000多个star,说明这个项目很受欢迎。

效果演示

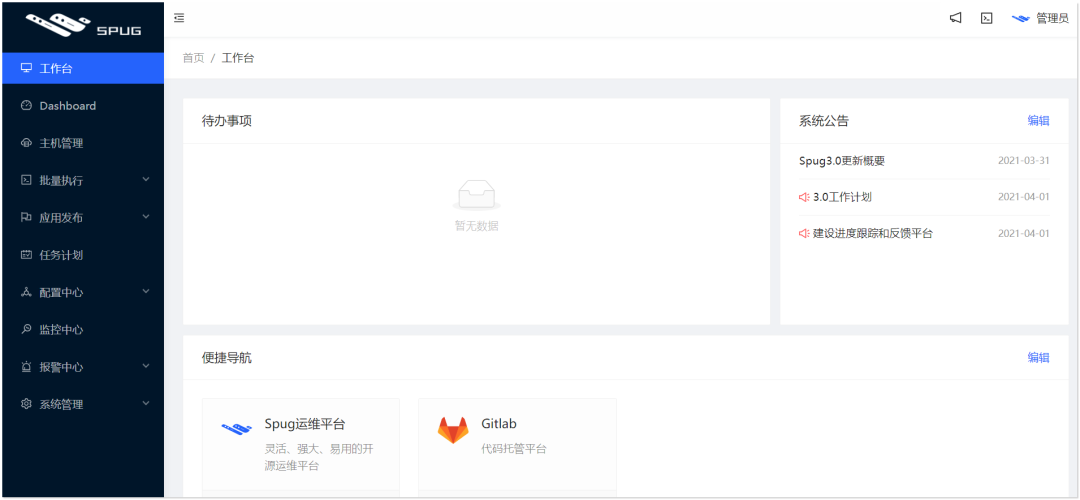

现在我们登录后台来看看,官方提供了一个演示链接。

登录后台的首页

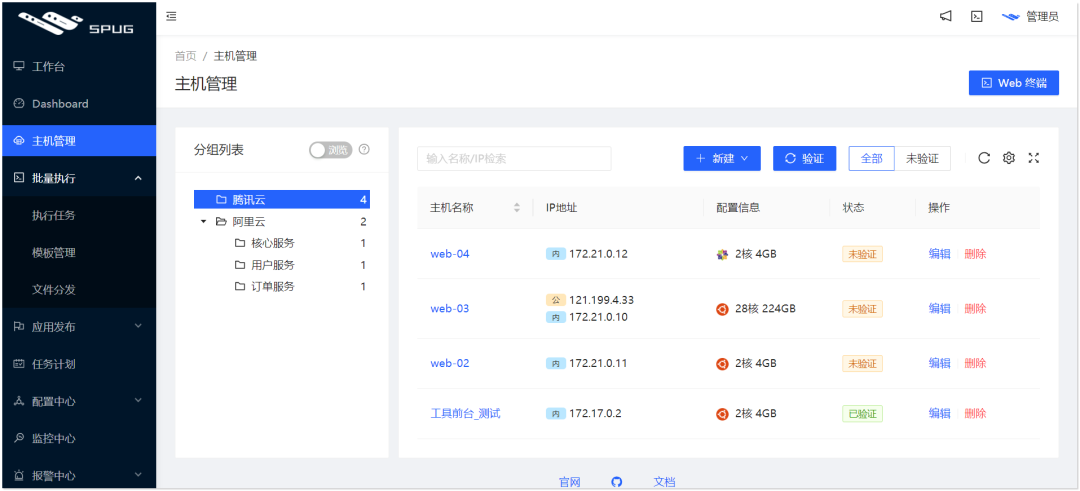

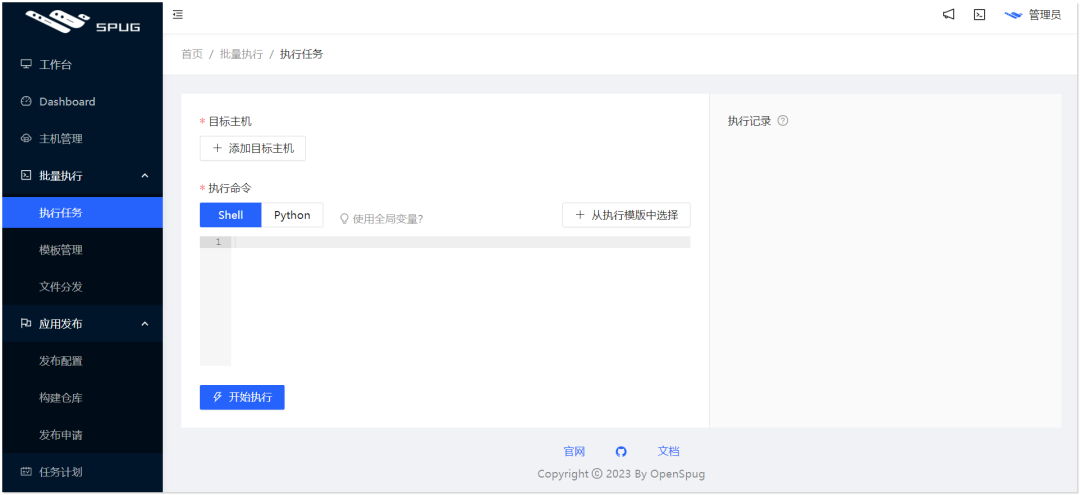

在主机管理中,你可以添加和配置主机,对主机执行批量命令,方便进行统一的配置。

批量执行命令

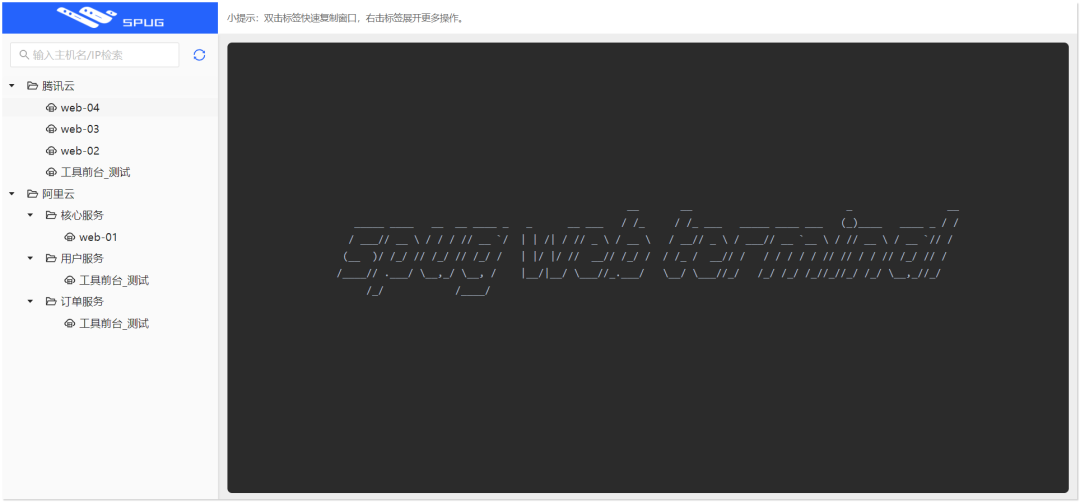

通过web终端,你可以直接在某台主机上执行命令,还支持文件上传和下载。

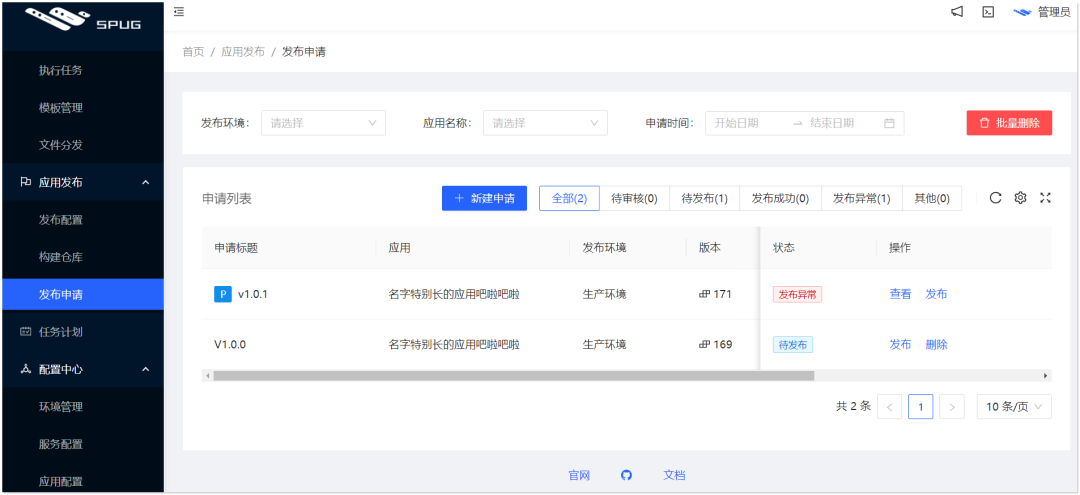

应用发布时,你可以选择环境、Git仓库地址以及要发布的目标主机等信息,然后提交一个新的发布申请。

监控中心会在检测到主机异常时自动发出警报。

你可以通过微信、钉钉和邮件三种方式进行报警。

还有功能权限设置,你可以为团队内不同的人设置不同的权限。

是不是听起来很不错呢~~

快速开始

快速开始的方法很简单,推荐直接使用Docker镜像安装。

首先拉取镜像:

docker pull registry.aliyuncs.com/openspug/spug

然后启动容器:

docker run -d --restart=always --name=spug -p 801:80 -v /www/docker_data/spug:/data registry.aliyuncs.com/openspug/spug

初始化数据,设置用户名和密码。

docker exec spug init_spug <username> <password>

docker restart spug

部署完成后,通过浏览器访问http://IP:801即可进入。

总的来说,Spug使用起来非常方便,不需要复杂的配置就能完成部署,而且功能灵活,能够满足日常运维的需求。如果你对它感兴趣,就试试看吧。

想了解更多详细功能,请自己去项目地址探索~

项目地址:

https://github.com/openspug/spug

35岁+运维人员的发展与出路

经常有人问我:干网工、干运维多年遇瓶颈,想学点新技术给自己涨涨“身价”,应该怎么选择?

聪明人早已经用脚投票:近年来,越来越多运维的朋友寻找新的职业发展机会,将目光聚焦到了网络安全产业。

1、为什么我建议你学习网络安全?

有一种技术人才:华为阿里平安等大厂抢着要,甚至高薪难求——白帽黑客。白帽黑客,就是网络安全卫士,他们“低调”行事,同时“身价”不菲。

根据腾讯安全发布的《互联网安全报告》,目前中国**网络安全岗位缺口已达70万,缺口高达95%。**而与网络安全人才需求量逐年递增局面相反的是,每年高校安全专业培养人才仅有3万余人,很多企业却一“将”难求,网络安全人才供应严重匮乏。

这种供求不平衡直接反映在安全工程师的薪资上,简单来说就是:竞争压力小,薪资还很高。

而且安全行业就业非常灵活,既可以就职一家公司从事信息安全维护和研究,也可以当作兼职或成为自由职业者,给SRC平台提交漏洞获取奖金等等。

随着国家和政府的强监管需求,一线城市安全行业近年来已经发展的相当成熟工作机会非常多,二三线城市安全也在逐步得到重视未来将有巨大缺口。

作为运维人员,这几年对于安全的技能要求也将不断提高,现阶段做好未来2到3年的技术储备,有非常大的必要性

2、运维转型成为网络安全工程师,是不是很容易?

运维转安全,因为本身有很好的Linux基础,相对于其他人来说,确实有一定的优势,入门会快一些。

系统管理经验

运维对服务器、网络架构的深度理解,可直接迁移到安全防护场景。例如,熟悉Linux/Windows系统漏洞修补、权限管控,能快速上手安全加固工作。

网络协议与架构知识

运维日常接触TCP/IP、路由协议等,有助于分析网络攻击路径(如DDoS防御、流量异常检测)。

自动化与脚本能力

运维常用的Shell/Python脚本技能,可无缝衔接安全工具开发(如自动化渗透脚本、日志分析工具)。

平滑过渡方向

从安全运维切入,逐步学习渗透测试、漏洞挖掘等技能,利用现有运维经验快速上手。

学习资源丰富

可复用运维工具(如ELK日志分析、Ansible自动化)与安全工具(如Nessus、Metasploit)结合学习,降低转型成本。

3. 转型可以挖漏洞搞副业获取收益挖SRC漏洞

-

合法挖洞:在合法的平台上挖掘安全漏洞,提交后可获得奖励。这种方式不仅能够锻炼你的技能,还能为你带来额外的收入。

-

平台推荐:

补天:国内领先的网络安全漏洞响应平台。

漏洞盒子:提供丰富的漏洞挖掘任务。

CNVD:国家信息安全漏洞共享平台。

关于我

有不少阅读过我文章的伙伴都知道,笔者曾就职于某大厂安全联合实验室。从事网络安全行业已经好几年,积累了丰富的技能和渗透经验。

在这段时间里,我参与了多个实际项目的规划和实施,成功防范了各种网络攻击和漏洞利用,提高了互联网安全防护水平。

为了帮助大家更好的学习网络安全,我给大家准备了一份网络安全入门/进阶学习资料,里面的内容都是适合零基础小白的笔记和资料,不懂编程也能听懂、看懂这些资料!

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

黑客/网络安全学习包

资料目录

-

成长路线图&学习规划

-

配套视频教程

-

SRC&黑客文籍

-

护网行动资料

-

黑客必读书单

-

面试题合集

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

1.成长路线图&学习规划

要学习一门新的技术,作为新手一定要先学习成长路线图,方向不对,努力白费。

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图&学习规划。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

2.视频教程

很多朋友都不喜欢晦涩的文字,我也为大家准备了视频教程,其中一共有21个章节,每个章节都是当前板块的精华浓缩。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

3.SRC&黑客文籍

大家最喜欢也是最关心的SRC技术文籍&黑客技术也有收录

SRC技术文籍:

黑客资料由于是敏感资源,这里不能直接展示哦!

4.护网行动资料

其中关于HW护网行动,也准备了对应的资料,这些内容可相当于比赛的金手指!

5.黑客必读书单

**

**

6.面试题合集

当你自学到这里,你就要开始思考找工作的事情了,而工作绕不开的就是真题和面试题。

更多内容为防止和谐,可以扫描获取~

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

1872

1872

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?