文章声明

本文章中所有内容仅供学习交流,严禁用于商业用途和非法用途,否则由此产生的一切后果均与文章作者无关,若有侵权,请联系我立即删除!

概要

- 记录一下B站 protobuf 的解析

- 该篇文章是基于弹幕接口的分析

- 用到的工具 360浏览器 notepad++

- 这个东西很久之前我就遇到过,奈何当初不懂,也是网上找的解决方案,所以现在回过头来继续研究

逆向目标

解析出弹幕的信息, 查看字段的映射表

开始整活

抓包

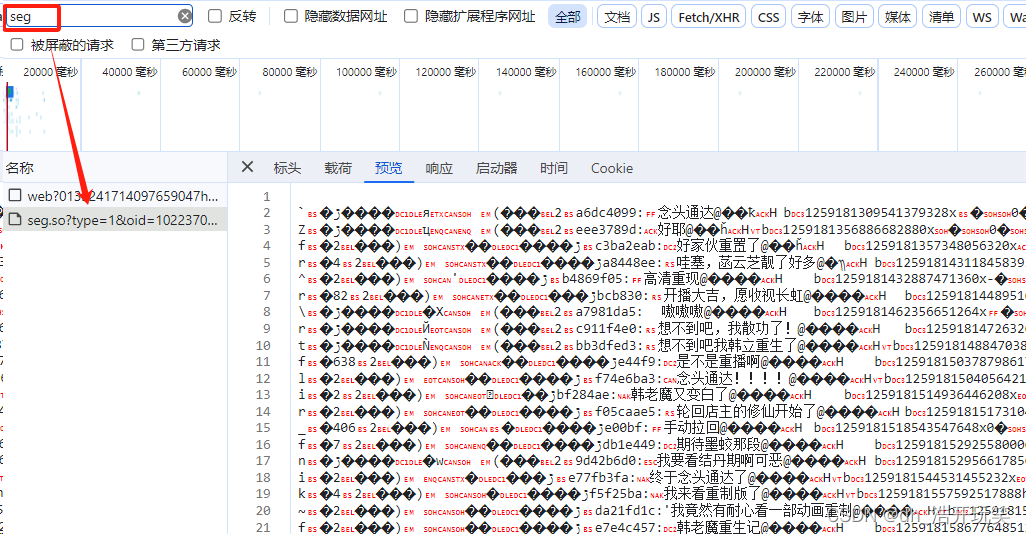

打开F12 选择XHR请求 定位到搜索数据包, 选择url过滤 seg

分析

这是个什么东西?

- 要说乱码,他有中文,要说数据正常,他也让人看不懂

- 请求数据都是正常的,为什么响应看不懂

- 其实就是一个

Protocol Buffer类型的 - 官方网址: https://protobuf.dev/getting-started/

什么是Protocol Buffer?

-

这篇文章不详细讲,因为东西太多了…

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

705

705