在企业核心业务系统中,招标平台直接关系项目合规推进、数据安全与业务效率。近期,某能源集团依托NetInside 全流量回溯分析系统,完成了招标业务管理平台的全方位网络异常排查与风险评估,精准定位 8 类关键问题,成功化解敏感数据泄露、业务模块断联等重大风险,为平台稳定运行保驾护航。

PART 01 项目背景与分析目标

系统背景

该招标业务管理平台是集团招标业务的“中枢神经”——立足实际业务、财务、税务需求,规范招标全流程运行与内部审批,打通银企直联通道,优化收付款体系,集成发票自动化功能,形成了支撑招标业务高效运转的核心架构。

分析核心目标

本次评估围绕某能源集团招标中心招标业务管理平台展开,涵盖项目立项、专家评审、投标保证金管理等关键环节,分析聚焦四大核心任务:

精准识别网络层的异常行为与性能瓶颈;

深挖各类问题根因,避免“治标不治本”;

提供风险等级评估与整改建议;

形成持续监控与安全防护的技术依据。

分析技术支撑

本次分析采用NetInside全流量回溯分析系统,支持40Gbps实时流量处理与3000+协议识别能力,通过旁路镜像方式部署至客户DMZ区,实现TCP连接、证书交互、数据库访问与外网通信的全量捕获。

PART 02 核心发现:8类问题速览

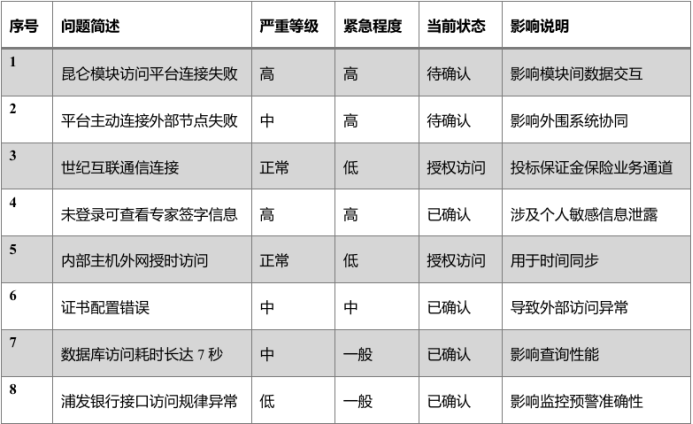

依托 NetInside 全流量回溯分析系统,本次监测共识别出 8 类网络相关问题,其中 2 项经确认属于授权访问(无需整改),其余 6 项需结合业务场景进一步分析或实施紧急整改,问题类型覆盖连接失败、安全漏洞、性能瓶颈、配置偏差等多个维度。

PART 03重点隐患拆解

(一)昆仑模块连接失败

1. 问题直击

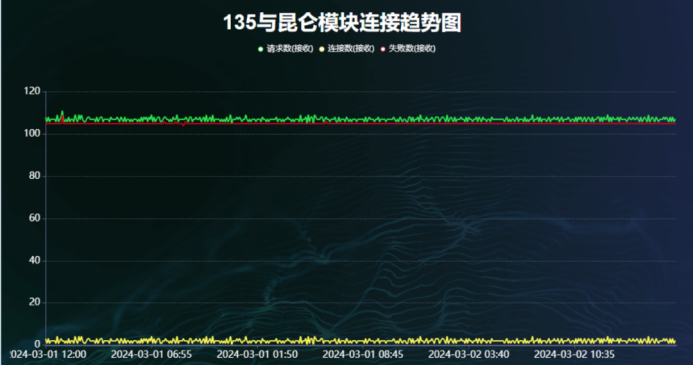

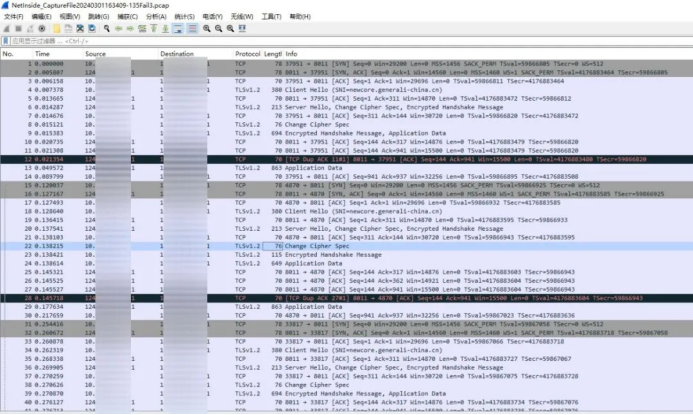

分析发现,连接招标业务管理平台(10.x.x.135)的请求中,存在大量的失败现象。

如下图,招标业务管理平台的39616个连接请求中,其中有18707个属于失败(没有正常完成TCP三步握手)。

单独查看所有连接招标业务管理平台的主机请求信息,发现昆仑模块(10.x.x.100)发起的连接存在大量失败。

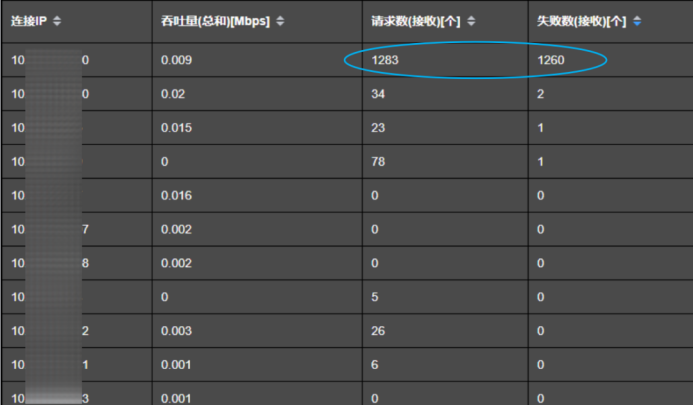

如下图,在1小时时间内,昆仑模块发起的1283次请求中,1260次出现失败。

通过深入分析,发现昆仑模块共计访问了招标业务管理平台的两个端口(8848和5020),其中8848端口的访问是成功的,而所有访问5020的端口全部被拒绝。

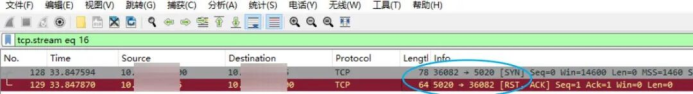

如下图,招标业务管理平台拒绝了昆仑模块的请求。

2. 根因分析

已知信息:88xx 端口为注册中心,功能正常,可支撑昆仑模块的基础注册需求;

待排查点:50xx 端口的业务用途未明确(初步推测为数据同步或指令传输端口),需进一步确认失败原因是否为“端口未开放”“防火墙策略拦截”“昆仑模块配置参数错误”或“招标业务管理平台服务未启动”。

3. 整改建议

技术部门已将 50xx 端口纳入重点排查范围,需先明确该端口的业务功能及授权访问规则,再结合排查结果制定针对性整改方案(如开放端口、调整防火墙策略、修正模块配置)。

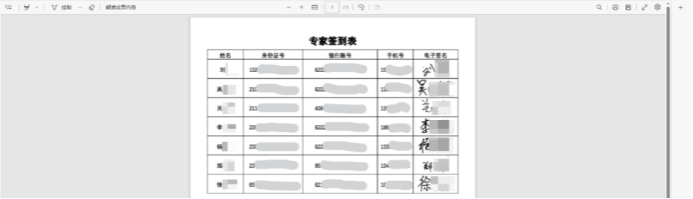

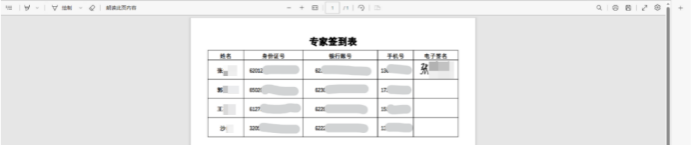

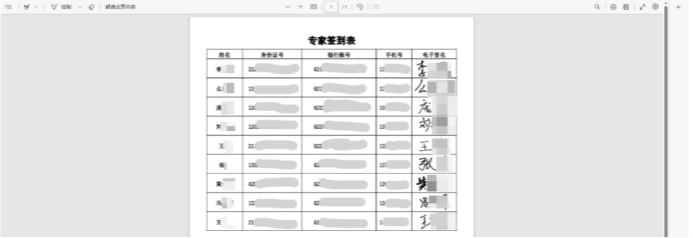

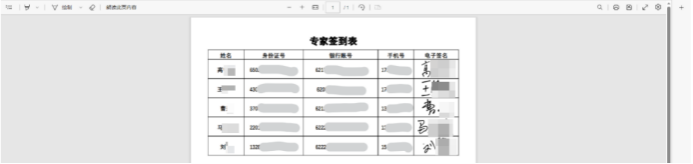

(二)未登录可查专家敏感信息

1. 问题现象

通过直接访问未授权 URL(如https://10.x.x.135/...-id=xxx425、http://10.x.x.135/...-id=xxx674),任何设备无需登录验证即可查看专家签到表,表中包含专家姓名、身份证号、银行账号、电子签名等核心敏感信息。经测试,多个不同 ID 的 URL 均存在此漏洞,问题可稳定复现,如下图。

https://10.x.x.135/exp/...id=xxx425

http://10.x.x.135/exp/...id=xxx674

http://10.x.x.135/exp/...id=xxx898

http://10.x.x.135/exp/...id=xxx266

2. 根因分析

技术层面:专家签字信息生成 PDF 文件后,长期存储于开放目录中,未配置 “登录态校验”、“角色权限过滤” 等访问控制逻辑;打印控件本身不支持权限验证,无法拦截未授权访问请求;

流程层面:未建立 “敏感文件访问日志审计” 机制,无法追溯未授权访问行为,难以定位风险触发源。

3. 整改建议

技术部门已确认漏洞真实性,评审方明确要求对平台内所有可下载文件(如投标文件、评审报告、专家信息表)开展全局检查,排查是否存在同类跨权限访问问题,避免敏感数据泄露范围扩大。

(三)数据库访问卡顿长达7秒

1. 问题现象

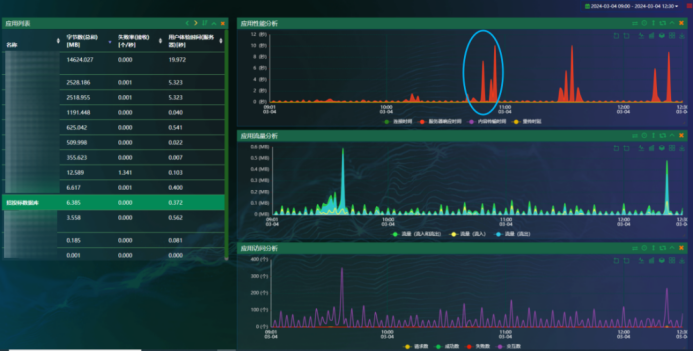

分析期间,发现招投标数据库存在明显的服务器响应时间现象。如下图。

使用系统放缩功能,选取其中一个高峰期,如下图,能看到招投标数据库服务器响应时间超过7秒。

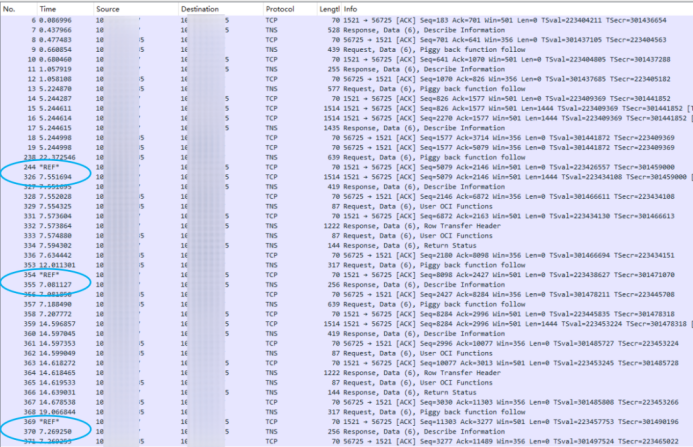

下载对应的数据包,看到招标业务管理平台(10.x.x.135)与10.x.x.97之间的访问信息,存在明显的3次服务器响应时间超过7秒的现象,如下图。

上面3条响应时间超过7秒的sql请求分别是:

2. 根因分析

SQL 层面:模糊查询(LIKE %关键词%)无法使用索引,导致数据库执行全表扫描,查询效率低下;

数据库层面: view视图可能关联多张大表(如项目表、用户表、保证金表),数据量较大时关联查询耗时增加;

网络层面:招标业务管理平台与数据库节点间无明显丢包、时延异常,排除网络链路问题。

3. 整改建议

外部业务系统暂未反馈性能影响,但需优先优化慢查询 SQL(如为view的path字段增加索引、拆分复杂视图),避免高峰期性能恶化影响招标业务(如项目查询、统计分析)的正常开展。

PART 04 分级整改优先级与责任分工

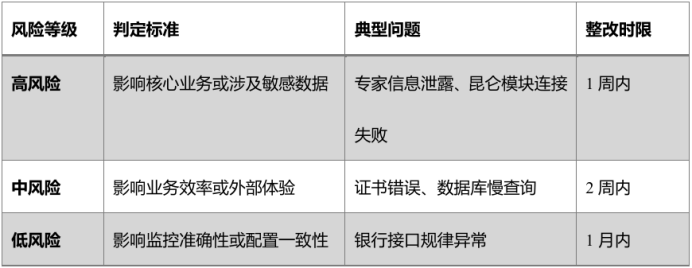

依据问题影响范围、发生频率与业务重要性,划分风险等级如下表:

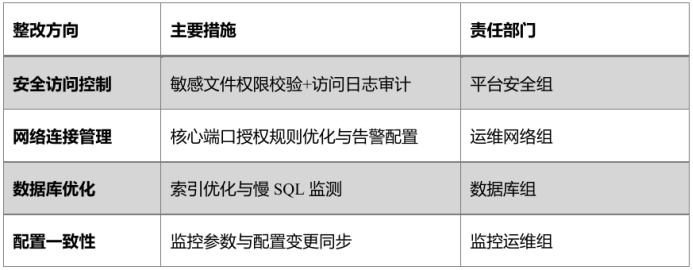

根据风险等级,建议的整改计划如下:

PART 05 NetInside核心价值

1. 零侵入部署:

旁路镜像采集流量,无需安装Agent,不影响业务7×24小时运行;

2. 全流量追溯:

40Gbps实时处理+3000+协议解析,从网络请求到应用数据全程可回溯;

3. 精准定位:

穿透解析SQL、HTTP等协议,直接锁定根因,避免运维“猜问题”;

4. 长效防护:

支持异常行为告警、历史数据复盘,助力从“被动”到“主动”。

-END-

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?