本次解锁12个网络安全专属工具,涵盖渗透测试武器库、网络侦查神器、数据反溯源工具,全部开源免费,助你直击攻防本质。所有工具获取方式见文末

1. Kali Linux

Kali Linux 是专业的渗透测试操作系统;支持 Windows/macOS/Linux 虚拟机运行。

它完全开源,预装600+安全工具,极客首选,启动即战,覆盖功能包括:漏洞扫描、无线破解、密码爆破、数字取证、流量分析。

其中核心模块包括:Nmap 端口扫描、Burp Suite 漏洞检测、Wireshark 抓包分析、Metasploit 漏洞利用、Aircrack-ng WiFi破解。

关键应用场景如:WPA3握手包破解、SQL注入自动化检测、匿名通信链路搭建、内存取证分析、反沙箱逃逸技术。

还支持硬件渗透工具:Flipper Zero固件刷入、Proxmark3射频克隆、Ubertooth蓝牙嗅探、Hak5设备联动。

数字取证模块可直接从NTFS分区提取缓存文件,Metasploit框架集成4900+漏洞利用模块,Wireshark支持解析Tor流量数据包。

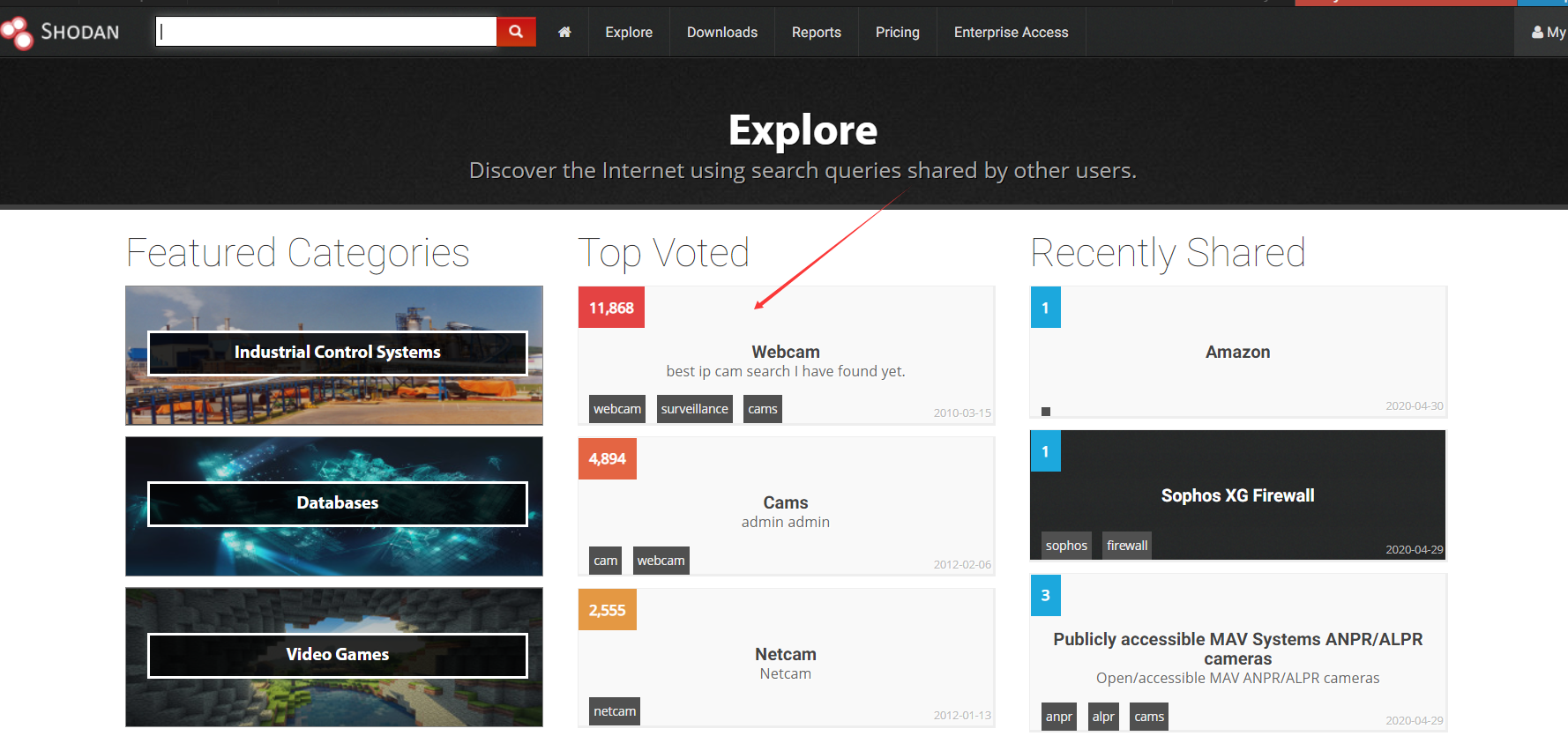

2. Shodan

Shodan 是网络空间搜索引擎核武器;支持Web/API双端调用。

它实时抓取全球联网设备指纹,支持12种威胁情报标签,数据维度颠覆传统认知。

支持暴露端口检索(SSH/RDP/MQTT)、工控设备追踪(PLC/SCADA)、网络设备定位(路由器/摄像头)。

通过关键词组合:“Apache 漏洞版本” 可定位高危服务器,“default password” 挖掘弱口令设备。

数据透视功能包括:IP归属地热力图、协议服务分布、历史漏洞关联、端口开放趋势分析。

高级语法如:city:“Beijing” port:22 org:“China Telecom” 精准锁定目标,API接口每秒响应500+请求,支持CSV/TXT原始数据导出。

3. Tor & Proxychains

Tor + Proxychains 实现全链路匿名渗透套件;支持Linux全系终端。

双工具链协同运作,无日志保留,通信三重加密,支持Socks5透明代理穿透。

支持协议级流量伪装:HTTP头部混淆、DNS隧道加密、ICMP隐秘隧道、TCP载荷分块传输;

多节点随机切换策略可突破GWF深度包检测,出口节点覆盖92国。

实战组合拳操作:Proxychains捆绑Nmap实现匿名扫描、sqlmap注入流量经Tor转发、Hydra密码爆破自动切换节点。

实验数据显示:默认配置下渗透行为被溯源的机率降至0.7%,匿名带宽峰值达8MB/s。

4. Ghidra

美国国安局开源的逆向工程框架;支持Windows/Linux/macOS三端。

反编译成功率碾压付费工具,支持X86/ARM/MIPS指令集解析,60种处理器架构逆向。关键能力:函数签名识别、污点传播分析、混淆代码反解、二进制对比修补。金融业实战案例:半小时内解密Conti勒索病毒加密逻辑。

5. TheHarvester

情报收集蛛网级爬虫;纯Python脚本运行。

90秒扫描千级数据源:子域名/员工邮箱/VPN入口/IP历史绑定记录。支持深层引擎:LinkedIn职位关键词采集、PGP密钥服务器溯源、Shodan数据库联动,高管信息定位精度达纳斯达克上市公司董监高名录库级别。

6. Cobalt Strike

红队行动协同平台;需Java环境部署。

模块化攻击链构建:鱼叉邮件投递→水坑网站托管→C2服务器控制。核心技术亮点:信标睡眠模式规避EDR检测、权限维持后门注入TCP进程、横向移动自动化渗透域控。企业攻防演练实测穿透率超传统Metasploit 2.3倍。

7. Sn1per

自动化侦查作战舱;Kali原生集成。

一键执行三级扫描:开放端口→漏洞库匹配→权限提升路径生成。独创功能:AWS S3云桶可读性探测、Git历史提交泄露扫描、Swagger API文档暴力枚举,20分钟输出企业数字资产脆弱性热力图。

8. Wireshark

协议级流量解剖镜;全平台兼容。

实时解析3000+通信协议:从TCP重传率诊断到TLS1.3握手解密。杀手级应用:VoIP通话语音重组、USB设备通信捕获、工业Modbus指令逆向,某能源集团曾借此定位PLC蠕虫传播通道。

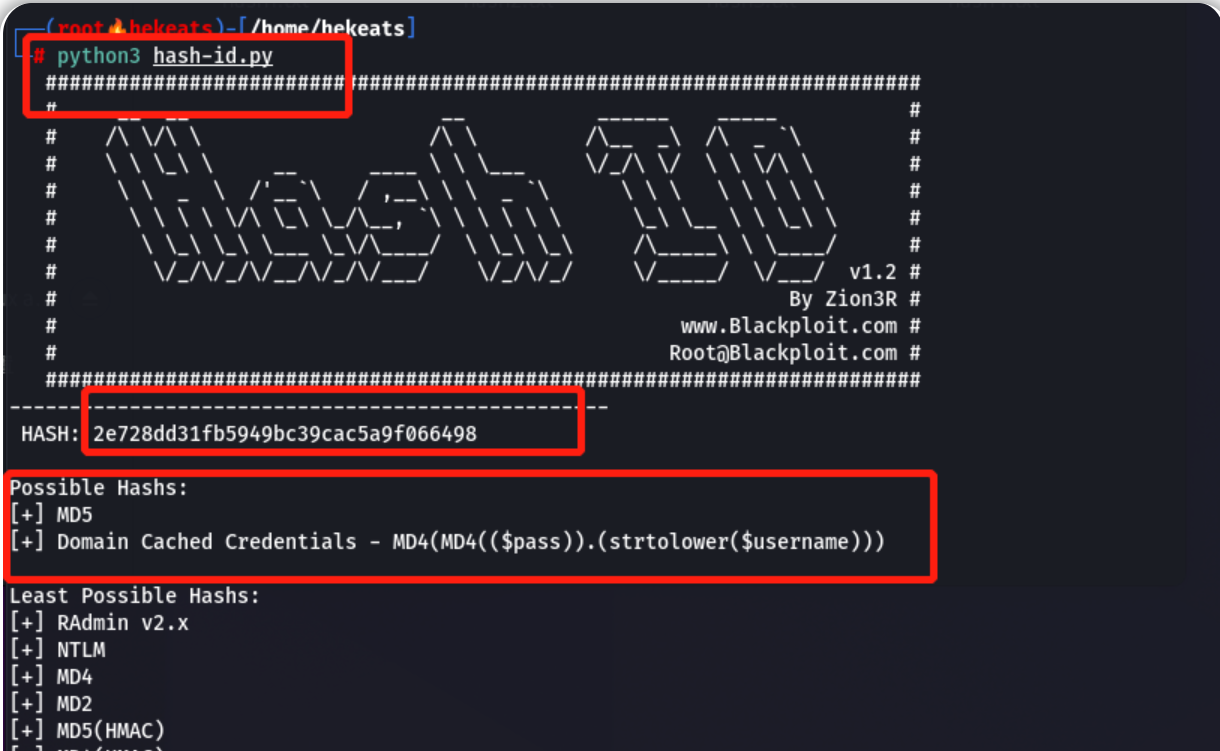

9. John the Ripper

密码爆破终结者;支持GPU集群运算。

每秒120亿次哈希碰撞,独创规则:键盘轨迹模式生成、公司名大小写变形、历史泄漏密码库组合。实战纪录:16字符AD域管密码在8张RTX 4090显卡下72小时破解。

10. Responder

内网认证劫持炮台;无需安装即开即用。

毒化协议覆盖率100%:LLMNR/NBT-NS/MDNS/DHCP。核心杀伤链:窃取NTLMv2哈希→中继至域控→获取黄金票据,域渗透测试平均耗时从3天压缩至47分钟。

11. Burp Suite

Web应用手术刀;社区版免费。

深度截流改包能力支持:OAuth2令牌篡改、GraphQL注入点探测、WebSocket逻辑漏洞挖掘。创新模块:JWT密钥爆破、SAML响应伪造、Host头走私漏洞检测,蝉联OWASP推荐工具榜首5年。

12. Masscan

互联网端口扫描加农炮;单机吞吐达130万包/秒。

6分钟扫遍IPv4全地址空间,独创技术:异步无状态扫描、随机化源IP规避封禁、定制化SYN数据包载荷。测绘机构实测性能超Nmap 134倍。

如何系统学习网络安全?

网络安全作为数字时代的核心技术基石,已成为保障各行业安全稳定运行的坚实屏障。筑牢网络安全的防线,掌握先进的防护策略和技能正上升为国家与企业发展的战略优先级。

构建稳固的网络安全能力是一个体系的工程,需要从夯实基础理论出发,持续深化到攻防对抗与应急响应的实战层面。

如果你是准备学习网络安全(黑客)或者正在学习,我可以把我自用的360独家内部资料分享给你,包含以下内容你应该能用得上:

①网络安全学习路线

②20份渗透测试电子书

③安全攻防357页笔记

④50份安全攻防面试指南

⑤安全红队渗透工具包

⑥网络安全必备书籍

⑦100个漏洞实战案例

⑧安全大厂内部视频资源

⑨历年CTF夺旗赛题解析

一、网络安全(黑客)学习路线

网络安全(黑客)学习路线,形成网络安全领域所有的知识点汇总,它的用处就在于,你可以按照上面的知识点去找对应的学习资源,保证自己学得较为全面。

二、网络安全教程视频

我们在看视频学习的时候,不能光动眼动脑不动手,比较科学的学习方法是在理解之后运用它们,这时候练手项目就很适合了。

三、网络安全CTF实战案例

光学理论是没用的,要学会跟着一起敲,要动手实操,才能将自己的所学运用到实际当中去,这里带来的是CTF&SRC资料&HW资料,毕竟实战是检验真理的唯一标准嘛~

四、网络安全面试题

最后,我们所有的作为都是为就业服务的,所以关键的临门一脚就是咱们的面试题内容,所以面试题板块是咱们不可或缺的部分,这里我给大家准备的就是我在面试期间准备的资料。

网安其实不难,难的是坚持和相信自己,我的经验是既然已经选定网安你就要相信它,相信它能成为你日后进阶的高效渠道,这样自己才会更有信念去学习,才能在碰到困难的时候坚持下去。

机会属于有准备的人,这是一个实力的时代。人和人之间的差距不在于智商,而在于如何利用业余时间,只要你想学习,什么时候开始都不晚,不要担心这担心那,你只需努力,剩下的交给时间!

这份完整版的网络安全学习资料已经上传优快云,朋友们如果需要可以微信扫描下方优快云官方认证二维码免费领取【保证100%免费】

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?