大家好,这次我为大家带来攻防世界misc部分MISCall的writeup。

在开始解题前我先讲几句,这道题解题全靠一些Linux指令,所以,建议再看writeup前先了解一下。

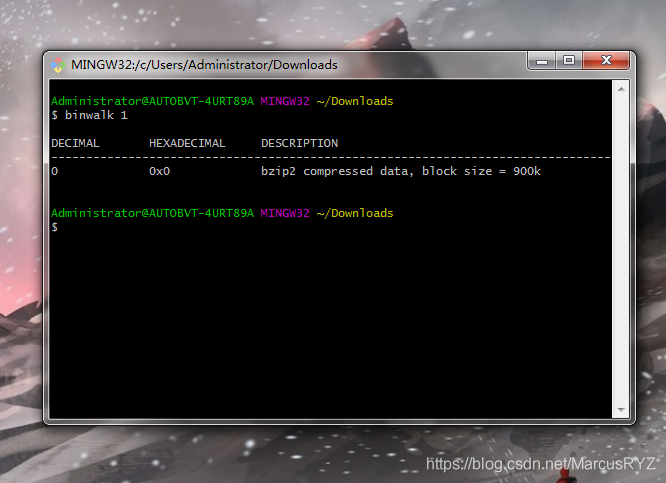

好,言归正传,先下载附件,发现是一个未知文件,于是binwalk一下。

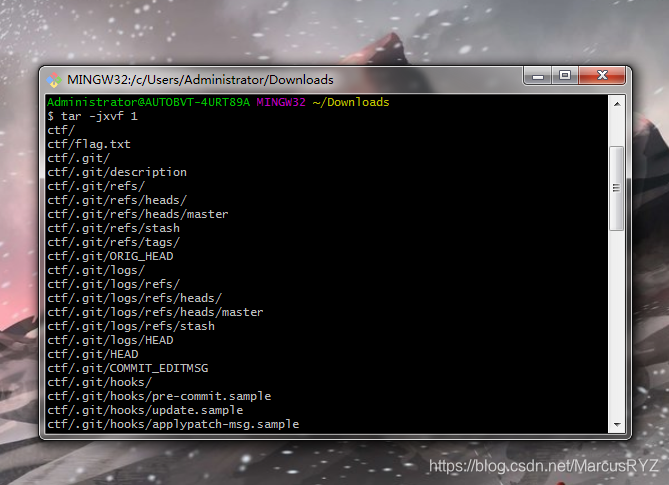

发现是一个bzip2格式的压缩包,于是用命令解压一下。

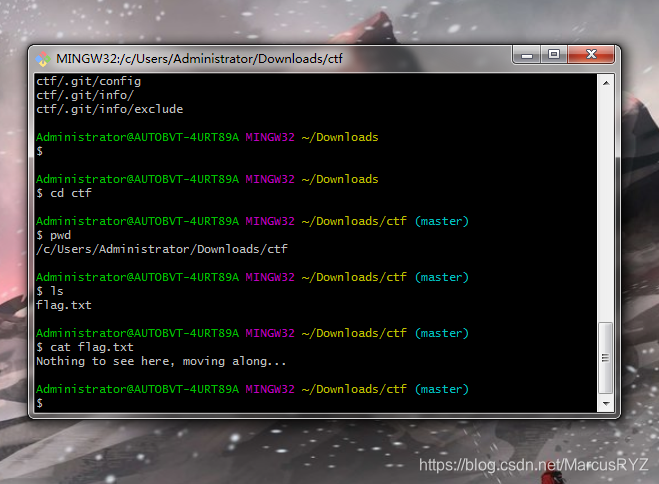

发现有一个是一个ctf文件夹,进入后看到一个flag。打开看看,然而里面并没有flag。

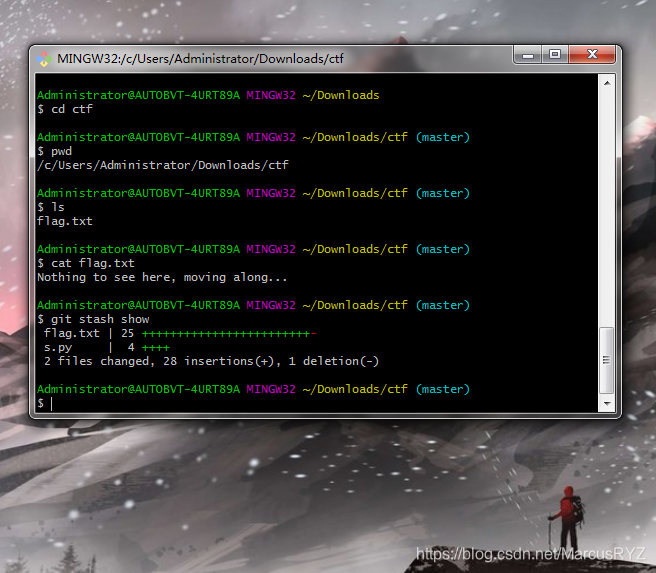

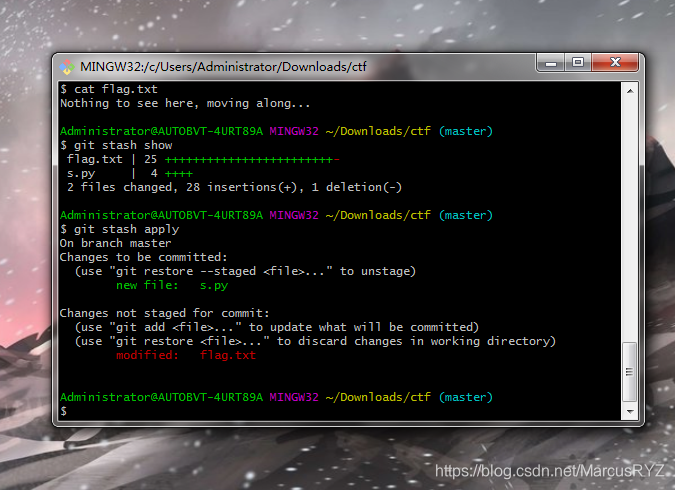

这时我们注意到还有一个.git文件夹,于是我们考虑到可能是Git泄露,于是我们用git stash show来查看一下文件被做了什么改动。

发现一个flag文本和一个python脚本,于是提取出来。

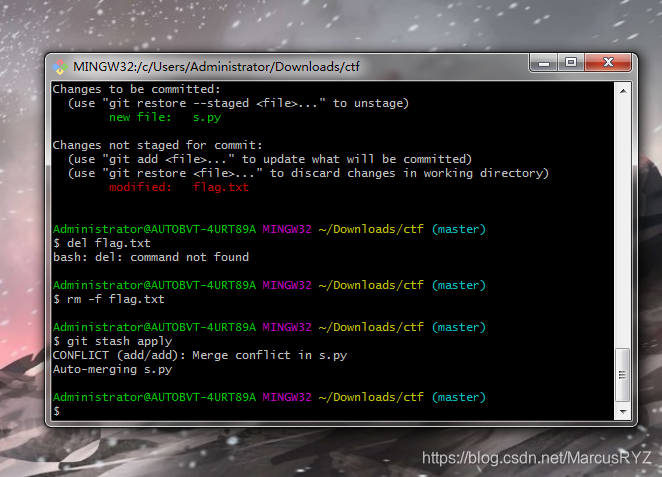

但是这里提醒我们,要先将已存在的flag文本删除后,才能提取文件。于是我们先将flag文本删了再提取。

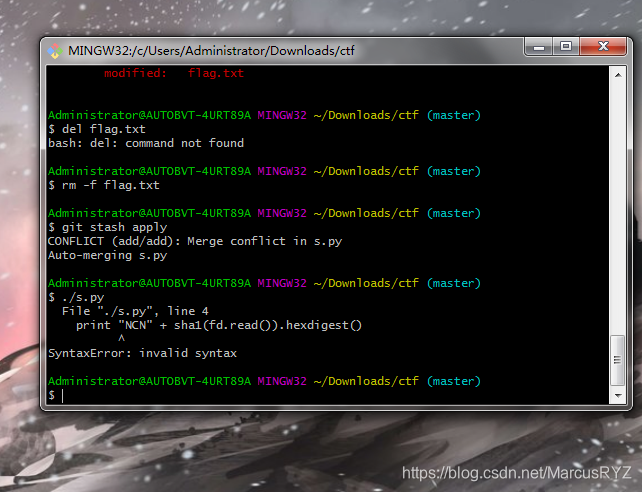

直接查看flag文本,发现一堆英文,肯定不是flag,这时我们想到还有一个python脚本,于是运行一下。

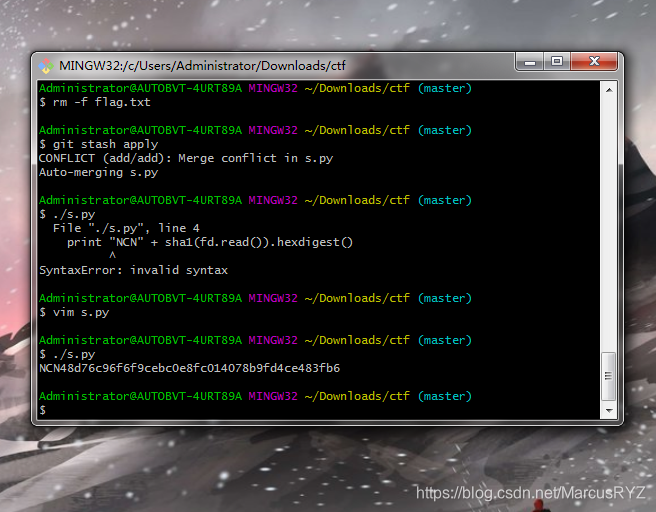

有语法错误,print后缺少括号,于是输入vim(空格后跟文件名)进入文本编辑器,按住i进入编辑状态,编辑完后按Esc退出编辑状态,然后按住Shift加:进入可查询状态,输入wq!保存修改并退出,更正错误后再次运行脚本。

得到flag:NCN48d76c96f6f9cebc0e8fc014078b9fd4ce483fb6。

本文分享了攻防世界misc部分MISCall题目的解题过程,通过使用Linux指令和Git操作,从bzip2压缩包中提取出flag,并修复python脚本获取最终答案。

本文分享了攻防世界misc部分MISCall题目的解题过程,通过使用Linux指令和Git操作,从bzip2压缩包中提取出flag,并修复python脚本获取最终答案。

2763

2763

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?