大家好,这次我为大家带来的是攻防世界misc部分Test-flag-please-ignore的writeup。

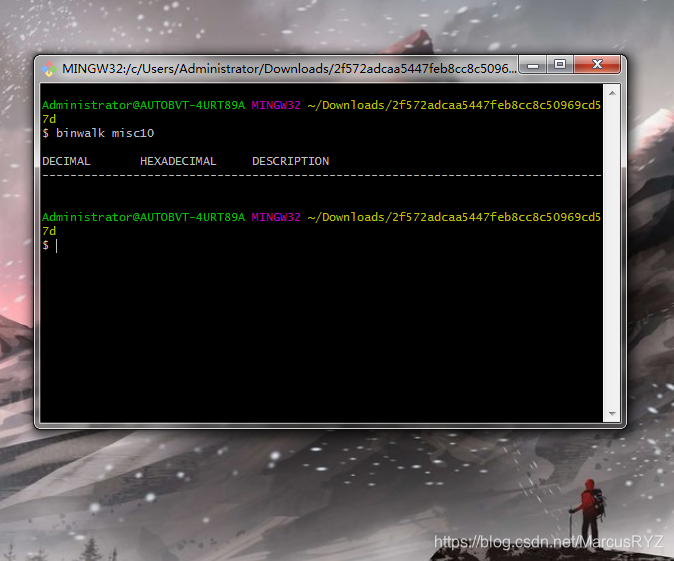

先下载附件,是一个压缩包,直接解压,发现有一个未知文件。用binwalk查看一下,然而分析不出什么。

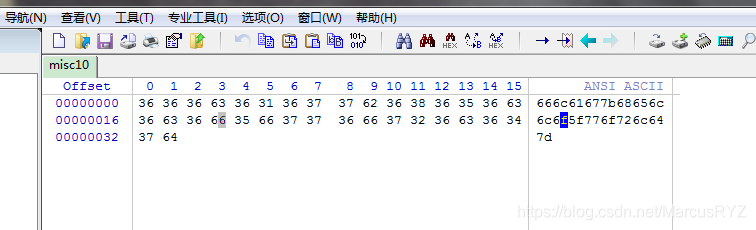

好吧,那我们将这个文件拖进writeup中看一下。

发现了一堆神奇的字符:666c61677b68656c6c6f5f776f726c647d。仔细看一下,这串字符由数字和不超过f的字母组成,猜测是两个一组的16进制码,于是上python脚本。

def hex_asc(string):

i = 0

s = ""

ascll = ""

while i <= len(string) - 1:

s += string[i]

if i % 2 == 1:

ascll += chr(int(s, 16))

s = ""

i += 1

return ascll

hex = input("Please input hex_string: ")

flag = hex_asc(hex)

path = input("输入保存的路径")

f = open(path + "\\" + "result.txt", "w")

f.write(flag)

运行之后得到flag:hello_world。

3587

3587

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?