1.SQL注入漏洞

SQL注入漏洞常年作为WEB应用中的普遍存在的高危漏洞,它的危害不用过多叙述,让我们查看SQLI.java内的源代码,源码内分别为我们演示了基于jdbc(Java Data Base Connectivity,java语言提供的访问关系型数据库的接口)的漏洞代码及安全代码和基于MyBatis( 一款优秀的持久层框架,它支持定制化 SQL、存储过程以及高级映射)的漏洞代码及安全代码。

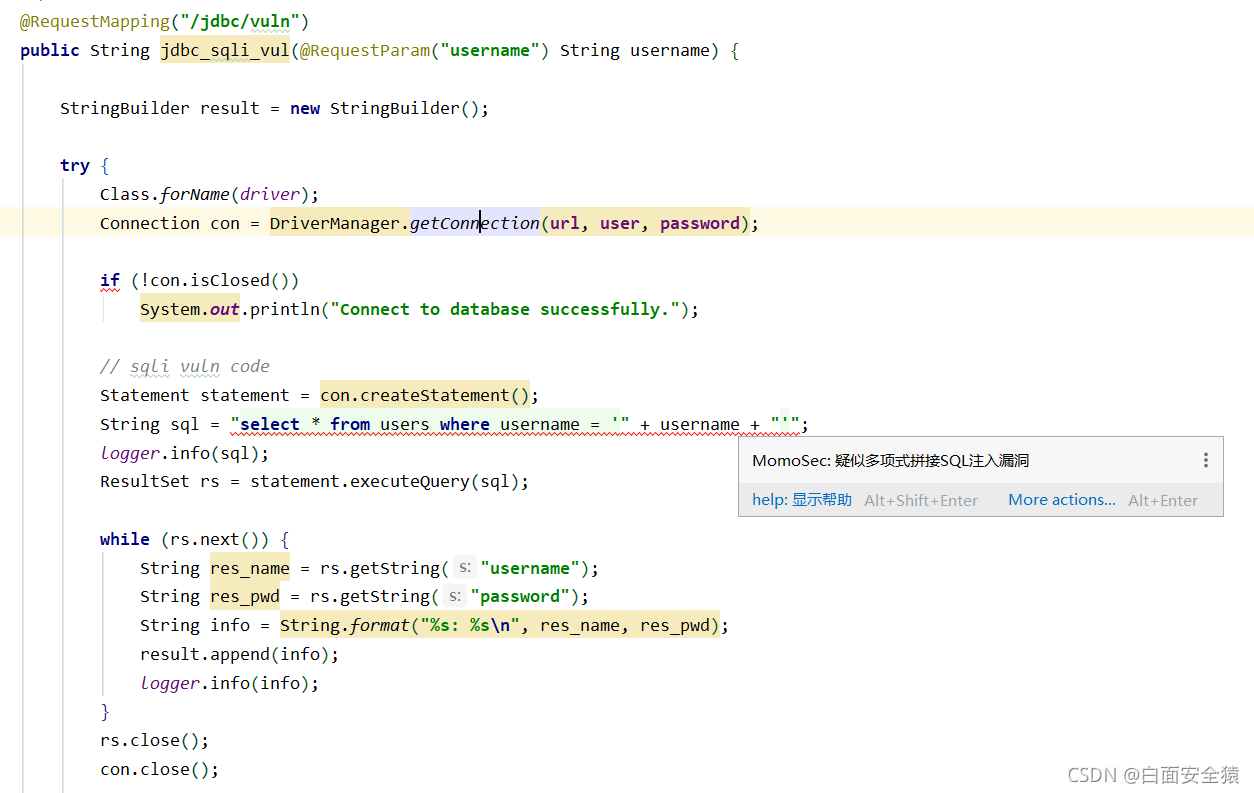

1.1 jdbc_sqli_vul方法(漏洞方法)

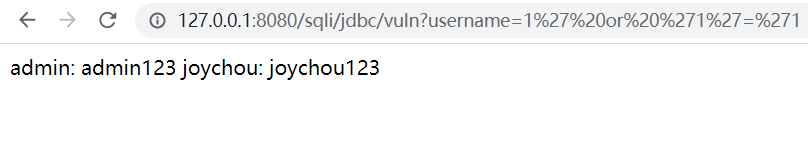

jdbc_sqli_vul方法是基于jdbc实现的数据库访问功能,当查看源代码时IDEA上的代码检测插件已经明确提示当前代码存在SQL注入漏洞,查询语句使用了拼接的方式,statement接口实例直接使用存在漏洞的语句进行数据库查询操作,使用payload:http://127.0.0.1:8080/sqli/jdbc/vuln?username=1%27%20or%20%271%27=%271,成功返回表内全部数据。

1.2 jdbc_sqli_sec方法(安全方法)

jdbc_sqli_sec方法使用了PreparedStatement接口来访问数据库,PreparedStatement继承自statement接口,功能比其更加强大,提供参数化查询功能,当我们再次使用payload注入时,日志中可以看到查询语句中的特殊字符被明显转义,注入攻击失败。

参数化查询无法从根本上

本文介绍了SQL注入的常见漏洞及其安全实践,包括基于jdbc和MyBatis的示例,强调了参数化查询的重要性。同时,探讨了SSTI服务器模板注入,解释了Velocity模板引擎的工作原理,并通过示例展示了如何利用模板注入执行系统命令。

本文介绍了SQL注入的常见漏洞及其安全实践,包括基于jdbc和MyBatis的示例,强调了参数化查询的重要性。同时,探讨了SSTI服务器模板注入,解释了Velocity模板引擎的工作原理,并通过示例展示了如何利用模板注入执行系统命令。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

3560

3560

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?