思维导图

相关概念

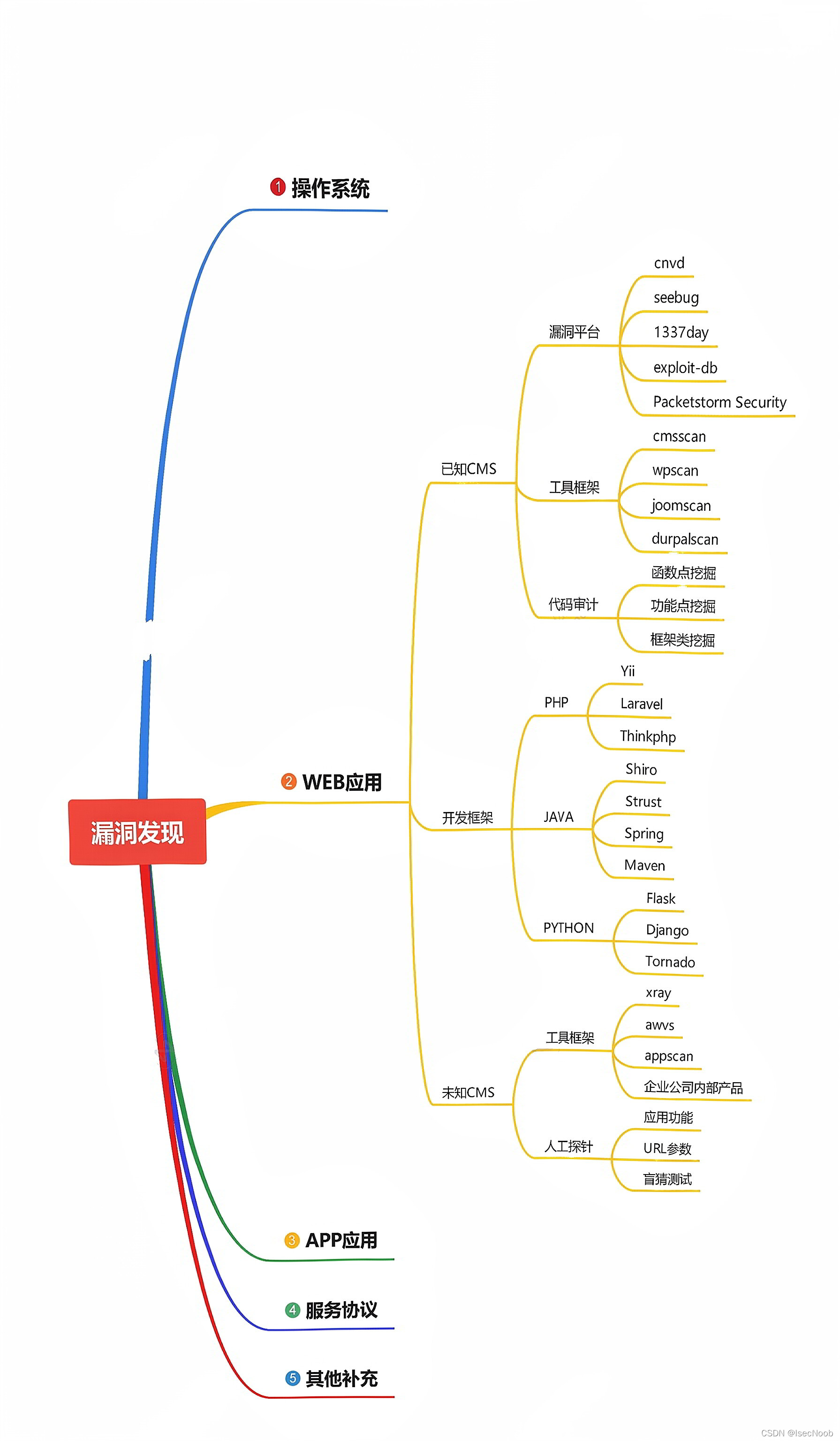

已知 CMS

如常见的 dedecms.discuz,wordpress 等源码结构,这种一般采用非框架类开发,但也有少部分采用的

是框架类开发,针对此类源码程序的安全检测,我们要利用公开的漏洞进行测试,如不存在可采用

白盒代码审计自行挖掘。

开发框架

如常见的 thinkphp,spring,flask 等开发的源码程序,这种源码程序正常的安全测试思路:先获取对

应的开发框架信息(名字,版本),通过公开的框架类安全问题进行测试,如不存在可采用白盒代码审

计自行挖掘。

未知 CMS

如常见的企业或个人内部程序源码,也可以是某 CMS 二次开发的源码结构,针对此类的源码程序测

试思路:能识别二次开发就按已知 CMS 思路进行,不能确定二次开发的话可以采用常规综合类扫描

工具或脚本进行探针,也可以采用人工探针(功能点,参数,盲猜),同样在有源码的情况下也可以

进行代码审计自行挖掘

演示案例:(待补充)

开发框架类源码渗透测试报告-资讯-thinkphp,spring

已知 CMS 非框架类渗透测试报告-工具脚本-wordpress

已知 CMS 非框架类渗透测试报告-代码审计-qqyewu_php

未知 CMS 非框架类渗透测试报告-人工-你我都爱的 wg 哦~

涉及资源:

https://vulhub.org/

https://wpvulndb.com/users/sign_up

https://github.com/wpscanteam/wpscan

https://github.com/ajinabraham/CMSScan

https://pan.baidu.com/s/1KCa-5gU8R8jPXYY19vyvZA 提取码:xiao

https://www.mozhe.cn/bug/detail/S0JTL0F4RE1sY2hGdHdwcUJ6aUFCQT09bW96aGUmozhe

这篇博客探讨了三种类型的源码安全检测:已知CMS、开发框架类和未知CMS。对于已知CMS,如dedecms和wordpress,建议利用公开漏洞进行测试;对于使用thinkphp、spring等框架的程序,先查证框架信息,再进行安全测试;而对于未知CMS,采用综合扫描工具或人工探针进行源码审计。文章提供了多个案例和资源链接,包括Vulhub、WPVulnDB和CMSScan等,以辅助进行源码安全评估。

这篇博客探讨了三种类型的源码安全检测:已知CMS、开发框架类和未知CMS。对于已知CMS,如dedecms和wordpress,建议利用公开漏洞进行测试;对于使用thinkphp、spring等框架的程序,先查证框架信息,再进行安全测试;而对于未知CMS,采用综合扫描工具或人工探针进行源码审计。文章提供了多个案例和资源链接,包括Vulhub、WPVulnDB和CMSScan等,以辅助进行源码安全评估。

1481

1481

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?