服务器是一种为客户机提供服务的高性能计算机。关于服务器最全分析材料请参考文章“终极版:服务器基础知识全解(182页PPT)”。

编者按:以BIOS为核心的固件产业,是信创产业链的重要组成部分,可被誉为信创产业的“山海关”。在计算机体系中,BIOS 有着比操作系统更为底层和基础性的作用,是机器点亮后第一个被激活的系统程序,主要负责检测、访问与调试底层硬件资源,并分配给操作系统,以保障整个机器顺利安全运转。

目前,全球X86授权BIOS厂商共计4家,它们分别是AMI、Phoenix、Insyde 和百敖,而百敖(卓易信息旗下)又是境内唯一一家 BIOS 厂商。本文将聚焦BIOS产业生态,围绕10个核心问题,从技术和产品定义、产业市场规模、中观竞争格局、投资机会等多维度进行深入剖析,以期辅助投资决策。

一、计算机核心基础部件:BIOS 、BMC

1、BIOS 是什么?

BIOS(Basic Input Output System),即基础输入输出系统,是刻在主板 ROM 芯片上不可篡改的启动程序,BIOS 负责计算系统自检程序(POST,Power On Self Test)和系统自启动程序,因此是计算机系统启动后的第一道程式。由于不可篡改性,故程序存储在 ROM 芯片中,并且在断电后,依然可以维持原有设置。

BIOS 主要功能是控制计算机启动后的基本程式,包括硬盘驱动(如装机过程中优先选择 DVD 或者 USB 启动盘),键盘设置,软盘驱动,内存和相关设备。

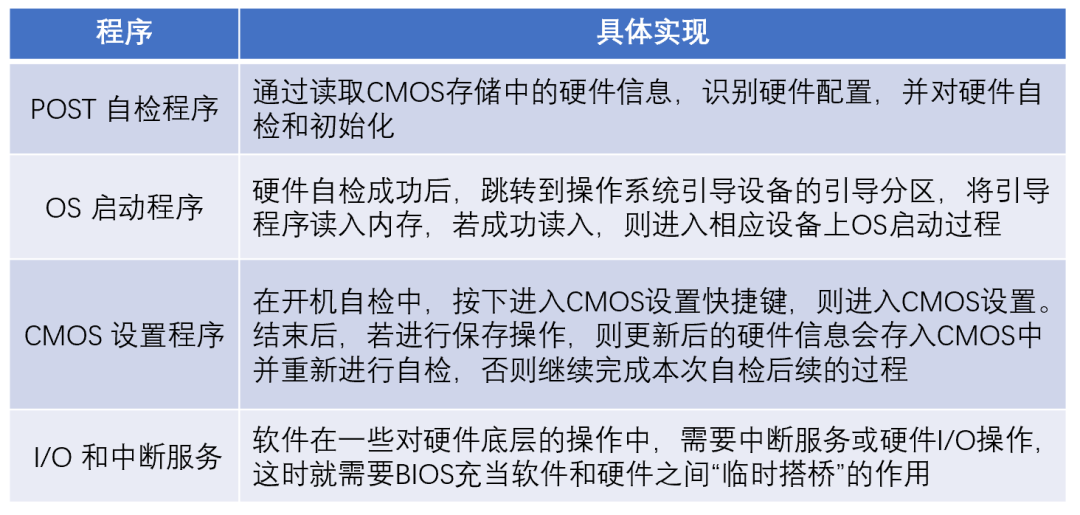

表1、BIOS 主要程序及实现功能

资料来源:IT之家,兴业证券经济与金融研究院整理

2、BMC和IPMI 是什么?

BMC(Baseboard Management Controller)与IPMI(Intelligent Platform Management Interface),即基板管理控制器与智能型平台管理接口,是服务器的基本核心功能子系统,负责服务器的硬件状态管理、操作系统管理、健康状态管理、功耗管理等核心功能。

BMC 是独立于服务器系统之外的小型操作系统,是一个集成在主板上的芯片,也有产品是通过 PCIE 等形式插在主板上,对外表现形式只是一个标准的RJ45网口,拥有独立 IP 的固件系统。服务器集群一般使用BMC指令进行大规模无人值守操作,包括服务器的远程管理、监控、安装、重启等。

IPMI 是一组交互标准管理规范,由Intel、HP、Dell和NEC公司于1998年9月16日共同提出,主要用于服务器系统集群自治,监视服务器的物理健康特征,如温度、电压、风扇工作状态、电源状态等。同时,IPMI还负责记录各种硬件的信息和日志记录,用于提示用户和后续问题的定位。目前,IPMI已经为超过200多家计算机供应商所支持。

IPMI 是独立于主机系统CPU、BIOS/UEFI和OS之外,可独立运行的板上部件,其核心部件即为BMC。或者说,BMC与其他组件如 BIOS/UEFI、CPU 等交互,都是经由 IPMI来完成。在IPMI协助下,用户可以远程对关闭的服务器进行启动、重装、挂载 ISO镜像等。

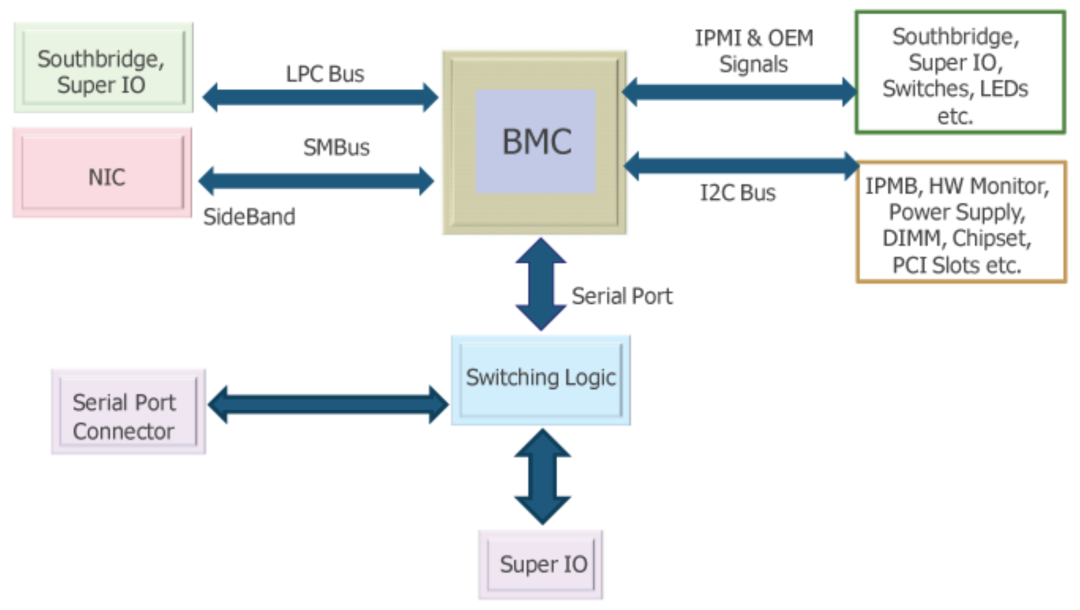

图1、IPMI 逻辑图

资料来源:Wiki,兴业证券经济与金融研究院整理

3、EFI 与 UEFI 是什么?

EFI(Extensible Firmware Interface),是可扩展固件接口,由于传统的 BIOS 是基于 16 位处理器开发的汇编程序,在面对 32/64 处理器时,效率低下的短板即暴露出来,因此, Intel 推出的一种计算系统中 BIOS 新的替代升级方案。

UEFI(Unified Extensible Firmware Interface),统一可扩展固件接口,是 EFI 的规范化版本,也是BIOS的进化版。为便于将UEFI BIOS与传统BIOS区分,传统BIOS又被称为Legacy BIOS。2005年,Intel 将 EFI 交由 UEFI Forum 来推广与发展,EFI 更名 UEFI。UEFI 负责加电自检(POST)、联系操作系统以及提供连接操作系统与硬件的接口。

现有主流 BIOS 固件公司已基本采用 UEFI。

从主要功能上来说,UEFI BIOS 和 Legacy BIOS 都是为了初始化硬件平台并引导操作系统。两者主要差异在于 Legacy BIOS 无统一标准,而 UEFI BIOS 统一定义了固件和操作系统之间的接口标准。二者优劣势表现在:

1、UEFI BIOS 主要以 C 语言编写,易于实现跨架构跨平台支持并共享代码模块,而 Legacy BIOS 通过则是汇编语言编写

2、UEFI BIOS 完整支持新固件安全功能,从最大程度上降低固件被攻击的风

3、Legacy BIOS 移植性差,重复开发现象严重。整体而言,UEFI BIOS 较 Legacy BIOS 的优势明显

二、BIOS/BMC 产业链,从CPU 到整机

4、BIOS 处于产业链哪个环节?

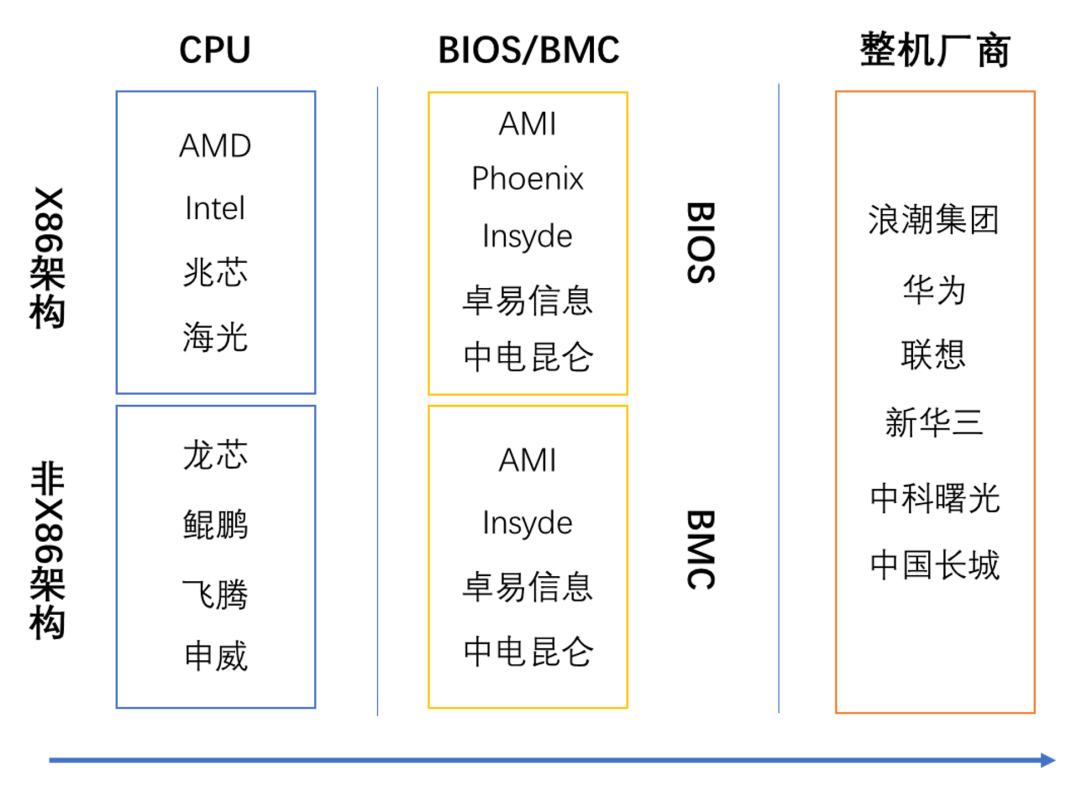

在整个计算机体系中,CPU 处于核心关键环节。根据指令集不同,又可分为 X86(CISC,复杂指令集)和 非 X86 架构(RISC,精简指令集),前者主要厂商包括 Intel/AMD/海光/兆芯;后者包括鲲鹏(ARM)、飞腾(ARM)、龙芯(MIPS)和申威(Alpha)。

在 BIOS/BMC 产业链中,CPU 处于产业上游,且上游 CPU 厂商系统核心代码授权与 BIOS/BMC 经营密切相关,固件厂商只有在获得 CPU 相关核心参数后,才有资质开发基于其版本的 BIOS/BMC 程序。

当前,全球 X86 计算设备中,PC、服务器等采用的芯片主要是 Intel 的 X86 架构芯片,因此,Intel 授权代码是 BIOS/BMC 工作开展的前提,全球目前只有四家公司与英特尔签订合作协议,用于独立开发商业化用途的 X86 架构 BIOS,它们分别是美国的 AMI、Phoenix、中国台湾 Insyde,以及卓易信息全资子公司南京百敖。

固件业务下游主要是计算设备厂商。下游整机厂商出货量多少直接决定固件 BIOS/BMC 厂商需求量,当前国内市场主流整机厂商包括浪潮、华为、联想、新华三、中科曙光、中国长城等。

图2、BIOS/BMC 产业链一览

资料来源:公开信息,兴业证券经济与金融研究院整理

5、BIOS 市场空间?

近年来,以PC、服务器和 IoT 设备为代表的设备出货量不断增长,为 BIOS 和 BMC 固件市场规模扩张奠定了良好的基础。根据 Gartner 的数据,2019年,全球 X86 架构的服务器、PC 出货量分别为 1249.7 万、2.61 亿台。

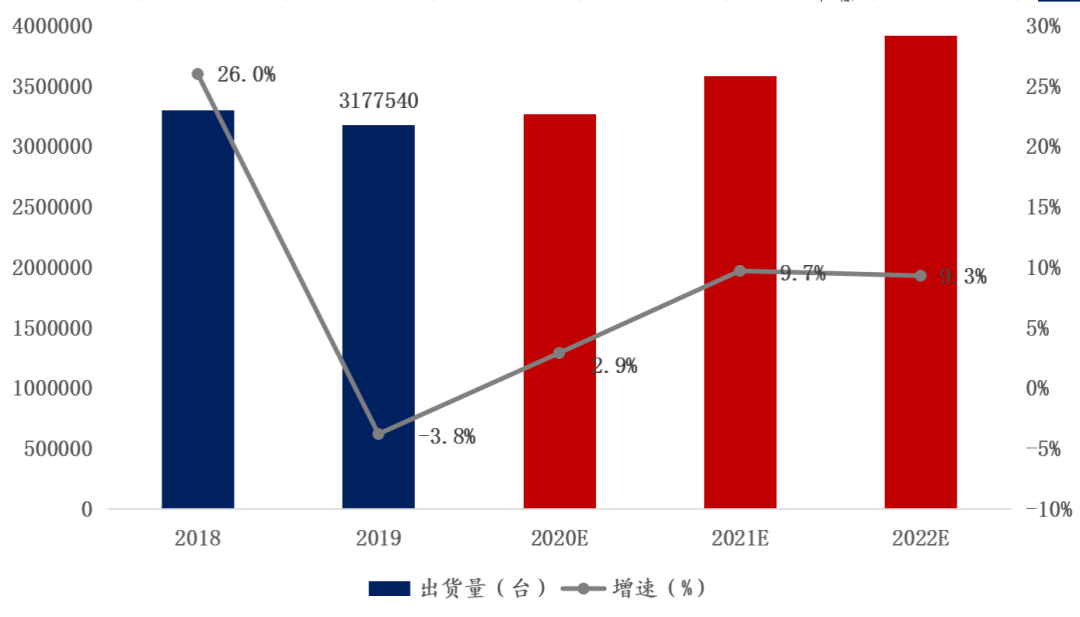

图3、国内X86服务器出货量

资料来源:IDC,兴业证券经济与金融研究院整理

按照每台X86架构服务器 BIOS/BMC 固件 300元单价测算,服务器固件市场规模可达到 37 亿元;按照每台 X86 架构 PC 的 BIOS 固件 15 元单价测算,PC固件市场规模可达到 39 亿元。BIOS和BMC固件合计的市场规模在76亿元人民币左右。

此外,随着 IOT 设备快速增长,预计 2020 年全球 IOT 设备数量将达到 204 亿台,IOT 设备由于种类多、技术开发难度不同,其 BIOS 价格不同,但整体低于 PC 固件价格,考虑其百亿出货量,预计全球固件整体市场规模超过百亿元。

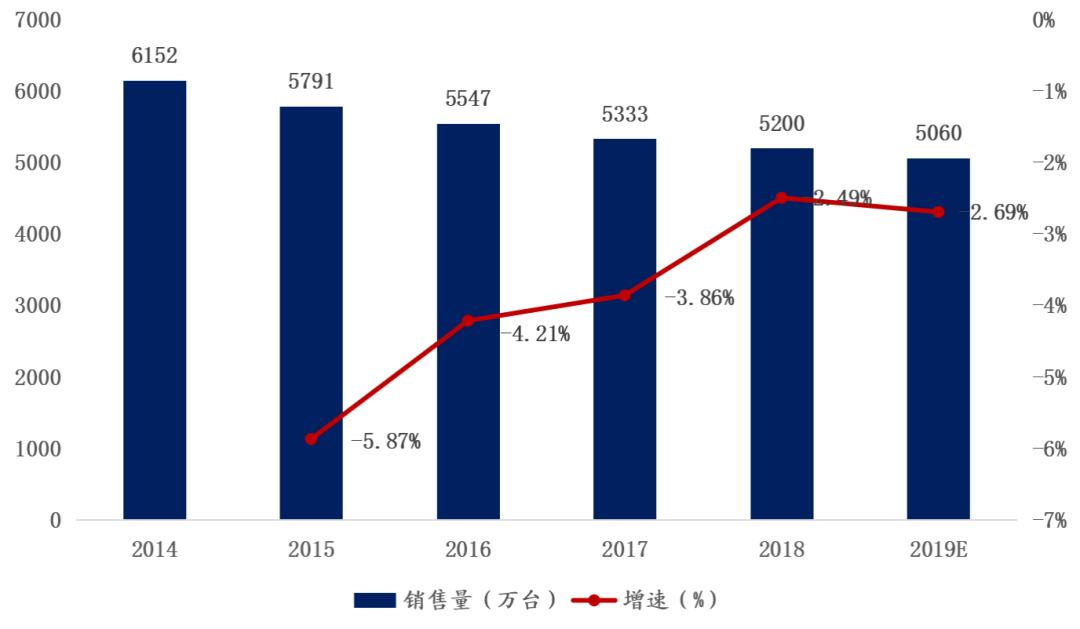

图4、2014-2019E 国内 PC 出货量

资料来源:IDC,兴业证券经济与金融研究院整理

三、BIOS 主要公司一览

目前,全球主流 X86 架构 BIOS 固件产品和技术,长期垄断在美国的 AMI、 Phoenix,中国台湾 Insyde 三家公司手中,其中Phoenix起步最早,AMI当前规模最大,而Insyde为后起之秀。

大陆 X86 架构独立厂商,仅卓易信息旗下全资子公司百敖具备 BIOS、BMC 固件产品研发能力,但整体市场规模、技术实力与上述厂商仍有差距。

6、AMI 业务画像

AMI(American Megatrends Inc.),BIOS 领导者。AMI 公司 1985年成立于美国亚特兰大,创始人为 Pat Sarma 和 Subramonian Shankar。AMI 起初主要生产完整主板,服务定位于高端客户,其第一名客户为 PCs Ltd,即现在的 Dell,是世界上最先推出适用于 Intel 386 处理器主板的公司。

由于主板制造产业逐渐往中国台湾转移,AMI 则将业务聚焦于 OEM、ODM(主要为 BIOS 固件)技术。目前 AMI 在全球拥有近1500名员工,其中 85% 为工程开发相关人员。

AMI 主要产品线有 UEFI BIOS 固件与控制器(EC)、MegaRAC 远程固件管理解决方案、AMI 背板控制器产品系列、诊断实用程序和工程服务。其中,Aptio V 是 AMI 的最新一代 UEFI BIOS 固件,可满足所有平台(X86与非X86)的需求。Aptio 4则从传统 BIOS 演化而来,同样符合 UEFI 规范。在针对 UEFI 的支持服务方面,AMIDiag 目前是市场上唯一可用的硬件诊断解决方案。

图5、AMI BIOS/UEFI 固件产品

资料来源:公司官网,兴业证券经济与金融研究院整理

7、Phoenix 业务画像

Phoenix(Phoenix technologies Ltd.),BIOS 先行者。1979 年 9 月,Phoenix 在美国马萨诸塞州波士顿成立,总部位于加利福尼亚州帕萨迪纳。Phoenix 率先开创了净室设计(也称防火墙技术),通过逆向工程来克隆出了自有BIOS。Phoenix依托自主知识产权进入了发展的黄金期。

1988年,Phoenix 成功 IPO 上市(PTEC),并于 20世纪90年代收购 Quadtel 和 Award 两家实力 BIOS 厂商,逐渐成为当时 BIOS 产业的龙头,产品涵盖了低端到高端的各类市场。

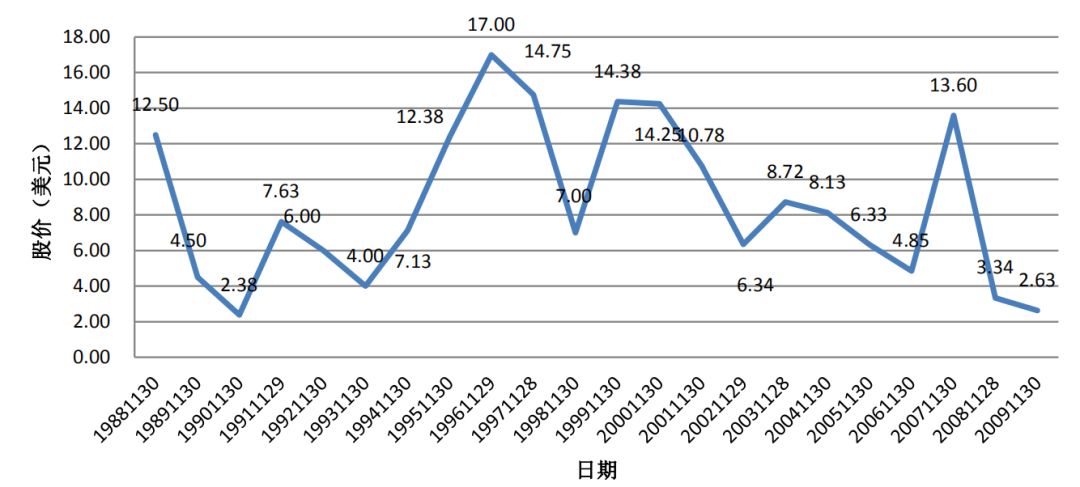

图6、Phoenix 1988-2009 股价表现

资料来源:CRSP,兴业证券经济与金融研究院整理

21世纪初,受 PC 市场衰退的影响,BIOS 固件单价下滑,公司采取了一次性授权 BIOS 的方式,以提高公司短期收入。此外,不成熟的并购和市场探索也导致了 Phoenix 经营状况恶化,公司于2006年出现巨亏。2010 年 8 月,美国投资公司 Marlin Equity Partners 以 1.39 亿美元收购了 Phoenix 流通股,Phoenix 宣布退市,同时也逐渐剥离了非 BIOS 业务群。截至 2009 年,公司约有300名员工。

中国市场方面,2000 年,Phoenix 在南京成立了中国分公司菲尼克斯软件(中国),2009 年,由于经营问题,退出中国市场。

图7、Phoenix 合作伙伴

资料来源:公司官网,兴业证券经济与金融研究院整理

8、Insyde 业务画像

Insyde(系微),是BIOS 后起之秀。1998年,Insyde 通过收购美国系腾科技(SystemSoft)成立,并于2003年于中国台湾上市(6231.TWO)。不同于 AMI 和 Phoenix,Insyde 在切入 BIOS 领域之时就着眼于 UEFI,其业务高度集中于 BIOS/BMC 技术,覆盖Intel、AMD、微软等 大厂。受益于中国台湾 PC 市场发展和 Intel 对 UEFI BIOS 的强制推广,Insyde 快速跃居至 BIOS 市场的第二把交椅。

2018年,Insyde旗舰产品 Insyde H2O BIOS 实现营收 7.81亿新台币,占总营收比为 92%;BMC 产品 Supervyse 实现营收 0.58亿新台币,占比 7%;其他业务实现营收 0.10亿新台币,占比 1%。截止至2018年12月31日,Insyde共有员工439人,其中384人为研发技术人员,占比87.5%。

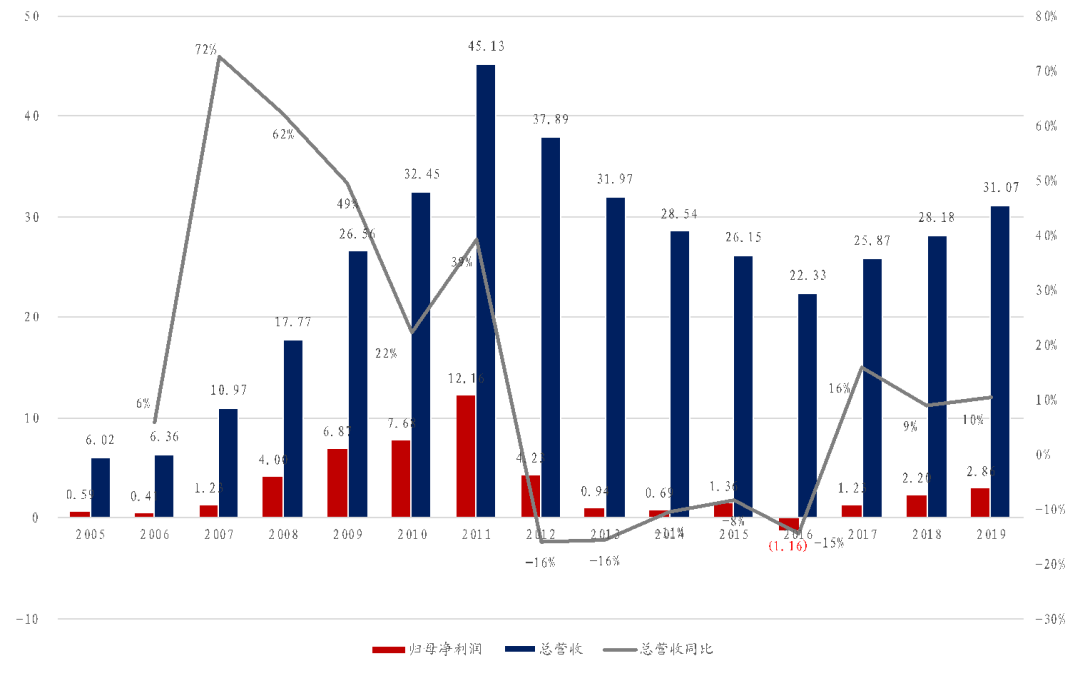

图8、Insyde营收与净利润 单位:百万美元%

资料来源:汤森路透,兴业证券经济与金融研究院整理

9、Easytec(卓易信息)业务画像

卓易信息,BIOS X86 中国大陆地区独此一家。公司成立于 2008 年,其全资子公司百敖是全球第四家获得 Intel X86 架构授权的 BIOS/BMC 厂商,也是中国大陆地区唯一掌握X86架构、为数不多掌握ARM、MIPS架构的 BIOS/BMC 固件开发技术的厂商。

基于此种技术能力,公司可根据需求开发满足国内外各种 PC、服务器芯片需求。其商业模式为:为 CPU 厂商完成技术开发,包括解决个别固件问题或进行完整功能开发,再实现对计算机设备的批量销售。

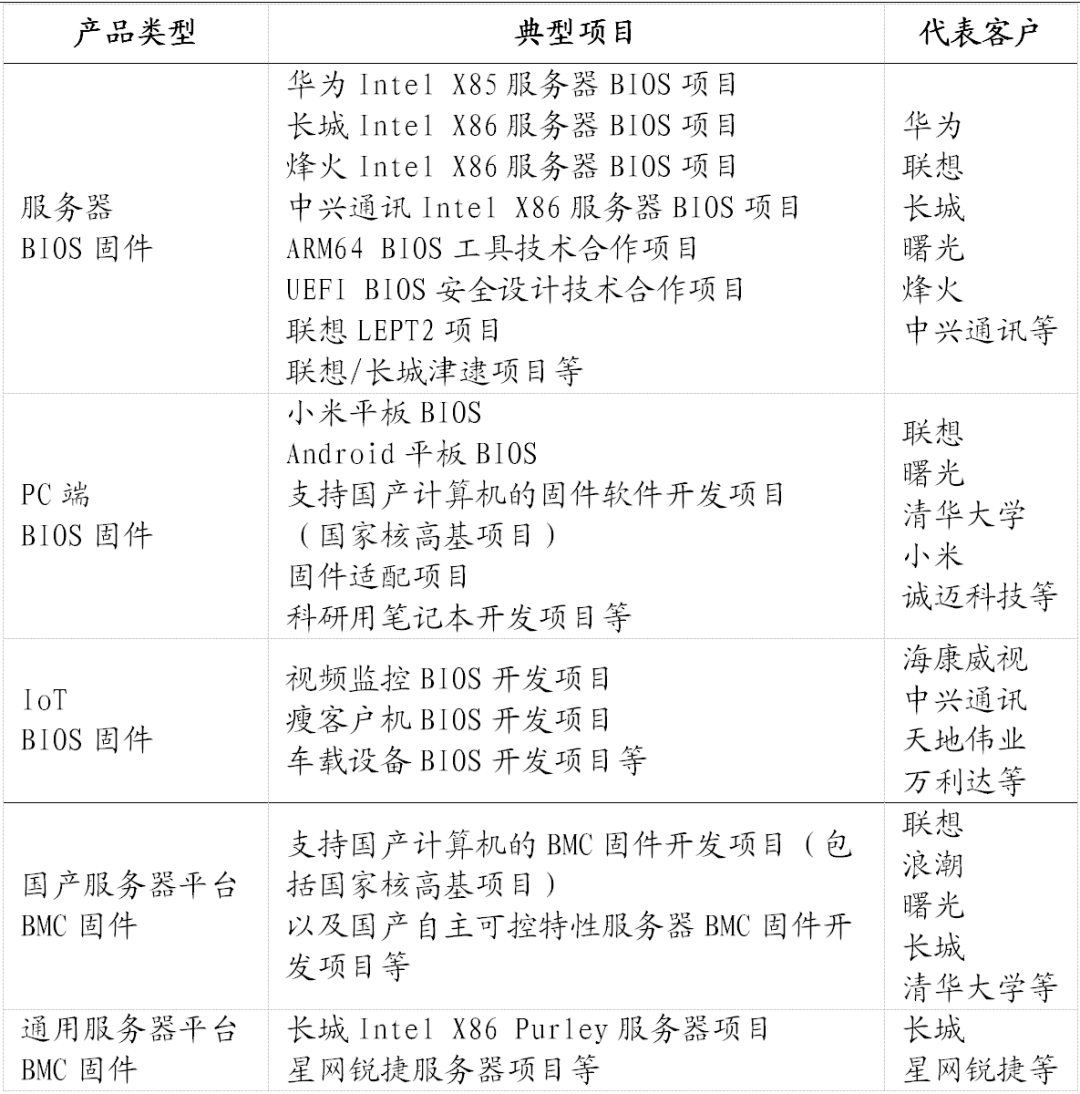

表2、公司BIOS、BMC的应用案例

资料来源:公司公告,兴业证券经济与金融研究院整理

10、相关公司与风险提示

BIOS/BMC 固件行业是计算机产业链中一个非常重要的细分行业方向,经过40余年发展,当前全球已经呈现出寡头竞争格局,主流 X86 架构BIOS授权厂商主要有4家,即AMI、Phoenix、Insyde和卓易信息。

卓易信息目前是中国大陆地区唯一一家获Intel 官方授权的厂商,具备稀缺的赛道卡位优势。与此同时,信创产业(含鲲鹏生态)在2020年也将迎来全面发展阶段,卓易信息在非X86架构方面,诸如 基于MIPS/ARM/Alpha 芯片架构,也具备卓越的研发能力,有望充分享受行业红利,并迎来高速发展。

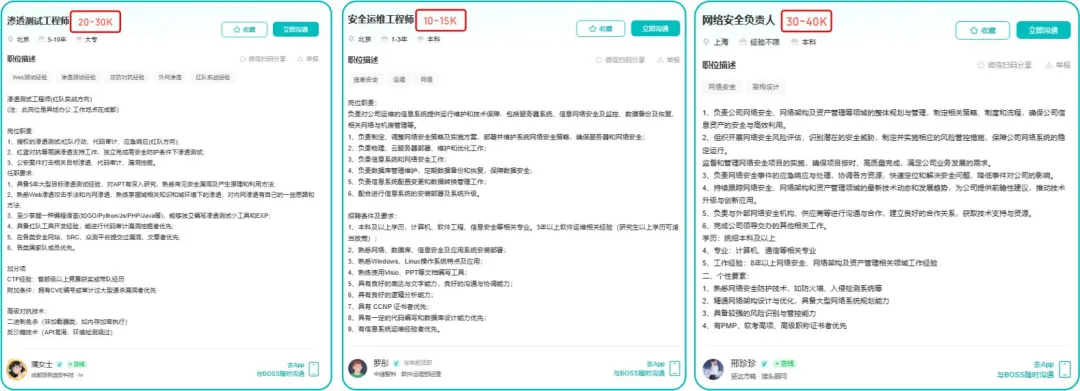

这两年,IT行业面临经济周期波动与AI产业结构调整的双重压力,确实有很多运维与网络工程师因企业缩编或技术迭代而暂时失业。

很多人都在提运维网工失业后就只能去跑滴滴送外卖了,但我想分享的是,对于运维人员来说,即便失业以后仍然有很多副业可以尝试。

运维,千万不要再错过这些副业机会!

第一个是知识付费类副业:输出经验打造个人IP

在线教育平台讲师

操作路径:在慕课网、极客时间等平台开设《CCNA实战》《Linux运维从入门到精通》等课程,或与培训机构合作录制专题课。

收益模式:课程销售分成、企业内训。

技术博客与公众号运营

操作路径:撰写网络协议解析、故障排查案例、设备评测等深度文章,通过公众号广告、付费专栏及企业合作变现。

收益关键:每周更新2-3篇原创,结合SEO优化与社群运营。

第二个是技术类副业:深耕专业领域变现

企业网络设备配置与优化服务

操作路径:为中小型企业提供路由器、交换机、防火墙等设备的配置调试、性能优化及故障排查服务。可通过本地IT服务公司合作或自建线上接单平台获客。

收益模式:按项目收费或签订年度维护合同。

远程IT基础设施代维

操作路径:通过承接服务器监控、日志分析、备份恢复等远程代维任务。适合熟悉Zabbix、ELK等技术栈的工程师。

收益模式:按工时计费或包月服务。

网络安全顾问与渗透测试

操作路径:利用OWASP Top 10漏洞分析、Nmap/BurpSuite等工具,为企业提供漏洞扫描、渗透测试及安全加固方案。需考取CISP等认证提升资质。

收益模式:单次渗透测试报告收费;长期安全顾问年费。

比如不久前跟我一起聊天的一个粉丝,他自己之前是大四实习的时候做的运维,发现运维7*24小时待命受不了,就准备转网安,学了差不多2个月,然后开始挖漏洞,光是补天的漏洞奖励也有个四五千,他说自己每个月的房租和饭钱就够了。

为什么我会推荐你网安是网工运维人员的绝佳副业&转型方向?

1.你的经验是巨大优势: 你比任何人都懂系统、网络和架构。漏洞挖掘、内网渗透、应急响应,这些核心安全能力本质上是“攻击视角下的运维”。你的运维背景不是从零开始,而是降维打击。

2.越老越吃香,规避年龄危机: 安全行业极度依赖经验。你的排查思路、风险意识和对复杂系统的理解能力,会随着项目积累而愈发珍贵,真正做到“姜还是老的辣”。

3.职业选择极其灵活: 你可以加入企业成为安全专家,可以兼职“挖洞“获取丰厚奖金,甚至可以成为自由顾问。这种多样性为你提供了前所未有的抗风险能力。

4.市场需求爆发,前景广阔: 在国家级政策的推动下,从一线城市到二三线地区,安全人才缺口正在急剧扩大。现在布局,正是抢占未来先机的黄金时刻。

1. 阶段目标

你已经有运维经验了,所以操作系统、网络协议这些你不是零基础。但要学安全,得重新过一遍——只不过这次我们是带着“安全视角”去学。

2. 学习内容

**操作系统强化:**你需要重点学习 Windows、Linux 操作系统安全配置,对比运维工作中常规配置与安全配置的差异,深化系统安全认知(比如说日志审计配置,为应急响应日志分析打基础)。

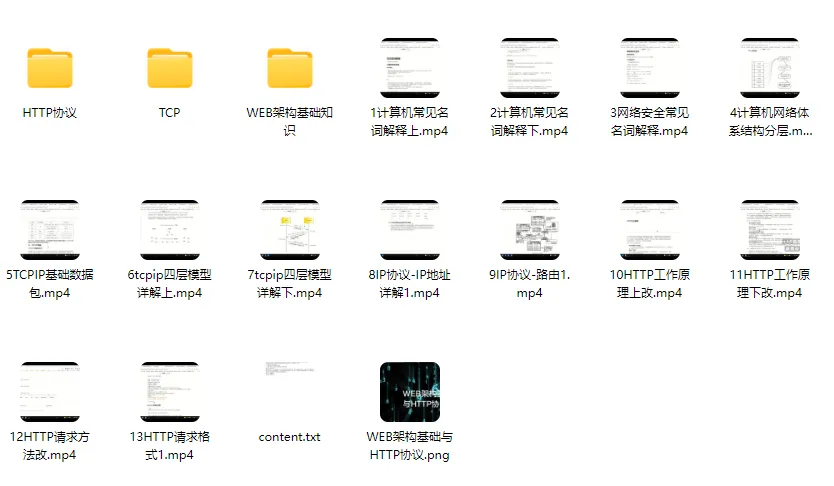

**网络协议深化:**结合过往网络协议应用经验,聚焦 TCP/IP 协议簇中的安全漏洞及防护机制,如 ARP 欺骗、TCP 三次握手漏洞等(为 SRC 漏扫中协议层漏洞识别铺垫)。

**Web 与数据库基础:**补充 Web 架构、HTTP 协议及 MySQL、SQL Server 等数据库安全相关知识,了解 Web 应用与数据库在网安中的作用。

**编程语言入门:**学习 Python 基础语法,掌握简单脚本编写,为后续 SRC 漏扫自动化脚本开发及应急响应工具使用打基础。

**工具实战:**集中训练抓包工具(Wireshark)、渗透测试工具(Nmap)、漏洞扫描工具(Nessus 基础版)的使用,结合模拟场景练习工具应用(掌握基础扫描逻辑,为 SRC 漏扫工具进阶做准备)。

1. 阶段目标

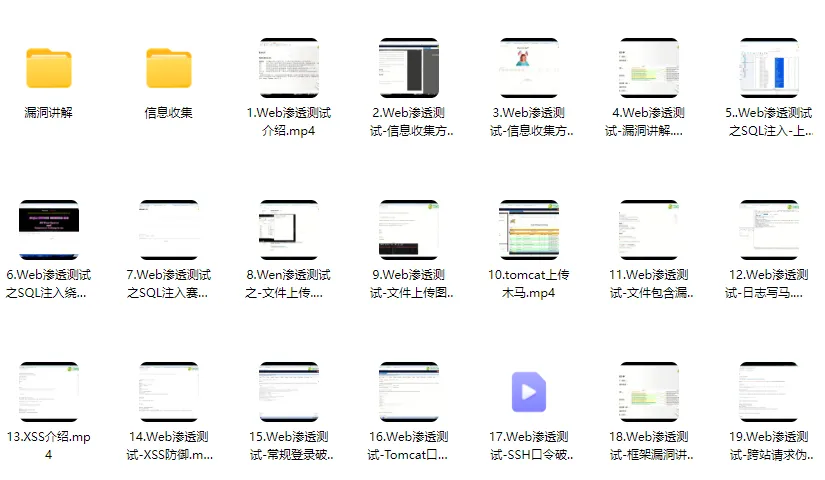

这阶段是真正开始“动手”了。信息收集、漏洞分析、工具联动,一样不能少。

熟练运用漏洞挖掘及 SRC 漏扫工具,具备独立挖掘常见漏洞及 SRC 平台漏扫实战能力,尝试通过 SRC 挖洞搞钱,不管是低危漏洞还是高危漏洞,先挖到一个。

2. 学习内容

信息收集实战:结合运维中对网络拓扑、设备信息的了解,强化基本信息收集、网络空间搜索引擎(Shodan、ZoomEye)、域名及端口信息收集技巧,针对企业级网络场景开展信息收集练习(为 SRC 漏扫目标筛选提供支撑)。

漏洞原理与分析:深入学习 SQL 注入、CSRF、文件上传等常见漏洞的原理、危害及利用方法,结合运维工作中遇到的类似问题进行关联分析(明确 SRC 漏扫重点漏洞类型)。

工具进阶与 SRC 漏扫应用:

-

系统学习 SQLMap、BurpSuite、AWVS 等工具的高级功能,开展工具联用实战训练;

-

专项学习 SRC 漏扫流程:包括 SRC 平台规则解读(如漏洞提交规范、奖励机制)、漏扫目标范围界定、漏扫策略制定(全量扫描 vs 定向扫描)、漏扫结果验证与复现;

-

实战训练:使用 AWVS+BurpSuite 组合开展 SRC 平台目标漏扫,练习 “扫描 - 验证 - 漏洞报告撰写 - 平台提交” 全流程。

SRC 实战演练:选择合适的 SRC 平台(如补天、CNVD)进行漏洞挖掘与漏扫实战,积累实战经验,尝试获取挖洞收益。

恭喜你,如果学到这里,你基本可以下班搞搞副业创收了,并且具备渗透测试工程师必备的「渗透技巧」、「溯源能力」,让你在黑客盛行的年代别背锅,工作实现升职加薪的同时也能开创副业创收!

如果你想要入坑黑客&网络安全,笔者给大家准备了一份:全网最全的网络安全资料包需要保存下方图片,微信扫码即可前往获取!

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

1. 阶段目标

全面掌握渗透测试理论与实战技能,能够独立完成渗透测试项目,编写规范的渗透测试报告,具备渗透测试工程师岗位能力,为护网红蓝对抗及应急响应提供技术支撑。

2. 学习内容

渗透测试核心理论:系统学习渗透测试流程、方法论及法律法规知识,明确渗透测试边界与规范(与红蓝对抗攻击边界要求一致)。

实战技能训练:开展漏洞扫描、漏洞利用、电商系统渗透测试、内网渗透、权限提升(Windows、Linux)、代码审计等实战训练,结合运维中熟悉的系统环境设计测试场景(强化红蓝对抗攻击端技术能力)。

工具开发实践:基于 Python 编程基础,学习渗透测试工具开发技巧,开发简单的自动化测试脚本(可拓展用于 SRC 漏扫自动化及应急响应辅助工具)。

报告编写指导:学习渗透测试报告的结构与编写规范,完成多个不同场景的渗透测试报告撰写练习(与 SRC 漏洞报告、应急响应报告撰写逻辑互通)。

1. 阶段目标

掌握企业级安全攻防、护网红蓝对抗及应急响应核心技能,考取网安行业相关证书。

2. 学习内容

护网红蓝对抗专项:

-

红蓝对抗基础:学习护网行动背景、红蓝对抗规则(攻击范围、禁止行为)、红蓝双方角色职责(红队:模拟攻击;蓝队:防御检测与应急处置);

-

红队实战技能:强化内网渗透、横向移动、权限维持、免杀攻击等高级技巧,模拟护网中常见攻击场景;

-

蓝队实战技能:学习安全设备(防火墙、IDS/IPS、WAF)联动防御配置、安全监控平台(SOC)使用、攻击行为研判与溯源方法;

-

模拟护网演练:参与团队式红蓝对抗演练,完整体验 “攻击 - 检测 - 防御 - 处置” 全流程。

应急响应专项: -

应急响应流程:学习应急响应 6 步流程(准备 - 检测 - 遏制 - 根除 - 恢复 - 总结),掌握各环节核心任务;

-

实战技能:开展操作系统入侵响应(如病毒木马清除、异常进程终止)、数据泄露应急处置、漏洞应急修补等实战训练;

-

工具应用:学习应急响应工具(如 Autoruns、Process Monitor、病毒分析工具)的使用,提升处置效率;

-

案例复盘:分析真实网络安全事件应急响应案例(如勒索病毒事件),总结处置经验。

其他企业级攻防技能:学习社工与钓鱼、CTF 夺旗赛解析等内容,结合运维中企业安全防护需求深化理解。

证书备考:针对网安行业相关证书考试内容(含红蓝对抗、应急响应考点)进行专项复习,参加模拟考试,查漏补缺。

网络安全这行,不是会几个工具就能搞定的。你得有体系,懂原理,能实战。尤其是从运维转过来的,别浪费你原来的经验——你比纯新人强多了。

但也要沉得住气,别学了两天Web安全就觉得自己是黑客了。内网、域渗透、代码审计、应急响应,要学的还多着呢。

如果你真的想转,按这个路子一步步走,没问题。如果你只是好奇,我劝你再想想——这行要持续学习,挺累的,但也是真有意思。

关于如何学习网络安全,笔者也给大家整理好了全套网络安全知识库,需要的可以扫码获取!

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

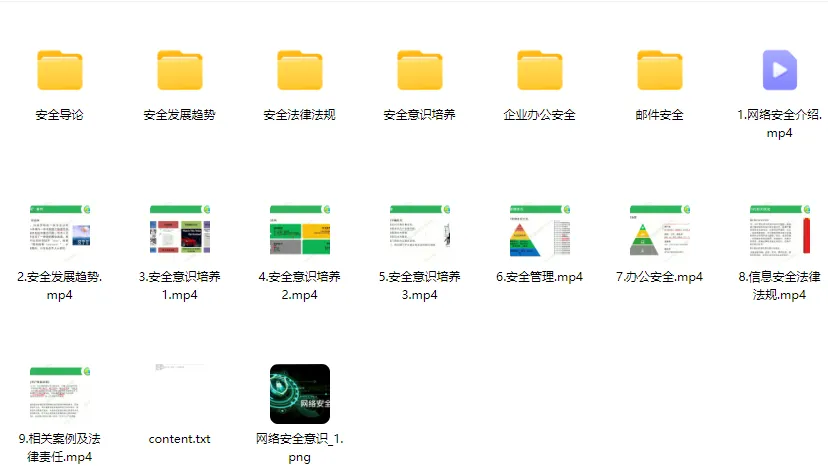

1、网络安全意识

2、Linux操作系统

3、WEB架构基础与HTTP协议

4、Web渗透测试

5、渗透测试案例分享

6、渗透测试实战技巧

7、攻防对战实战

8、CTF之MISC实战讲解

关于如何学习网络安全,笔者也给大家整理好了全套网络安全知识库,需要的可以扫码获取!

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?