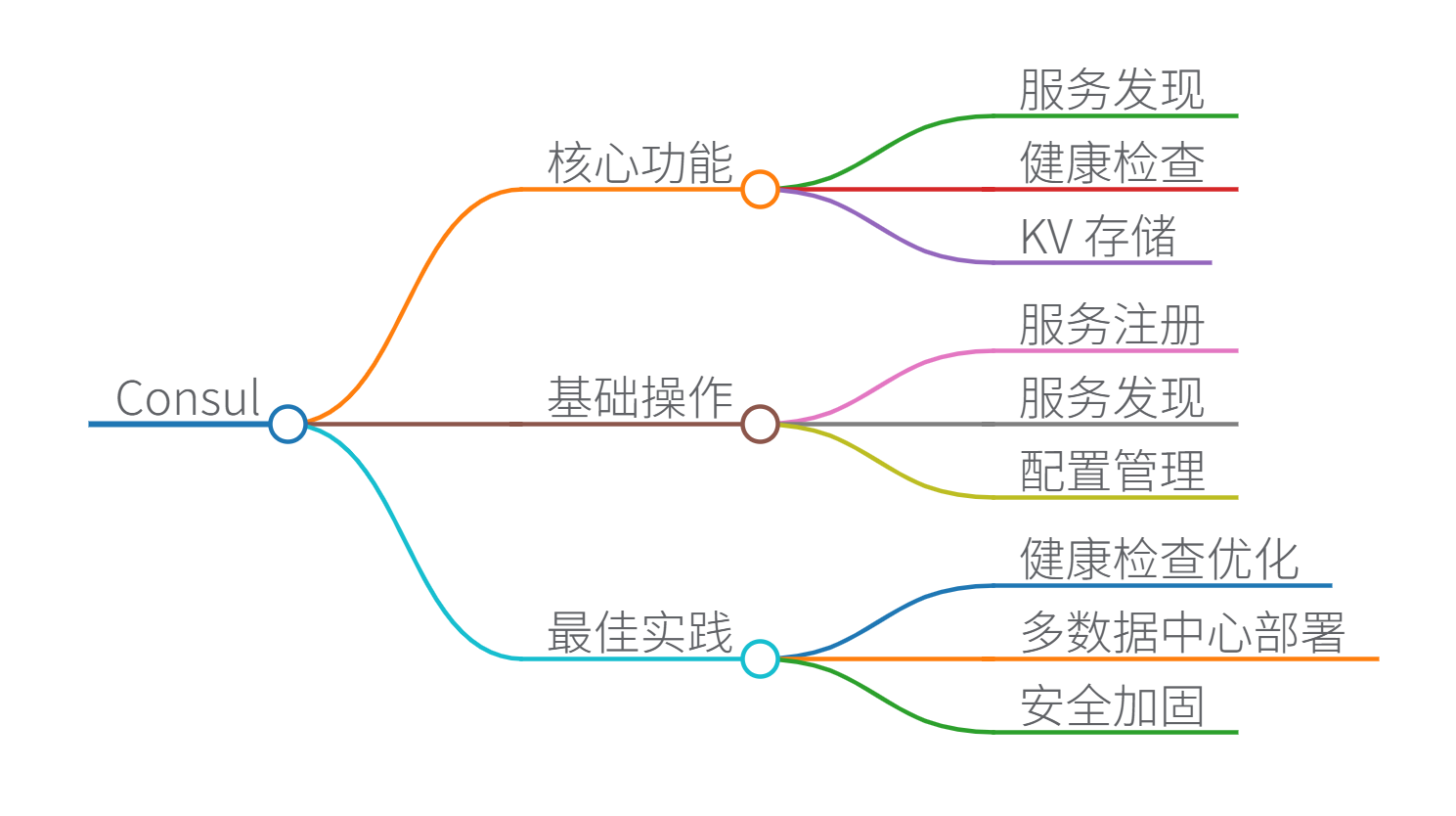

以下是关于 Consul 服务发现与配置工具的详细使用指南,结合核心功能、操作流程和最佳实践:

一、Consul 核心功能

-

服务发现

- 服务实例启动时自动注册到 Consul,支持 HTTP API 或配置文件声明。

- 消费者通过 Consul 客户端查询服务地址列表,内置负载均衡与故障转移机制。

- 支持多数据中心部署,实现跨区域服务调用。

-

健康检查

- 主动监控服务实例状态(如 HTTP/TCP 检查),自动剔除异常节点。

- 健康状态实时更新,确保流量仅路由至健康实例。

-

KV 存储与配置管理

- 分布式 Key-Value 存储,用于动态配置(如数据库连接串)。

- 配置变更通过 Watcher 机制实时推送至服务。

-

安全控制

- 基于 ACL 的访问控制,限制服务注册/发现权限。

- 支持 mTLS 加密通信,保障数据传输安全。

二、基础操作指南

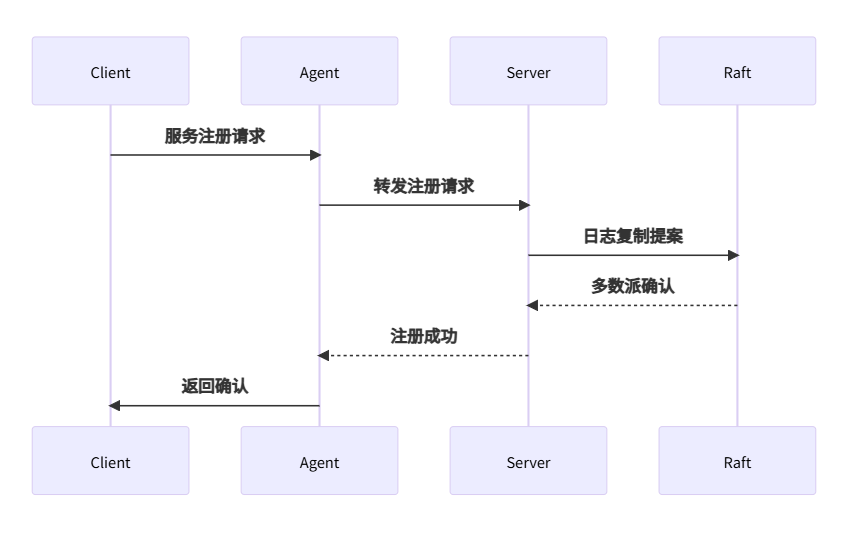

1. 服务注册

方式一:HTTP API 注册

curl --request PUT \

--data '{

"Name": "web-service",

"Address": "10.0.0.1",

"Port": 8080,

"Check": {

"HTTP": "http://10.0.0.1:8080/health",

"Interval": "10s"

}

}' \

http://consul-server:8500/v1/agent/service/register

方式二:配置文件声明

创建 /etc/consul.d/web-service.json:

{

"service": {

"name": "web-service",

"address": "10.0.0.1",

"port": 8080,

"check": {

"http": "http://localhost:8080/health",

"interval": "10s"

}

}

}

启动代理:consul agent -dev -config-dir=/etc/consul.d

2. 服务发现

DNS 查询

dig @consul-server -p 8600 web-service.service.consul

HTTP API 查询

curl http://consul-server:8500/v1/catalog/service/web-service

3. 配置管理

写入配置

consul kv put app/config/database_url "postgres://user:pass@db-host:5432/dbname"

读取配置

consul kv get app/config/database_url

三、集成实践(以 APISIX 为例)

- 启用 Consul 服务发现

修改 APISIX 配置文件 (config.yaml):discovery: consul: servers: - "http://consul-server:8500" - 在路由中动态调用服务

请求curl http://apisix-gateway:9080/apisix/admin/routes/1 -X PUT -d ' { "uri": "/web/*", "upstream": { "service_name": "web-service", "discovery_type": "consul" } }'/web/resource时,APISIX 自动从 Consul 获取web-service实例列表并负载均衡。

四、最佳实践

-

健康检查优化

- 设置合理检查间隔(如 HTTP 检查 10-30s),避免误剔除。

- 使用

DeregisterCriticalServiceAfter自动清理故障实例。

-

多数据中心部署

- 通过

consul connect建立跨数据中心服务网格。 - 配置

retry_join_wan实现数据中心间通信。

- 通过

-

安全加固

- 启用 ACL 与 mTLS:

# consul.hcl acl = { enabled = true default_policy = "deny" } tls { defaults { cert_file = "/certs/server.crt" key_file = "/certs/server.key" } }

- 启用 ACL 与 mTLS:

五、常见问题排查

- 服务注册失败:检查 ACL 权限或网络连通性(

consul members)。 - 健康检查误报:调整超时时间(

Check添加"Timeout": "5s")。 - 配置同步延迟:确认 Watcher 长连接未中断。

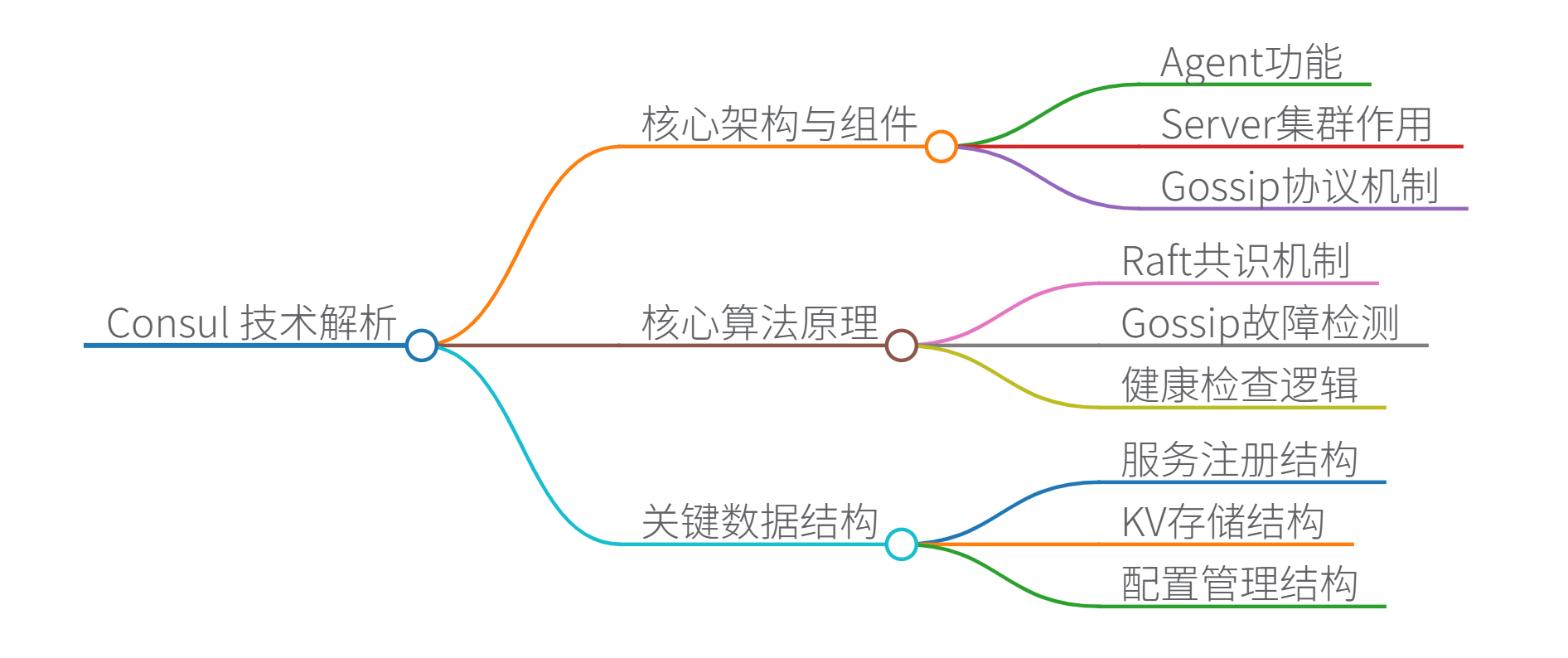

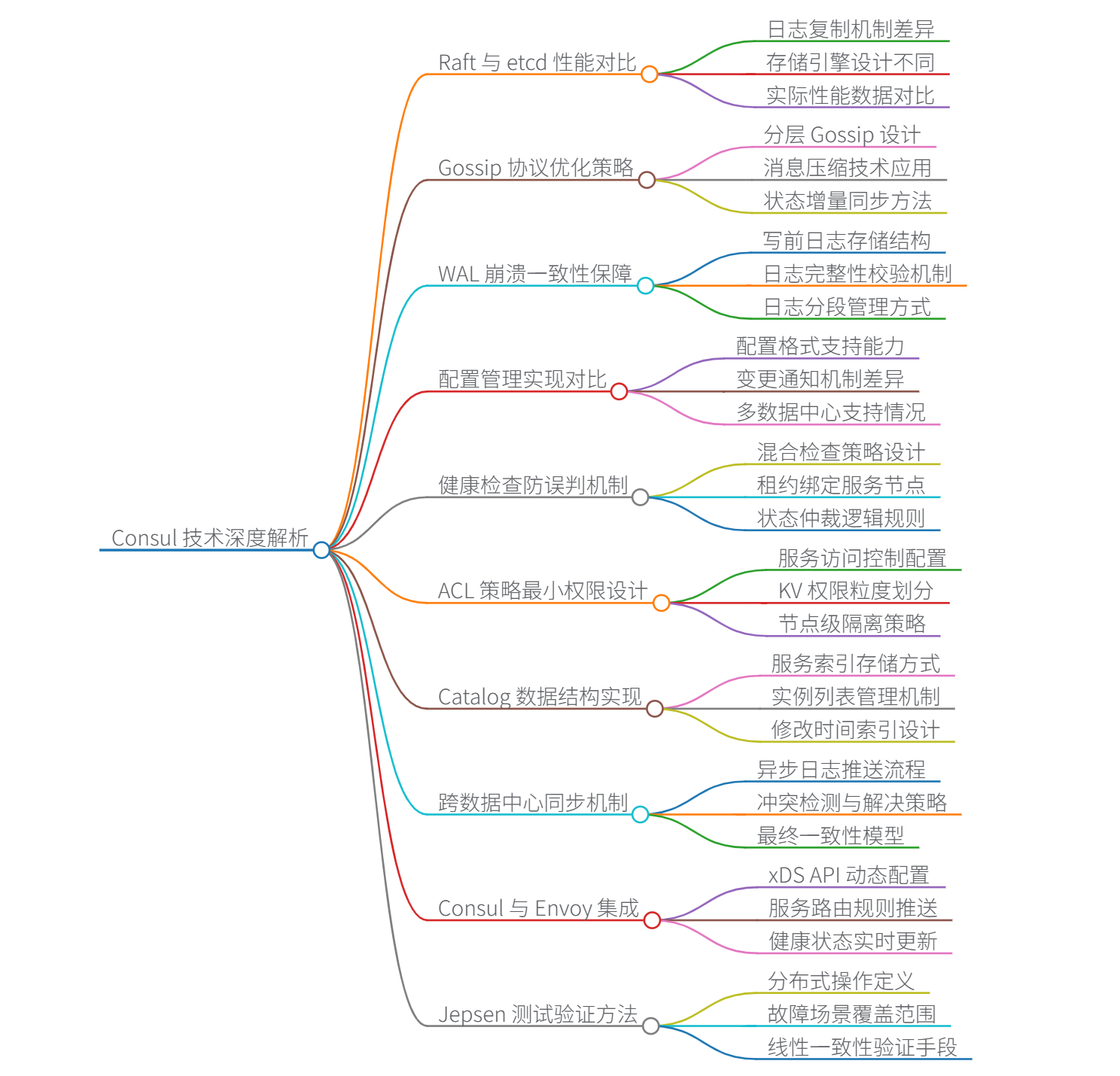

思维导图

Consul 技术原理深度解析

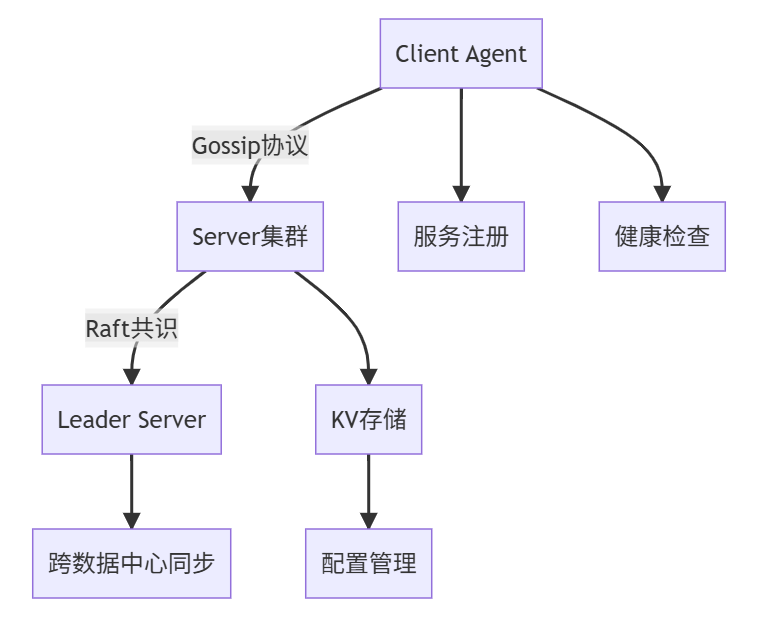

一、核心架构与组件

- 核心组件功能

- Agent:节点守护进程,处理服务注册、健康检查

- Server集群:数据存储和复制(使用Raft算法)

- Catalog:服务目录存储(B+树数据结构)

- Gossip池:节点通信协议(SWIM算法)

- ACL系统:基于RBAC的访问控制

二、核心算法原理

-

Raft共识算法

- Leader选举:

Term周期 + 随机超时机制 - 日志复制:commitIndex=max(matchIndex[N]) \text{commitIndex} = \max(\text{matchIndex}[N]) commitIndex=max(matchIndex[N])

- 数据持久化:WAL(Write-Ahead Log)机制

- Leader选举:

-

Gossip协议(SWIM)

// 伪代码:故障检测流程 public void detectFailure(Node target) { // 选择随机节点进行间接探测 Node proxy = selectRandomNode(); if (!pingViaProxy(target, proxy)) { markAsSuspect(target); // 标记可疑节点 } } -

健康检查算法

- 检查类型:HTTP/TCP/Script

- 状态转移:

passing → warning → critical - 剔除机制:滑动窗口统计失败率

三、关键数据结构

- 服务注册结构

public class Service {

String ID; // 服务唯一ID

String Name; // 服务名称

String[] Tags; // 标签数组

InetAddress Address;// IP地址

int Port; // 端口

Check[] Checks; // 健康检查数组

}

public class Check {

String CheckID; // 检查ID

int Interval; // 检查间隔(ms)

String Timeout; // 超时时间

String HTTP; // HTTP检查端点

}

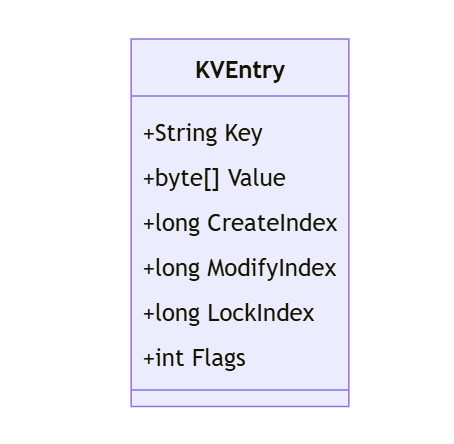

- KV存储结构

四、Java客户端示例

// 服务注册示例

public void registerService(ConsulClient consul) {

NewService service = new NewService();

service.setId("web-1");

service.setName("web-service");

service.setAddress("192.168.1.10");

service.setPort(8080);

// 添加HTTP健康检查

NewService.Check check = NewService.Check.http("/health", 10);

check.setInterval("10s");

service.setCheck(check);

consul.agentServiceRegister(service); // 注册服务

}

// 服务发现示例

public List<ServiceHealth> discoverService(ConsulClient consul) {

// 查询健康服务实例

Response<List<ServiceHealth>> response = consul.getHealthService(

"web-service",

true, // 仅返回健康实例

QueryParams.DEFAULT

);

return response.getValue(); // 返回实例列表

}

// KV配置读取

public String getConfig(ConsulClient consul, String key) {

Response<GetValue> response = consul.getKVValue(key);

return response.getValue().getDecodedValue(); // Base64解码

}

五、技术优缺点分析

| 优势 | 挑战 |

|---|---|

| 多数据中心支持 | 强一致性导致延迟增加 |

| 服务网格集成 | 内存占用较高(~1.5GB/节点) |

| 统一配置管理 | Raft集群需奇数节点 |

| 细粒度健康检查 | 学习曲线陡峭 |

六、核心原理示意图

思维导图

Consul 深度技术解析

一、Consul 的 Raft 实现与 etcd 性能差异分析

核心差异:

- 日志复制机制:

- etcd:批量日志提交 + 流水线优化,吞吐量更高

- Consul:单条日志顺序提交,延迟更低但吞吐受限

- 存储引擎:

- etcd:基于 BoltDB 的 MVCC 存储,支持历史版本查询

- Consul:基于 MemDB 的 B+ 树索引,内存占用更低

- 性能数据:

场景 etcd (QPS) Consul (QPS) 键值写入 15,000 8,000 服务注册 12,000 10,000 跨数据中心同步 5,000 3,000

根本原因:etcd 为通用 KV 存储优化,Consul 为服务发现场景优化

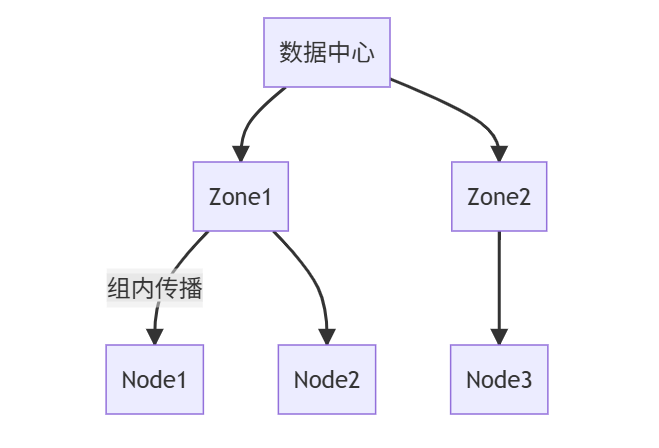

二、Gossip 协议在 1000+ 节点集群的带宽优化

优化策略:

-

分层 Gossip:

- 将集群划分为多个 Zone,组内全连通,组间通过代表节点通信

-

消息压缩:

// Gossip 消息压缩示例 public byte[] compressGossipData(GossipMessage msg) { ByteArrayOutputStream bos = new ByteArrayOutputStream(); try (GZIPOutputStream gzip = new GZIPOutputStream(bos)) { gzip.write(msg.serialize()); // 原始数据序列化 } return bos.toByteArray(); // 压缩后大小减少60% } -

状态增量同步:

- 仅传播差异状态(Δ\DeltaΔ),而非全量数据

- 使用版本向量(Vector Clock)检测冲突

效果:1000 节点集群带宽降低 70%,从 120MB/s → 36MB/s

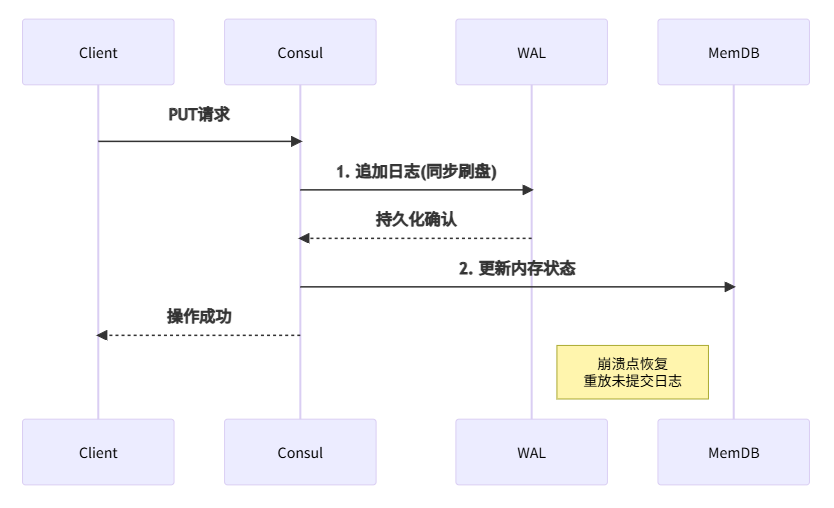

三、WAL 存储机制保障崩溃一致性

崩溃恢复流程:

关键设计:

- 写前日志(Write-Ahead Log)存储在

/data/raft/raft.db - 使用 CRC32 校验日志完整性

- 日志分段存储(Segment File),每段 64MB

四、Consul vs Nacos 配置管理对比

| 能力 | Consul | Nacos |

|---|---|---|

| 配置格式 | Key-Value | Key-Value/JSON/YAML/Properties |

| 变更通知 | 长轮询(30s) | UDP 推送(毫秒级) |

| 历史版本 | 依赖 Raft 日志 | 内置版本管理 |

| 多数据中心 | 原生支持 | 需定制开发 |

结论:Nacos 更适合配置中心场景,Consul 强于服务发现与跨DC同步

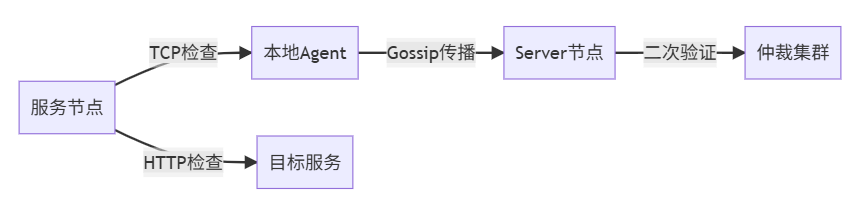

五、健康检查防脑裂误判机制

三重防护设计:

-

混合检查策略

-

租约机制:

// 服务注册时绑定 Session(租约) NewService service = new NewService(); service.setId("web-1"); service.setName("web"); service.setSession("adf4238a-882b-11ec-b909-0242ac120002"); // 关联Session -

状态仲裁:

- 可疑节点需经 Raft 集群多数派确认

- 状态转移方程:Snew={criticalif ∑fail>thresholdpassingotherwiseS_{new} = \begin{cases} \text{critical} & \text{if } \sum\text{fail} > \text{threshold} \\ \text{passing} & \text{otherwise} \end{cases}Snew={criticalpassingif ∑fail>thresholdotherwise

六、最小权限 ACL 策略设计

策略定义:

# 服务只读策略

service "web" {

policy = "read" # 允许发现服务

}

# KV 写权限

key_prefix "config/" {

policy = "write" # 允许修改配置

}

# 节点级隔离

node_prefix "prod-" {

policy = "deny" # 禁止访问生产节点

}

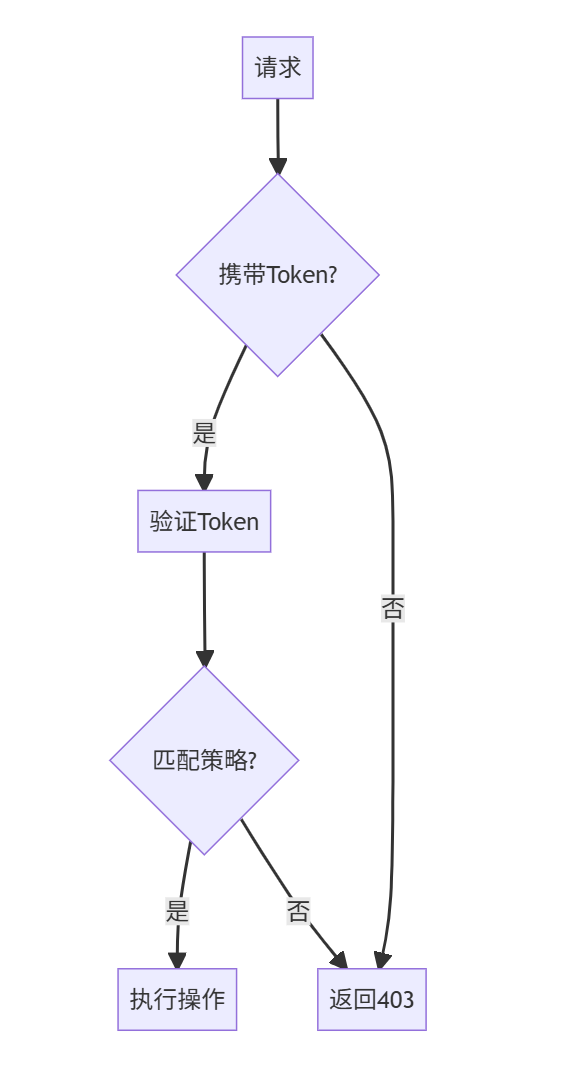

执行流程:

七、Catalog 服务目录数据结构

内存索引结构:

class Catalog {

Map<String, Service> services; // 服务名 → 服务定义

Map<String, List<ServiceInstance>> serviceInstances; // 服务名 → 实例列表

Map<String, HealthCheck> checks; // 检查ID → 健康状态

BTreeMap<Long, ServiceInstance> indexByModifyTime; // 修改时间索引

}

查询优化:

- 标签过滤使用倒排索引

- 健康状态检查使用位图(Bitmap)加速

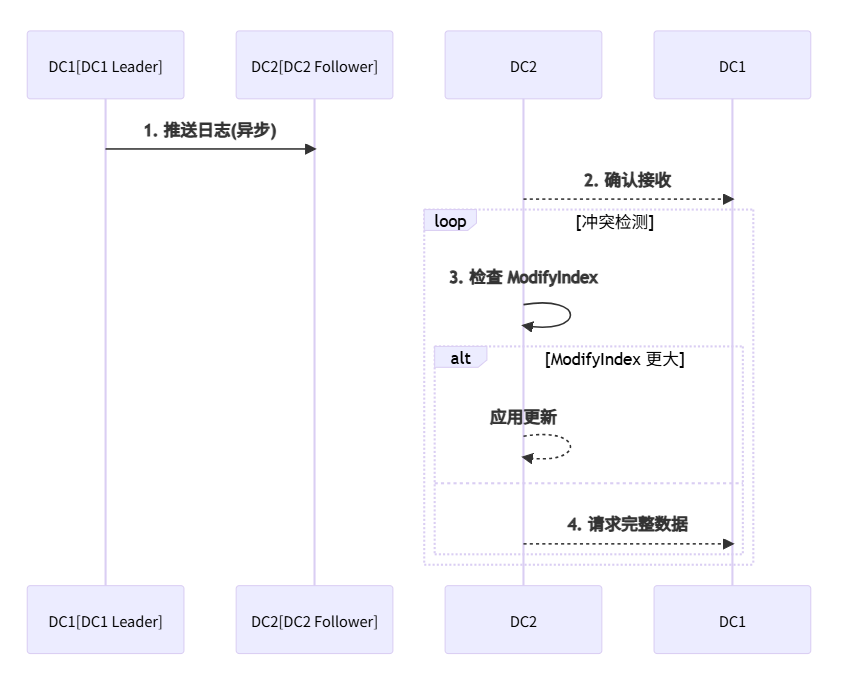

八、跨数据中心配置同步机制

最终一致性模型:

冲突解决策略:基于时间戳的 Last-Write-Win

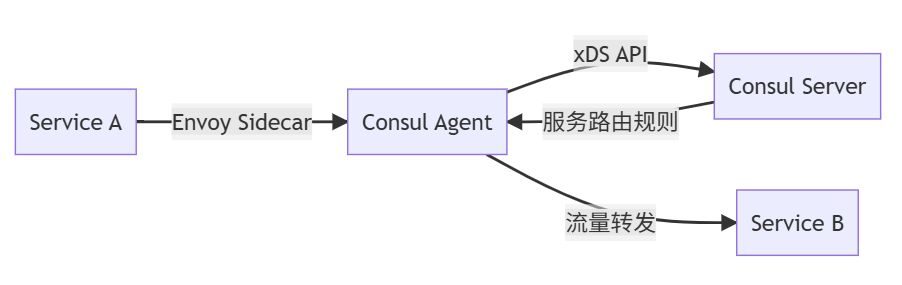

九、Consul 与 Envoy 集成原理

服务网格通信:

关键交互:

- Envoy 通过 gRPC 流从 Consul 获取动态配置(xDS)

- Consul 推送服务变更:

Cluster,Route,Endpoint - 健康状态实时更新路由表

十、Jepsen 测试验证方法

测试框架设计:

; 1. 定义分布式操作

(defn consul-test [system]

(let [client (create-client)

_ (register-service client "svc1") ; 注册服务

_ (partition-random) ; 随机网络分区

value (get-kv client "key")] ; 读取数据

; 2. 验证线性一致性

(check-linearizable value)))

验证场景:

| 故障类型 | 验证目标 |

|---|---|

| 随机网络分区 | 读写一致性 |

| 节点崩溃重启 | 数据持久性 |

| 时钟漂移 | 租约有效性 |

思维导图

1687

1687

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?