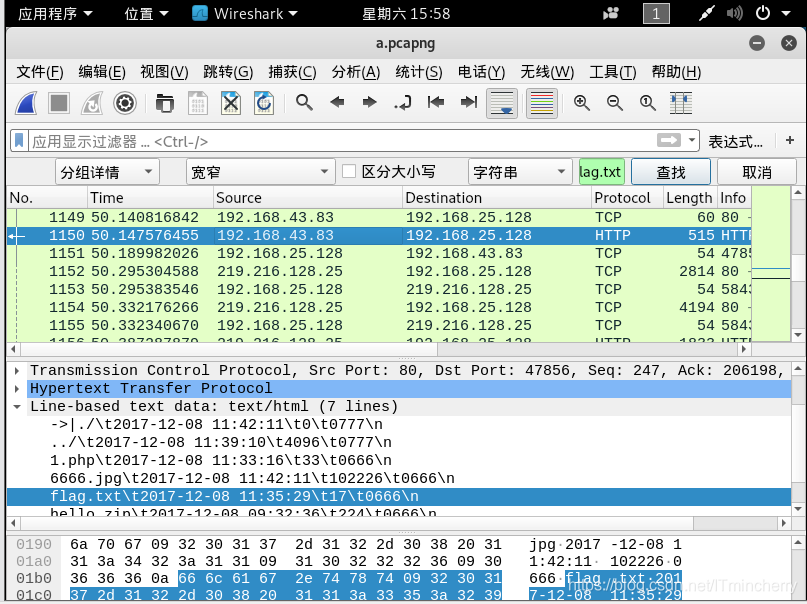

下载附件,用foremost进行pcapng文件的分离,得到一个zip,打开zip,得到一份加密的flag.txt文件。然后用wireshark打开pcapng文件,查找flag.txt关键字,

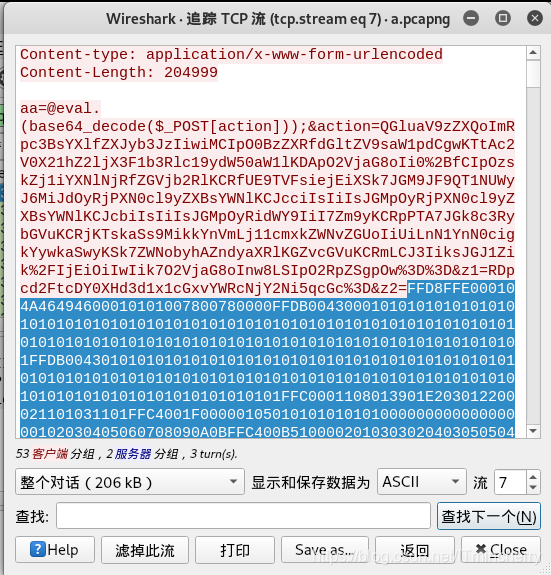

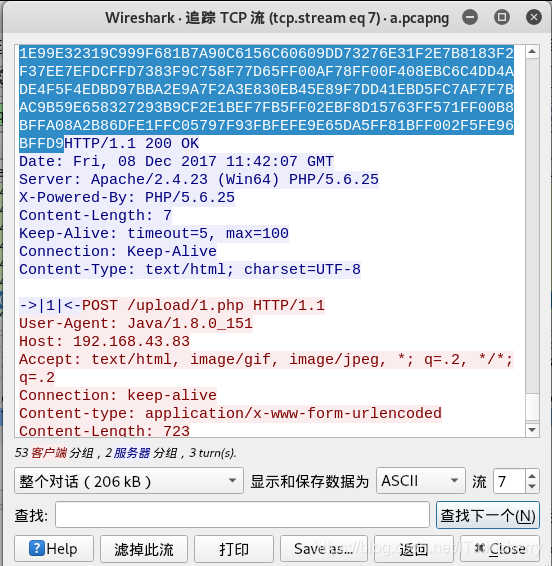

发现有个6666.jpg,右键第1150个数据包,追踪TCP流,复制从FFD8开始到FFD9的内容,到winHex里新建文件粘贴,注意粘贴格式是ASCII Hex。

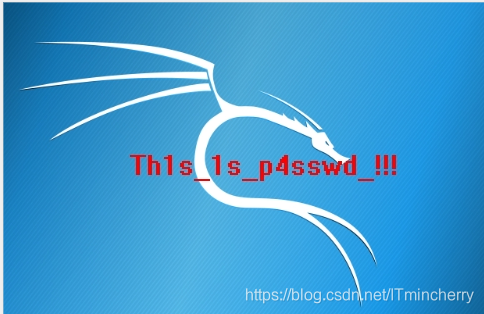

保存为jpg格式,可以得到图片,

图片里的文字就是密码,输入密码,得到flag。

攻防世界MISC 功夫再高也怕菜刀

最新推荐文章于 2025-01-09 06:00:00 发布

本文介绍如何使用foremost从pcapng文件中分离数据,通过Wireshark查找关键字定位加密文件,并利用十六进制编辑器还原隐藏的图片,最终破解密码获取flag。

本文介绍如何使用foremost从pcapng文件中分离数据,通过Wireshark查找关键字定位加密文件,并利用十六进制编辑器还原隐藏的图片,最终破解密码获取flag。

739

739

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?