gakki

下载压缩包之后是一张gakki的图片,

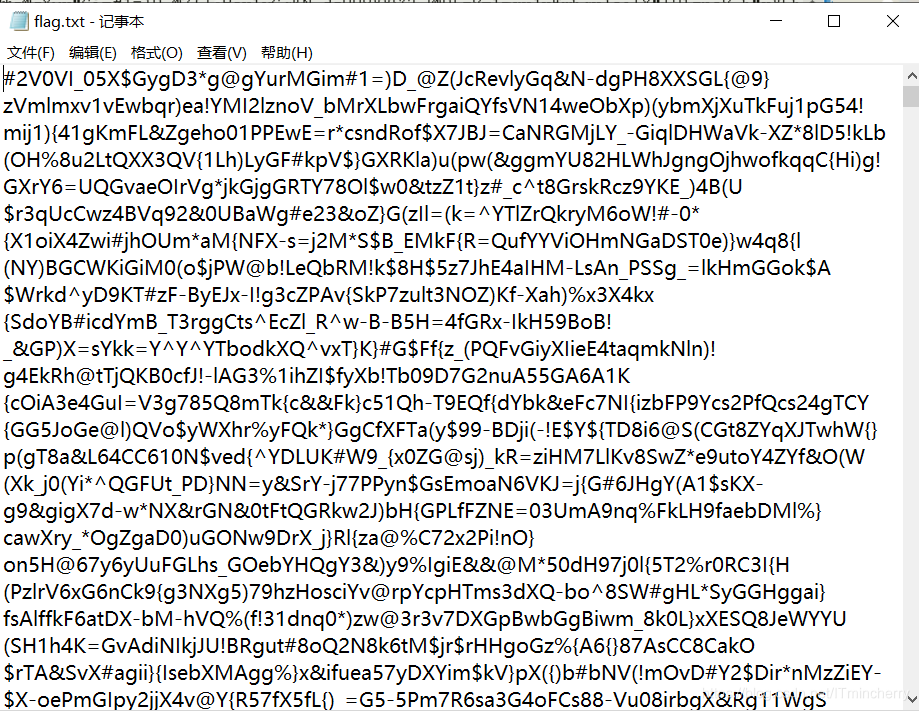

foremost一下,得到一个压缩包,包里有flag.txt,但是需要密码才能打开。尝试数字爆破,得到密码8864,打开之后得到一串奇奇怪怪的字符,

看了大佬的wp,对于这种无规律的字符集要尝试字频统计,附上字频统计exp:

alphabet = "abcdefghijklmnopqrstuvwxyzABCDEFGHIJKLMNOPQRSTUVWXYZ1234567890!@#$%^&*()_+- ={}[]"

f = open("flag.txt", "r")

data = f.read()

result = {

d:0 for d in alphabet}

def sort_by_value(d):

items = d.items()

backitems = [[v[1],v[0]] for v in items]

backitems.sort(reverse=True)

return [ bac

这篇博客详细介绍了GXYCTF2019中的一道名为BUU misc的解题过程。作者首先通过foremost工具从图片中解压得到一个需要密码的压缩包,通过数字爆破得到密码8864,解压后发现一串字符。通过字频统计方法,作者解密得到flag。接着,博主分析了base64编码的隐写特性,并提供了相关文章链接,最终通过脚本成功提取出隐藏的flag。

这篇博客详细介绍了GXYCTF2019中的一道名为BUU misc的解题过程。作者首先通过foremost工具从图片中解压得到一个需要密码的压缩包,通过数字爆破得到密码8864,解压后发现一串字符。通过字频统计方法,作者解密得到flag。接着,博主分析了base64编码的隐写特性,并提供了相关文章链接,最终通过脚本成功提取出隐藏的flag。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

701

701

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?