简介

elFinder 是一个开源的 web 文件管理器,使用 jQuery UI 用 JavaScript 编写。Creation 的灵感来自于 Mac OS X 操作系统中使用的 Finder 程序的简单性和便利性。

漏洞描述

该漏洞源于,在创建新的zip存档时,没有对name参数进行严格的过滤,导致参数被带入prox_open中执行,造成命令注入

影响版本

elFinder <= 2.1.58

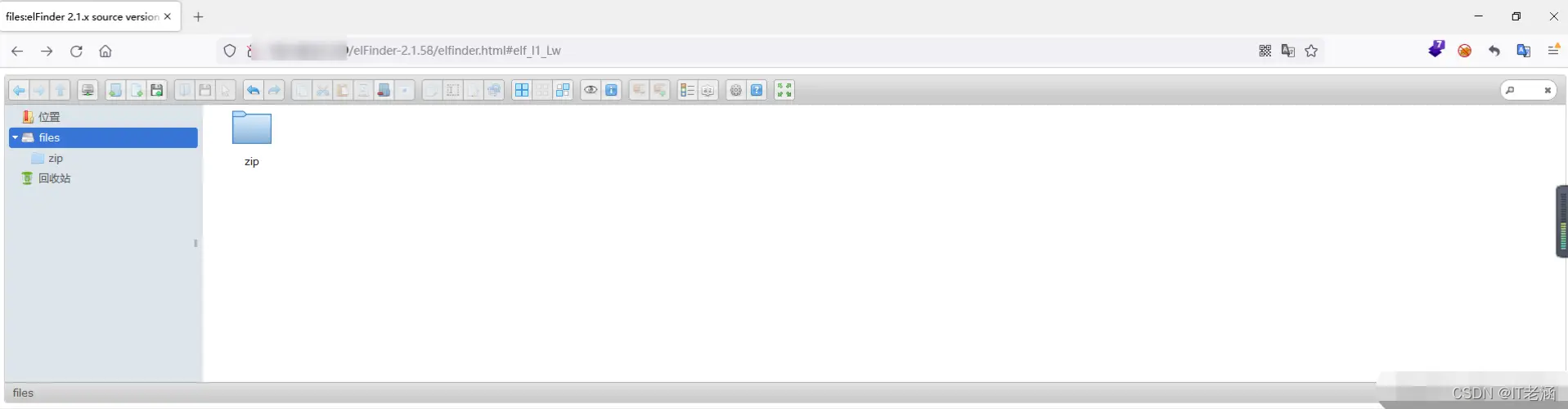

环境搭建

下载地址: https://github.com/Studio-42/elFinder

下载完成后,重命名/php/connector.minimal.php-dist为/php/connector.minimal.php

然后在浏览器中加载运行/elfinder.src.html即可

漏洞分析

源码地址: https://github.com/Studio-42/elFinder/releases/tag/2.1.58

私信回复“资料”获取Web网站开发、渗透测试、等级保护、内网安全、源码审计、风险评估、安全巡检、应急响应等全套视频教程、课件、笔记、学习思路大纲【点击查看】

得知是通过存档功能,传递name参数造成命令注入,然后进行抓包

这篇博客详细介绍了elFinder的远程代码执行(RCE)漏洞CVE-2021-32682,分析了漏洞成因,受影响的版本,以及如何搭建测试环境。漏洞存在于创建ZIP存档时,由于name参数未严格过滤,导致命令注入。通过深入源码,博主揭示了漏洞利用流程,并指出尽管有正则和替换过滤,但仍可通过zip命令的-TT选项执行任意命令。

这篇博客详细介绍了elFinder的远程代码执行(RCE)漏洞CVE-2021-32682,分析了漏洞成因,受影响的版本,以及如何搭建测试环境。漏洞存在于创建ZIP存档时,由于name参数未严格过滤,导致命令注入。通过深入源码,博主揭示了漏洞利用流程,并指出尽管有正则和替换过滤,但仍可通过zip命令的-TT选项执行任意命令。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1708

1708

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?