shellcode 是什么?

“代码也好数据也好只要是与位置无关的二进制就都是shellcode。”

为了写出位置无关的代码,需要注意以下几点:

- 不能对字符串使用直接偏移,必须将字符串存储在堆栈中

- dll中的函数寻址,由于 ASLR 不会每次都在同一个地址中加载,可以通过 PEB.PEB_LDR_DATA

找到加载模块调用其导出的函数,或加载新 dll。 - 避免空字节

NULL 字节的值为 0x00,在 C/C++ 代码中,NULL 字节被视为字符串的终止符。因此,shellcode 中这些字节的存在可能会干扰目标应用程序的功能,并且我们的 shellcode 可能无法正确复制到内存中。

mov ebx, 0x00

xor ebx, ebx

用下面的语句代替上面的语句,结果是一样的。

此外,在某些特定情况下,shellcode 必须避免使用字符,例如 \r 或 \n,甚至只使用字母数字字符。

windows下dll加载的机制

在 Windows 中,应用程序不能直接访问系统调用,使用来自 Windows API ( WinAPI ) 的函数,Windows API函数都存储在 kernel32.dll、advapi32.dll、gdi32.dll 等中。ntdll.dll 和 kernel32.dll 非常重要,以至于每个进程都会导入它们:

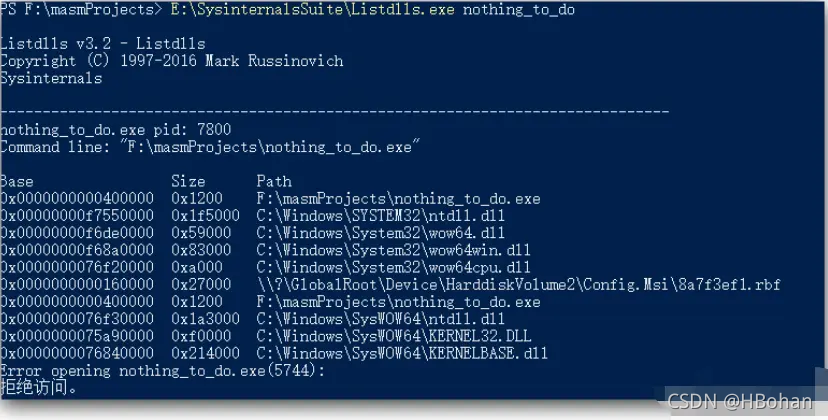

这是我编写 nothing_to_do 程序,用 listdlls列出导入的 dll:

dll寻址

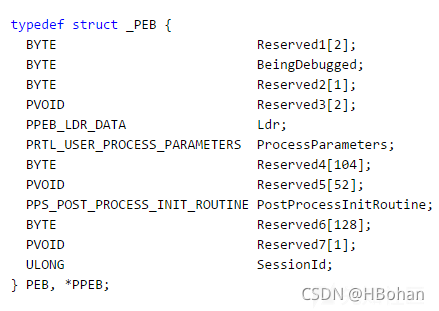

TEB(线程环境块)该结构包含用户模式中的线程信息,32位系统中我们可以使用 FS 寄存器在偏移0x30处找到进程环境块(PEB) 的地址。

PEB.ldr 指向PEB_LDR_DATA提供有关加载模块的信息的结构的指针,包含kernel32 和 ntdll 的基地址

typedef struct _PEB_LDR_DATA {

BYTE Reserved1[8];

PVOID Reserved2[3];

LIST_ENTRY InMemoryOrderModuleList;

} PEB_LDR_DATA, *PPEB_LDR_DATA;

PEB_LDR_DATA.InMemoryOrderModuleList 包含进程加载模块的双向链表的头部。列表中的每一项都是指向 LDR_DATA_TABLE_ENTRY 结构的指针

typedef struct _LIST_ENTRY

{

PLIST_ENTRY Flink;

PLIST_ENTRY Blink;

} LIST_ENTRY, *PLIST_ENTRY;

LDR_DATA_TABLE_ENTRY 加载

本文介绍了Shellcode的基本概念,详细讲解了Windows下DLL加载机制、DLL寻址、DLL导出表中函数寻址,以及如何dump Shellcode和编写Golang loader。通过实例展示了如何在避免NULL字节和特殊字符的情况下编写位置无关的Shellcode。

本文介绍了Shellcode的基本概念,详细讲解了Windows下DLL加载机制、DLL寻址、DLL导出表中函数寻址,以及如何dump Shellcode和编写Golang loader。通过实例展示了如何在避免NULL字节和特殊字符的情况下编写位置无关的Shellcode。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1137

1137

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?