远程代码执行漏洞利用

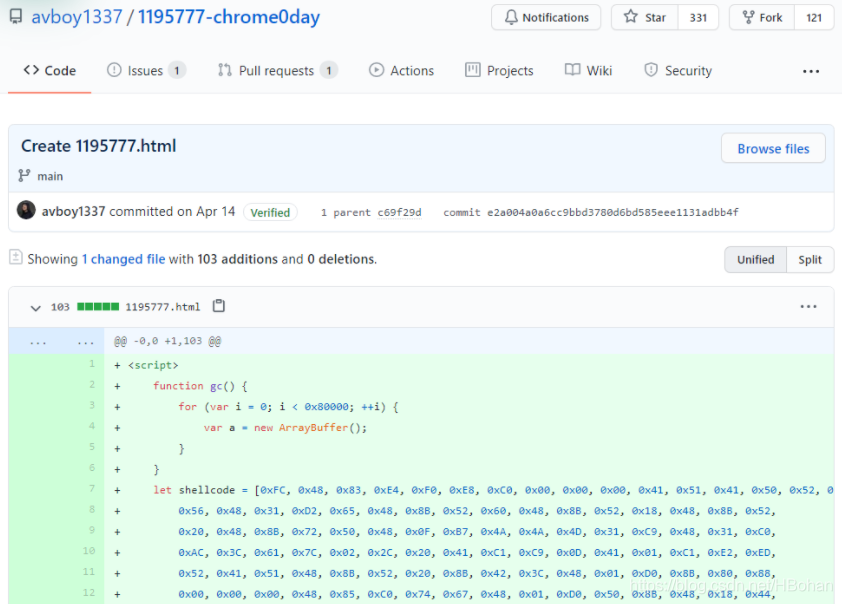

所有的攻击活动都是通过Chrome浏览器执行的。虽然研究人员无法获取漏洞利用的JS代码,但是研究人员根据相关攻击活动的时间轴推测出了利用的漏洞——CVE-2021-21224。此外,研究人员还推测攻击者使用JS文件以及正则测试来开发漏洞利用,并用于攻击活动。

权限提升漏洞利用

CVE-2021-31955

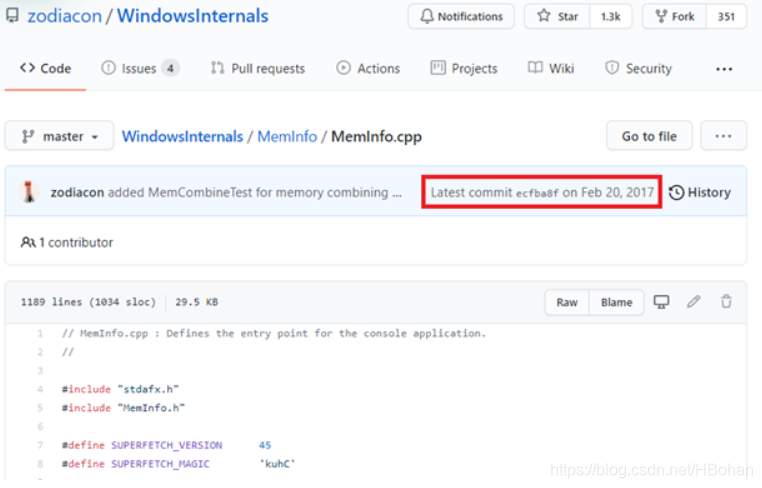

CVE-2021-31955漏洞是ntoskrnl.exe中的一个信息泄露漏洞。该漏洞与Windows操作系统的一个特征SuperFetch有关。SuperFetch是在Windows Vista中引入的,旨在通过预加载常用的应用到内存中来减少软件的加载时间。所以,函数NtQuerySystemInformation 实现了一个非常特殊的系统信息类——SystemSuperfetchInformation。系统信息类包含了多个不同的SuperFetch信息类。漏洞就存在于NtQuerySystemInformation 函数返回的 SuperFetch信息类SuperfetchPrivSourceQuery中包含当前执行的进程的EPROCESS kernel 地址。

CVE-2021-31955 漏洞存在的MemInfo工具源码

CVE-2021-31956

这篇博客详细解析了利用Chrome浏览器的远程代码执行漏洞CVE-2021-21224和权限提升漏洞CVE-2021-31955、CVE-2021-31956的攻击活动。攻击者通过恶意软件模块,包括Stager、Dropper、Service和Remote shell,实现权限提升并执行远程操作。微软已在六月的安全补丁中修复这些漏洞。

这篇博客详细解析了利用Chrome浏览器的远程代码执行漏洞CVE-2021-21224和权限提升漏洞CVE-2021-31955、CVE-2021-31956的攻击活动。攻击者通过恶意软件模块,包括Stager、Dropper、Service和Remote shell,实现权限提升并执行远程操作。微软已在六月的安全补丁中修复这些漏洞。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1143

1143

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?