1、局域网扫描

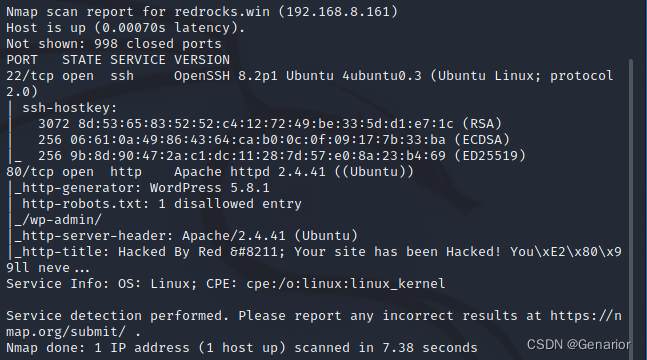

nmap -sn 192.168.8.0/242、map端口扫描,开放80、22端口

nmap -sC -sV 192.168.8.161

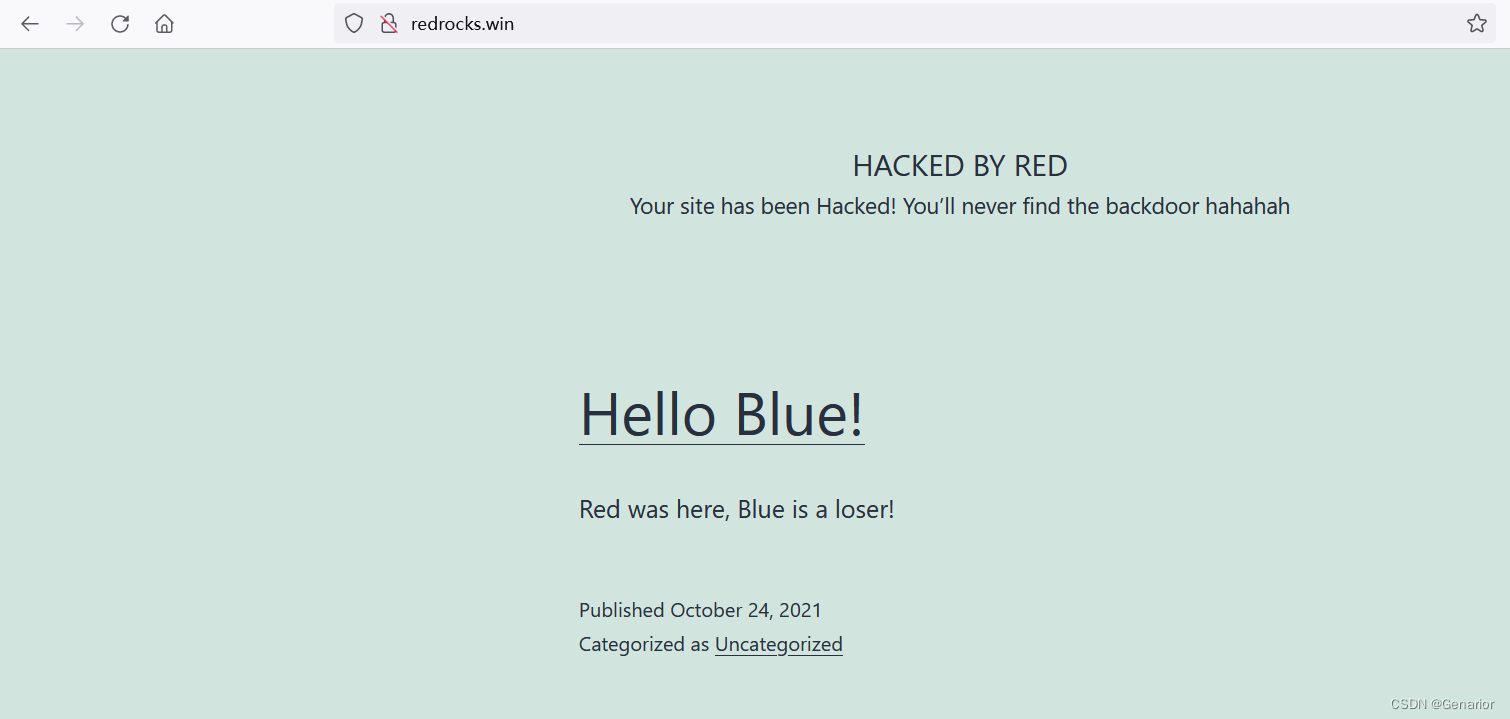

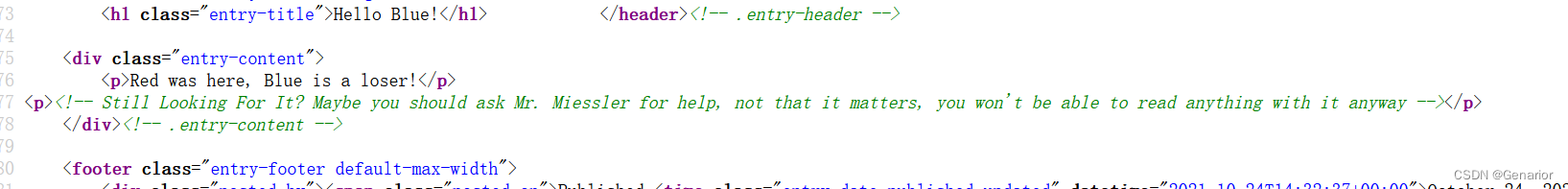

3、访问80,配置host,在网页源码中看到一段提示

于是在github网站,下周seclists字典库,并且由于提示存在php后面,使用gobuster进行后门扫描

4、发现存在后门NetworkFileManagerPHP.php

gobuster dir -u http://redrocks.win -w /usr/share/seclists/Discovery/Web-content/CommonBackdoors-PHP.fuzz.txt

文章描述了一次网络安全渗透测试的过程,从使用nmap进行局域网扫描和端口映射,发现开放的80和22端口,到利用gobuster扫描后门,找到NetworkFileManagerPHP.php。通过参数扫描、hashcat密码爆破、hydrassh爆破获取登录凭据,然后利用sudo权限切换用户并反弹shell。最终,通过监控进程和查找计划任务,获得root权限。

文章描述了一次网络安全渗透测试的过程,从使用nmap进行局域网扫描和端口映射,发现开放的80和22端口,到利用gobuster扫描后门,找到NetworkFileManagerPHP.php。通过参数扫描、hashcat密码爆破、hydrassh爆破获取登录凭据,然后利用sudo权限切换用户并反弹shell。最终,通过监控进程和查找计划任务,获得root权限。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1306

1306

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?