上一节分析了三次握手的原理, 而本节来实际抓包来查看三次握手的过程.

环境

操作系统 : linux

抓包软件 : wireshark(当然也可以使用tcpdump)

抓包操作

实验代码 : service_client.c

服务端输入 :

./a.out 1 8080 192.168.1.16

客服端输入 :

./a.out 2 8080 192.168.1.16

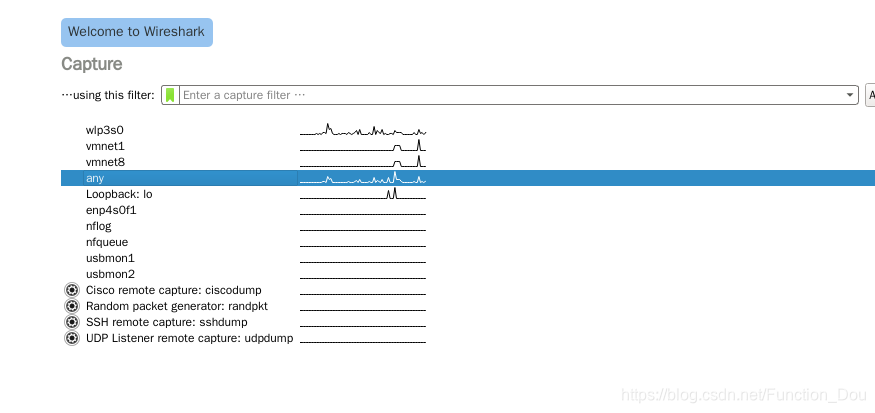

如果不知道信息哪一个网卡的话, 可以选择any, 然后加上过滤条件, 最后运行我们的程序.

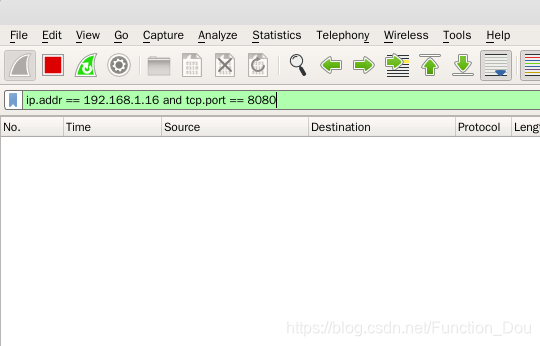

ip.addr == 192.168.1.16 and tcp.port == 8080

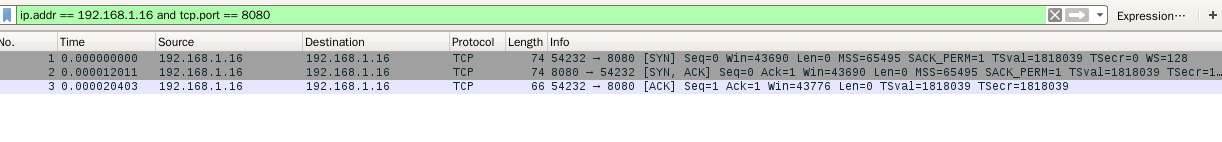

程序运行之后, 我们所抓取的就是这样的

抓包分析

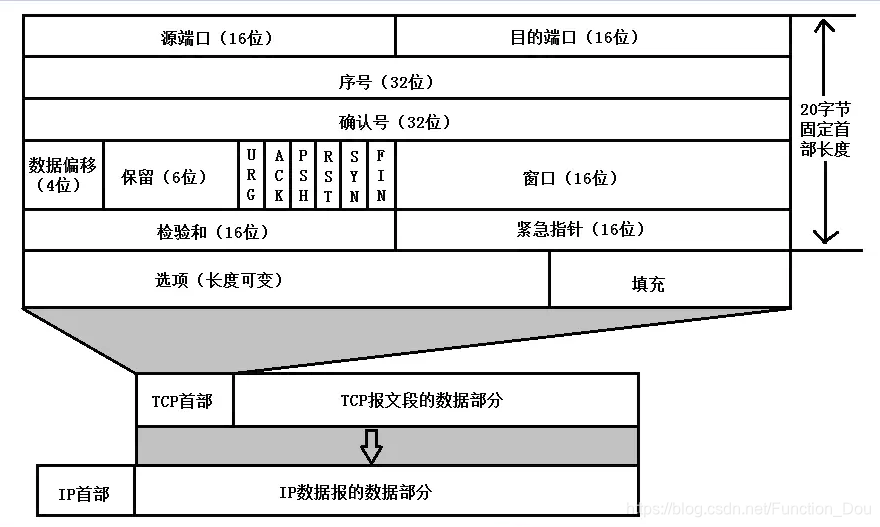

我们在来看一下TCP首部格式

这次我们就通过抓包的结果来分析 : 源端口, 目的端口, 序号, 确认号以及ACK, SYN.

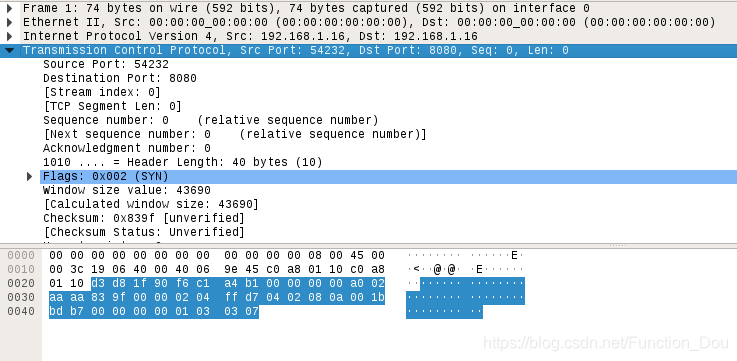

以第一次握手为例, 其TCP首部如下

-

[0~16)位, 即0xD3D8

表示的是源端口 , 转为十进制为 : 54232. 也就是客服端的端口随机为54232.

-

[16~32)位, 即0x1F90.

表示目的端口, 转为十进制为 : 8080. 服务端的端口为8080.

-

[32~64)位, 即0xF6C1A4B1.

表示序号, 转为十进制为 : 4139885745

-

[64~128)位, 即0x0.

表示确认号, 转为十进制为 : 0

-

[128~144)位, 即0xa002.

表示数据偏移(4位) + 保留位(6位) + 6位状态, 转为二进制为 : 1010 000000 000010, 只将SYN置为1.

总结

- 记住抓包的过程

- 记住TCP首部格式

本文在Linux环境下使用Wireshark抓包,详细分析TCP三次握手的实际过程。通过抓包数据,解释了源端口、目的端口、序号、确认号以及ACK和SYN标志位的意义,帮助理解TCP连接建立的细节。

本文在Linux环境下使用Wireshark抓包,详细分析TCP三次握手的实际过程。通过抓包数据,解释了源端口、目的端口、序号、确认号以及ACK和SYN标志位的意义,帮助理解TCP连接建立的细节。

3093

3093

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?