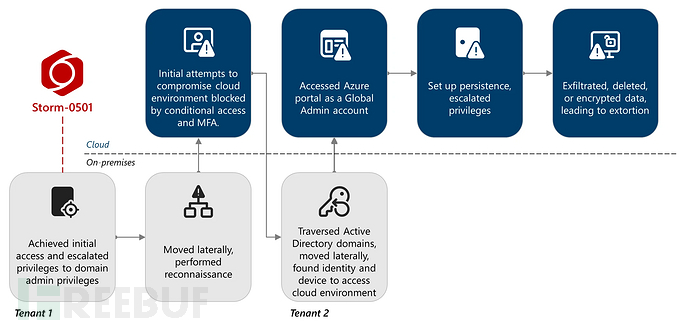

Storm-0501基于云的勒索攻击链概览 | 图片来源:微软

微软威胁情报部门最新研究显示,以经济利益为目的的威胁组织Storm-0501已将其勒索软件攻击模式从传统本地部署系统显著转向云原生攻击。报告警告称,该组织"持续优化攻击活动,将重点聚焦于基于云的战术、技术和程序(TTPs)"。

攻击模式转型

该组织曾以针对混合环境闻名,现已突破传统终端加密方式,转而利用云原生工具的规模和速度优势。微软指出:"与传统本地部署勒索软件不同...基于云的勒索软件带来了根本性转变。Storm-0501利用云原生能力,无需依赖传统恶意软件部署,就能快速窃取海量数据、破坏受害者环境中的数据和备份,并实施勒索。"

这种转变最早出现在2021年,当时该组织使用Sabbath勒索软件攻击美国学区系统;2023年又将目标转向医疗行业;2024年则在多起高调攻击中使用了Embargo勒索软件。

攻击链分析

微软在最新调查中追踪了该组织针对一家拥有复杂Active Directory和Azure环境的跨国企业的完整攻击链:

- 本地立足点:获取域管理员权限,滥用Evil-WinRM等工具进行横向移动,并通过DCSync攻击提取密码哈希且未被发现

- 转向云端:利用被入侵的Entra Connect Sync服务器,使用AzureHound枚举云资源。虽然条件访问策略最初阻挡了攻击,但该组织发现了一个具有全局管理员权限且未启用MFA的非人类同步身份,通过重置其本地密码获得完整云控制权

- 持久化机制:通过恶意添加联合域到Entra ID建立后门,使其能够使用伪造的SA

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

365

365

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?