【安全论文分享】Don’t Leak Your Keys: Understanding, Measuring, and Exploiting the AppSecret Leaks in Mini-Programs

论文题目:Don’t Leak Your Keys: Understanding, Measuring, and Exploiting the AppSecret Leaks in Mini-Programs

作者:

- Yue Zhang,俄亥俄州立大学,zhang.12047@osu.edu

- Yuqing Yang,俄亥俄州立大学,yang.5656@osu.edu

- Zhiqiang Lin,俄亥俄州立大学,zlin@cse.ohio-state.edu

会议:ACM Conference on Computer and Communications Security (CCS 2023)

论文地址:https://doi.org/10.1145/3576915.3616591

1. 引言

微信小程序自2017年推出以来,在社交网络平台中迅速流行。作为一款超级应用,微信提供了多达900个API,支持开发者创建多种小程序,当中涉及用户敏感数据的管理。微信通过加密协议和密钥管理机制来确保这些数据的安全。然而,许多开发者将用于认证小程序的主密钥(AppSecret)错误地暴露在前端代码中,导致安全隐患。

关键问题:

- 小程序主密钥(AppSecret)泄露。

- 攻击者可利用泄露的密钥进行账户劫持、数据操控等攻击。

- 研究目标为量化主密钥泄露问题的严重性,并提出有效的防御措施。

2. 背景

2.1 敏感资源访问

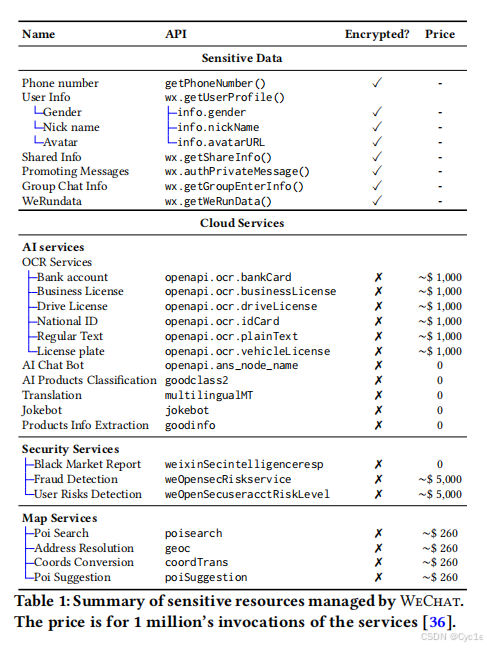

微信小程序可以通过API访问两类敏感资源:

- 用户敏感数据:如电话号码、用户信息等需通过主密钥解密。

- 云服务资源:如OCR等云服务需通过主密钥获取访问令牌。

这些资源受微信加密协议保护,但如果开发者错误地将主密钥暴露在前端,攻击者便可获取这些资源。

2.2 小程序与其他应用的对比

与传统移动应用和Web应用相比,小程序无需安装,且依赖于超级应用平台的API来访问云端数据。这种模式虽然方便,但也带来了新的安

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

5551

5551