原文地址:https://blog.youkuaiyun.com/weixin_37490221/article/details/80823129

SSH即安全外壳协议:专为远程登录会话和其他网络服务提供安全性的协议,通过使用SSH,你可以把所有传输的数据进行加密。

了解OpenSSH

OpenSSH是SSH的免费开源实现,是使用SSH透过计算机网络加密通讯的实现。它是取代由SSH Communications Security所提供的商用版本的开放源代码方案。

OpenSSH 由客户端和服务端的软件组成。服务端是一个守护进程(daemon), 它在后台运行并响应来自客户端的连接请求。服务端一般是 sshd 进程,提供了 对远程连接的处理。

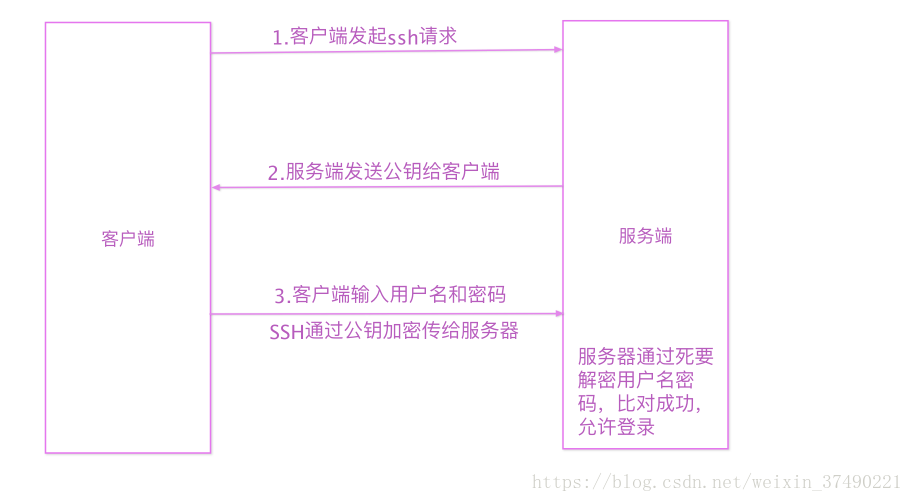

客户端通过SSH远程登录服务器

这是客户端与服务器的连接,使用用户名密码的形式登录,而在同一局域网内的服务器与服务器之间则可以使用ssh的免密登录

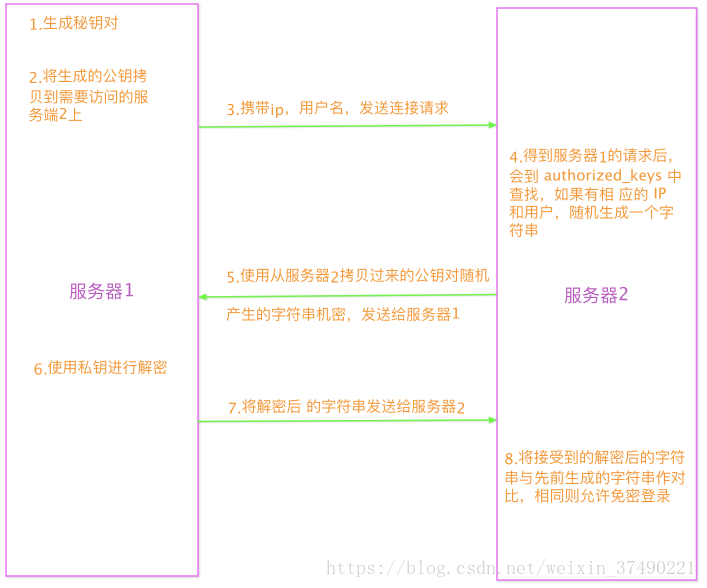

服务器与服务器间的免密登录

配置服务器1与服务器2的免密登录

1.服务器1生成秘钥对

ssh-keygen -t rsa

1

会生成id_rsa.pub和id_rsa两个文件

2.将生成的公钥(id_rsa.pub)发送给服务器2(authorized_keys)

ssh-copy-id 服务器2的hostname或ip

1

首次链接需要输入用户密码、验证成功后后续免密登陆。当然你通过其他方式粘贴到服务器2的authorized_keys中也是可以的,一个公钥为一行

3.服务器2生成秘钥对

ssh-keygen -t rsa

1

4.将生成的公钥(id_rsa.pub)发送给服务器1(authorized_keys)

ssh-copy-id 服务器1的hostname或ip

1

总结

由于博主的秘钥对早已生成过,所以就不直接案例展示。

---------------------

作者:枣面包

来源:优快云

原文:https://blog.youkuaiyun.com/weixin_37490221/article/details/80823129

版权声明:本文为博主原创文章,转载请附上博文链接!

本文详细介绍了SSH(安全外壳协议)及其开源实现OpenSSH的基本概念,包括如何通过SSH加密网络通讯,OpenSSH的客户端与服务端工作原理,以及服务器间如何配置免密登录的过程。

本文详细介绍了SSH(安全外壳协议)及其开源实现OpenSSH的基本概念,包括如何通过SSH加密网络通讯,OpenSSH的客户端与服务端工作原理,以及服务器间如何配置免密登录的过程。

6520

6520

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?