一学就会!50条Web渗透快速打点技巧!

Web渗透测试是评估Web应用安全性的重要手段,而快速打点则是渗透测试中的关键环节。结合实战经验,详细解析50条Web渗透快速打点的深入技巧,旨在帮助网络安全初级从业者更有效地发现和利用漏洞。

一、信息收集与初步分析

- \1. WHOIS与DNS查询:使用WHOIS工具查询目标网站的域名注册信息,包括注册人、邮箱、注册日期等。同时,进行DNS查询,获取目标域名的名称服务器、A记录、MX记录等,为后续渗透提供基础信息。

- \2. 子域名枚举:利用Sublist3r、Dnsenum等工具枚举目标站点的子域名,寻找隐藏的管理入口或敏感服务。

- \3. 端口扫描与服务识别:使用Nmap、Masscan等工具扫描目标IP地址段的端口,发现活跃的服务器和开放的服务。根据端口号匹配常见服务,识别目标站点运行的应用或版本。

- \4. 网络拓扑分析:通过扫描目标网络IP段,绘制出网站的网络拓扑结构图,发现可能的内网接口和攻击路径。

- \5. 指纹识别:分析目标网站的HTTP头部、JavaScript文件、图片等,获取操作系统、Web服务器、应用程序版本信息,为后续的漏洞利用做准备。

- \6. 搜索引擎利用:使用搜索引擎的特定语法(如site、inurl、filetype等)搜索目标网站的相关信息,发现隐藏页面或敏感文件。

- \7. 社交媒体与公开信息收集:通过社交媒体平台、技术论坛等公开渠道收集目标网站的信息,如员工信息、技术架构等。

- \8. 敏感信息泄露检测:检查目标网站是否存在敏感信息泄露,如数据库连接信息、API密钥等。

二、漏洞扫描与初步利用

- \1. 自动化漏洞扫描:使用OWASP ZAP、Nessus、Burp Suite等工具对目标进行自动化漏洞扫描,发现已知漏洞。

- \2. SQL注入检测与利用:在登录框、搜索框、留言板等位置检测SQL注入漏洞,利用sqlmap等工具进行利用,获取数据库访问权限。

- \3. XSS:检查输入点是否存在XSS漏洞,尝试构造恶意脚本进行攻击,获取用户会话信息。

- \4. CSRF:检查是否存在CSRF漏洞,尝试伪造用户请求执行未授权操作。

- \5. 文件包含漏洞:检测URL中是否存在本地文件包含漏洞,尝试包含恶意文件或执行系统命令。

- \6. 文件上传漏洞:寻找允许文件上传的点,尝试上传恶意文件(如木马)获取服务器权限。

- \7. 远程代码执行:检查目标网站是否存在RCE漏洞,尝试执行系统命令或上传恶意脚本。

- \8. 弱口令与暴力破解:使用字典对登录页面进行密码爆破,尝试获取后台访问权限。

- \9. CMS与框架漏洞:识别目标网站使用的CMS系统或框架,查找并利用已知的CMS/框架漏洞。

- \10. 后台路径与登录爆破:使用常见的后台路径进行爆破,尝试获取后台访问权限。

- \11. 未授权访问与目录遍历:检查系统中是否存在未经授权的访问点,如未授权的开放端口、目录遍历漏洞等。

- \12. SSRF漏洞利用:检测并利用服务器端请求伪造(SSRF)漏洞,访问内网资源或进行端口扫描。

三、深入渗透与权限提升

- \1. 漏洞链构建:结合多个漏洞构建漏洞链,实现更深入的渗透。

- \2. 提权技巧:在获取低权限shell后,尝试利用系统漏洞、配置不当等提升权限至系统管理员权限。

- \3. 内网渗透:利用已获取的权限,进一步渗透内网,发现更多敏感信息和潜在漏洞。

- \4. 横向移动:在内网中利用漏洞或弱口令进行横向移动,获取更多主机的控制权。

- \5. 持久化攻击:在目标系统中植入后门,实现长期监控和控制。

- \6. 敏感文件与数据库备份:尝试访问和下载敏感文件、数据库备份等,获取更多有价值的信息。

- \7. 应用逻辑漏洞利用:分析目标网站的应用逻辑,发现并利用逻辑漏洞进行攻击。

- \8. 反序列化漏洞利用:针对某些应用程序使用不安全的反序列化操作,上传特制的序列化对象,执行远程代码或获取更高权限。

- \9. 时间盲注与布尔盲注:在SQL注入无法直接返回结果时,使用时间盲注或布尔盲注进行信息猜测。

- \10. 绕过WAF与IDS:分析目标网站的WAF和IDS配置,尝试绕过其防护机制。

四、高级技巧与工具利用

- \1. Metasploit框架利用:使用Metasploit框架进行漏洞利用和攻击模拟。

- \2. 自定义脚本编写:根据目标网站的特点,编写自定义脚本进行渗透测试。

- \3. 漏洞研究与挖掘:深入研究目标网站使用的技术架构和组件,挖掘新的漏洞。

- \4. BurpSuite高级功能:利用Burp Suite的Intruder、Scanner等高级功能进行渗透测试。

- \5. Nmap高级扫描:使用Nmap的高级扫描选项,如服务版本检测、操作系统检测等。

- \6. Hydra暴力破解:使用Hydra进行SSH、FTP等服务的暴力破解。

- \7. Wireshark网络分析:使用Wireshark捕获和分析网络数据包,发现潜在的安全问题。

- \8. John the Ripper密码破解:使用John the Ripper进行密码破解,测试密码强度。

- \9. 漏洞扫描器对比与选择:对比不同漏洞扫描器的优缺点,选择最适合目标网站的扫描器。

- \10. 渗透测试报告撰写:详细记录渗透测试的过程、发现的漏洞、利用方法和建议的修复措施,撰写专业的渗透测试报告。

- \11. 渗透测试工具链构建:构建一套完整的渗透测试工具链,提高渗透测试的效率和准确性。

- \12. 漏洞情报收集与分析:收集和分析最新的漏洞情报,了解最新的安全威胁和漏洞详情。

- \13. 参与SRC与安全社区:参与国内各大平台SRC活动,与其他安全研究者交流挖掘漏洞的经验和技巧;加入安全社区,关注最新的安全动态和技术发展。

五、防御与修复建议

- \1. 定期安全审计:使用自动化扫描工具进行定期安全审计,及时发现并修复漏洞。

- \2. 代码审查与安全加固:对源代码进行审查,发现潜在的安全问题,并进行加固处理。

- \3. 输入验证与过滤:对用户输入进行严格的验证和过滤,防止SQL注入、XSS等漏洞的发生。

- \4. 权限管理:加强权限管理,遵循最小权限原则,避免权限滥用。

- \5. 日志审计与监控:建立日志审计和监控机制,及时发现异常行为。

- \6. 安全更新与补丁管理:及时更新系统和应用程序的安全补丁,修复已知漏洞。

- \7. 安全意识培训:对员工进行安全意识培训,提高其对网络安全的认知和防范能力。

总结

Web渗透快速打点是一个涉及多个阶段和技巧的过程,从信息收集到漏洞利用,再到防御与修复建议,每一步都可能成为获取目标系统访问权限或提升安全性的关键。安全从业者需要不断学习和实践这些技巧,以应对日益复杂的网络威胁。同时,这些操作必须在合法授权的范围内进行,以确保不违反法律法规。通过持续学习和实践,从业者可以不断提升自己的技能水平,为Web应用的安全性保驾护航。

题外话

今天只要你给我的文章点赞,我私藏的网安学习资料一样免费共享给你们,来看看有哪些东西。

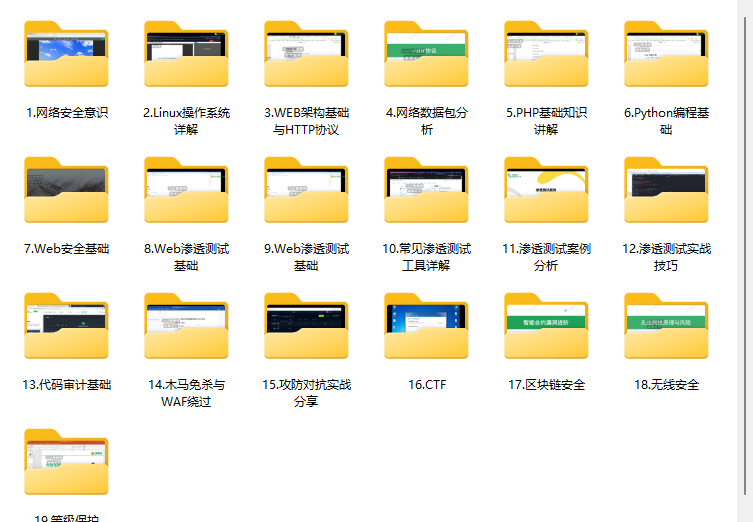

网络安全学习路线&学习资源

下面给大家分享一份2025最新版的网络安全学习路线资料,帮助新人小白更系统、更快速的学习黑客技术!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图&学习规划。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

需要高清完整学习路线图,和全套网络安全技术教程的小伙伴!

↓↓↓ 扫描下方图片即可前往获取↓↓↓

学习资料电子文档

压箱底的好资料,全面地介绍网络安全的基础理论,包括逆向、八层网络防御、汇编语言、白帽子web安全、密码学、网络安全协议等,将基础理论和主流工具的应用实践紧密结合,有利于读者理解各种主流工具背后的实现机制。

网络安全源码合集+工具包

视频教程

很多朋友都不喜欢晦涩的文字,我也为大家准备了视频教程,,每个章节都是当前板块的精华浓缩。(全套教程点击领取哈)

因篇幅有限,仅展示部分资料,需要扫描下方图片即可前往获取

好了就写到这了,大家有任何问题也可以随时私信问我!希望大家不要忘记点赞收藏哦!

特别声明:

此教程为纯技术分享!本文的目的决不是为那些怀有不良动机的人提供及技术支持!也不承担因为技术被滥用所产生的连带责任!本书的目的在于最大限度地唤醒大家对网络安全的重视,并采取相应的安全措施,从而减少由网络安全而带来的经济损失。!!!

本文转自网络如有侵权,请联系删除。

315

315

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?