root用户密码的破解步骤:

-

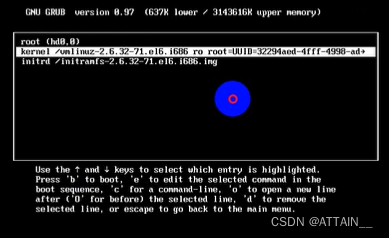

重启或者开机时,出现下面画面时在5秒钟内按任意键(除了Enter键),进操作系统选择菜单。

-

根据界面下面的提示:按“e”或者“a”修改。

-

进入内核选择,按“e”

-

选择操作内核,给当前内核发送一个参数“1”或者“s”或者“signal”,表示启动后进入单用户模式。

-

按Enter键回到操作系统选择界面,按“b”启动。

-

进入单用户模式后先使用“getenforce”查看所处状态,若为Enforcing则用命令“setenforce 0”将状态修改为允许,若不更改状态,则密码修改不成功。使用“passwd”输入两次密码,过短会提示但不影响修改。

root用户密码防止破解的措施

在上面破解root用户密码步骤我们可以发现是输入分别e、e、1,然后启动Linux就进入了单用户模式进而修改密码。防止修改密码的思路就是阻止其进入单用户模式,通过设置密码,不给按"e"键的机会。操作步骤如下:

1、备份grub.conf文件

Centos6操作为:

centos7的操作为:

grub.conf一般默认在光驱挂载目录下的isolinux目录里,如果找不到可以使用命令find / -name grub.conf在整个根目录下进行查找其路径。然后进行备份。

2、修改grub.conf文件

在文件里添加一行password 密码即可。

再重新启动Linux进入相应界面时,就会提示输入相应的密码才能进入下一步。

3、上述操作存在的两个漏洞

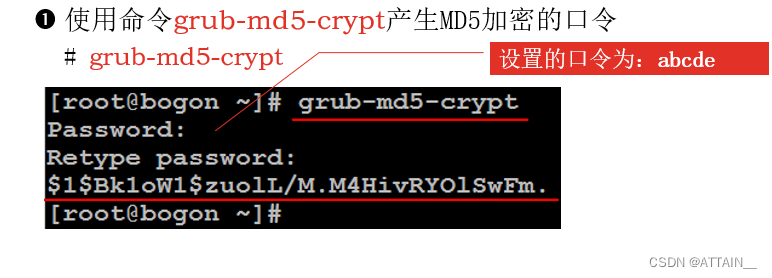

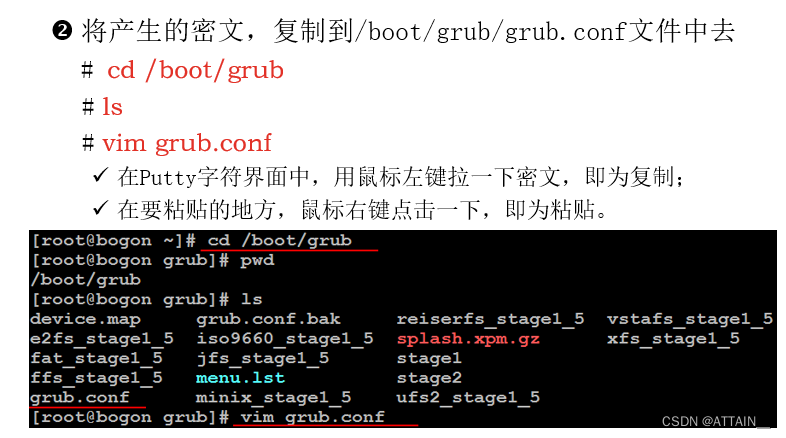

<一>:密码是明文,只需要查看到grub.conf文件的内容,就会泄露。解决方法就是使用命令产生加密后的口令,步骤如下:

<二>:上述设置的密码不会阻止启动Linux,直接阻止其启动更加安全。解决方法如下:

本文详细介绍了如何在Linux系统中破解root用户的密码,包括进入单用户模式的步骤,以及修改密码的方法。同时,针对这一安全风险,提出了防止密码被破解的措施,包括修改grub.conf文件并设置加密密码,以及阻止直接启动到单用户模式。然而,这种方法存在明文密码和无法完全阻止启动的安全漏洞,解决方案是使用加密口令和更严格的启动限制。

本文详细介绍了如何在Linux系统中破解root用户的密码,包括进入单用户模式的步骤,以及修改密码的方法。同时,针对这一安全风险,提出了防止密码被破解的措施,包括修改grub.conf文件并设置加密密码,以及阻止直接启动到单用户模式。然而,这种方法存在明文密码和无法完全阻止启动的安全漏洞,解决方案是使用加密口令和更严格的启动限制。

710

710

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?