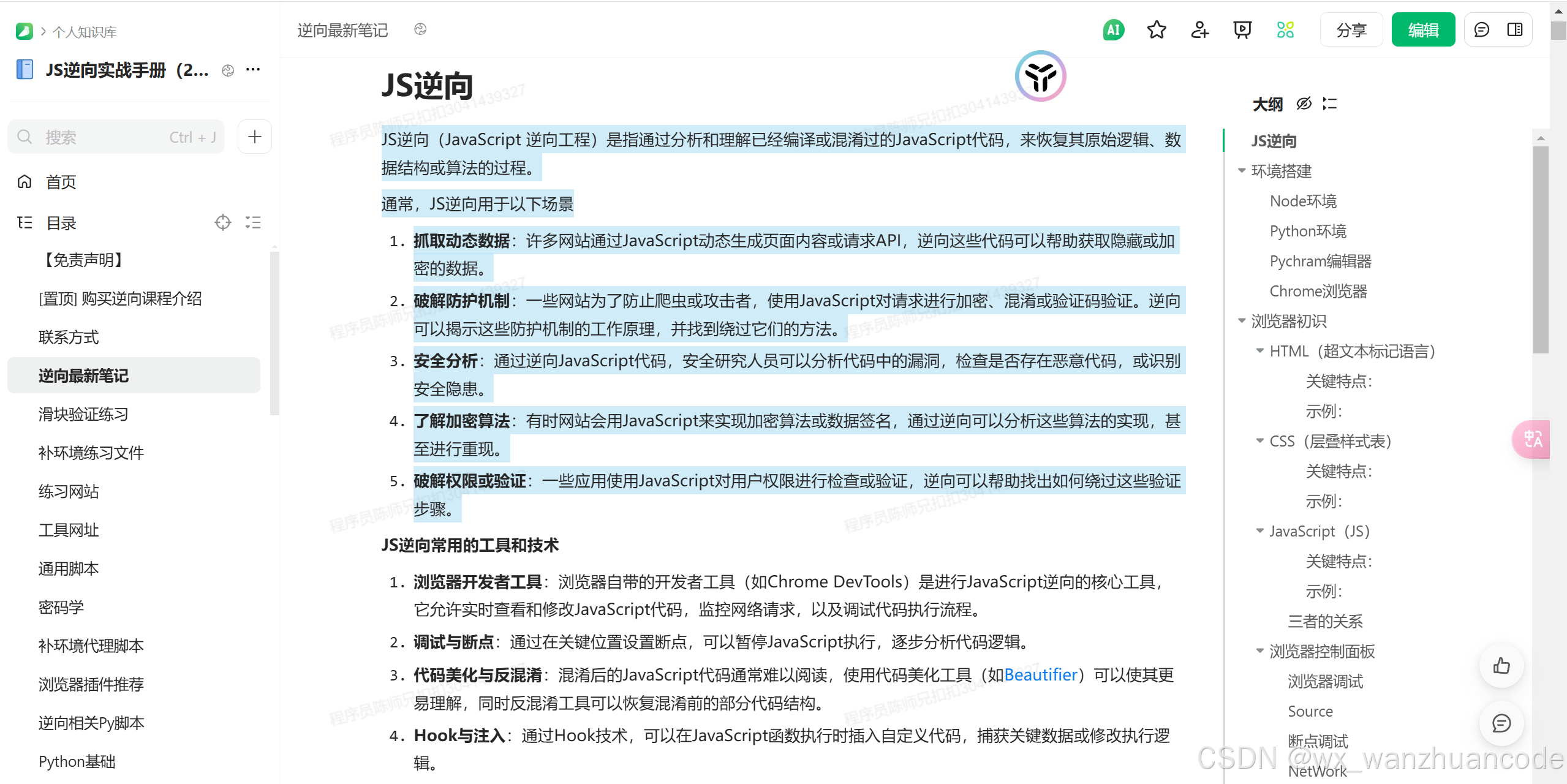

JS逆向(JavaScript 逆向工程)是指通过分析和理解已经编译或混淆过的JavaScript代码,来恢复其原始逻辑、数据结构或算法的过程。

通常,JS逆向用于以下场景

- 抓取动态数据:许多网站通过JavaScript动态生成页面内容或请求API,逆向这些代码可以帮助获取隐藏或加密的数据。

- 破解防护机制:一些网站为了防止爬虫或攻击者,使用JavaScript对请求进行加密、混淆或验证码验证。逆向可以揭示这些防护机制的工作原理,并找到绕过它们的方法。

- 安全分析:通过逆向JavaScript代码,安全研究人员可以分析代码中的漏洞,检查是否存在恶意代码,或识别安全隐患。

- 了解加密算法:有时网站会用JavaScript来实现加密算法或数据签名,通过逆向可以分析这些算法的实现,甚至进行重现。

- 破解权限或验证:一些应用使用JavaScript对用户权限进行检查或验证,逆向可以帮助找出如何绕过这些验证步骤。

2966

2966

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?