声明

所提供的工具资料仅供学习之用。这些资料旨在帮助用户增进知识、提升技能,并促进个人成长与学习。用户在使用这些资料时,应严格遵守相关法律法规,不得将其用于任何非法、欺诈、侵权或其他不当用途。本人和团队不对用户因使用这些资料而产生的任何后果负责,包括但不限于因操作不当、误解资料内容或违反法律法规而导致的损失或损害。用户应自行承担使用这些资料的风险,并在使用前进行充分的了解和评估。

信息收集的对象

域名信息

Whois信息: 包括域名注册人、注册商、联系方式、注册和到期时间等。

子域名信息: 通过查询DNS服务器或利用在线工具,收集目标域下的所有子域名。

网站信息

敏感文件和目录: 通过目录扫描工具寻找可能包含敏感信息的文件或目录,如后台管理页面、数据库文件等。

网站使用的技术栈: 包括服务器类型、操作系统、CMS(内容管理系统)、中间件等。

网络和服务信息

IP地址: 确定目标系统的网络位置。

开放端口和服务: 通过端口扫描工具,收集目标系统上所有开放的端口和对应的服务。

用户信息

用户账户和权限: 收集目标系统上用户账户的信息等。

安全漏洞和配置信息

已知漏洞: 查询目标系统是否存在已知的漏洞或弱点。

应用程序信息

应用程序版本和更新历史: 了解目标应用程序的版本信息以及最近的更新情况,有助于确定是否存在已知漏洞。

应用程序功能和接口: 分析应用程序提供的功能和接口,了解它们的工作方式和潜在的安全风险。

第三方服务和组件

第三方库和框架: 许多应用程序使用第三方库和框架来构建。收集这些信息有助于了解它们是否存在已知漏洞或安全问题。

云服务提供商和API: 如果目标系统使用云服务或API,收集相关的云服务提供商和API信息,了解它们的安全配置和漏洞情况。

其他相关信息

旁站和C段信息: 查询与目标系统在同一服务器或同一内网段内的其他网站或系统。

真实IP和CDN信息: 绕过CDN(内容分发网络)找到目标系统的真实IP地址。

Whois信息

域名注册者信息

包括注册者的姓名、地址、邮箱、电话等,这些信息有助于验证域名的所有者是否为某一个具体的人。

域名注册信息

如域名的注册时间、到期时间等,这些信息可以帮助用户了解域名的使用情况,以及是否需要提前续费以避免域名过期被抢注。

域名注册商信息

显示域名是由哪家注册商注册的,这有助于用户了解注册商的服务质量和信誉。

DNS服务器信息

通过Whois查询可以查看域名的DNS服务器,从而获得域名的IP地址,可以对其做一定的管理,比如更改DNS记录,实现域名的解析等。

工具

站长之家,爱站,微步,国外的who.is,阿里云域名查询,腾讯查询。

子域名信息

子域名名称

即子域名的具体名称,如“www”、“blog”、“mail”等。

主域名

子域名所属的主域名,如“example.com”、“example.top”等。

IP地址

子域名对应的IP地址,这是访问子域名时实际指向的服务器地址。

DNS记录

包括A记录(将域名指向IP地址)、MX记录(将邮件域名指向邮件服务器)、CNAME记录(将域名指向另一个域名)等,这些记录决定了子域名的解析方式和指向。

注册信息

子域名的注册信息,可能包括注册人、注册时间、过期时间等,这些信息有助于了解子域名的使用情况和权属关系。

工具:

OneForAll,subDomainBrute,Layer,御剑,站长之家(站长工具)

敏感文件和目录

敏感目录通常包含系统配置、日志、临时文件以及用户数据等关键信息,这些目录可能被攻击者利用来隐藏或执行恶意文件。

数据库配置文件

如MySQL、PostgreSQL等数据库的配置文件,可能包含数据库的连接信息、用户名和密码等。

网站源码备份

管理员为了方便下载,将源码备份放置在web目录,然后下载至本地备份,但下载完之后忘记删除,就可能导致漏洞的出现。

日志文件

系统日志文件记录了系统的运行状态、用户活动、错误信息等,可能包含敏感数据或攻击痕迹。

密钥文件

如SSH私钥、SSL证书等,这些文件如果泄露,可能导致系统被非法访问。

用户数据文件

如用户账户信息、密码哈希值、个人信息等,这些文件的泄露会对用户隐私造成严重威胁。

工具:

dirsearch,dirbuster,御剑,7kbscan

网站使用的技术栈

服务器类型

站运行的基础设施,常见的服务器类型包括:

Web服务器

如Apache HTTP Server、Nginx等,用于处理HTTP请求和响应,提供网页内容。

数据库服务器

如MySQL、PostgreSQL等关系型数据库,或MongoDB、Cassandra等非关系型数据库,用于存储和管理网站的数据。

文件服务器

用于存储、管理和共享文件的服务器,支持多种网络共享协议,如SMB、NFS等。

操作系统

操作系统是服务器运行的基础环境,常见的操作系统包括:

Linux

如Ubuntu、CentOS等,以其稳定性和安全性在服务器领域得到广泛应用。

Windows

虽然常用于桌面环境,但Windows Server也提供了完整的Web服务器解决方案,如IIS(Internet Information Services)。

CMS(内容管理系统)

用于管理工作流程的软件系统,它位于Web前端和后端办公系统或流程之间。常见的CMS包括:

WordPress

一款免费的开源内容管理系统,用PHP编写,并与MySQL或MariaDB数据库配对。功能包括插件架构和模板系统,易于定制和扩展。

Drupal

一个自由开源的内容管理系统平台,也用PHP语言编写。Drupal常被视为内容管理框架(CMF),其强大的功能和灵活性使其能够建立复杂的网站和应用程序。

Joomla

另一款自由、开放源代码的内容管理系统,同样由PHP语言编写,用于发布内容在万维网与内部网。

中间件

中间件是位于操作系统和应用之间的软件层,它提供了一系列的服务和功能,以支持应用的运行。常见的中间件包括:

应用服务器

如Tomcat、JBoss等,用于部署和运行Java应用。

消息队列

如RabbitMQ、Kafka等,用于实现应用之间的异步通信和消息传递。

缓存服务器

如Redis、Memcached等,用于提高应用的性能和响应速度。

工具

Wappalyzer,nmap

IP信息

通过IP信息,可以进行域名反查,获取与目标IP相关联的域名信息。或在获取IP地址后,渗透测试人员可以使用端口扫描工具对目标系统进行扫描,收集目标系统上所有开放的端口和对应的服务信息

工具:站长之家,ip138,ping命令

端口服务

|

|

|

| — | — |

|

20/TCP

|

FTP数据端口,用于文件传输协议(FTP)的数据传输。

|

|

21/TCP

|

FTP控制端口,用于文件传输协议(FTP)的控制连接。

|

|

22/TCP

|

SSH端口,用于安全外壳协议(SSH)的远程登录和安全文件传输。

|

|

23/TCP

|

Telnet端口,用于Telnet协议的远程登录(不加密)。

|

|

25/TCP

|

SMTP端口,用于简单邮件传输协议(SMTP)的邮件发送。

|

|

53/TCP/UDP

|

DNS端口,用于域名系统协议(DNS)的域名解析。

|

|

67/UDP,68/UDP

|

DHCP端口,分别用于动态主机配置协议(DHCP)的服务器和客户端。

|

|

80/TCP

|

HTTP端口,用于超文本传输协议(HTTP)的网页浏览。

|

|

110/TCP

|

POP3端口,用于邮局协议版本3(POP3)的邮件接收。

|

|

|

|

| — | — |

|

119/TCP

|

NNTP端口,用于网络新闻传输协议(NNTP)。

|

|

143/TCP

|

IMAP端口,用于互联网邮件访问协议(IMAP)的邮件接收。

|

|

443/TCP

|

HTTPS端口,用于安全超文本传输协议(HTTPS)的加密HTTP通信。

|

|

135/TCP

|

RPC/DCOM-SCM端口,用于远程过程调用服务控制管理器。

|

|

137-139/TCP

|

NetBIOS端口,用于网络基本输入输出系统(NetBIOS)的文件共享、打印服务等。

|

|

389/TCP

|

LDAP端口,用于轻量级目录访问协议(LDAP)。

|

|

445/TCP

|

SMB端口,用于服务消息块协议(SMB)的文件共享、打印服务等。

|

|

1433/TCP

|

MS SQL Server端口,用于微软SQL Server数据库服务。

|

|

1521/TCP

|

Oracle Database端口,用于Oracle数据库服务。

|

|

|

|

| — | — |

|

3306/TCP

|

MySQL端口,用于MySQL数据库服务。

|

|

3389/TCP

|

RDP端口,用于远程桌面协议(RDP)的远程连接。

|

|

5432/TCP

|

PostgreSQL端口,用于PostgreSQL数据库服务。

|

|

6379/TCP

|

Redis端口,用于Redis内存数据库服务。

|

工具:

nmap,御剑、python脚本

已知漏洞

存在的已知漏洞

工具

searchsploit,github,CVE漏洞库,CNNVD,CNVD,自动化扫描工具

互动话题:如果你想学习更多网安方面的知识和工具,可以看看以下题外话!

学习资源

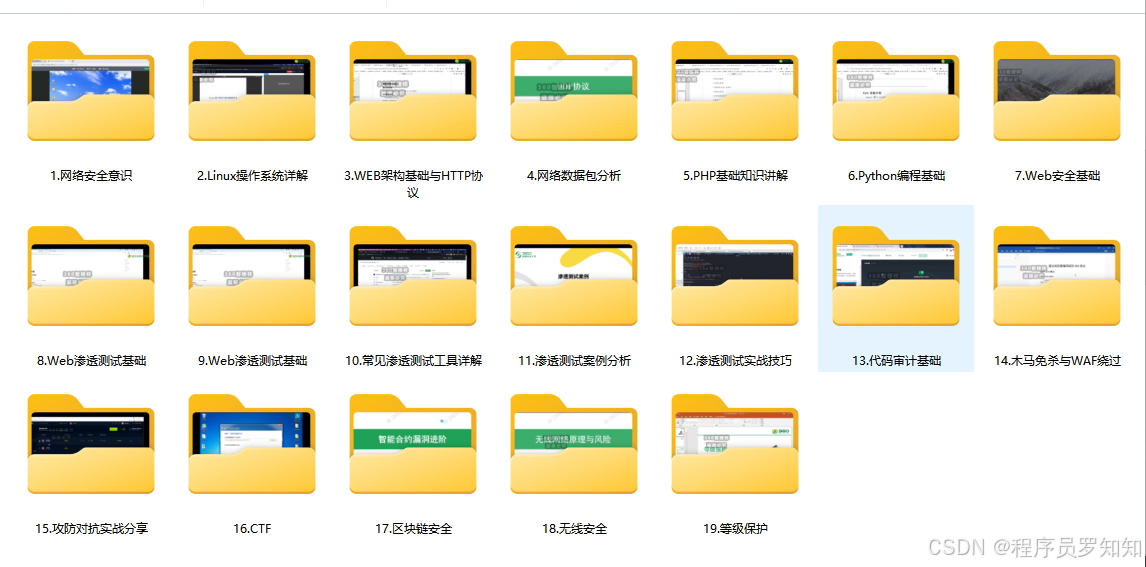

如果你是也准备转行学习网络安全(黑客)或者正在学习,这里开源一份360智榜样学习中心独家出品《网络攻防知识库》,希望能够帮助到你

知识库由360智榜样学习中心独家打造出品,旨在帮助网络安全从业者或兴趣爱好者零基础快速入门提升实战能力,熟练掌握基础攻防到深度对抗。

1、知识库价值

深度: 本知识库超越常规工具手册,深入剖析攻击技术的底层原理与高级防御策略,并对业内挑战巨大的APT攻击链分析、隐蔽信道建立等,提供了独到的技术视角和实战验证过的对抗方案。

广度: 面向企业安全建设的核心场景(渗透测试、红蓝对抗、威胁狩猎、应急响应、安全运营),本知识库覆盖了从攻击发起、路径突破、权限维持、横向移动到防御检测、响应处置、溯源反制的全生命周期关键节点,是应对复杂攻防挑战的实用指南。

实战性: 知识库内容源于真实攻防对抗和大型演练实践,通过详尽的攻击复现案例、防御配置实例、自动化脚本代码来传递核心思路与落地方法。

2、 部分核心内容展示

360智榜样学习中心独家《网络攻防知识库》采用由浅入深、攻防结合的讲述方式,既夯实基础技能,更深入高阶对抗技术。

360智榜样学习中心独家《网络攻防知识库》采用由浅入深、攻防结合的讲述方式,既夯实基础技能,更深入高阶对抗技术。

内容组织紧密结合攻防场景,辅以大量真实环境复现案例、自动化工具脚本及配置解析。通过策略讲解、原理剖析、实战演示相结合,是你学习过程中好帮手。

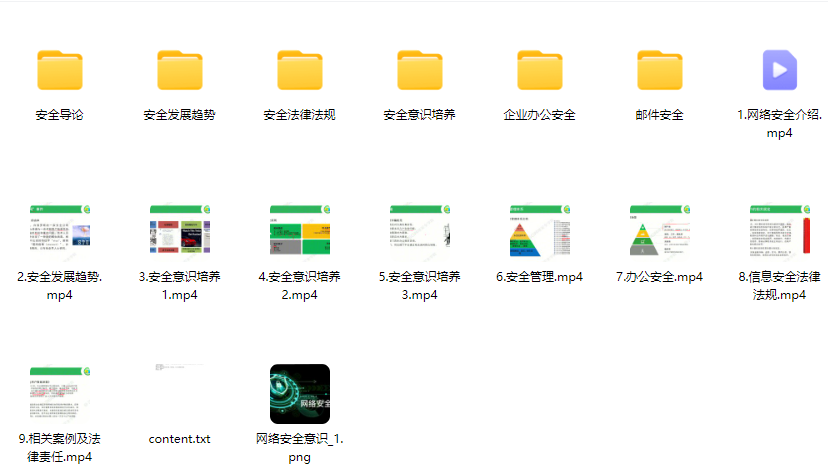

① 网络安全意识

② Linux操作系统

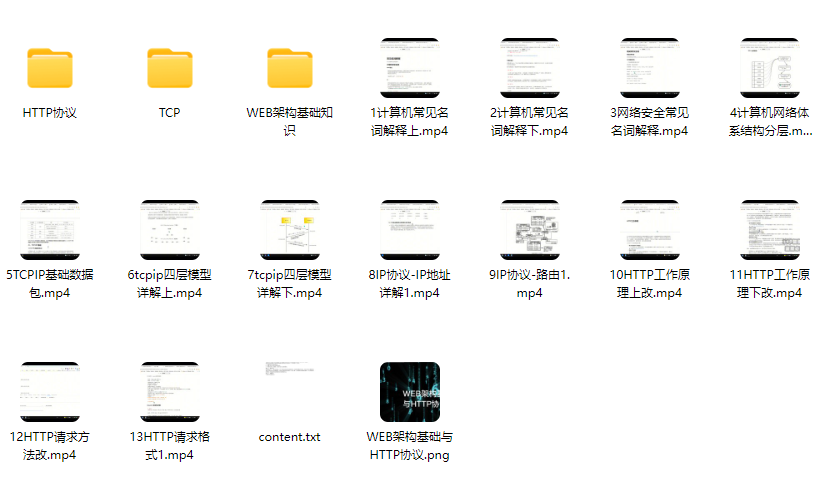

③ WEB架构基础与HTTP协议

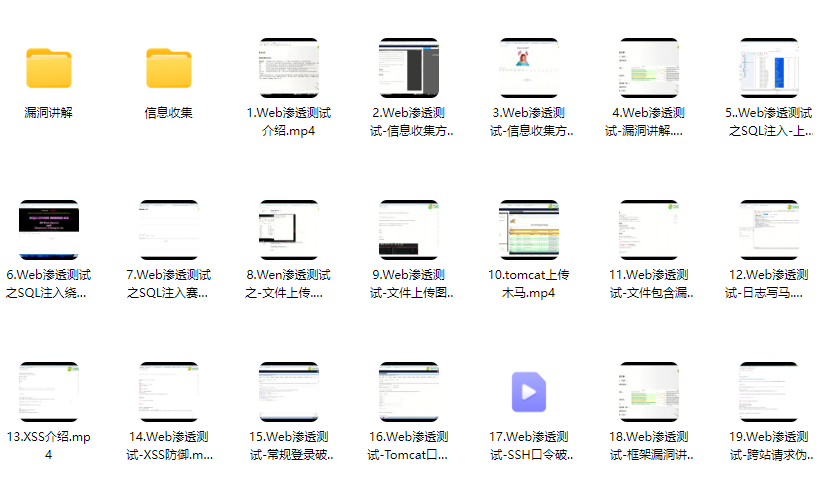

④ Web渗透测试

⑤ 渗透测试案例分享

⑥ 渗透测试实战技巧

⑦ 攻防对战实战

⑧ CTF之MISC实战讲解

3、适合学习的人群

**(1)基础适配人群**

- 零基础转型者:适合计算机零基础但愿意系统学习的人群,资料覆盖从网络协议、操作系统到渗透测试的完整知识链;

- 开发/运维人员:具备编程或运维基础者可通过资料快速掌握安全防护与漏洞修复技能,实现职业方向拓展或者转行就业;

- 应届毕业生:计算机相关专业学生可通过资料构建完整的网络安全知识体系,缩短企业用人适应期;

(2)能力提升适配

- 技术爱好者:适合对攻防技术有强烈兴趣,希望掌握漏洞挖掘、渗透测试等实战技能的学习者;

- 安全从业者:帮助初级安全工程师系统化提升Web安全、逆向工程等专项能力;

- 合规需求者:包含等保规范、安全策略制定等内容,适合需要应对合规审计的企业人员;

因篇幅有限,仅展示部分资料,完整版的网络安全学习资料已经上传优快云,朋友们如果需要可以在下方优快云官方认证二维码免费领取【保证100%免费】

1075

1075

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?