关于“护网“面试及经验介绍,以下是一些关键点和建议,希望能帮助你更好地准备和理解护网面试的过程

(一)面试流程

(1) 投递简历,丙方公司HR先筛选一下简历,交给技术负责人面试一下,推荐给乙方 (360,奇安信,安恒,绿盟等安全厂商)

(2) 乙方hr筛选一下简历,乙方安全厂商安排技术笔试和面试(技术负责人和项目负责人筛选和面试)

(3) 面试通过,乙方安排项目地是甲方公司(如某银行,某证券公司等),甲方客户也有可能需要面试一下技术

(二)面试态度

(1) 面试官很可能就是你以后工作中的负责人,面试的过程中,态度要端正,尊重面试官,有分歧请大家保持克制。

(2) 也要注意自己在面试的时候的言行举止。衣着打扮。

(3) 面试的时候,切记不要挤牙膏似的,就是面试官问一点你答一点,要尽量多聊自己熟悉的。面试官有可能选择一些你说的内容,提出问题,大家也需要做好这方面的准备。

(三)面试题:

1、您是否参加过护网?

护网面试岗位:监控岗,研判岗,应急和溯源岗位等。分为初级,中级,高级岗位。根据甲方需求,分为3组:监测组,处置组,应急保障和溯源反制组。

(1) 监测组主要监测设备,监控判断不出来告警,交给研判,若确认未成功的真实攻击,提交i和告警截图给处置组封禁ip,若需要应急,需提交给处置单给应急人员;

(2) 处置组,封禁ip以及甲方自有人员自有设备处置;

(3) 应急保障和溯源反制组,应急拿到处置单,先和处置组建群沟通,根据处置单,提出处置建议,让处置组操作或者客户授权后操作:溯源根据提供的攻击ip和钓鱼邮件进行溯源和反制。

2、sqi注入告警如何处理?

(1) 是检查请求头是否是攻击行为,响应体是否出现相应的结果。

(2) 是客户授权情况下,把响应体拷贝到本地html文件,双击检查是否出现相应的数据库数据。

(3) 是客户授权情况下,漏洞验证,访问url,一定不要对数据库进行修改。

3、出现xss告警如何处理?

(1) 检查请求头是否有攻击行为,检查响应体有脚本插入进去,若有就是未对payload进行过滤。

(2) 把响应体拷贝到本地html文件中,检查是否弹窗,若弹窗判断攻击成功。

(3) 客户授权情况下,访问payload看是否弹窗。

4、给你一个登录页面有什么思路?

爆破,sql注入,xss, 任意用户注册,js文件查看敏感信息,短信轰炸,万能密码,二次注入,检查是否通用cms等等。

5、你常用的渗透工具和漏扫工具?

渗透工具: msf, nmap, fscan,sqlmap,burp等

漏扫:xray, awvs,nessus等。

6、xss和csrf的区别?

(1) xss主要诱骗用户点击恶意链接盗取用户cookie进行攻击,xss除了利用cookie还可以篡改网页等,xss不需要用户登录,xss攻击客户端。

(2) csrf跨站请求伪造,无法获取用户的cookie而是直接冒充用户。csrf需要用户处于登录状态。csrf通过伪装去访问服务端。

7、waf主要做什么的?

过滤应用层的数据。解析http请求–>匹配规则关键字–>拦截防御–>记录日志

8、waf防护哪些攻击

sql注入,xss,文件上传,命令执行等漏洞(如log4j),cc攻击,获取敏感信息。

9、请判断文件上传告警是否成功?

(1) 判断是业务行为还是攻击行为。检查请求体和响应体。请求体包含关键字eval,解析漏洞特征,大小写绕过等。响应体是否服务器返回success和uploaded等关键字。

(2) 如果响应体是乱码情况,检查攻击者ip是否访问webshell文件。有流量,并且状态码200的话,也是成功了。

(3) 客户授权情况下,上传一个无害文件,看看能不能上传成功,也能验证这个漏洞。

10、如何确认服务器是否存在隐藏账号,克隆账号?

(1) 查看隐藏用户指令 wmic useraccount get name,sid ,打开注册表,查看管理员对应键值。

(2) 使用d盾等查杀工具,对隐藏账户以及克隆账号进行检测。

(3) linux查看最近一个月更改的文件:findtypefmtime-30

11、cs回连成功告警如何处置?

(1) 若客户同意物理断网或网卡断网。

(2) 可疑资产排查出来,做个隔离。

(3) 杀毒,最好把客户电脑拿过来检查一下,做一下应急。

(4) 若能确定cs服务器地址和域名给封禁处理。

12、如何判断被fastjson和shiro漏洞攻击成功了?

(1) 检查ids态势感知告警上下文特征。分析他的攻击代码。

(2) 若漏洞利用成功后,可能会上个webshell,查看webshell和横向移动等告警,是否做了持久化控制等。

(3) 客户授权的情况下,复现一下漏洞,检查是否可以漏洞利用成功。

13、ids和waf没有告警,但是被上传了webshell?

(1) 首先检查持久化:近期系统新增文件,隐藏账户,系统计划任务,进程(签名和描述),注册表,启动项。

(2) 可以使用d盾和河马等工具检查webshell后门,根据后门代码和习惯能不能锁定攻击人员范围,根据加密方式具体分析。

(3) 保存木马样本,木马源码分析,上传微步或360云沙箱。能不能发现cs服务器ip和域名,进行封禁,研判是否可溯源。

防范措施:漏洞修复,升级版本,临时措施加安全设备的过滤规则。端口程序开启最小化。

14、发现勒索病毒如何处理?

(1) 备份未被加密的文件。

(2) 若客户同意物理断网或网卡断网,若不同意也可以关闭445,139,135等端口,防止横向移动。看运气能不能找到木马。看一下加密算法。

(3) 让客户对文件后缀拍照,公开勒索病毒库查询,尽量找解密工具。查看勒索病毒是否还在活动。

(4) edr和ids都结合来看。发出流量。受波及情况。然后做个研判。修补漏洞,日常人员安全意识培训等。出具事件报告。

15、钓鱼邮件如何发现的?

(1) 攻击者会伪造用户信任的人发送电子邮件(仔细检查发件人地址(显示名可以伪造),收件人地址是否群发,邮件日期,标题措辞,目的(如疫情管控,护网需要安装安全软件)

(2) 邮件恶意链接(如系统迁移,需要输入用户名密码等),附件检查是否exe文件或者bat文件,使用360压缩检查是否有风险)

(3) 谨慎查看公众号和github发的项目信息等。流量监测,ids设备能看到收发情况。

16、ids态势等设备告警特别多1万条。如何优先最快速度处理?

(1) 告警特别多,一般情况是大批量扫描。检查规律,如果是同一个ip扫描,直接封禁ip.

(2) 如果不是同一个ip,就分析下告警特征,爆破和盲注这种短时间会产生大量告警,主要分析是否存在漏洞,若不是在公司内测试,就封禁攻击者ip地址。

17、近源渗透如何防护?

(1) 电脑上不要插入陌生u盘。

(2) 遵守甲方管理规定。

(3) 检查安全设备的异常告警,办公楼周边拿笔记本的异常人员。

(4) 不要连接陌生wi-fi网络, wifi网络密码设置强密码。

(5) 门禁卡注意不要被克隆等。

(四)注意事项

(1) 护网项目注意都需要签合同,最好是有信誉的大公司。

(2) 甲方合同规定预付款,住宿,交通费用是否包含。确认工作时间是8小时还是12小时,最好项目现场和安全设备厂商确认好工时。注意合同规定的结算时间。

(3) 仔细阅读合同规定。合同规定的乙方职责。甲方在合同里扣款规定。合同有没有双方特殊的规定。

(4) 薪资是税前还是税后。发票一般分为:增值税专用发票和普通发票两种,专票的税率在6%,普票的税率在3%.

(5) 审查好保密协议条款,也要做好客户保密工作。客户未脱敏的资料都不能转发。尤其注意不能发朋友圈,发朋友圈定位,告警不要随便传播,客户敏感信息要打码等等。

(6) 关注最新情报信息 (如360网络安全响应中心),如果有新漏洞,及时修复, 升级。做好应急工作。

(7) 人际沟通方面。工作多沟通。给客户发邮件语气柔和一些。如有其他工作,跟领导沟通好。别影响工作进度。

(8) 信息的安全保护,公司敏感信息不要传到网盘,github上,个人方面注意如快递信息,身份证信息的泄露。

(9) 手机电脑及时杀毒等。

(五)学习方法

想把这些题目答得漂亮?光靠刷题不够——得先知道「网络安全入门该学什么、怎么学」。接下来,我就结合自己的经验,聊聊「从0到1的网络安全学习路线」,还会分享我私藏的入门教程清单,帮你把面试需要的能力,真正「学扎实」。

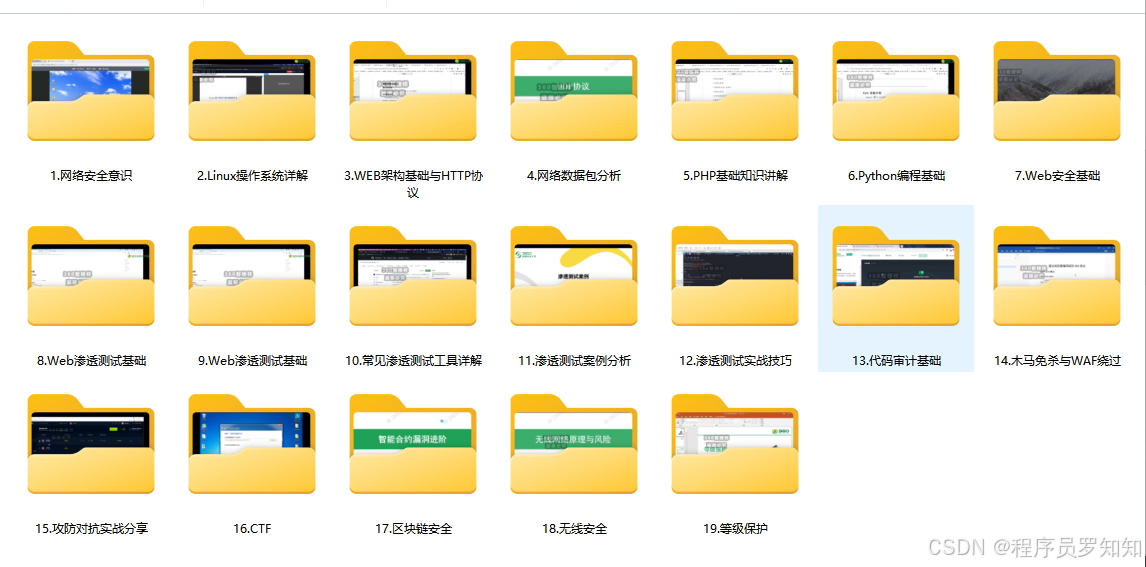

如果你是也准备转行学习网络安全(黑客)或者正在学习,这里开源一份360智榜样学习中心独家出品《网络攻防知识库》,希望能够帮助到你

知识库由360智榜样学习中心独家打造出品,旨在帮助网络安全从业者或兴趣爱好者零基础快速入门提升实战能力,熟练掌握基础攻防到深度对抗。

1、知识库价值

深度: 本知识库超越常规工具手册,深入剖析攻击技术的底层原理与高级防御策略,并对业内挑战巨大的APT攻击链分析、隐蔽信道建立等,提供了独到的技术视角和实战验证过的对抗方案。

广度: 面向企业安全建设的核心场景(渗透测试、红蓝对抗、威胁狩猎、应急响应、安全运营),本知识库覆盖了从攻击发起、路径突破、权限维持、横向移动到防御检测、响应处置、溯源反制的全生命周期关键节点,是应对复杂攻防挑战的实用指南。

实战性: 知识库内容源于真实攻防对抗和大型演练实践,通过详尽的攻击复现案例、防御配置实例、自动化脚本代码来传递核心思路与落地方法。

2、 部分核心内容展示

360智榜样学习中心独家《网络攻防知识库》采用由浅入深、攻防结合的讲述方式,既夯实基础技能,更深入高阶对抗技术。

360智榜样学习中心独家《网络攻防知识库》采用由浅入深、攻防结合的讲述方式,既夯实基础技能,更深入高阶对抗技术。

内容组织紧密结合攻防场景,辅以大量真实环境复现案例、自动化工具脚本及配置解析。通过策略讲解、原理剖析、实战演示相结合,是你学习过程中好帮手。

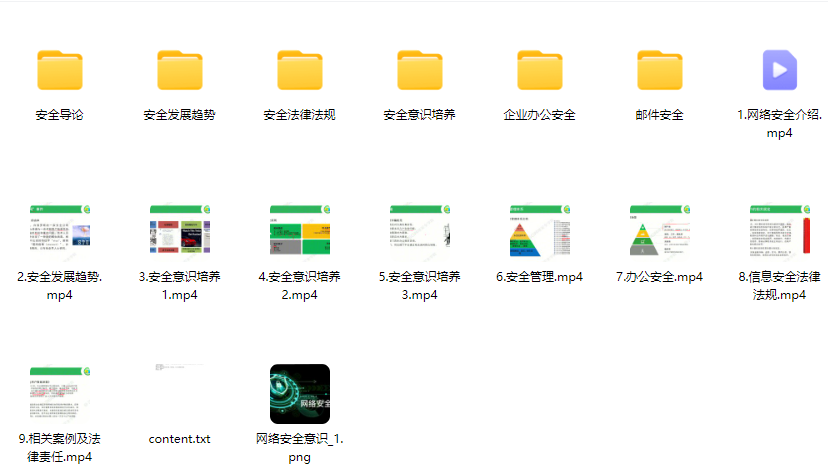

① 网络安全意识

② Linux操作系统

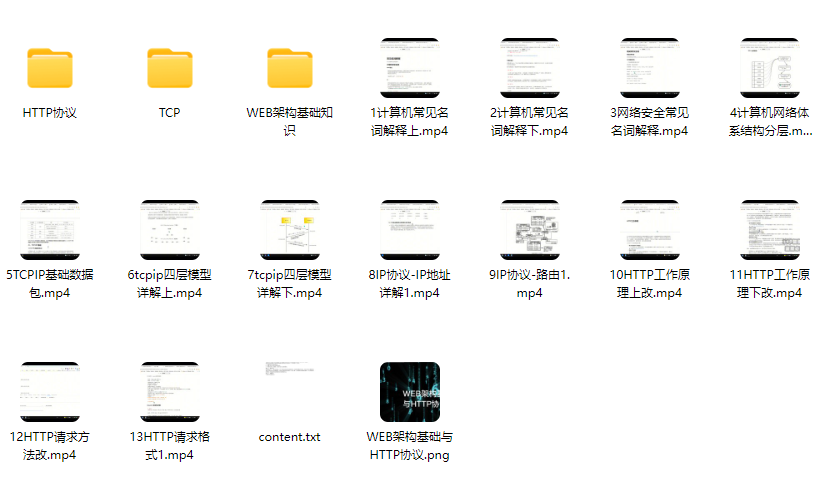

③ WEB架构基础与HTTP协议

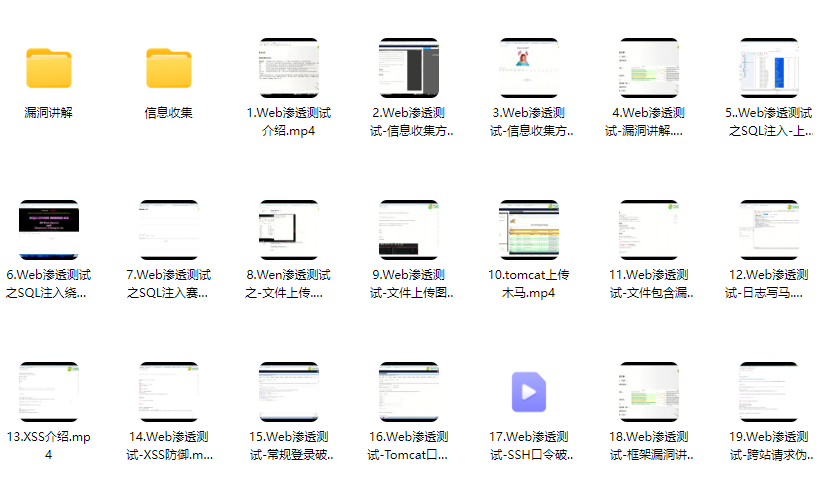

④ Web渗透测试

⑤ 渗透测试案例分享

⑥ 渗透测试实战技巧

⑦ 攻防对战实战

⑧ CTF之MISC实战讲解

3、适合学习的人群

**(1)基础适配人群**

- 零基础转型者:适合计算机零基础但愿意系统学习的人群,资料覆盖从网络协议、操作系统到渗透测试的完整知识链;

- 开发/运维人员:具备编程或运维基础者可通过资料快速掌握安全防护与漏洞修复技能,实现职业方向拓展或者转行就业;

- 应届毕业生:计算机相关专业学生可通过资料构建完整的网络安全知识体系,缩短企业用人适应期;

(2)能力提升适配

- 技术爱好者:适合对攻防技术有强烈兴趣,希望掌握漏洞挖掘、渗透测试等实战技能的学习者;

- 安全从业者:帮助初级安全工程师系统化提升Web安全、逆向工程等专项能力;

- 合规需求者:包含等保规范、安全策略制定等内容,适合需要应对合规审计的企业人员;

因篇幅有限,仅展示部分资料,完整版的网络安全学习资料已经上传优快云,朋友们如果需要可以在下方优快云官方认证二维码免费领取【保证100%免费】

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?