前置知识:

漏洞形成的原因:

1、可控的参数 2、函数缺陷

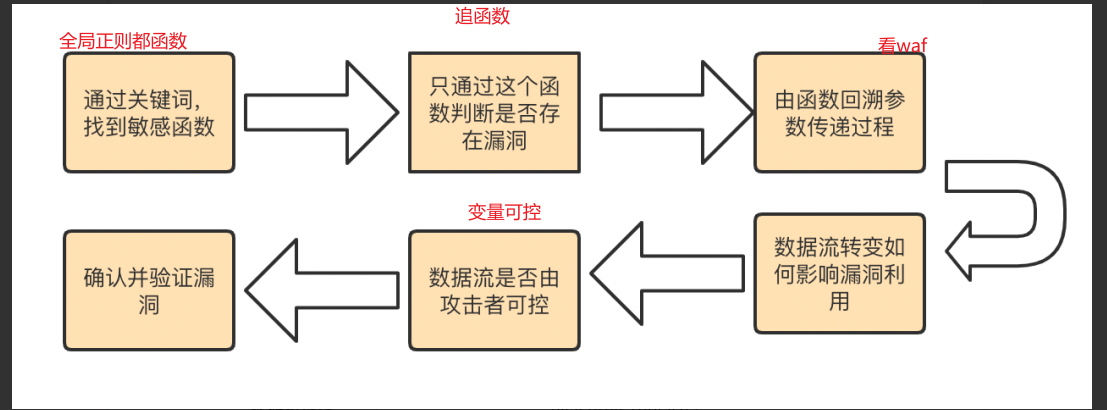

代码审计的步骤:

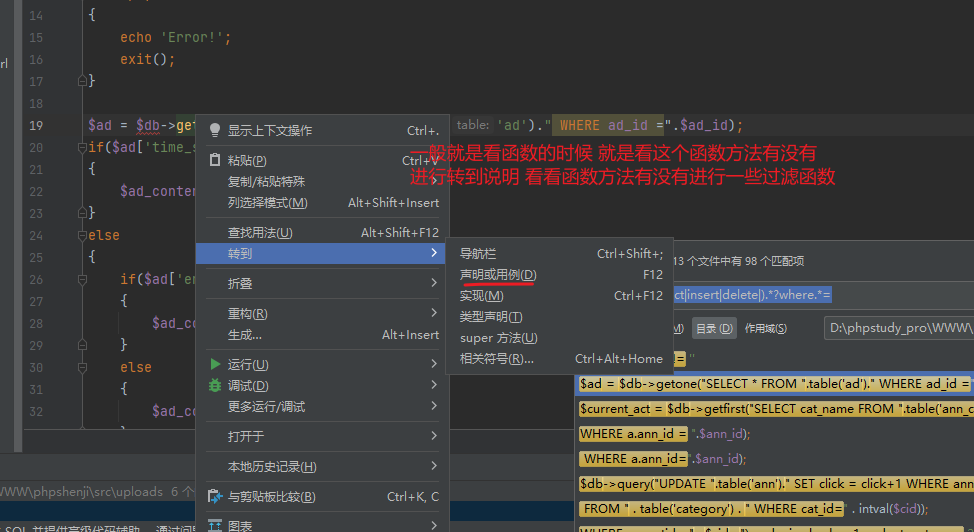

1、全局使用正则搜索 漏洞函数 ,然后根据函数看变量是否可控,再看函数是否有过滤

2、根据web的功能点寻找函数,然后根据函数看变量是否可控,再看函数是否有过滤

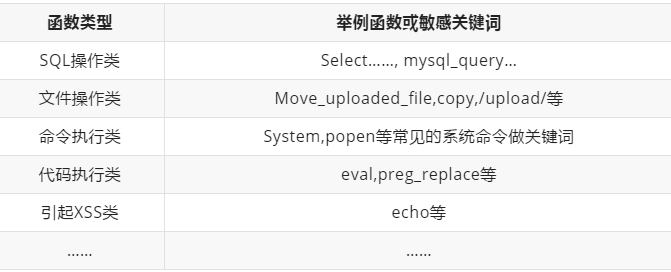

sql注入代码前置知识

代码常见语句

-功能追踪-功能点文件SQL执行代码函数调用链追踪

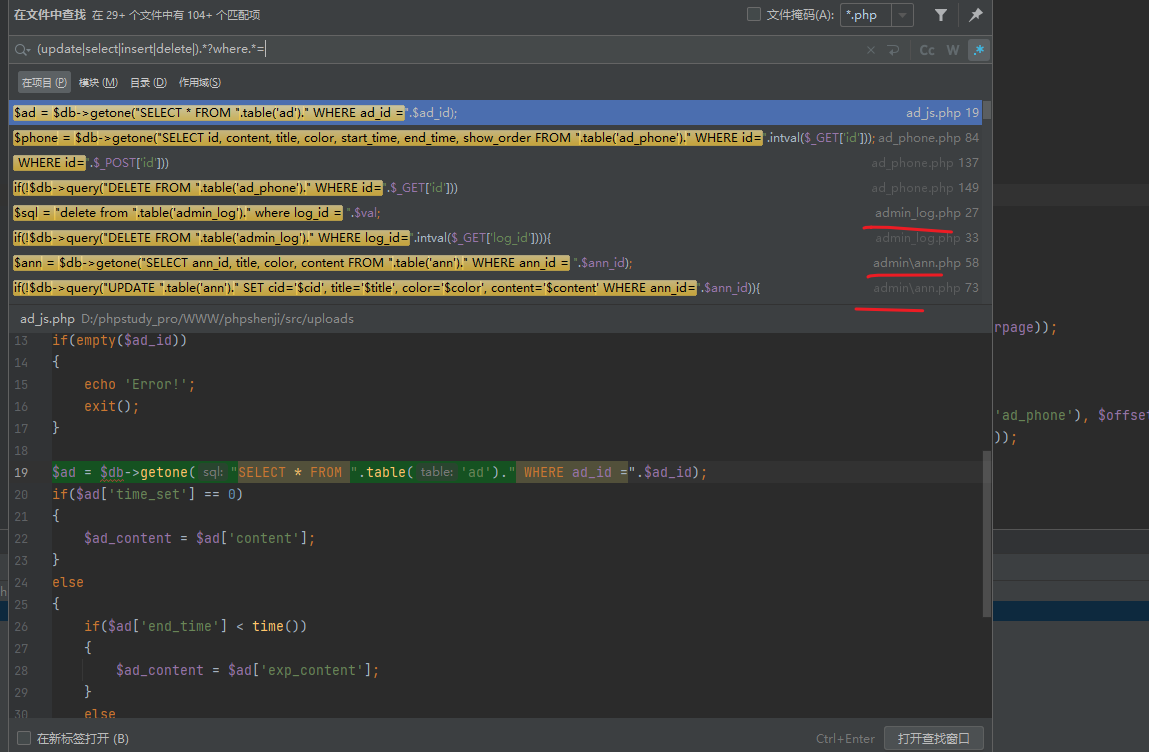

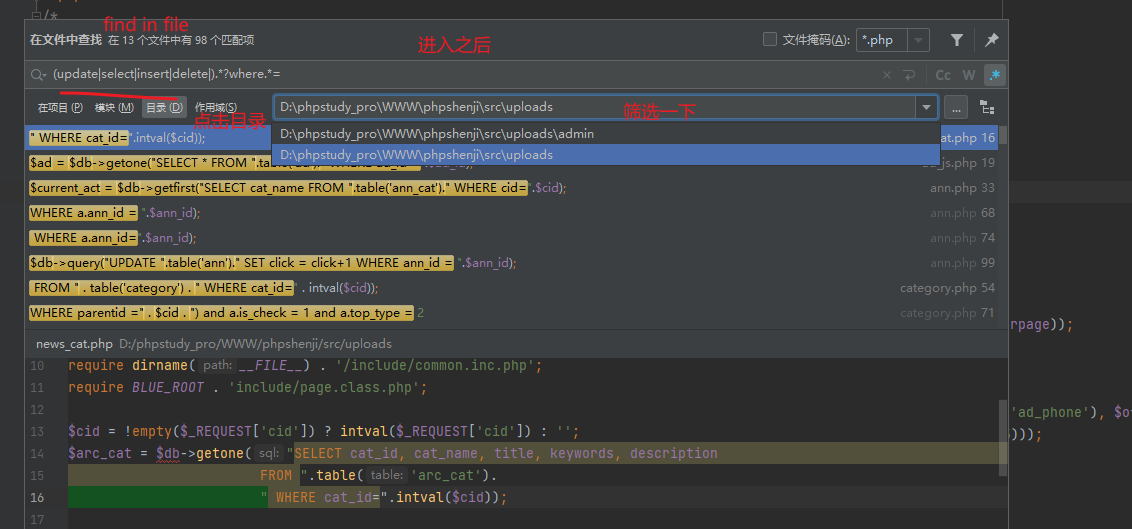

-根据代码搜索-正则搜索-(update|select|insert|delete|).*?where.*=

(update|select|insert|delete|).*?where.*=案例一:bluecms

案例使用的web全是纯手搓的项目 使用思路 1 先使用正则表达式 去查找对应的函数(代码审计就是 寻函数找方法)

全局使用正则去搜索

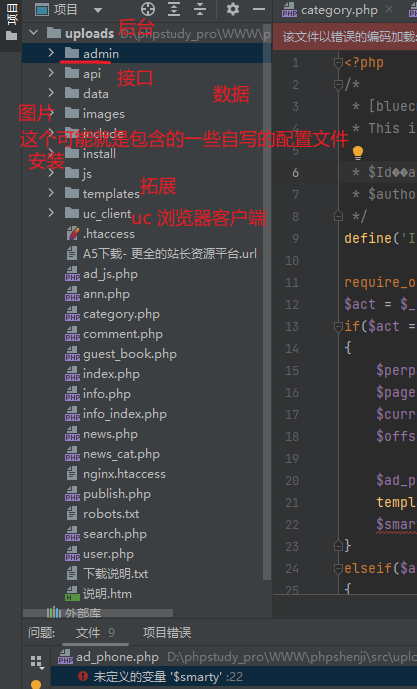

使用正则搜索的时候 发现这些有个目录的路径 : 我们需要看一下这些目录的作用 (可以查看里面的内容 或者是按照这个英文单词翻译)

那我们不需要找这些 admin 目录下的(影响比较鸡肋 后台内的sql注入需要有后台的权限)

挨个分析 一下 看看有没有过滤什么的

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?